Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

Chapter 9 Ccna 1

Caricato da

ilirgjikaj73Copyright

Formati disponibili

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

Formati disponibili

Chapter 9 Ccna 1

Caricato da

ilirgjikaj73Copyright:

Formati disponibili

Fino a questo Fino a questo punto del corso, ogni capitolo focalizzato sulle diverse funzioni di ogni strato

della OSI e TCP / IP modelli di protocollo e come protocolli sono utilizzati per supportare le comunicazioni di rete. Diversi protocolli chiave TCP, UDP e IP - sono continuamente citati in queste discussioni perch forniscono la base per come la pi piccola delle reti per il pi grande, il Internet, il lavoro di oggi. Questi protocolli costituiscono lo stack del protocollo TCP / IP e dal momento che Internet stato costruito utilizzando questi protocolli, Ethernet ora la tecnologia predominante LAN in tutto il mondo. Internet Engineering Task Force (IETF) mantiene i protocolli e servizi funzionali per la suite di protocolli IP negli strati superiori TCP /. Tuttavia, i protocolli ei servizi funzionali al livello collegamento dati OSI e livello fisico sono descritte da diverse organizzazioni di ingegneria (IEEE, ANSI, ITU) o da societ private (protocolli proprietari). Poich Ethernet comprende norme in questi strati inferiori, generalizzando, pu essere meglio compresa con riferimento al modello OSI. Il modello OSI separa le funzionalit di Data Link strato di indirizzamento, inquadratura e l'accesso dei media dal fisico standard layer dei media. Standard Ethernet definiscono sia i protocolli Layer 2 e le tecnologie Layer 1. Anche se le specifiche Ethernet supportano diversi media, larghezze di banda, e altre variazioni di livello 1 e 2, il formato di frame di base e lo schema di indirizzo lo stesso per tutte le variet di Ethernet. Questo capitolo esamina le caratteristiche e il funzionamento di Ethernet come si evoluto da un media condivisi, contesa a base di tecnologia di comunicazione dati ad alta larghezza di banda di oggi, la tecnologia full-duplex. Obiettivi di apprendimento: Al termine di questo capitolo, si sar in grado di: Descrivere l'evoluzione di Ethernet Spiegare i campi del frame Ethernet Descrivere la funzione e le caratteristiche del metodo di controllo di accesso ai supporti utilizzati per il protocollo Ethernet Descrivere le funzioni di livello fisico e di dati di Ethernet 1

Confrontare e contrapporre Hub e switch Ethernet Spiegare l'Address Resolution Protocol (ARP)

iEEE Standards La prima LAN al mondo era la versione originale di Ethernet . Robert Metcalfe ei suoi collaboratori presso Xerox progettato pi di trenta anni fa . Il primo standard Ethernet stato pubblicato nel 1980 da un consorzio di Digital Equipment Corporation , Intel e Xerox ( DIX ) . Metcalfe ha voluto Ethernet per essere uno standard condiviso da cui tutti potrebbero beneficiare , e quindi stato rilasciato come standard aperto . I primi prodotti che sono stati sviluppati dallo standard Ethernet sono stati venduti nei primi anni 1980 . Nel 1985, l' Institute of Electrical and Electronics Engineers ( IEEE ) Standards Committee per reti locali e metropolitane pubblicato gli standard per le LAN . Questi standard iniziano con il numero 802 . Lo standard per Ethernet 802,3 . La IEEE ha voluto fare in modo che i suoi standard sono compatibili con quelli della International Standards Organization ( ISO ) e il modello OSI . Per garantire la compatibilit , gli standard IEEE 802.3 dovevano soddisfare le esigenze di livello 1 e la porzione inferiore del livello 2 del modello OSI . Come risultato , alcune piccole modifiche alla standard Ethernet originale sono state effettuate in 802.3 . Ethernet opera nei due strati inferiori del modello OSI : il livello di Data Link e il livello fisico .

Ethernet opera su due livelli del modello OSI . Il modello fornisce un riferimento net pu essere correlato , ma in realt implementato nella met inferiore del ta Link , che conosciuto come il Media Access Control ( MAC) , e solo il livello

Layer 1 comporta segnali, flussi di bit che viaggiano sui mezzi di comunicazione , i i fisici che mettono segnali su mezzi di comunicazione, e le varie topologie . yer 1 svolge un ruolo chiave nella comunicazione che avviene tra dispositivi , ma lle sue funzioni ha dei limiti .

ra la figura , Ethernet Layer 2 affronta queste limitazioni . The Link sottolivelli dati ono in modo significativo alla compatibilit tecnologica e delle comunicazioni e . Il sottolivello MAC si occupa dei componenti fisici che verranno utilizzati per e le informazioni e prepara i dati per la trasmissione sui mezzi di comunicazione ..

rol ( LLC ) sottolivello Logical rimane relativamente indipendente dalla atura fisica che verr utilizzato per il processo di comunicazione

Ethernet separa le funzioni del livello di Data Link in due sottolivelli distinti: il Logical Link Control ( LLC ) e il sottolivello Control (MAC ) sottolivello Media Access . Le funzioni descritte nel modello OSI per il Data Link Layer sono assegnati ai LLC e MAC sottolivelli . L' uso di questi sottolivelli contribuisce significativamente alla compatibilit tra dispositivi finali diverse . Per Ethernet , lo standard IEEE 802.2 descrive le funzioni sottolivello LLC , e lo standard 802.3 descrive il sottolivello MAC e le funzioni di livello fisico . Logical Link Control gestisce la comunicazione tra gli strati superiori e il software di rete e gli strati inferiori, in genere l' hardware. Il sottolivello LLC prende i dati di protocollo di rete , che in genere un pacchetto IPv4 , e aggiunge informazioni di controllo per contribuire a consegnare il pacchetto al nodo di destinazione . Layer 2 comunica con gli strati superiori attraverso LLC . LLC implementata nel software , e la sua attuazione indipendente l'apparecchiatura fisica . In un computer, la LLC pu essere considerato il software del driver per la scheda di interfaccia di rete ( NIC ) . Il driver della scheda NIC un programma che interagisce direttamente con l' hardware della scheda di rete per passare i dati tra i media e la media sublayer Access Control .

Media Access Control ( MAC ) il pi basso sottolivello Ethernet di livello di Data Link . Media Access Control implementato via hardware , in genere nella scheda di rete del computer ( NIC ) . Il sottolivello MAC Ethernet ha due responsabilit principali :

Incapsulamento dei Dati

-Media Access Control -incapsulamento dei dati Incapsulamento dei dati fornisce tre funzioni principali : telaio di delimitazione indirizzamento rilevamento degli errori Il processo di incapsulamento dei dati comprende l'assemblaggio telaio prima della trasmissione e telaio parsing alla ricezione di un frame . Nel formare il telaio , il livello MAC aggiunge un'intestazione e rimorchio al Layer 3 PDU . L' uso di supporti frame nella trasmissione di bit come sono posizionati sul supporto e nel raggruppamento di bit al nodo ricevente . Il processo prevede inquadratura delimitatori importanti usati per identificare un gruppo di bit che costituiscono un frame . Questo processo fornisce la sincronizzazione tra la trasmissione e la ricezione dei nodi . Il processo di incapsulamento prevede anche strato di collegamento dati di indirizzamento . Ogni intestazione Ethernet aggiunto nel frame contiene l'indirizzo fisico ( indirizzo MAC ) che consente al telaio per essere consegnati ad un nodo di destinazione . Una funzione aggiuntiva di incapsulamento dei dati il rilevamento errori. Ogni frame Ethernet contiene un rimorchio con un controllo di ridondanza ciclico ( CRC) dei contenuti del frame . Dopo la ricezione di un frame , il nodo ricevente crea un CRC confrontare a quello nel frame . Se questi due calcoli CRC corrispondono, il telaio pu essere attendibile come ricevute senza errori. Media Access Control Il sottolivello MAC controlla il posizionamento di fotogrammi sui media e la rimozione di fotogrammi da parte dei media . Come suggerisce il nome , gestisce il controllo di accesso ai supporti. Questo include l'avvio di trasmissione del frame e il recupero da errore di trasmissione a causa di collisioni .

Topologia Logica

La topologia logica di fondo di Ethernet un bus multi- accesso . Ci significa che tutti i nodi (dispositivi) che condividono segmento di rete del medio. Ci inoltre mezzi che tutti i nodi di quel segmento ricevono tutti i frame trasmessi da qualsiasi nodo su quel segmento . Poich tutti i nodi ricevono tutti i fotogrammi , ogni nodo deve determinare se un frame deve essere accettata ed elaborati da tale nodo . Questo richiede l'esame della indirizzamento nel telaio fornito dal MAC. Ethernet fornisce un metodo per determinare in che modo la quota di nodi di accesso ai mezzi di comunicazione . Il metodo di controllo di accesso ai supporti per il classico Ethernet Carrier Senso Multiple Access con Collision Detection ( CSMA / CD ) . Questo metodo descritto pi avanti nel capitolo . http://standards.ieee.org/regauth/groupmac/tutorial.html 3

La maggior parte del traffico su Internet ha origine e termina con connessioni Ethernet . Fin dalla sua istituzione nel 1970 , Ethernet evoluta per soddisfare la crescente domanda di alta velocit LAN . Quando stato introdotto supporto di fibre ottiche , Ethernet adattato a questa nuova tecnologia per sfruttare la larghezza di banda superiore e basso tasso di errore che offre fibra . Oggi, lo stesso protocollo che i dati trasportati a 3 Mbps pu trasportare dati a 10 Gbps . Il successo di Ethernet dovuto ai seguenti fattori : - Semplicit e facilit di manutenzione -Possibilit di integrare le nuove tecnologie - affidabilit Basso costo di installazione e di aggiornamento L'introduzione di Gigabit Ethernet ha esteso l'originale tecnologia LAN a distanze che rendono Ethernet una Metropolitan Area Network ( MAN) e standard di WAN . Come tecnologia associata al livello fisico , Ethernet specifica e implementa schemi di codifica e decodifica che permettono bit frame per essere trasportati come segnali attraverso i media. Dispositivi Ethernet fanno uso di una vasta gamma di specifiche di cavi e connettori. Nelle reti di oggi , Ethernet utilizza cavi in rame UTP e fibra ottica per interconnettere dispositivi di rete tramite dispositivi intermedi come hub e switch . Con tutti i vari tipi di media che supporta Ethernet , la struttura del frame Ethernet rimane coerente in tutte le sue implementazioni fisiche . E 'per questo motivo che pu evolvere per soddisfare le esigenze di rete di oggi.

La fondazione per la tecnologia Ethernet stata fondata nel 1970 con un programma chiamato Alohanet . Alohanet era una rete radio digitale progettato per la trasmissione di informazioni su una frequenza radio comune tra la La Fondazione per la tecnologia Ethernet stata istituita nel 1970 con un programma chiamato Alohanet . Alohanet era una rete radio digitale progettato per la trasmissione di informazioni attraverso una frequenza radio condivisa tra le isole Hawaii . Alohanet richiesto tutte le stazioni di seguire un protocollo in cui una trasmissione una cknowledged necessario ritrasmettere, dopo un breve periodo di attesa . Le tecniche per l'utilizzo di un mezzo condiviso in questo modo sono stati poi applicati alla tecnologia cablata in forma di Ethernet . Ethernet stato progettato per ospitare pi computer che sono stati interconnessi su una topologia a bus condiviso . La prima versione di Ethernet incorporato un metodo di accesso multimediale denominato Carrier Senso Multiple Access con Collision Detection ( CSMA / CD ) . CSMA / CD gestito i problemi derivanti quando pi dispositivi tentano di comunicare attraverso un mezzo fisico condiviso. egli isole Hawaii. Alohanet richiesto tutte le stazioni di seguire un protocollo in cui una trasmissione unacknowledged necessario ritrasmettere, dopo un breve periodo di attesa . Le tecniche per l'utilizzo di un mezzo condiviso in questo modo sono stati poi applicati alla tecnologia cablata in forma di Ethernet . Ethernet stato progettato per ospitare pi computer che sono stati interconnessi su una topologia a bus condiviso .

La prima versione di Ethernet incorporato un metodo di accesso multimediale denominato Carrier Senso Multiple Access con Collision Detection ( CSMA / CD ) . CSMA / CD gestito i problemi derivanti quando pi dispositivi tentano di comunicare attraverso un mezzo fisico condiviso.

All'inizio Ethernet Media Le prime versioni di Ethernet utilizza un cavo coassiale per collegare i computer in una topologia a bus . Ciascun computer era collegato direttamente al backbone . Le prime versioni di Ethernet erano conosciuti come Thicknet , ( 10BASE5 ) e Thinnet ( 10BASE2 ) . 10BASE5 , o Thicknet , usato un coassiale spesso che ha permesso di cablaggio distanze fino a 500 metri prima del segnale richiesto un ripetitore . 10BASE2 , o Thinnet , utilizzate un cavo coassiale sottile che era pi piccolo di diametro e pi flessibile di Thicknet e consentito per il cablaggio distanze di 185 metri . La capacit di migrare l'implementazione originale di Ethernet a Ethernet implementazioni attuali e futuri basata sulla struttura praticamente invariata del 2 Layer cornice . Supporto fisico , l'accesso e il controllo dei media , i media si sono tutti evoluti e continuano a farlo . Ma l'intestazione frame Ethernet e rimorchio sono essenzialmente rimasto costante. Le prime implementazioni di Ethernet sono stati impiegati in un ambiente LAN a bassa larghezza di banda in cui l'accesso ai mezzi di comunicazione condivisi stato gestito dalla CSMA , e pi tardi CSMA / CD . In aggiunta ad essere una topologia logica a livello di Data Link , Ethernet anche utilizzato una topologia fisica . Questa topologia diventato pi problematico, in quanto le LAN cresciuto pi grande e servizi LAN fatta crescenti richieste sull'infrastruttura . I supporti originali spessi e sottili coassiali coassiali fisici sono stati sostituiti categorie byearly di cavi UTP . Rispetto ai cavi coassiali , i cavi UTP sono stati pi facile da lavorare , leggero e meno costoso . La topologia fisica stata inoltre modificata in una topologia a stella con gli hub. Hub concentrano le connessioni . In altre parole , prendono un gruppo di nodi e di consentire alla rete di vede come una singola unit . Quando un frame arriva a una porta , viene copiato le altre porte in modo che tutti i segmenti della LAN ricevono il telaio . Usando l'hub in questa topologia bus aumentato l'affidabilit della rete , consentendo un singolo cavo a fallire senza interrompere l'intera rete . Tuttavia, ripetendo il frame a tutte le altre porte non ha risolto il problema di collisioni . Pi avanti in questo capitolo , si vedr come i problemi con le collisioni nelle reti Ethernet sono gestiti con l'introduzione di switch nella rete . Nota : Una topologia multi- accesso logico indicato anche come una topologia logica a bus . 3

Legacy Ethernet Nelle reti 10BASE - T , in genere il punto centrale del segmento di rete stato un hub. Questo ha creato un media condiviso . Perch il supporto condivisa, solo una stazione pu trasmettere con successo alla volta . Questo tipo di connessione descritta come una comunicazione half- duplex . Come pi dispositivi sono stati aggiunti a una rete Ethernet , la quantit di collisioni telaio aumentato notevolmente. Durante i periodi di bassa attivit di comunicazione , le poche collisioni che si verificano sono gestiti da CSMA / CD , con poco o nessun impatto sulle prestazioni . Poich il numero di dispositivi e conseguente aumento del traffico di dati , tuttavia, l'aumento delle collisioni pu avere un impatto significativo sulla esperienza dell'utente . Una buona analogia quando si parte per il lavoro o la scuola la mattina presto , le strade sono relativamente chiare e non congestionato . Pi tardi, quando sono pi automobili sulle strade , non ci pu essere collisioni e il traffico rallenta . Corrente Ethernet Uno sviluppo significativo che le prestazioni LAN maggiore stata l'introduzione di switch per sostituire i mozzi in reti basate su Ethernet . Questo sviluppo corrispondeva strettamente con lo sviluppo di 100BASE - TX Ethernet . Gli interruttori possono controllare il flusso di dati isolando ogni porta e inviando un telaio solo per la sua corretta destinazione (se la destinazione nota ) , anzich inviare ogni frame a ciascun dispositivo . L'interruttore riduce il numero di dispositivi per ricevere ogni frame , che a sua volta riduce o minimizza la possibilit di collisioni . Questo , e la successiva introduzione di comunicazioni full-duplex ( avente una connessione che pu trasportare sia segnali trasmessi e ricevuti allo stesso tempo ) , ha consentito lo sviluppo di 1Gbps Ethernet e oltre.

La struttura del frame Ethernet aggiunge intestazioni e rimorchi intorno al Layer 3 PDU per incapsulare il messaggio viene inviato . Sia l'intestazione Ethernet e rimorchio sono diverse sezioni di informazioni che vengono utilizzati dal protocollo Ethernet . Ogni sezione del telaio denominata campo . Ci sono due tipi di inquadratura Ethernet : lo standard Ethernet DIX che ora Ethernet II e lo standard IEEE 802.3 che stato aggiornato pi volte per includere le nuove tecnologie . Le differenze tra gli stili di inquadratura sono minime . La differenza pi significativa tra i due standard sono l'aggiunta di un delimitatore di inizio frame ( SFD ) e la variazione del campo Type per un campo di lunghezza nel 802.3 , come mostrato in figura . Ethernet Frame Size Sia l' Ethernet II e gli standard IEEE 802.3 definiscono la dimensione minima cornice come 64 byte e il massimo come 1518 byte . Questo include tutti i byte del MAC campo indirizzo di destinazione attraverso la Frame Check Sequence (FCS) campo . I campi Telaio Delimitatore Preambolo e di avvio non sono inclusi nel descrivere le dimensioni di un fotogramma . Lo standard IEEE 802.3ac , uscito nel 1998 , ha esteso la dimensione massima consentita frame a 1.522 byte. La dimensione del telaio stata aumentata per ospitare una tecnologia chiamata Virtual Local Area Network ( VLAN ) . VLAN vengono creati all'interno di una rete commutata e saranno presentati in un corso seguito . Se la dimensione di un frame trasmesso inferiore al minimo o superiore al massimo , il dispositivo di ricezione gocce telaio . Perdita di frame sono probabilmente il risultato di collisioni o altri segnali indesiderati e sono quindi considerati non validi .

Passa su ogni nome di campo per visualizzarne la descrizione . Preambolo e Start Frame campi delimitatori Il preambolo ( 7 byte) e Start Frame Delimiter ( SFD ) ( 1 byte ) campi vengono utilizzati per la sincronizzazione tra l'invio e la ricezione dei dispositivi . Questi primi otto byte del frame vengono utilizzati per ottenere l'attenzione dei nodi riceventi. In sostanza , i primi byte dicono i ricevitori per arrivare pronto a ricevere un nuovo telaio . Destinazione MAC Address Campo Il campo Indirizzo MAC di destinazione ( 6 byte ) l'identificatore per il destinatario . Come ricorderete , questo indirizzo viene utilizzato da Layer 2 a dispositivi di assistenza nel determinare se un frame indirizzato a loro. L'indirizzo nel frame viene confrontato con l'indirizzo MAC del dispositivo . Se c' una corrispondenza , il dispositivo accetta il telaio . Fonte MAC Address Campo Il campo Indirizzo MAC di origine ( 6 byte ) identifica originario del telaio NIC o interfaccia. Interruttori utilizzano questo indirizzo per aggiungere alle loro tabelle di ricerca . Il ruolo degli interruttori sar discusso pi avanti nel capitolo . Lunghezza / Tipo di campo Per qualsiasi standard IEEE 802.3 prima del 1997, il campo Lunghezza definisce la lunghezza esatta del campo dati del frame . Questo utilizzato in seguito come parte delle FCS per garantire che il messaggio stato ricevuto correttamente . Se lo scopo del campo quello di indicare un tipo come Ethernet II , il campo Tipo descrive il protocollo implementato . Questi due usi del settore sono stati ufficialmente combinati nel 1997 nello standard IEEE 802.3x per entrambi gli usi erano comuni . Il campo Tipo Ethernet II incorporato nella definizione corrente di 802.3 telaio . Quando un nodo riceve un frame , deve esaminare il campo di lunghezza per determinare quale protocollo di livello superiore presente. Se il valore di due ottetto uguale o superiore a 0x0600 esadecimale o decimale 1536 , il contenuto del campo dati vengono decodificati secondo il protocollo EtherType indicato . Mentre se il valore uguale o inferiore a 0x05DC esadecimale oppure 1500 decimale allora il campo di lunghezza viene utilizzato per indicare l' uso del formato IEEE 802.3 telaio . Questo il modo in cui vengono differenziati Ethernet II e 802.3. Dati e Pad Campi I campi dati e Pad ( 46-1500 byte) contiene i dati incapsulati da un livello superiore , che un generico Layer 3 PDU , o pi comunemente , un pacchetto IPv4 . Tutti i telai devono avere almeno 64 byte di lunghezza. Se un piccolo pacchetto viene incapsulato , il pad viene utilizzato per aumentare la dimensione del frame di questa dimensione minima.

Frame Check Sequence Campo Il campo Frame Check Sequence (FCS) (4 byte) viene utilizzato per rilevare errori in un frame. Esso utilizza un controllo di ridondanza ciclico (CRC). Il dispositivo di invio include i risultati di un CRC nel campo FCS del telaio. Il dispositivo ricevente riceve il frame e genera un CRC per cercare gli errori. Se i calcoli corrispondono, si verificato alcun errore. Calcoli che non corrispondono sono una indicazione che i dati cambiato, dunque, il telaio caduto. Una modifica dei dati potrebbe essere il risultato di una perturbazione dei segnali elettrici che rappresentano i bit.

Inizialmente, Ethernet stato implementato come parte di una topologia bus. Ogni dispositivo di rete collegato alla stessa, supporti condivisi. Nelle reti a basso traffico o piccoli, questa stata una distribuzione accettabile. Il problema principale da risolvere era come identificare ciascun dispositivo. Il segnale pu essere inviato a ciascun dispositivo, ma come ogni dispositivo dovrebbe identificare se fosse il destinatario destinato il messaggio? Un identificatore univoco chiamato indirizzo Media Access Control (MAC) stato creato per aiutare a determinare l'origine e destinazione all'interno di una rete Ethernet. Indipendentemente da quale stato utilizzato variet di Ethernet, la convenzione di denominazione fornito un metodo per l'identificazione del dispositivo ad un livello inferiore del modello OSI. Come ricorderete, l'indirizzamento MAC aggiunto come parte di un Layer 2 PDU. Un indirizzo MAC Ethernet un 48-bit valore binario espresso in 12 cifre esadecimali.

MAC Address Struttura Il valore di indirizzo MAC un risultato diretto delle norme IEEE- applicate per i fornitori al fine di garantire indirizzi univoci a livello globale per ogni dispositivo Ethernet . Le norme stabilite dalla IEEE richiedono qualsiasi fornitore che vende dispositivi Ethernet per registrarsi con IEEE . L' IEEE assegna il venditore un codice a 3 byte , chiamato organizzativo Unique Identifier ( OUI ) . IEEE richiede un fornitore di seguire due semplici regole : -Tutti gli indirizzi MAC assegnati a una scheda di rete oa un altro dispositivo Ethernet devono utilizzare OUI assegnato tale fornitore come i primi 3 byte . -Tutti gli indirizzi MAC con lo stesso OUI deve essere assegnato un valore univoco ( codice fornitore o il numero di serie) negli ultimi 3 byte . L'indirizzo MAC spesso definito come un indirizzo bruciato -in ( BIA) perch bruciato nella ROM ( Read - Only Memory) della scheda NIC . Ci significa che l'indirizzo codificato nel chip ROM permanentemente - non pu essere modificata via software . Tuttavia, quando il computer si avviato , il NIC copia l'indirizzo nella RAM . Nell'esame telai , l'indirizzo in RAM che utilizzato come indirizzo di origine da confrontare con l'indirizzo di destinazione . L'indirizzo MAC viene utilizzato dal NIC per determinare se un messaggio deve essere trasmesso agli strati superiori per l'elaborazione . Dispositivi di rete Quando il dispositivo sorgente inoltra il messaggio a una rete Ethernet , le informazioni di intestazione all'interno dell'indirizzo MAC di destinazione allegato . Il dispositivo sorgente invia i dati attraverso la rete . Ogni NIC della rete vede le informazioni per vedere se l'indirizzo MAC corrisponde il suo indirizzo fisico . Se non esiste alcuna corrispondenza , il dispositivo scarta il frame . Quando il frame raggiunge la destinazione in cui il MAC del NIC corrisponde alla destinazione MAC del telaio , il NIC supera il telaio gli strati OSI , dove il processo decapsulation avvenire. Tutti i dispositivi collegati a una LAN Ethernet hanno interfacce MAC - indirizzati . Diversi produttori di hardware e software potrebbero rappresentare l'indirizzo MAC in diversi formati esadecimali. I formati di indirizzo potrebbe essere simile a 00 -05- 9A - 3C -78- 00, 00:05:09 A : 3C : 78:00 , o 0005.9A3C.7800 . Indirizzi MAC vengono assegnati a workstation, server , stampanti, switch e router - qualsiasi periferica che devono essere originarie e / o ricevere dati sulla rete .

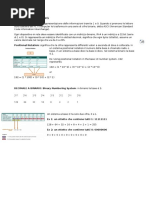

Numerazione Esadecimale Esadecimale ( " Hex ") un modo conveniente per rappresentare valori binari . Proprio come decimale un sistema di numerazione in base dieci e binario base due , esadecimale un sistema base sedici . Il sistema di numerazione in base 16 utilizza i numeri da 0 a 9 e le lettere da A a C. La figura mostra l' equivalente decimale , binario , e valori esadecimali per binario 0.000-1.111 . E 'pi facile per noi di esprimere un valore come una singola cifra esadecimale che come quattro bit . Capire Bytes Dato che 8 bit ( un byte) un raggruppamento binario comune , binario 00.000.000-11.111.111 pu essere rappresentato in esadecimale come range da 00 a FF . Gli zeri iniziali vengono sempre visualizzate per completare la rappresentazione a 8 bit . Ad esempio , il valore binario 0000 1010 mostrato in esadecimale 0A . Rappresentare valori esadecimali Nota : importante distinguere valori esadecimali da valori decimali riguardanti i numeri da 0 a 9, come mostrato in figura . Esadecimale viene rappresentato in testo dal valore preceduto da 0x ( ad esempio 0x73 ) o un pedice 16 . Meno comunemente , pu essere seguita da un H , per esempio 73H . Tuttavia, poich il testo pedice non riconosciuta in linea di comando o ambienti di programmazione , la rappresentazione tecnica del esadecimale preceduto da " 0x " (zero X) . Pertanto , gli esempi di cui sopra sarebbero mostrati come 0x0A e 0x73 rispettivamente . Esadecimale viene utilizzato per rappresentare gli indirizzi Ethernet MAC e IP versione 6 indirizzi . Avete visto esadecimale utilizzato nel riquadro pacchetti Byte di Wireshark dove viene utilizzato per rappresentare i valori binari all'interno di cornici e pacchetti. Conversioni esadecimali Conversioni numero compreso tra decimali e valori esadecimali sono semplici , ma rapidamente dividendo o moltiplicando per 16, non sempre conveniente. Se sono richieste tali conversioni , di solito pi facile convertire il valore decimale o esadecimale in binario , e poi di convertire il valore binario a decimale o esadecimale a seconda dei casi . Con la pratica , possibile riconoscere le sequenze di bit binari che corrispondono ai valori decimali ed esadecimali . La figura mostra questi modelli per valori selezionati 8 bit

Visualizzazione del MAC Uno strumento per esaminare l'indirizzo MAC del nostro computer il comando ipconfig / all o ifconfig. Nel grafico, si noti l'indirizzo MAC del computer. Se si ha accesso, si potrebbe desiderare di provare questo sul proprio computer. Si consiglia di ricercare la OUI dell'indirizzo MAC per determinare il produttore della scheda di rete.

Data Link Layer OSI Data Link Layer ( Layer 2 ) indirizzamento fisico , implementato come un indirizzo MAC Ethernet , utilizzato per il trasporto del telaio attraverso i media locali . Sebbene fornendo indirizzi host univoci , indirizzi fisici sono non- gerarchica . Essi sono associati con un particolare dispositivo indipendentemente dalla posizione o di quale rete collegato . Questi Layer 2 indirizzi non hanno alcun significato al di fuori della media di rete locale. Un pacchetto pu avere ad attraversare una serie di diverse tecnologie di Data Link nelle reti locali e geografiche prima che raggiunga la sua destinazione . Un dispositivo sorgente ha quindi alcuna conoscenza della tecnologia utilizzata nelle reti intermedie e destinazione o del loro livello 2 di indirizzamento e telaio strutture. Livelli di rete Livello di rete (livello 3) indirizzi , come gli indirizzi IPv4 , forniscono l'onnipresente , indirizzamento logico che inteso sia di origine e di destinazione . Per arrivare alla sua destinazione finale , un pacchetto porta la destinazione Layer 3 indirizzo dalla sorgente . Tuttavia, come incorniciato dai diversi protocolli di livello Data Link , lungo la strada , l'indirizzo di livello 2 che riceve ogni volta che si applica solo a quella parte locale del viaggio e dei suoi mezzi di comunicazione . In breve : -L'indirizzo del livello di rete consente il pacchetto deve essere inoltrato verso la sua destinazione . -L'indirizzo livello di Data Link consente il pacchetto da eseguire da parte dei media locali attraverso ogni segmento .

In Ethernet, diversi indirizzi MAC vengono utilizzati per le comunicazioni Layer 2 unicast, multicast e broadcast. Unicast Un indirizzo MAC unicast l'indirizzo univoco utilizzato quando un frame viene inviato da un singolo dispositivo di trasmissione per singolo dispositivo di destinazione. Nell'esempio mostrato in figura, un host con indirizzo IP 192.168.1.5 (fonte) richiede una pagina web dal server all'indirizzo IP 192.168.1.200. Per un pacchetto unicast per essere inviati e ricevuti, un indirizzo IP di destinazione deve essere nell'intestazione del pacchetto IP. Un corrispondente indirizzo MAC di destinazione deve essere presente nell'intestazione del frame Ethernet anche. L'indirizzo IP e l'indirizzo MAC si combinano per fornire dati a un host di destinazione specifica.

Broadcast Con una trasmissione, il pacchetto contiene un indirizzo IP di destinazione che ha tutte quelle (1s) nella porzione host. Questa numerazione l'indirizzo significa che tutti gli host su quella rete locale (dominio broadcast) riceveranno ed elaborare il pacchetto. Molti protocolli di rete, come ad esempio (ARP), Dynamic Host Configuration Protocol (DHCP) e Address Resolution Protocol, usa trasmissioni. Come ARP utilizza trasmissioni per mappare Layer 2 a Layer 3 indirizzi discusso pi avanti in questo capitolo. Come mostrato nella figura, un indirizzo IP di broadcast richiede un corrispondente indirizzo MAC broadcast nel frame Ethernet. Nelle reti Ethernet, l'indirizzo MAC di trasmissione di 48 quelli visualizzati come esadecimale FFFF-FF-FF-FF-FF.

Multicast Ricordiamo che indirizzi multicast consentono un dispositivo sorgente per inviare un pacchetto a un gruppo di dispositivi . I dispositivi che appartengono a un gruppo multicast viene assegnato un indirizzo IP multicast di gruppo . La gamma di indirizzi multicast da 224.0.0.0 a 239.255.255.255 . Poich gli indirizzi multicast rappresentano un gruppo di indirizzi (talvolta chiamato un gruppo host ) , possono essere utilizzati solo come destinazione di un pacchetto . La fonte avr sempre un indirizzo unicast .

Esempi di dove sarebbero stati utilizzati indirizzi multicast sono in gioco a distanza , dove molti giocatori sono collegati in remoto ma giocare lo stesso gioco e apprendimento a distanza tramite videoconferenza , dove molti studenti sono collegati alla stessa classe .

Come con gli indirizzi unicast e broadcast , l'indirizzo IP multicast richiede un corrispondente indirizzo MAC multicast a fornire effettivamente cornici su una rete locale . L'indirizzo MAC multicast un valore speciale che inizia con 01-00 - 5E in esadecimale . Il valore si conclude convertendo i minori di 23 bit dell'indirizzo gruppo multicast IP nei restanti 6 caratteri esadecimali dell'indirizzo Ethernet . I rimanenti bit dell'indirizzo MAC sempre uno "0 " .

In un ambiente mediatico condiviso, tutti i dispositivi hanno garantito l'accesso al mezzo, ma non hanno diritto prioritario su di esso. Se pi di un dispositivo trasmette contemporaneamente, i segnali fisici si scontrano e la rete deve recuperare al fine di continuare la comunicazione. Le collisioni sono il costo che Ethernet paga per ottenere il basso overhead associato a ogni trasmissione. Ethernet utilizza Carrier Sense Multiple Access con Collision Detection (CSMA / CD) per rilevare e gestire le collisioni e gestire la ripresa delle comunicazioni. Poich tutti i computer che usano Ethernet inviano i loro messaggi sullo stesso supporto, un sistema di coordinamento distribuita (CSMA) utilizzato per rilevare l'attivit elettrica sul cavo. Un dispositivo pu quindi determinare quando pu trasmettere. Quando un dispositivo rileva che nessun altro computer sta inviando un frame, o un segnale portante, il dispositivo trasmette, se ha qualcosa da inviare.

Carrier Sense Nel metodo CSMA / CD accesso , tutti i dispositivi di rete che dispongono di messaggi da inviare devono ascoltare prima di trasmettere . Se un dispositivo rileva un segnale da un altro dispositivo , esso attende per un determinato periodo di tempo prima di tentare di trasmettere. Quando non c' traffico rilevato , un dispositivo trasmette il proprio messaggio . Mentre questa trasmissione in corso , il dispositivo continua ad ascoltare il traffico o collisioni sulla LAN . Dopo che il messaggio viene inviato , il dispositivo ritorna al suo modo di ascolto di default . Multi- Accesso Se la distanza tra i dispositivi tale che la latenza di segnali proprio dispositivo significa che i segnali non vengono rilevati da un secondo dispositivo , il secondo dispositivo pu iniziare a trasmettere , anche. Il supporto ha ora due dispositivi di trasmissione loro segnali allo stesso tempo . I loro messaggi si propagano attraverso i media fino a quando non incontrano a vicenda . A quel punto , i segnali si mescolano e il messaggio viene distrutto . Anche se i messaggi sono danneggiati , il guazzabuglio di segnali rimanenti continua a propagarsi attraverso i media. Collision Detection Quando un dispositivo in modalit di ascolto , esso pu rilevare quando si verifica una collisione sul supporto comune . Il rilevamento di una collisione reso possibile perch tutti i dispositivi in grado di rilevare un aumento dell'ampiezza del segnale di sopra del livello normale . Una volta che si verifica una collisione , gli altri dispositivi in modalit di ascolto - cos come tutti i dispositivi di trasmissione - rilever l' aumento dell'ampiezza del segnale . Una volta rilevata, ogni dispositivo trasmittente continuer a trasmettere per garantire che tutti i dispositivi sulla rete di rilevare la collisione . Jam Signal e Random Backoff Una volta che la collisione viene rilevata dai dispositivi di trasmissione , mandano un segnale di disturbo . Questo disturbo del segnale viene utilizzato per informare gli altri dispositivi di una collisione , in modo che possano invocare un algoritmo di backoff . Questo algoritmo backoff fa s che tutti i dispositivi di interrompere la trasmissione per un periodo di tempo casuale , che permette ai segnali di collisione a placarsi . Dopo il ritardo scaduto su un dispositivo, il dispositivo torna in modalit di "ascolto prima di trasmettere " . Un periodo di backoff casuale garantisce che i dispositivi che sono stati coinvolti nella collisione non tenta di inviare nuovamente il loro traffico allo stesso tempo , che causerebbe l'intero processo di ripetere . Ma , ci significa anche che un terzo dispositivo pu trasmettere prima di uno dei due coinvolti nella collisione originale ha la possibilit di ritrasmettere.

Mozzi e domini di collisione Dato che le collisioni si verificano occasionalmente in qualsiasi topologia media condivisi - anche quando si impiegano CSMA / CD - abbiamo bisogno di guardare alle condizioni che possono provocare un aumento delle collisioni. A causa della rapida crescita di Internet : - Altri dispositivi sono collegati alla rete . - I dispositivi accedono alla media di rete pi frequentemente. - Le distanze tra i dispositivi sono in aumento . Ricordiamo che i mozzi sono stati creati come intermediario dispositivi di rete che consentono pi nodi per connettersi alla media condivisi . Conosciuto anche come ripetitori multi-porta , mozzi ritrasmettere i segnali ricevuti dati per tutti i dispositivi collegati , tranne quella da cui ha ricevuto i segnali . Mozzi non svolgono funzioni di rete come dirigere dati basati su indirizzi . Hub e ripetitori sono dispositivi intermedi che estendono la distanza che cavi Ethernet pu raggiungere . Perch hub operano a livello fisico , trattando solo con i segnali sui media, le collisioni possono verificarsi tra i dispositivi si collegano e nei mozzi stessi . Inoltre, utilizzando mozzi per fornire accesso alla rete a pi utenti riduce le prestazioni per ogni utente perch la capacit fissa del supporto deve essere condiviso tra sempre pi dispositivi . I dispositivi collegati che accedono a un supporto comune tramite un hub o una serie di hub direttamente connesse costituiscono ci che noto come un dominio di collisione . Un dominio di collisione indicato anche come un segmento di rete . Hub e ripetitori hanno quindi l'effetto di aumentare la dimensione del dominio di collisione . Come mostrato nella figura , l'interconnessione di hub formano una topologia fisica chiamata una stella estesa . La stella estesa pu creare un dominio di collisione notevolmente ampliato . Un aumento del numero di collisioni riduce l'efficienza e l'efficacia della rete fino a quando le collisioni diventano un fastidio per l'utente . Sebbene CSMA / CD un sistema di gestione di telaio di collisione , stato progettato per gestire collisioni solo per un numero limitato di dispositivi e reti con l'utilizzo della rete luce . Pertanto , altri meccanismi sono necessari quando un gran numero di utenti richiedono l'accesso e quando necessario l'accesso alla rete pi attivo . Vedremo che l'utilizzo di switch al posto di hub pu cominciare ad alleviare questo problema .

In this Packet Tracer Activity, you will build large collision domains to view the effects of collisions on data transmission and network operation.

Faster fisici implementazioni del livello di Ethernet introducono complessit alla gestione delle collisioni. Latenza Come detto, ogni dispositivo che vuole trasmettere deve prima "ascoltare" i media per controllare il traffico. Se non esiste il traffico, la stazione inizier a trasmettere immediatamente. Il segnale elettrico che viene trasmesso richiede una certa quantit di tempo (latenza) per propagare (viaggio) lungo il cavo. Ogni hub o ripetitore nel percorso del segnale aggiunge latenza inoltra i bit da un porto all'altro. Questo ritardo accumulato aumenta la probabilit che si verifichino collisioni perch un nodo di ascolto pu transitare verso la trasmissione di segnali mentre l'hub o ripetitore elabora il messaggio. Poich il segnale non ha raggiunto questo nodo mentre ascoltava, si pensava che il supporto era disponibile. Questa condizione si traduce spesso in collisione.

Temporizzazione e sincronizzazione In modalit half-duplex, se non si verificata una collisione, il dispositivo di invio trasmette 64 bit di informazioni di temporizzazione sincronizzazione, che conosciuto come il preambolo. Il dispositivo di invio sar quindi trasmettere il frame completo. Ethernet con velocit di throughput di 10 Mbps e pi lenta sono asincroni. Una comunicazione asincrona in questo contesto significa che ogni dispositivo ricevente utilizzer 8 byte di informazioni di temporizzazione per sincronizzare il circuito di ricezione per i dati in ingresso e poi scartare gli 8 byte. Implementazioni Ethernet con velocit di 100 Mbps e superiori sono sincroni. Comunicazione sincrona in questo contesto significa che le informazioni di temporizzazione non necessaria. Tuttavia, per motivi di compatibilit, il Preambolo e fotogramma iniziale Delimitatore (SFD) campi sono ancora presenti.

Bit Tempo Per ciascuna velocit del supporto differente , necessario un periodo di tempo per un po ' di essere posizionato e rilevata sul supporto . Questo periodo di tempo viene definito come il tempo di bit . Il 10 - Mbps Ethernet , un bit a livello MAC richiede 100 nanosecondi ( ns) a trasmettere . A 100 Mbps , lo stesso bit richiede 10 ns a trasmettere . E a 1000 Mbps , richiede solo 1 ns a trasmettere un po ' . Secondo una stima approssimativa , 20,3 centimetri (8 pollici ) per nanosecondo viene spesso utilizzato per il calcolo del ritardo di propagazione su un cavo UTP . Il risultato che per 100 metri di cavo UTP , richiede tempi di poco meno di 5 bit per un segnale 10BASE - T per percorrere la lunghezza del cavo . Per CSMA / CD Ethernet da funzionare, il dispositivo di invio deve venire a conoscenza di una collisione prima di aver completato la trasmissione di un frame di dimensione minima . A 100 Mbps , la tempistica dispositivo a malapena in grado di ospitare cavi di 100 metro . A 1000 Mbps , aggiustamenti sono necessari particolari perch quasi un intero frame di dimensione minima sarebbe trasmessa prima che il primo bit raggiunto la fine dei primi 100 metri di cavo UTP . Per questo motivo , modalit half -duplex non consentito in 10 - Gigabit Ethernet . Queste considerazioni temporizzazione devono essere applicati alla spaziatura interframe e tempi di backoff ( entrambi dei quali sono discussi nella sezione successiva) per assicurare che quando un dispositivo trasmette i frame successivo , il rischio di collisione minimizzato . Slot Tempo :In half- duplex Ethernet , dove i dati possono viaggiare solo in una direzione alla volta , slot time diventa un parametro importante nel determinare il numero di dispositivi possono condividere una rete . Per tutte le velocit di trasmissione Ethernet pari o inferiore a 1000 Mbps , lo standard descrive come una trasmissione individuo pu essere inferiore al tempo di slot. Determinazione del tempo di slot un trade-off tra la necessit di ridurre l'impatto del recupero collisione ( backoff e tempi di ritrasmissione ) e la necessit per le distanze di rete di essere grande abbastanza per ospitare le dimensioni della rete ragionevoli . Il compromesso stato quello di scegliere un diametro di rete massima ( circa 2500 metri) e poi per impostare la lunghezza minima telaio abbastanza a lungo per garantire l'individuazione di tutti i peggiori collisioni . Slot time per 10 - e 100 Mbps Ethernet di 512 tempi di bit , o 64 ottetti . Tempo Slot per 1000 Mbps Ethernet tempi di bit 4096 , o 512 ottetti . Il tempo di slot garantisce che se una collisione sta per verificarsi , esso sar rilevato entro i primi 512 bit ( 4096 per Gigabit Ethernet ) del telaio trasmissione . Ci semplifica la gestione di ritrasmissioni di frame a seguito di una collisione . Slot time un parametro importante per le seguenti ragioni :Il tempo di slot a 512-bit stabilisce la dimensione minima di un frame Ethernet da 64 byte . Ogni telaio inferiore a 64 byte di lunghezza considerato un "frammento di collisione " o "frame runt " e viene scartato automaticamente da stazioni riceventi . Il tempo di slot stabilisce un limite alla dimensione massima dei segmenti di una rete . Se la rete diventa troppo grande , si possono verificare collisioni in ritardo . Collisioni in ritardo sono considerati un guasto nella rete perch la collisione viene rilevata troppo tardi da un dispositivo durante la trasmissione del frame essere gestito automaticamente da CSMA / CD . Slot time calcolato assumendo lunghezza massima del cavo il pi grande architettura di rete legale . Tutti i tempi di ritardo di propagazione hardware sono al massimo legale e il segnale di marmellata a 32 bit viene utilizzato quando vengono rilevate le collisioni .Il tempo effettivo di slot calcolato solo pi lunga l'importo teorico di tempo necessario per viaggiare tra i punti pi lontani del dominio di collisione , si scontrano con un'altra trasmissione all'ultimo istante possibile , e poi i frammenti di collisione tornano al mittente ed essere rilevata . Per il sistema per funzionare correttamente, il primo dispositivo deve conoscere la collisione prima che finisce di inviare il pi piccolo formato quadro giuridico . Per consentire 1000 Mbps Ethernet per operare in modalit half- duplex .

Interframe Spaziatura Gli standard Ethernet richiedono una distanza minima tra due fotogrammi non si urtano . Questo d il tempo media per stabilizzarsi dopo la trasmissione del frame precedente e tempo per i dispositivi elaborare il frame . Descritta come la spaziatura interframe , questo tempo viene misurato a partire dall'ultimo bit del campo FCS di un fotogramma al primo bit del preambolo del frame successivo . Dopo un frame stato inviato , tutti i dispositivi su una rete Ethernet a 10 Mbps sono tenuti ad attendere un minimo di tempi di 96 bit ( 9,6 microsecondi) prima di qualsiasi dispositivo in grado di trasmettere la sua fotogramma successivo . Nelle versioni pi veloci di Ethernet , la spaziatura rimane la stessa - tempi di 96 bit - ma il periodo di tempo spaziatura interframe cresce corrispondentemente pi breve. Ritardi di sincronizzazione tra dispositivi possono comportare la perdita di alcuni dei bit telaio preambolo . Questo a sua volta pu causare la riduzione minore della spaziatura interframe quando hub e ripetitori rigenerano i pieni 64 bit di informazioni di temporizzazione ( preambolo e SFD ) all'inizio di ogni frame trasmesso . Su una maggiore velocit Ethernet alcuni dispositivi sensibili tempo potrebbero potenzialmente non riconoscere singoli fotogrammi con conseguente errore di comunicazione .

Jam Signal Come ricorderete , Ethernet permette a tutti i dispositivi di competere per il tempo di trasmissione . Nel caso in cui due dispositivi trasmettono simultaneamente , la rete CSMA / CD risolvere il problema . Ma ricordate , quando un numero maggiore di dispositivi vengono alla rete , possibile per le collisioni diventano sempre pi difficili da risolvere . Non appena viene rilevata una collisione , i dispositivi di invio trasmettono un segnale a 32 bit " che imporr la collisione . In questo modo tutti i dispositivi della rete LAN per rilevare la collisione . E ' importante che il segnale inceppamento non essere rilevato come un frame valido , altrimenti la collisione non sarebbe identificato . Il modello di dati pi comunemente osservato segnale marmellata semplicemente una ripetizione 1 , 0 , 1 , 0 motivo , lo stesso del preambolo . I messaggi , in parte trasmessi danneggiati sono spesso indicati come frammenti di collisione o Collisioni normali sono meno di 64 ottetti di lunghezza e quindi falliscono sia la lunghezza e le prove FCS , che li rende facili da identificare .

tenta di aggiunti jam ",

per un

runts . minima

Back off Timing QUANDO SI verifica Una collisione e Tutti i Dispositivi Che il Cavo di Diventare Minimo ( OGNI Aspetta la spaziatura Piena interframe ) , i Dispositivi di cui Trasmissioni collisione svi Attendere Ulteriore ONU - e potenzialmente Progressivamente PIU - Periodo di tempo prima di tentare di ritrasmettere Il Telaio in collisione . Il Periodo di ATTESA E intenzionalmente progettato per Essere Casuale in Modo Che dovuto Stazioni non Ritardo per la stessa quantita di tempo prima di ritrasmettere , Che porterebbe una Pi Collisioni . CIO SI ottiene in altera parte espandendo l' Intervallo da cui E Selezionato il tempo di ritrasmissione Casuale su OGNI Tentativo di ritrasmissione . Il Periodo di Attesa viene misurato un Intervalli di tempo scanalatura Parametro . Se i RISULTATI Dei congestione mezzi Nello strato MAC in Grado di INVIARE il telaio DOPO 16 Tentativi , la DA e generi ONU comparso un'errore al LIVELLO di rete . Un racconto Evento E raro in Una rete Che bocchette CORRETTAMENTE e potrebbe avvenire solista in Presenza di CARICHI di rete estremamente pesanti o QUANDO UN Problema fisico esiste Silla rete . I Metodi descritti in this section Permesso Ethernet per FORNIRE Una maggiore Servizio in Una topologia Supporti condivisi basato sull'uso di Mozzi . Nella Sezione di commutazione Venire , vedremo venire, con l' uso di interruttori , la necessit di CSMA / CD inizia a diminuire o , in alcuni CASI , viene rimosso Tutto .

Le differenze tra standard Ethernet, Fast Ethernet, Gigabit Ethernet e 10 Gigabit Ethernet si verificano a livello fisico, spesso indicato come il PHY Ethernet. Ethernet coperta dagli standard IEEE 802.3. Quattro velocit di trasmissione dati sono attualmente definite per funzionamento su cavi in fibra ottica e twisted-pair: 10 Mbps - 10Base-T Ethernet 100 Mbps - Fast Ethernet 1000 Mbps - Gigabit Ethernet 10 Gbps - 10 Gigabit Ethernet Mentre ci sono molte diverse implementazioni di Ethernet a queste diverse velocit di trasmissione dati, solo quelli pi comuni saranno presentati qui. La figura mostra alcune delle caratteristiche PHY Ethernet. La porzione di Ethernet che opera sul layer fisico sar discusso in questa sezione, a partire 10Base-T e continuando a 10 Gbps variet.

Le principali 10 Mbps implementazioni di Ethernet includono : 10BASE5 utilizzando Thicknet cavo coassiale 10BASE2 utilizzando Thinnet cavo coassiale 10BASE - T tramite Cat3/Cat5 cavo twisted - pair non schermato Le prime implementazioni di Ethernet , 10BASE5 e 10BASE2 utilizzato cavi coassiali in un autobus fisica . Queste implementazioni non sono pi utilizzati e non sono supportati dalle pi recenti standard 802.3 . 10 Mbps Ethernet - 10BASE -T 10BASE - T utilizza Manchester - encoding su due cavi a doppini intrecciati non schermati . Le prime implementazioni di 10BASE- T utilizzato Cat3 di cablaggio . Tuttavia , Cat5 o cavi successiva tipicamente usato oggi. 10 Mbps Ethernet considerato classico Ethernet e utilizza una topologia fisica a stella . Collegamenti Ethernet 10BASE -T potrebbero essere fino a 100 metri di lunghezza prima di richiedere un hub o ripetitore . 10BASE - T utilizza due coppie di un cavo a quattro coppie ed terminato a ciascuna estremit con un connettore a 8 pin RJ - 45 . La coppia collegato al pin 1 e 2 sono utilizzati per la trasmissione e la coppia collegato al pin 3 e 6 sono utilizzati per la ricezione . La figura mostra la piedinatura RJ45 utilizzato con 10BASE - T Ethernet . 10BASE - T non generalmente scelto per le nuove installazioni LAN . Tuttavia, ci sono ancora molte reti Ethernet 10BASE -T in atto oggi . La sostituzione di hub con interruttori in reti 10BASE -T notevolmente aumentato il throughput a disposizione di queste reti e ha dato Legacy Ethernet una maggiore longevit . I collegamenti 10BASE -T collegati a uno switch in grado di supportare sia half- duplex o il funzionamento full-duplex .

100 Mbps - Fast Ethernet

A met alla fine del 1990 , diversi nuovi standard 802.3 sono stati stabiliti per descrivere i metodi per la trasmissione di dati su supporti Ethernet a 100 Mbps . Questi standard utilizzati diversi requisiti di codifica per il raggiungimento di tali velocit di trasferimento dati pi elevate . 100 Mbps Ethernet , noto anche come Fast Ethernet , pu essere implementato usando twisted - pair filo di rame o fibra media. Le implementazioni pi popolari di 100 Mbps Ethernet sono : 100BASE - TX utilizzando Cat5 UTP o successiva 100BASE - FX utilizzando cavi in fibra ottica Poich i segnali di frequenza superiore utilizzati in Fast Ethernet sono pi suscettibili al rumore , due passi di codifica separati sono utilizzati da 100 Mbps Ethernet per migliorare l'integrit del segnale . 100BASE - TX 100BASE - TX stato progettato per supportare la trasmissione su entrambi due coppie di categoria 5 UTP filo di rame o due fili di fibra ottica . L'implementazione 100BASE- TX utilizza le stesse due coppie e piedinatura di UTP come 10BASE- T . Tuttavia , 100BASE- TX richiede Categoria 5 UTP o successiva . La codifica 4B/5B viene utilizzato per 100BASE - TX Ethernet . Come con 10BASE - TX , 100Base- TX collegato come una stella fisica . La figura mostra un esempio di una topologia fisica a stella . Tuttavia, a differenza 10BASE - T , reti 100BASE - TX usano tipicamente un sensore al centro della stella invece di un hub . A circa lo stesso tempo che le tecnologie 100BASE- TX sono diventati mainstream, switch LAN sono stati ampiamente distribuiti . Questi sviluppi concomitanti portarono alla loro combinazione naturale nella progettazione di reti 100BASE - TX . 100BASE - FX Lo standard 100BASE -FX utilizza la stessa procedura di segnalazione come 100BASE- TX , ma su supporti in fibra ottica anzich UTP rame. Sebbene le codifica , decodifica e ripristino del clock procedure sono le stesse per entrambi i media , la trasmissione del segnale diverso - impulsi elettrici in rame e impulsi di luce in fibra ottica . 100BASE - FX utilizza Low Cost interfaccia in fibra Connettori ( comunemente chiamato il connettore SC duplex ) . Implementazioni in fibra sono collegamenti point - to-point , cio , essi sono utilizzati per interconnettere due dispositivi . Queste connessioni possono essere tra due computer , tra un computer e un interruttore , o tra due switch .

1000 Mbps - Gigabit Ethernet Lo sviluppo di standard Gigabit Ethernet portato nelle specifiche per UTP in rame , fibra monomodale e fibra multimodale . Nelle reti Gigabit Ethernet , bit si verificano in una frazione del tempo che assumono 100 Mbps reti e 10 Mbps reti . Con segnali che si verificano in meno tempo , i bit diventano pi suscettibili al rumore , e quindi la sincronizzazione critica . La domanda di performance si basa su quanto velocemente la scheda di rete o interfaccia possono cambiare i livelli di tensione e di quanto bene che il cambiamento di tensione pu essere rilevata in modo affidabile a 100 metri di distanza , presso la ricezione NIC o interfaccia . A queste velocit pi elevate , la codifica e decodifica di dati pi complessa . Gigabit Ethernet utilizza due passaggi di codifica distinte . La trasmissione dei dati pi efficiente quando i codici vengono utilizzati per rappresentare il flusso di bit binario . Codifica dei dati consente la sincronizzazione , l'utilizzo efficiente della larghezza di banda , e migliori caratteristiche di rapporto segnale - rumore . 1000BASE - T Ethernet 1000BASE - T Ethernet consente la trasmissione full-duplex utilizzando tutte e quattro le coppie di categoria 5 o successiva cavo UTP . Gigabit Ethernet su filo di rame consente un aumento da 100 Mbps per ogni coppia di fili a 125 Mbps per doppino o 500 Mbps per le quattro coppie . Segnali pair ogni filo in full duplex , raddoppiando i 500 Mbps a 1000 Mbps. . 1000BASE - T utilizza la codifica linea 4D - PAM5 per ottenere un throughput 1 Gbps dati . Questo schema di codifica permette ai segnali di trasmissione oltre quattro coppie di fili contemporaneamente . Si converte un byte di 8 bit di dati in una trasmissione simultanea di quattro simboli di codice ( 4D) , che vengono inviati sui media , uno su ciascuna coppia , come 5 - livello Pulse Amplitude Modulated ( PAM5 ) segnali . Ci significa che ogni simbolo corrisponde a due bit di dati . Poich le informazioni viaggiano simultaneamente tutti i quattro percorsi , il circuito deve dividere frame al trasmettitore e rimontarli al ricevitore . La figura mostra una rappresentazione della circuiteria utilizzata da 1000BASE - T Ethernet . 1000BASE - T consente la trasmissione e ricezione dei dati in entrambe le direzioni - sullo stesso filo e allo stesso tempo . Questo flusso di traffico crea collisioni permanenti sulle coppie di fili . Queste collisioni producono modelli complessi tensione . I circuiti ibridi rilevano i segnali usano tecniche sofisticate come la cancellazione dell'eco , il Livello 1 Forward Error Correction ( FEC ) , e la selezione prudente di livelli di tensione . Utilizzando queste tecniche , il sistema raggiunge la velocit 1 - Gigabit . Per aiutare con la sincronizzazione , il livello fisico incapsula ogni fotogramma con start -of -stream e di fine -stream delimitatori . Tempi Loop mantenuto da flussi continui di simboli IDLE inviati in ciascun doppino durante la spaziatura interframe . Diversamente dalla maggior parte dei segnali digitali in cui di solito ci sono un paio di discreti livelli di tensione , 1000BASE-T utilizza molti livelli di tensione . In periodi di inattivit , nove livelli di tensione si trovano sul cavo . Durante i periodi di trasmissione dati , fino a 17 livelli di tensione si trovano sul cavo . Con questo gran numero di membri, in combinazione con gli effetti del rumore , il segnale sul filo sembra pi analogica che digitale . Come analogico , il sistema pi suscettibile al rumore a causa di problemi di cavi e terminazione . 3

1000BASE-SX e 1000BASE-LX Ethernet Utilizzando Fibra Ottica Le versioni in fibra di Gigabit Ethernet - 1000BASE-SX e 1000BASE-LX - offrono i seguenti vantaggi rispetto UTP: immunit di rumore, di piccola dimensione fisica, e l'aumento distanze non ripetute e larghezza di banda. Tutte le versioni 1000BASE-SX e 1000BASE-LX supportano la trasmissione binaria full-duplex a 1250 Mbps su due filoni di fibra ottica. La codifica di trasmissione si basa sullo schema di codifica 8B/10B. A causa del sovraccarico di questa codifica, la velocit di trasferimento dei dati ancora 1000 Mbps. Ogni frame di dati incapsulato a livello fisico prima della trasmissione, e la sincronizzazione del collegamento viene mantenuto inviando un flusso continuo di gruppi di codice inattivo durante la spaziatura interframe. Le principali differenze tra le versioni di fibra 1000BASE-SX e 1000BASE-LX sono i mezzi di collegamento, connettori, e la lunghezza d'onda del segnale ottico. Queste differenze sono mostrati in figura.

Lo standard IEEE 802.3ae stato adattato per includere 10 Gbps , la trasmissione full-duplex su cavo in fibra ottica . Lo standard 802.3ae e gli standard 802.3 per Ethernet originale sono molto simili . 10 - Gigabit Ethernet ( 10GbE ) in evoluzione per l'uso non solo in LAN , ma anche per l'utilizzo in reti WAN e MAN . Poich il formato di frame e l'altro di livello Ethernet 2 specifiche sono compatibili con gli standard precedenti , 10GbE in grado di fornire maggiore larghezza di banda per singole reti che interoperabile con l' infrastruttura di rete esistente . 10Gbps pu essere paragonata ad altre variet di Ethernet in questi modi : Telaio formato lo stesso , consentendo l'interoperabilit tra tutte le variet di legacy, veloce , Gigabit e 10 Gigabit Ethernet , senza riformulazione o protocollo conversioni necessarie . Po 'di tempo ora di 0,1 ns . Tutte le altre variabili di tempo scala di conseguenza. Poich si utilizzano solo connessioni in fibra full- duplex , non c' contesa media e CSMA / CD non necessario . Le IEEE 802.3 sottolivelli all'interno di livelli OSI 1 e 2 sono per lo pi conservati , con alcune aggiunte per accogliere 40 km collegamenti in fibra e l'interoperabilit con altre tecnologie in fibra. Con 10Gbps Ethernet , flessibile , efficiente, affidabile , reti Ethernet relativamente a basso costo end- to-end diventano possibili . I futuri costi Ethernet Anche se 1 - Gigabit Ethernet ora ampiamente disponibile e di prodotti 10 Gigabit stanno diventando sempre pi disponibile , IEEE e il 10 - Gigabit Ethernet Alliance stanno lavorando su 40 - , 100 - , o addirittura gli standard di 160 Gbps . Le tecnologie che vengono adottate dipenderanno da una serie di fattori , tra cui il tasso di maturazione delle tecnologie e standard , il tasso di adozione nel mercato , e il costo dei prodotti emergenti .

Nelle sezioni precedenti , abbiamo visto come classico Ethernet utilizza supporti condivisi e controllo di accesso supporti basati su contesa . Classic Ethernet utilizza hub per interconnettere i nodi sul segmento LAN. Hub non eseguire alcun tipo di filtraggio del traffico . Invece , l'hub inoltra tutti i bit ad ogni dispositivo collegato all'hub . Questo costringe tutti i dispositivi della LAN di condividere la larghezza di banda dei media . Inoltre , questa implementazione Ethernet classico spesso si traduce in alti livelli di collisioni sulla LAN. A causa di questi problemi di prestazioni , questo tipo di rete LAN Ethernet ha limitato l'impiego in reti di oggi. Implementazioni Ethernet utilizzando hub ora sono tipicamente utilizzati solo in piccole LAN o in LAN con bassi requisiti di larghezza di banda . La condivisione multimediale tra i dispositivi crea problemi significativi come la rete cresce. La figura illustra alcune delle questioni qui presentate . scalabilit In una rete hub , vi un limite alla quantit di larghezza di banda che i dispositivi possono condividere . Con ogni dispositivo aggiunto ai media condivisi , la larghezza di banda media disponibile a ciascun dispositivo diminuisce . Con ogni aumento del numero di dispositivi sul supporto , prestazioni degradata . latenza La latenza di rete la quantit di tempo che impiega un segnale per raggiungere tutte le destinazioni sul supporto . Ogni nodo in una rete basata su hub deve attendere l'opportunit di trasmettere per evitare collisioni . La latenza pu aumentare significativamente la distanza tra nodi estesa. La latenza affetto da un ritardo del segnale di tutti i mezzi e il ritardo aggiunto da elaborazione dei segnali attraverso hub e ripetitori . Aumentando la lunghezza del supporto o il numero di hub e ripetitori collegati ad un segmento traduce in una maggiore latenza. Con una maggiore latenza , pi probabile che i nodi non ricever segnali iniziale , aumentando cos le collisioni presenti nella rete . Fallimento Network Poich le azioni Ethernet classici mezzi di comunicazione , qualsiasi dispositivo in rete potrebbe potenzialmente causare problemi per altri dispositivi . Se un qualsiasi dispositivo collegato all'hub genera traffico dannoso , la comunicazione per tutti i dispositivi sul supporto potrebbe essere ostacolata . Questo traffico dannoso potrebbe essere dovuto alla velocit errata o impostazioni full-duplex su una scheda di rete . collisioni Secondo CSMA / CD , un nodo non dovrebbe inviare un pacchetto a meno che la rete libera da traffico . Se due nodi inviano pacchetti Allo stesso tempo , si verifica una collisione ei pacchetti vengono persi . Poi entrambi i nodi inviano un segnale di marmellata, attendere per un periodo di tempo casuale , e ritrasmettono i loro pacchetti. Qualsiasi parte della rete in cui i pacchetti provenienti da due o pi nodi possono interferire con l'altro considerato un dominio di collisione . Una rete con un maggior numero di nodi sullo stesso segmento ha un dominio di collisione pi grande e di solito ha pi traffico . Poich la quantit di traffico in rete aumenta , la probabilit di collisioni aumenta . Switch forniscono un'alternativa all'ambiente contesa basato su Ethernet classica .

Negli ultimi anni, gli interruttori sono rapidamente diventate una parte fondamentale della maggior parte delle reti. Switch permettono la segmentazione della LAN in domini di collisione separati. Ogni porta dello switch rappresenta un dominio di collisione separato e fornisce la larghezza di banda piena media al nodo o nodi collegati su quella porta. Con meno nodi di ciascun dominio di collisione, vi un aumento della larghezza di banda media disponibile per ciascun nodo, e le collisioni sono ridotti. Una LAN pu avere un interruttore centralizzato collegamento a hub che ancora forniscono la connettivit ai nodi. Oppure, una LAN pu avere tutti i nodi collegati direttamente ad un interruttore. Tesi topologie sono mostrati in figura. In una LAN in cui un mozzo collegato ad una porta switch, la larghezza di banda ancora condivisi, che pu provocare collisioni nell'ambiente condiviso del mozzo. Tuttavia, l'interruttore isolare il segmento e collisioni limite al traffico tra i porti dell'hub.

I nodi sono collegati direttamente In una LAN in cui tutti i nodi sono collegati direttamente allo switch , il throughput della rete aumenta drammaticamente . I tre motivi principali di questo aumento sono Larghezza di banda dedicata per ogni porta Ambiente privo di Collision Funzionamento full-duplex Queste topologie a stella fisica sono puntano essenzialmente a punto collegamenti . Fare clic sui fattori di performance in figura . Larghezza di banda dedicata Ogni nodo ha la larghezza di banda supporto piena disponibile per la connessione tra il nodo e l'interruttore . Perch un hub replica i segnali che riceve e li invia a tutti gli altri porti , hub Ethernet classici formano un bus logico . Ci significa che tutti i nodi devono condividere la stessa larghezza di banda di questo bus . Con interruttori , ogni dispositivo ha efficacemente una connessione dedicata punto- punto tra il dispositivo e l'interruttore senza mezzi contesa . Come esempio , confrontare due 100 Mbps LAN , ciascuno con 10 nodi . In rete segmento A , i nodi 10 sono collegati a un hub . Ogni nodo condivide la 100 Mbps di larghezza di banda disponibile . Ci fornisce una media di 10 Mbps per ogni nodo . Nel segmento di rete B , i nodi 10 sono collegati ad un interruttore . In questo segmento , tutti i 10 nodi hanno la piena 100 Mbps di larghezza di banda a loro disposizione . Anche in questo piccolo esempio di rete , l'aumento della larghezza di banda significativo . Poich il numero di nodi aumenta , la discrepanza tra la banda disponibile in due implementazioni aumenta significativamente . Ambiente Collision -Free Una connessione dedicata point - to-point ad un interruttore rimuove anche qualsiasi contesa multimediali tra dispositivi , permettendo un nodo di operare con poche o nessuna collisione . In una rete Ethernet classico moderatamente dimensioni utilizzando hub , circa il 40 % al 50 % della larghezza di banda consumata dal recupero collisione . In una rete Ethernet commutata - dove praticamente non ci sono collisioni - il sovraccarico dedicato al recupero di collisione praticamente eliminato . Questo fornisce la rete commutata significativamente migliori tassi di throughput . Full-Duplex Funzionamento Commutazione consente inoltre una rete di operare come un ambiente full- duplex Ethernet . Prima di passare esisteva , Ethernet era half-duplex solo . Ci significa che in un dato momento , un nodo potrebbe o trasmettere o ricevere. Con full-duplex attivata in una rete Ethernet commutata , i dispositivi collegati direttamente alle porte dello switch possono trasmettere e ricevere simultaneamente , alla larghezza di banda multimediale completo . Il collegamento tra il dispositivo e l'interruttore senza collisioni . Questa disposizione raddoppia la velocit di trasmissione rispetto al half-duplex . Ad esempio , se la velocit della rete di 100 Mbps , ogni nodo pu trasmettere un frame a 100 Mbps e , allo stesso tempo , riceve un frame a 100 Mbps . Utilizzando interruttori Invece di Hub La maggior utilizzo Ethernet moderna passa ai dispositivi terminali e operare full duplex . Perch switch forniscono tanto maggiore velocit rispetto agli hub e aumentare le prestazioni in modo cos drammatico , giusto chiedersi : perch non usare sensori in ogni Ethernet LAN ? Ci sono tre ragioni per cui sono ancora in uso mozzi : Disponibilit - switch LAN non sono stati sviluppati fino ai primi anni 1990 , e non erano facilmente disponibili fino alla met degli anni 1990 . Le reti Ethernet Primi usati hub UTP e molti di loro rimangono in funzione fino ad oggi . Economia - Inizialmente , gli interruttori erano piuttosto costoso . Poich il prezzo di interruttori sceso , l' utilizzo di hub diminuito e il costo sempre meno di un fattore di decisioni di distribuzione . Requisiti - Le reti LAN primi erano semplici reti progettate per lo scambio di file e stampanti azioni. Per molte localit , le prime reti sono evoluti nelle reti convergenti di oggi , con un conseguente sostanziale necessit di una maggiore larghezza di banda disponibile ai singoli utenti . In alcune circostanze, tuttavia , un media hub condiviso sar ancora sufficiente e questi prodotti rimangono sul mercato . La sezione successiva esplora il funzionamento di base di switch e come un interruttore raggiunge le prestazioni avanzate su cui le nostre reti dipendono ora . Un corso pi tardi presenter maggiori dettagli e ulteriori tecnologie legate alla commutazione .

In questa attivit, forniamo un modello per confrontare le collisioni trovati in reti basate hub-con il comportamento senza collisioni di switch. Fare clic sull'icona Packet Tracer per maggiori dettagli.

Ethernet switch selettivamente avanti singoli fotogrammi da una porta di ricezione alla porta a cui collegato il nodo di destinazione . Questo processo di inoltro selettivo pu essere pensato come stabilire una connessione momentaneo punto a punto tra la trasmissione e la ricezione di nodi . Il collegamento viene effettuato solo abbastanza a lungo per inoltrare un singolo fotogramma . Durante questo istante , i due nodi hanno una connessione piena larghezza di banda tra loro e rappresentano una connessione logica point - to-point . Per essere tecnicamente accurata , non fatto questo collegamento temporaneo tra i due nodi contemporaneamente . In sostanza, questo rende la connessione tra gli host una connessione point - to-point . Infatti , ogni nodo che opera in modalit full - duplex pu trasmettere qualsiasi istante ha un telaio, senza riguardo alla disponibilit del nodo ricevente . Questo perch un switch LAN viene trasferito un frame in ingresso e poi lo trasmette alla porta appropriata quando la porta inattiva . Questo processo denominato store and forward . Con il deposito e la commutazione in avanti , lo switch riceve l'intero frame , controlla il FSC per gli errori , e inoltra il frame alla porta appropriata per il nodo di destinazione . Poich i nodi non devono aspettare che i media siano al minimo , i nodi possono inviare e ricevere a piena velocit media senza perdite a causa di collisioni o il sovraccarico associato alla gestione delle collisioni . Inoltro basato sulla destinazione MAC L'interruttore mantiene una tabella , denominata tabella di MAC . che corrisponde a un indirizzo MAC di destinazione con la porta utilizzata per connettersi a un nodo . Per ogni frame in ingresso , l'indirizzo MAC di destinazione nell'intestazione del frame viene confrontato con l'elenco degli indirizzi nella tabella MAC . Se viene trovata una corrispondenza , il numero di porta nella tabella che associato con l'indirizzo MAC viene utilizzato come porta di uscita per il telaio . La tabella MAC pu essere definito da molti nomi diversi . E 'spesso chiamato il tavolo switch. Poich passaggio stato derivato da una vecchia tecnologia chiamata bridging trasparente , la tabella talvolta chiamato il tavolo da bridge . Per questo motivo , molti processi eseguiti da switch LAN possono contenere ponte o ponte nei loro nomi . Un ponte un dispositivo utilizzato pi comunemente nei primi giorni di LAN per connettere - o bridge - due segmenti di rete fisici . Gli interruttori possono essere usati per eseguire questa operazione , oltre a permettere la connettivit terminale alla LAN . Molte altre tecnologie sono state sviluppate intorno LAN switching . Molte di queste tecnologie saranno presentati in un corso pi tardi . Un luogo dove i ponti sono prevalenti sia in reti senza fili . Usiamo Bridges Wireless per interconnettere due segmenti di rete wireless . Pertanto , si possono trovare entrambi i termini - commutazione e ponte - in uso dal settore del networking .

Interruttore di funzionamento Per raggiungere il loro scopo , gli switch Ethernet LAN usano cinque operazioni di base : apprendimento invecchiamento allagamento Selective Forwarding filtraggio apprendimento La tabella di MAC deve essere popolato con indirizzi MAC e le porte corrispondenti. Il processo di apprendimento permette questi mapping da acquisire dinamicamente durante il normale funzionamento . Come ogni fotogramma entra l'interruttore , l'interruttore esamina l'indirizzo MAC sorgente . Utilizzando una procedura di ricerca, l'interruttore determina se la tabella contiene gi una voce per l'indirizzo MAC . Se non esistono , lo switch crea una nuova voce nella tabella MAC utilizzando l'indirizzo MAC di origine e le coppie l'indirizzo con la porta su cui la voce arrivato . Lo switch pu ora utilizzare questa mappatura per inoltrare i frame per questo nodo . invecchiamento Le voci della tabella MAC acquisite dal processo di apprendimento sono tempo timbrato . Questo timestamp viene utilizzato come mezzo per la rimozione di vecchie voci nella tabella MAC . Dopo aver effettuato una voce nella tabella MAC , una procedura inizia un conto alla rovescia , utilizzando il timestamp come valore iniziale . Dopo che il valore raggiunge 0 , la voce nella tabella sar aggiornata quando lo switch riceve un frame successivo da quel nodo sulla stessa porta . allagamento Se l'interruttore non sa quale porta per inviare un telaio perch l'indirizzo MAC di destinazione non nella tabella MAC , lo switch invia il frame a tutte le porte eccetto la porta su cui il frame arrivato . Il processo di invio di un frame a tutti i segmenti noto come allagamenti . Lo switch non inoltra il frame per la porta su cui arrivato perch qualsiasi destinazione su quel segmento avr gi ricevuto la cornice . Inondazioni utilizzato anche per frame inviati all'indirizzo broadcast MAC . Selective Forwarding Inoltro selettivo il processo di esame destinazione indirizzo MAC di un telaio e spedizioni fuori la porta appropriata . Questa la funzione centrale dell'interruttore . Quando un frame da un nodo arriva al commutatore per il quale lo switch ha gi imparato l'indirizzo MAC , questo indirizzo corrisponde a una voce nella tabella MAC e il telaio viene inoltrato alla porta corrispondente . Invece di allagamento, il telaio a tutte le porte , lo switch invia il frame al nodo di destinazione tramite la porta designato . Questa azione chiamata forwarding . filtraggio In alcuni casi , un frame non viene inoltrato . Questo processo chiamato filtraggio telaio . Un uso del filtraggio gi stato descritto : un interruttore non trasmettere un frame alla stessa porta su cui arrivato. Un interruttore sar anche cadere un frame corrotto . Se un frame fallisce un controllo CRC , il telaio caduto . Un motivo in pi per filtrare un frame la sicurezza . Un interruttore ha le impostazioni di sicurezza per il blocco fotogrammi da e / o da indirizzi MAC selettivi o porte specifiche .

Il protocollo ARP fornisce due funzioni fondamentali : Risoluzione di indirizzi IPv4 a indirizzi MAC Il mantenimento di una cache di mapping Risoluzione di indirizzi IPv4 a indirizzi MAC . Per un telaio per essere immessi sul supporto LAN, deve avere un indirizzo MAC di destinazione . Quando un pacchetto viene inviato al Data Link Layer essere incapsulato in un frame , il nodo si riferisce a una tabella nella sua memoria per trovare l' indirizzo del livello di collegamento dati mappato all'indirizzo IPv4 di destinazione . Questa tabella chiamata tabella ARP o la cache ARP . La tabella ARP memorizzato nella RAM del dispositivo . Ogni voce , o riga , della tabella ARP ha una coppia di valori : un indirizzo IP e un indirizzo MAC . Chiamiamo il rapporto tra i due valori di una mappa - significa semplicemente che possibile individuare un indirizzo IP nella tabella e scoprire il corrispondente indirizzo MAC . La tabella ARP cache il mapping per i dispositivi sulla LAN locale . Per iniziare il processo , un nodo di trasmissione tenta di individuare nella tabella ARP l'indirizzo MAC mappato a una destinazione IPv4 . Se questa mappa memorizzato nella tabella , il nodo utilizza l'indirizzo MAC come destinazione MAC nel frame che incapsula il pacchetto IPv4 . Il telaio viene poi codificato sul supporto di rete . Manutenzione della Tabella ARP La tabella ARP viene mantenuta in modo dinamico . Ci sono due modi in cui un dispositivo pu raccogliere indirizzi MAC . Un modo quello di monitorare il traffico che si verifica sul segmento di rete locale . Come nodo riceve frame dal supporto , pu registrare il IP sorgente e l'indirizzo MAC come una mappatura nella tabella ARP . Come frame vengono trasmessi sulla rete , il dispositivo popola la tabella ARP con coppie di indirizzi . Un altro modo in cui un dispositivo pu ottenere una coppia indirizzo di trasmettere una richiesta ARP . ARP invia un broadcast Layer 2 a tutti i dispositivi sulla LAN Ethernet. Il telaio contiene un pacchetto di richiesta ARP con l'indirizzo IP dell'host di destinazione . Il nodo che riceve il telaio che identifica l'indirizzo IP come propri risponde inviando un pacchetto di risposta ARP indietro al mittente come un frame unicast . Questa risposta viene poi usato per fare una nuova voce nella tabella ARP . Queste voci dinamiche nella tabella ARP sono timestamped pi o meno allo stesso modo in cui le voci della tabella MAC sono timestamped negli interruttori . Se un dispositivo non riceve un frame da un particolare dispositivo dal momento in cui il timestamp scade, la voce per questo dispositivo viene rimosso dalla tabella ARP . Inoltre , le voci sugli statiche possono essere inseriti in una tabella ARP , ma questo avviene raramente . Voci della tabella ARP statiche non scadono nel tempo e devono essere rimossi manualmente Creazione del Telaio: Che cosa fa un nodo fare quando si ha bisogno di creare una cornice e la cache ARP non contiene una mappa di un indirizzo IP a un indirizzo MAC di destinazione ? Quando riceve una richiesta ARP per mappare un indirizzo IPv4 a un indirizzo MAC , sembra per la mappa memorizzata nella cache nella sua tabella ARP . Se una voce non viene trovato, l'incapsulamento del pacchetto IPv4 fallisce e lo strato di 2 processi notifica ARP

che ha bisogno di una mappa.

I processi ARP poi inviano un pacchetto di richiesta ARP per scoprire l'indirizzo MAC del dispositivo di destinazione sulla rete locale . Se un dispositivo che riceve la richiesta ha l'indirizzo IP di destinazione , si risponde

con una risposta ARP . Una mappa viene creata nella tabella ARP . Pacchetti per l'indirizzo IPv4 possono essere incapsulati in frame. Se il dispositivo non risponde alla richiesta ARP , il pacchetto viene scartato perch un telaio non pu essere creato. Questo fallimento incapsulamento segnalato per strati superiori del dispositivo . Se il dispositivo un intermediario dispositivo , come un router , gli strati superiori possono scegliere di rispondere all'host sorgente con un errore in un pacchetto ICMPv4 . Fare clic sui numeri di passo nella figura per vedere il processo utilizzato per ottenere l'indirizzo MAC del nodo sulla rete fisica locale. Nel laboratorio , si utilizzer Wireshark per osservare le richieste ARP e le risposte attraverso una rete .