Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

SOR UD 03 Presentacion

Caricato da

Isabel López0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

56 visualizzazioni14 paginesdgsdg

Copyright

© © All Rights Reserved

Formati disponibili

PPT, PDF, TXT o leggi online da Scribd

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentosdgsdg

Copyright:

© All Rights Reserved

Formati disponibili

Scarica in formato PPT, PDF, TXT o leggi online su Scribd

0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

56 visualizzazioni14 pagineSOR UD 03 Presentacion

Caricato da

Isabel Lópezsdgsdg

Copyright:

© All Rights Reserved

Formati disponibili

Scarica in formato PPT, PDF, TXT o leggi online su Scribd

Sei sulla pagina 1di 14

CFGM Sistemas Operativos en Red

Unidad 3

Usuarios y grupos en redes

Windows con Active Directory.

Relaciones de confianza

03 Usuarios y grupos en redes Windows con AD. Relaciones de confianza

1. Usuarios, grupos y UO del Directorio Activo

Antes de empezar a ver cmo se gestionan grupos y usuarios en Windows Server, debemos

tener en cuenta si hemos promovido o no el equipo a controlador de dominio y si hemos

instalado los AD DS. Si an no los tenemos instalados, la gestin que hagamos de los grupos

y usuarios en el equipo Server solamente servir, de forma similar a como lo hacamos en

Windows XP/Vista/7/8 para usuarios locales, que podrn iniciar sesin en el equipo

localmente.

Tambin si este equipo se ha unido como cliente a un dominio existente, podremos utilizar los

usuarios de ese dominio para loguearnos a l, pero en s mismo nuestro equipo Server ser

un cliente ms de la red, y no un servidor.

Si tenemos instalado AD, todos los usuarios que se gestionen en el sistema sern usuarios

globales de dominio y podrn iniciar sesin desde cualquier ordenador que est integrado en

el dominio e incluso desde el propio servidor en el que estn dados de alta.

Toda la gestin que vamos a realizar de usuarios y grupos a partir de este momento es una

gestin de Usuarios y grupos del directorio activo.

03 Usuarios y grupos en redes Windows con AD. Relaciones de confianza

1. Usuarios, grupos y UO del Directorio Activo

1.1. Introduccin a los grupos de usuarios en el DA

Los grupos en Windows Server son objetos de los Servicios de dominio de Directorio Activo (AD DS). Los

grupos contienen o pueden contener usuarios, contactos, equipos u otros grupos, aunque lo normal es que un

grupo sea un objeto que contenga solamente cuentas de usuario.

Los grupos simplifican la administracin al proporcionar un mtodo fcil para conceder capacidades comunes

a mltiples usuarios simultneamente.

Cuando se crea un grupo, se le

asigna un mbito. El mbito del grupo

determina la visibilidad del mismo

dentro del dominio, as como las

caractersticas que puede conceder a

los objetos que contiene.

En la Figura 3.1 podemos ver un

esquema de los mbitos en los que

se establecen los grupos en Windows

2008 Server cuando trabajamos en un

dominio nico dentro de un solo

bosque.

03 Usuarios y grupos en redes Windows con AD. Relaciones de confianza

1. Usuarios, grupos y UO del Directorio Activo

1.1. Introduccin a los grupos de usuarios en el DA

Los grupos de seguridad de los dominios pueden tener los siguientes tipos de pertenencia:

Los grupos con mbito global solo pueden tener como miembros usuarios.

Los grupos con mbito local de dominio pueden tener como miembros cuentas de usuario y

otros grupos con mbito global.

Veamos los mbitos de los grupos en la Tabla 3.1:

03 Usuarios y grupos en redes Windows con AD. Relaciones de confianza

1. Usuarios, grupos y UO del Directorio Activo

1.2. La herramienta Usuarios y equipos de Active Directory

Representa el dominio sobre el que estamos trabajando. Si tuviramos

subdominios dentro de este dominio, o tuviramos establecidas relaciones

de confianza, que ms adelante veremos, podramos actuar sobre los

usuarios y grupos de otros dominios diferentes al nuestro.

En esta parte de la ventana, se representan los contenedores (UO) de

grupos de objetos con los que podemos trabajar utilizando esta

herramienta. En particular se trabaja con contenedores de equipos

(Computers), grupos (Groups) y usuarios (Users) entre otros.

Representa y simboliza a un usuario global del dominio.

Representa y simboliza a un grupo de usuarios del

dominio independientemente del mbito del mismo.

Barras de herramientas para la administracin de

equipos y usuarios de Active Directory.

03 Usuarios y grupos en redes Windows con AD. Relaciones de confianza

2. Gestin de grupos de usuarios en DA

2.1. Creacin de grupos

Para crear grupos debemos tener claro la infraestructura de la empresa, los usuarios y grupos que van a ser

miembros del grupo creado e incluso los grupos a los cuales el que estamos creando pertenecer. A la hora de dar

de alta grupos en un dominio deberemos tener en cuenta que el nombre del grupo ha de ser nico en el dominio; el

nombre del grupo como lo vern los servidores anteriores a Windows 2000 se rellenar automticamente; hay que

seleccionar el mbito del grupo (global, local o universal) y como tipo de grupo seleccionaremos distribucin o

seguridad, siendo lo normal seguridad.

Nombre del grupo. Introduciremos el nombre del grupo con

el que este quedar reconocido en el sistema a todos los

efectos. El SO asignar un SID (Security IDentifier) al grupo

para gestionarlo.

Nombre del grupo (anterior a Windows 2000). Solamente si

trabajamos con servidores Windows NT 4.0 con los que

tengamos establecidas relaciones de confianza, este nombre

otorgar compatibilidad con este tipo de sistemas. En

cualquier otro caso no es necesario indicar nada.

mbito del grupo. Como ya hemos indicado anteriormente,

puede ser local, global o universal. Por defecto, el mbito

siempre ser global para otorgar compatibilidad con otros

dominios.

Tipo de grupo. Indica si el grupo ser de seguridad o

distribucin. De momento todos los grupos que cree- mos

sern de seguridad.

03 Usuarios y grupos en redes Windows con AD. Relaciones de confianza

2. Gestin de grupos de usuarios en DA

2.2. Eliminacin de grupos

De forma similar a como ocurre en UNIX o Linux, un grupo en Windows 2000 o 2003 Server tiene asignado un SID

(Security IDentifier), que se utiliza para identificarlo y saber qu permisos tiene. Cuando se elimina un grupo, este

SID no se volver a utilizar en el sistema. Si el mismo grupo posteriormente se vuelve a dar de alta, el SID habr

variado.

2.3. Adicin de usuarios a un grupo

Para aadir usuarios predeterminados del sistema a grupos en Windows Server seguiremos los pasos del Caso

prctico 4.

2.4. Implementacin de grupos integrados en DA

Los grupos integrados que por defecto incorpora un ordenador con Windows 2008 R2 Server son locales, globales y

universales. En la Tabla 3.2 destacamos dos de ellos por la importancia que tienen en la gestin del Directorio Activo.

03 Usuarios y grupos en redes Windows con AD. Relaciones de confianza

3. Gestin de usuarios del Directorio Activo

En Windows Server las cuentas de usuario se crean en la ventana principal de

Usuarios y Equipos de Active Directory, dentro de la carpeta Users o dentro de la

unidad organizativa que hayamos decidido crear a tal efecto. Cada cuenta de usuario

ya creada por defecto o que creemos nosotros tiene un nombre principal. El nombre

consta de dos partes: el nombre principal de seguridad y el sufijo del nombre

principal.

Todas las nuevas cuentas de usuario creadas tras la promocin del equipo a

controlador de dominio tendrn la catalogacin de cuentas DNS. Con esto el usuario,

cuando se valide al sistema, podr utilizar el nombre DNS para identificarse. A la hora

de establecer un plan de cuentas de usuario deberemos tener en mente consideraciones como las horas de inicio de sesin, desde dnde puede iniciar sesin, la

caducidad de la cuenta, contraseas, etc.

3.1. Creacin de cuentas de usuario

Por defecto, en la instalacin de Windows Server se generan dos usuarios como mnimo que son Administrador e

Invitado. Normalmente tambin se genera el usuario krbtgt como usuario administrador de polticas de contraseas

del dominio.

Al igual que con los grupos, solamente podemos crear cuentas de usuario para el dominio cuando est instalado

DA. Mientras tanto, la gestin que hagamos de cuentas de usuario desde el Administrador de equipos solamente

sern validas para inicios de sesin local o en otros dominios. Con DA instalado, los usuarios se podrn validar en tu

equipo o en otros.

8

03 Usuarios y grupos en redes Windows con AD. Relaciones de confianza

3. Gestin de usuarios del Directorio Activo

3.2. Directivas de seguridad local

Los requisitos de complejidad de las constraseas son modificables con el objeto de hacer ms

relajada la administracin de usuarios y grupos. El modificar las polticas de contraseas tiene como

inconveniente la prdida de seguridad en el equipo. Para modificar las directivas de seguridad local

ejecutamos la herramienta Directiva de Seguridad Local desde Inicio > Herramientas administrativas.

Se mostrar una consola en cuya parte izquierda seleccionaremos Directivas de cuenta > Directivas

de contrasea.

3.3. Propiedades de las cuentas

de usuario

Una vez creados los usuarios, se pueden realizar

modificaciones respecto de los datos introducidos

inicialmente. Dentro de la UO en la que estn las

cuentas de usuario, seleccionamos una de ellas, y con

el botn derecho del ratn hacemos clic en sus

Propiedades (Fig. 3.9).

03 Usuarios y grupos en redes Windows con AD. Relaciones de confianza

3. Gestin de usuarios del Directorio Activo

3.4. Operaciones sobre cuentas de usuario

Una vez creado el usuario, podemos realizar algunas operaciones sobre la cuenta que

determinarn las caractersticas de acceso y las opciones del usuario ante el sistema. Respecto

a las contraseas de usuario, si un usuario tiene contrasea, no podemos averiguarla, sino

simplemente eliminarla o modificarla, pero sin tener constancia de cul es.

3.5. Creacin de plantillas

Las plantillas de cuentas de usuario son cuentas de usuario estndares creadas con las

propiedades que se aplican a usuarios con necesidades comunes.

No sera normal tener que asignar a 30 usuarios uno por uno las horas de inicio de sesin en el

sistema, poltica de contraseas o la pertenencia a un grupo de usuarios. Para ello crearemos

plantillas de usuario, que posteriormente personalizaremos para que cada usuario tenga sus

datos particulares, pero sin tener que modificar los datos que queramos que sean de uso global.

10

03 Usuarios y grupos en redes Windows con AD. Relaciones de confianza

4. Relaciones de confianza entre dominios

4.1. Introduccin a las relaciones de confianza

Una relacin de confianza es la establecida entre dos dominios de forma que permite a los usuarios de un

dominio ser reconocidos por los controladores de dominio del otro dominio.

Al margen de su uso, los diferentes tipos de relaciones se diferencian en funcin de tres rasgos caractersticos:

Mtodo de creacin. Algunos tipos de relaciones de confianza se crean de forma automtica (implcita) y otros

de forma manual (explcita).

Direccin. Si la relacin es unidireccional, los usuarios del dominio A (de confianza) pueden utilizar los recursos

del dominio B (que confa), pero no al revs. En una relacin bidireccional, ambas acciones son posibles.

Transitividad. Una relacin de confianza transitiva es aquella que permite que si un dominio A confa en otro B,

y este confa en un tercero C, entonces de forma automtica A confa en C. En las relaciones no transitivas, la

confianza entre A y C tendra que aadirse explcitamente.

Entre

dos

o

las siguientes relaciones de confianza:

ms

Relaciones entre dominios sin confianza.

Relaciones de confianza unidireccionales.

Relaciones de confianza bidireccionales.

11

dominios

se

pueden

establecer

03 Usuarios y grupos en redes Windows con AD. Relaciones de confianza

4. Relaciones de confianza entre dominios

4.2. Configuracin del servicio DNS

Lo primero, y lo ms importante, para establecer relaciones de confianza es que los dominios con los que vamos a

establecer la confianza tienen que verse a todos los niveles. Es decir, ambos dominios tienen que poder

comunicarse por:

El nombre NetBios del equipo servidor.

El nombre NetBios del dominio.

El nombre DNS del dominio.

El nombre FQDN del equipo y del dominio.

Para

que

esto

suceda,

y

despus

de

haber

promovido

el

equipo

a controlador de dominio, lo que hay que hacer es configurar

el servicio DNS.

4.3. Crear relaciones de confianza entre dos dominios

Vamos a abordar en este epgrafe cmo se crean relaciones de

confianza explcitas entre dos controladores de dominio que

pertenecen a bosques diferentes, ya que consideramos que es la

situacin ms complicada que se nos puede plantear en este curso

(ver Caso prctico 11).

Cuando agregamos controladores de dominios a bosques o rboles

existentes, lo normal es que directamente de forma implcita se

creen las relaciones de confianza, normalmente bidireccionales.

12

03 Usuarios y grupos en redes Windows con AD. Relaciones de confianza

4. Relaciones de confianza entre dominios

4.4. Administrar dominios con relaciones de confianza externas

Una vez establecidas las relaciones de confianza, cuando estemos

realizando cualquier operacin de administracin podemos cambiar

de dominio desde cualquiera de los dominios en que estemos

trabajando. De esta forma, podremos crear UO, usuarios, grupos,

equipos, etc., en nuestro dominio y en el otro con el que tenemos

establecida la relacin de confianza sin movernos de equipo.

4.5. Delegacin de control en dominios

Ya hemos creado relaciones de confianza y acabamos de ver (en el

Caso prctico 12) de qu forma podemos, en teora, administrar otro

dominio con el que hemos establecido la relacin de confianza. Pero

si nos damos cuenta, an no podemos administrar realmente un

dominio diferente al nuestro, a pesar de tener todo lo anterior hecho.

Para poder realmente administrar otro dominio con el que hemos

establecido una relacin de confianza, tenemos que indicar qu

usuarios del dominio en el que estamos pueden administrar el

dominio con el que hemos establecido las relaciones de confianza.

13

03 Usuarios y grupos en redes Windows con AD. Relaciones de confianza

Crditos:

Derechos reservados 2013, respecto a la segunda edicin en espaol, por:

McGraw-Hill/Interamericana de Espaa, S.L.

Autor del libro del alumno: Francisco Javier Muoz Lpez

Autores del material complementario: Francisco Javier Muoz Lpez, Javier Rodrguez Pascua

Equipo editorial: Ariadna Alls, Paloma Snchez, Silvia G. Olaya y Mara Justicia

Fotografas: 123 RF

Ilustraciones: William McGrath

Composicin: Diseo y Control Grfico, S. L. U.

14

Potrebbero piacerti anche

- SOR UD 04 PresentacionDocumento12 pagineSOR UD 04 Presentacionfernando perezNessuna valutazione finora

- SOR UD 05 PresentacionDocumento13 pagineSOR UD 05 Presentacionfernando perezNessuna valutazione finora

- SOR UD 02 PresentacionDocumento18 pagineSOR UD 02 Presentacionfernando perezNessuna valutazione finora

- 05 Sentencias de Control en CDocumento20 pagine05 Sentencias de Control en CYakumo ArelisNessuna valutazione finora

- Las Estructuras de Control Se Dividen en Tres CategoríasDocumento15 pagineLas Estructuras de Control Se Dividen en Tres CategoríasMiguel Angel Liviac VillarroelNessuna valutazione finora

- Sentencias de Control 2010 While y Do WhileDocumento19 pagineSentencias de Control 2010 While y Do WhileJose BonillaNessuna valutazione finora

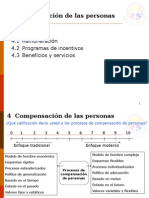

- Capitulo 4 Compensacion de Las PersonasDocumento53 pagineCapitulo 4 Compensacion de Las PersonasMaria José Andrade PadillaNessuna valutazione finora

- Ejercicios UMLDocumento8 pagineEjercicios UMLCarolina RuedaNessuna valutazione finora

- Sentencias de Control en C++Documento13 pagineSentencias de Control en C++Manuel SanchezNessuna valutazione finora

- Practica Dia ClaseDocumento3 paginePractica Dia ClaseLourdes RosarioNessuna valutazione finora

- Diagrama y RelacinonesDocumento3 pagineDiagrama y Relacinonesnelsonmdj100% (1)

- Hojas de Vida Practica Profesional IIDocumento62 pagineHojas de Vida Practica Profesional IIMaría JoséNessuna valutazione finora

- Cap 4 Estructuras de Control RepetitivasDocumento5 pagineCap 4 Estructuras de Control RepetitivasDavid DeelavillaNessuna valutazione finora

- Estructura Repetitiva For - TeoriaDocumento7 pagineEstructura Repetitiva For - TeoriaDavid Ninaquispe BardalesNessuna valutazione finora

- ESET Contingency Plan Handbook Master 2022-ESPDocumento15 pagineESET Contingency Plan Handbook Master 2022-ESPjzevlagNessuna valutazione finora

- Estructuras de Control en C - 2021BDocumento18 pagineEstructuras de Control en C - 2021BAngel Eduardo Rios HernandezNessuna valutazione finora

- Tesis Sobre RecaudacionDocumento77 pagineTesis Sobre RecaudacionLuis Anibal Pérez NovasNessuna valutazione finora

- Proyecto Final Interaccion Hombre MaquinaDocumento16 pagineProyecto Final Interaccion Hombre MaquinaAngel Sampin AvilesNessuna valutazione finora

- EDT - EjemploDocumento3 pagineEDT - EjemploAnonymous gzA0wi3100% (1)

- 4-Sentencias de Control PDFDocumento64 pagine4-Sentencias de Control PDFdaferfmcNessuna valutazione finora

- Tarea UMLDocumento7 pagineTarea UMLdanielrojasNessuna valutazione finora

- Linterna Casera Trabajo WordDocumento5 pagineLinterna Casera Trabajo WordEmmanuel Delgado BolañosNessuna valutazione finora

- Multiprocesador Vs MultinúcleoDocumento2 pagineMultiprocesador Vs MultinúcleoAndrés PalmaNessuna valutazione finora

- Lenguaje C++Documento101 pagineLenguaje C++susan cerratoNessuna valutazione finora

- Enrutamiento EstáticoDocumento4 pagineEnrutamiento EstáticoCatalina Ramirez CarreraNessuna valutazione finora

- 10 - Diagramas de SecuenciaDocumento40 pagine10 - Diagramas de SecuenciaJavier RabuchNessuna valutazione finora

- Metodología MAGERITDocumento7 pagineMetodología MAGERITMoisés A. Andrión P.Nessuna valutazione finora

- 17200216Documento5 pagine17200216jorge berriosNessuna valutazione finora

- Examen Final ADDocumento2 pagineExamen Final ADfranurneoNessuna valutazione finora

- 2020-1 (01) - Silabo - Diseño de Redes y Comunicaciones (Nilthon)Documento6 pagine2020-1 (01) - Silabo - Diseño de Redes y Comunicaciones (Nilthon)Nilthon Paul Menacho GonzalesNessuna valutazione finora

- RNP y SeaceDocumento10 pagineRNP y SeaceluceroNessuna valutazione finora

- Que Es Una EtclDocumento3 pagineQue Es Una EtclJose Luis Florez CastroNessuna valutazione finora

- Lógica DifusaDocumento4 pagineLógica DifusaandibautistaNessuna valutazione finora

- Productos BancariosDocumento467 pagineProductos BancariosYani PiñeiroNessuna valutazione finora

- Analisis y Exploracion de Datos SAS PDFDocumento41 pagineAnalisis y Exploracion de Datos SAS PDFgomorena068100% (1)

- Programacion en CDocumento14 pagineProgramacion en CFrank PanchoNessuna valutazione finora

- Requerimientos de SistemaDocumento43 pagineRequerimientos de SistemaEzequiel Ramon Cedillo CruzNessuna valutazione finora

- Guia Campos y Workflows JIRADocumento20 pagineGuia Campos y Workflows JIRAFiorela ContrerasNessuna valutazione finora

- Actividad 4 Informe Trabajo Colaborativo GRUPO A PDFDocumento15 pagineActividad 4 Informe Trabajo Colaborativo GRUPO A PDFYasmina Inga AquinoNessuna valutazione finora

- Laboratorio 5.5.1 y 5.5.2Documento19 pagineLaboratorio 5.5.1 y 5.5.2rosainfernalNessuna valutazione finora

- Trabajo Hiper v1.0Documento4 pagineTrabajo Hiper v1.0Marco Evair MacolluncoNessuna valutazione finora

- Caso Empresa ELÉCTRICA S.A PDFDocumento5 pagineCaso Empresa ELÉCTRICA S.A PDFAlonso JáureguiNessuna valutazione finora

- Glosario TecnicoDocumento4 pagineGlosario TecnicoVictor ContrerasNessuna valutazione finora

- Arquitectura y Diseño de SoftwareDocumento8 pagineArquitectura y Diseño de SoftwareMatias Carrasco FloresNessuna valutazione finora

- Lectura - Apache Spark, Machine Learning (Parte I)Documento22 pagineLectura - Apache Spark, Machine Learning (Parte I)Orlando SotoNessuna valutazione finora

- Practica de Laboratorio - Nslookup - WhoisDocumento7 paginePractica de Laboratorio - Nslookup - WhoisTalito QuintoNessuna valutazione finora

- Metodología para El Levantamientos de ProcesosDocumento12 pagineMetodología para El Levantamientos de ProcesosGerman CaravajalNessuna valutazione finora

- Fcfs Ejercicios PDFDocumento2 pagineFcfs Ejercicios PDFronni952014Nessuna valutazione finora

- Manual Practico Capacitacion GrailsDocumento26 pagineManual Practico Capacitacion GrailsMilton AlvaradoNessuna valutazione finora

- Proyecto NoSQL Base de Datos III 2020 IDocumento7 pagineProyecto NoSQL Base de Datos III 2020 ILeonardo MiguelNessuna valutazione finora

- Guia Windows Server 2012Documento40 pagineGuia Windows Server 2012drerthNessuna valutazione finora

- Plantilla para Crear Un Manual de UsuarioDocumento15 paginePlantilla para Crear Un Manual de UsuarioNicolas Antonio Muñoz GonzalezNessuna valutazione finora

- Informe Final XPDocumento44 pagineInforme Final XPudjavierNessuna valutazione finora

- Laboratorio 2Documento5 pagineLaboratorio 2Las AMERICASNessuna valutazione finora

- LinuxDocumento105 pagineLinuxchristiancastroNessuna valutazione finora

- Elementos Administrables en Una RedDocumento41 pagineElementos Administrables en Una RedAnny CruzNessuna valutazione finora

- Asistencia Tiempo Real Con AnydeskDocumento7 pagineAsistencia Tiempo Real Con AnydeskManuel TapiaNessuna valutazione finora

- Domain Controller ServerDocumento5 pagineDomain Controller Serverchristopher C. ChecoNessuna valutazione finora

- Tema 2Documento3 pagineTema 2alexisvicosanroman05Nessuna valutazione finora

- Tema 3 SORDocumento19 pagineTema 3 SORgonzalomaravercastroNessuna valutazione finora

- 7 Reto 7 Días Home Semana 1 Sesión 4 - FITMYLEGSDocumento6 pagine7 Reto 7 Días Home Semana 1 Sesión 4 - FITMYLEGSIsabel LópezNessuna valutazione finora

- 6 Reto 7 Días Semana 1 Sesión 2 - FITMYLEGSDocumento6 pagine6 Reto 7 Días Semana 1 Sesión 2 - FITMYLEGSIsabel LópezNessuna valutazione finora

- 7 Reto 7 Días Home Semana 1 Sesión 5 Casa - FITMYLEGSDocumento12 pagine7 Reto 7 Días Home Semana 1 Sesión 5 Casa - FITMYLEGSIsabel LópezNessuna valutazione finora

- 7 Reto 7 Días Home Semana 1 Sesión 6 Casa - FITMYLEGSDocumento6 pagine7 Reto 7 Días Home Semana 1 Sesión 6 Casa - FITMYLEGSIsabel LópezNessuna valutazione finora

- 7 Reto 7 Días Home Semana 1 Sesión 3 Casa - FITMYLEGSDocumento18 pagine7 Reto 7 Días Home Semana 1 Sesión 3 Casa - FITMYLEGSIsabel LópezNessuna valutazione finora

- 7 Reto 7 Días Home Semana 1 Sesión 1 Casa - FITMYLEGSDocumento1 pagina7 Reto 7 Días Home Semana 1 Sesión 1 Casa - FITMYLEGSIsabel LópezNessuna valutazione finora

- IntroducciónDocumento17 pagineIntroducciónIsabel LópezNessuna valutazione finora

- Reto Saludable Día 2 NutriciónateDocumento1 paginaReto Saludable Día 2 NutriciónateIsabel LópezNessuna valutazione finora

- Hoja Inicial Modo TextoDocumento1 paginaHoja Inicial Modo TextoIsabel LópezNessuna valutazione finora

- Introduccion A PDFDocumento30 pagineIntroduccion A PDFDane CobbNessuna valutazione finora

- LDAPDocumento18 pagineLDAPIsabel LópezNessuna valutazione finora

- ComposicionDocumento177 pagineComposicionIsabel López100% (6)

- Calendario de Septiembre1718Documento2 pagineCalendario de Septiembre1718Isabel LópezNessuna valutazione finora

- LibrosDocumento1 paginaLibrosIsabel LópezNessuna valutazione finora

- Práctica Copias de Seguridad WindowsDocumento5 paginePráctica Copias de Seguridad WindowsIsabel LópezNessuna valutazione finora

- AO UD1 PowerPointDocumento10 pagineAO UD1 PowerPointIsabel LópezNessuna valutazione finora

- Gestión RAIDDocumento4 pagineGestión RAIDIsabel LópezNessuna valutazione finora

- Institucion Educativa Madre AmaliaDocumento65 pagineInstitucion Educativa Madre AmaliaAmerico Algoritmo100% (1)

- LABORATORIO INFORMATICA, Manual-de-word-2003-COMPLETODocumento76 pagineLABORATORIO INFORMATICA, Manual-de-word-2003-COMPLETOagriculturarrppNessuna valutazione finora

- MICROSOFSDocumento14 pagineMICROSOFSAnderson DionicioNessuna valutazione finora

- Practica 1 EvaluacionDocumento2 paginePractica 1 EvaluacionsamNessuna valutazione finora

- Conjunto Residencial Jardines Gratamira P.H.Documento5 pagineConjunto Residencial Jardines Gratamira P.H.Fabian Alexander MorenoNessuna valutazione finora

- Cuáles Son Las Ventajas y Desventajas de Utilizar Android Con Respecto A Los Otros Sistemas Operativos de Dispositivos Móviles Con IOS de Apple o Windows Phone de MicrosoftDocumento2 pagineCuáles Son Las Ventajas y Desventajas de Utilizar Android Con Respecto A Los Otros Sistemas Operativos de Dispositivos Móviles Con IOS de Apple o Windows Phone de Microsoftheberto sanjuaneloNessuna valutazione finora

- Manual Saint Professional 400Documento82 pagineManual Saint Professional 400Carlos Raul Paredes FreitezNessuna valutazione finora

- Manual de Instalación de Open Real Estate y GitDocumento9 pagineManual de Instalación de Open Real Estate y GitHEYDER CETZALNessuna valutazione finora

- Sony Vaio, Guía de RecuperaciónDocumento2 pagineSony Vaio, Guía de RecuperacióntrabajadosNessuna valutazione finora

- Opm Vs SolarwindsDocumento15 pagineOpm Vs SolarwindsLorena MundoNessuna valutazione finora

- Windows MultiPoint Server 2011 - Planning Guide - ESNDocumento46 pagineWindows MultiPoint Server 2011 - Planning Guide - ESNgondor34Nessuna valutazione finora

- Tuturial para Trabajar Con Bases de Datos e IgnitionDocumento47 pagineTuturial para Trabajar Con Bases de Datos e IgnitionjeidamasaNessuna valutazione finora

- Plantilla 1 de Boletin InformativoDocumento8 paginePlantilla 1 de Boletin Informativohidalia alavexNessuna valutazione finora

- CS580, CS581 CPS Manual - En.esDocumento32 pagineCS580, CS581 CPS Manual - En.esIsmael Muñoz MoralesNessuna valutazione finora

- Informacion General Sobre El CariogramDocumento11 pagineInformacion General Sobre El CariogramKatherine Jimenez BrionesNessuna valutazione finora

- HP LaserJet Pro MFP M130 SeriesDocumento5 pagineHP LaserJet Pro MFP M130 SeriesJuanDavid MaldonadoNessuna valutazione finora

- Instalación TS18Documento53 pagineInstalación TS18jcmserviciosNessuna valutazione finora

- M105 SP1031 1Documento4 pagineM105 SP1031 1aletwenty38627Nessuna valutazione finora

- Windows 8Documento2 pagineWindows 8Ramiro InterianoNessuna valutazione finora

- Investigación Operativa Universidad CentralDocumento5 pagineInvestigación Operativa Universidad CentraldavidNessuna valutazione finora

- Manual de Optenet - Filtrador de Webs en ServidoresDocumento119 pagineManual de Optenet - Filtrador de Webs en ServidoresSete Nicolas PrietoNessuna valutazione finora

- Contenidos Tecnico en Computacion e InformaticaDocumento9 pagineContenidos Tecnico en Computacion e InformaticaAlbLertTpNessuna valutazione finora

- Zapata, Gunnar Comunicacion - OrganizacionalDocumento125 pagineZapata, Gunnar Comunicacion - OrganizacionalNohe Villanueva100% (1)

- DRIVERS PARA LA TARGETA MADRE U8668-D Placas Madre para Win7 IIDocumento2 pagineDRIVERS PARA LA TARGETA MADRE U8668-D Placas Madre para Win7 IIAlberto YepezNessuna valutazione finora

- Manual Editor Video Windows 10Documento6 pagineManual Editor Video Windows 10María GraciaNessuna valutazione finora

- Material - Parrafos Lineas Huerfanas y ViudasDocumento6 pagineMaterial - Parrafos Lineas Huerfanas y ViudasJohn Mario Guillen HilarioNessuna valutazione finora

- UsbFix ReportDocumento17 pagineUsbFix ReportJuan José Holguín GaviriaNessuna valutazione finora

- Tecnicas de Administracion de ProgramasDocumento5 pagineTecnicas de Administracion de ProgramasPedro Morales100% (1)

- Acs355 AbbDocumento20 pagineAcs355 AbbTomas AlbornozNessuna valutazione finora

- (Word) Capítulo 11 Configuración de WindowsDocumento41 pagine(Word) Capítulo 11 Configuración de WindowsOdelfin RodriguezNessuna valutazione finora