Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

Capítulo 3 Introducción A La Seguridad Informática

Caricato da

jeisonTitolo originale

Copyright

Formati disponibili

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

Formati disponibili

Capítulo 3 Introducción A La Seguridad Informática

Caricato da

jeisonCopyright:

Formati disponibili

Captulo 3

Introduccin a la Seguridad Informtica

Seguridad Informtica y Criptografa

Ultima actualizacin del archivo: 01/03/06

Este archivo tiene: 56 diapositivas

v 4.1

Material Docente de

Libre Distribucin

Dr. Jorge Rami Aguirre

Universidad Politcnica de Madrid

Este archivo forma parte de un curso completo sobre Seguridad Informtica y Criptografa. Se autoriza el

uso, reproduccin en computador y su impresin en papel, slo con fines docentes y/o personales,

respetando los crditos del autor. Queda prohibida su comercializacin, excepto la edicin en venta en el

Departamento de Publicaciones de la Escuela Universitaria de Informtica de la Universidad Politcnica de

Madrid, Espaa.

Curso de Seguridad Informtica y Criptografa JRA

Pgina 2

Captulo 3: Introduccin a la Seguridad Informtica

Cmo definir la seguridad informtica?

Si nos atenemos a la definicin de la Real Academia de la Lengua

RAE, seguridad es la cualidad de seguro. Buscamos ahora seguro y

obtenemos libre y exento de todo peligro, dao o riesgo.

A partir de estas definiciones no podramos aceptar que seguridad

informtica es la cualidad de un sistema informtico exento de

peligro, por lo que habr que buscar una definicin ms apropiada.

Algo bsico: la seguridad no es un producto, sino un proceso.

Por lo tanto, podramos aceptar que una primera definicin ms o

menos aceptable de seguridad informtica sera:

Un conjunto de mtodos y herramientas destinados a proteger la

informacin y por ende los sistemas informticos ante cualquier

amenaza, un proceso en el cual participan adems personas.

Concienciarlas de su importancia en el proceso ser algo crtico.

Recuerde: la seguridad informtica no es un bien medible, en cambio

s podramos desarrollar diversas herramientas para cuantificar de

alguna forma nuestra inseguridad informtica.

http://www.rae.es/

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 3

Y qu es la criptografa?

La criptografa es aquella rama inicial de las Matemticas y en

la actualidad tambin de la Informtica y la Telemtica, que

hace uso de mtodos y tcnicas con el objeto principal de

cifrar, y por tanto proteger, un mensaje o archivo por medio de

un algoritmo, usando una o ms claves.

Un trmino ms genrico es criptologa: el compendio de las

tcnicas de cifra, conocido como criptografa, y aquellas

tcnicas de ataque conocidas como criptoanlisis.

He aqu una definicin menos afortunada de

criptografa que podemos encontrar en el

diccionario de la Real Academia Espaola...

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 4

Una definicin menos afortunada...

La criptografa segn la RAE:

Arte de escribir con clave secreta o de modo

enigmtico

Desde el punto de vista de la ingeniera y la informtica,

es difcil encontrar una definicin menos apropiada

Hoy ya no es un arte sino una ciencia.

No slo se escriben documentos, se generan diversos tipos

de archivos DOC, DLL, EXE, JPG, etc.

La clave no es nica. Muchos sistemas actuales usan dos

claves, una de ellas secreta y la otra pblica. En sistemas de

navegacin segura en Internet se llega a usar 4 claves.

No hay nada de enigmtico en una cadena de bits.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 5

El trmino es cifrar no encriptar

Cifra o cifrado:

Tcnica que, en general, protege o autentica a un documento o

usuario al aplicar un algoritmo criptogrfico. Sin conocer una clave

especfica o secreta, no ser posible descifrarlo o recuperarlo.

No obstante, la RAE define cifrar como Transcribir en guarismos,

letras o smbolos, de acuerdo con una clave, un mensaje cuyo

contenido se quiere ocultar ... tambin muy poco tcnica .

En algunos pases de Latinoamrica, por influencia del ingls, se

usar la palabra encriptar.

Si bien se entiende, esta palabra todava no existe y podra ser el

acto de introducir a alguien dentro de una cripta, ... ... algo

bastante distinto a lo que deseamos expresar... .

Jorge Rami Aguirre

Madrid (Espaa) 2006

Pgina 6

Captulo 3: Introduccin a la Seguridad Informtica

Ms definiciones y palabras no recogidas

o En el trabajo diario con temas de seguridad informtica, nos

encontraremos con muchas situaciones parecidas a sta.

o Por ejemplo, podemos ver en algunos documentos palabras

nuevas como securizar y hacker que, a la fecha, no estn

recogidas en el diccionario de la Real Academia Espaola.

o Ms an, aunque le parezca increble no encontrar en ese

diccionario palabras tan comunes como factorizar, primalidad,

criptlogo, criptgrafo, criptoanalista, etc.

o No obstante s se recogen criptograma como Documento

cifrado y adems criptoanlisis como El arte de descifrar

criptogramas... tal vez no muy acertada esta ltima porque

normalmente se habla aqu de criptoanalizar y no descifrar .

http://www.rae.es/

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 7

Unas cuantas definiciones previas

- Criptologa: ciencia que estudia e investiga todo aquello

relacionado con la criptografa: incluye cifra y criptoanlisis.

- Criptgrafo: mquina o artilugio para cifrar.

- Criptlogo: persona que trabaja de forma legtima para

proteger la informacin creando algoritmos criptogrficos.

- Criptoanalista: persona cuya funcin es romper algoritmos

de cifra en busca de debilidades, la clave o del texto en claro.

- Texto en claro: documento original. Se denotar como M.

- Criptograma: documento/texto cifrado. Se denotar como C.

- Claves: datos (llaves) privados/pblicos que permiten cifrar

un documento y descifrar el correspondiente criptograma.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 8

La solucin ser estar desconectado?

No podemos aceptar esa

afirmacin simplista que

dice que el computador

ms seguro ...

... es aquel que est

desconectado y, por lo

tanto, libre de todos los

peligros que hay en la red.

A pesar de todas las

amenazas del entorno,

que sern muchas y de

muy distinto tipo ...

... tendremos que aplicar

polticas, metodologas y

tcnicas de proteccin

de la informacin porque

la conectividad es vital.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 9

Tenemos conciencia de las debilidades?

Habr debilidades tanto internas como externas...

Amenazas

La seguridad informtica

se convierte en un nuevo

motivo de preocupacin

A finales del siglo XX e inicios del XII tanto las empresas, organismos e

incluso particulares comienzan a tomar verdadera conciencia de su

importancia. Hoy en da, tener un sistema que cumpla con los estndares

de gestin de la seguridad es sinnimo de calidad de servicio.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 10

Acontecimientos en dos ltimas dcadas

A partir de los aos 80 el uso del ordenador personal

comienza a ser comn. Asoma por tanto la preocupacin

por la integridad de los datos.

En la dcada de los aos 90 aparecen los virus y gusanos y

se toma conciencia del peligro que nos acecha como

usuarios de PCs y equipos conectados a Internet.

Adems, comienzan a proliferar ataques a sistemas

informticos. La palabra hacker aparece incluso en prensa.

Las amenazas se generalizan a finales de los 90; aparecen

nuevos gusanos y malware generalizado.

En los aos 00s los acontecimientos fuerzan a que se tome

muy en serio la seguridad informtica.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 11

Qu hay de nuevo en los 00s?

Principalmente por el uso masivo de Internet, el tema de la

proteccin de la informacin se ha transformado en una

necesidad y con ello se populariza la terminologa tcnica

asociada a la criptologa:

Cifrado, descifrado, criptoanlisis, firma digital, ...

Autoridades de Certificacin, comercio electrnico, ...

Ya no slo se comentan estos temas en las universidades.

Cualquier usuario desea saber, por ejemplo, qu significa

firmar un e-mail o qu significa que en una comunicacin

con su banco aparezca un candado en la barra de tareas de su

navegador y le diga que el enlace es SSL con 128 bits.

El software actual viene con seguridad aadida o embebida.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 12

Es atractivo el delito informtico?

Suponiendo que todos entendemos ms o menos qu es un delito

informtico, algo no muy banal dado que muchos pases no se ponen

de acuerdo, parece ser que es un buen negocio:

Objeto pequeo: la informacin que se ataca est almacenada en

contenedores pequeos: no es necesario un camin para robar un

banco, llevarse las joyas, el dinero, etc.

Contacto fsico: no existe contacto fsico en la mayora de los

casos. Se asegura el anonimato y la integridad fsica del propio

delincuente.

Alto valor: el objeto codiciado tiene un alto valor. Los datos (el

contenido a robar) puede valer mucho ms que el soporte que los

almacena: servidor, computador, disco, CD, etc.

Aunque no ser la nica, una de las herramientas de proteccin de

datos ms efectiva es el uso de tcnicas criptogrficas.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 13

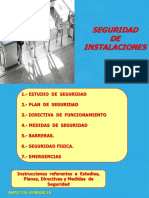

Seguridad Fsica y Seguridad Lgica

El estudio de la seguridad informtica podramos plantearlo desde dos

enfoques distintos aunque complementarios:

La Seguridad Fsica: puede asociarse a la proteccin del sistema

ante las amenazas fsicas, incendios, inundaciones, edificios, cables,

control de accesos de personas, etc.

La Seguridad Lgica: proteccin de la informacin en su propio

medio, mediante el enmascaramiento de la misma usando tcnicas

de criptografa. Este enfoque de las aplicaciones criptogrficas, es el

que ser tratado a lo largo de los captulos de este libro.

La gestin de la seguridad est en medio de la dos: los planes de

contingencia, polticas de seguridad, normativas, etc. Aunque muy

brevemente, este tema ser tratado en un prximo captulo.

No obstante, tenga en cuenta que esta clasificacin en la prctica no

es tan rigurosa. En resumidas cuentas, podramos decir que cada vez

est menos claro dnde comienza una y dnde termina la otra.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 14

Principios de la seguridad informtica

Veremos a continuacin los tres principios bsicos

de la seguridad informtica: el del acceso ms fcil,

el de la caducidad del secreto y el de la eficiencia de

las medidas tomadas.

Tras los acontecimientos del 11/09/2001 en

Nueva York, los del 11/03/2004 en Madrid y los

del 07/07/2005 en Londres, que echaron por

tierra todos los planes de contingencia, incluso

los ms paranoicos, comenzamos a tener muy en

cuenta las debilidades de los sistemas y valorar

en su justa medida el precio de la seguridad.

Es necesario

aprender de

los errores

http://www.virusprot.com/Opiniones2002.html

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 15

1er principio de la seguridad informtica

PREGUNTA:

Cules son los puntos dbiles

de un sistema informtico?

P1: El intruso al sistema utilizar el artilugio que

haga ms fcil su acceso y posterior ataque.

Existir una diversidad de frentes desde los que

puede producirse un ataque, tanto internos como

externos. Esto dificultar el anlisis de riesgo ya

que el delincuente aplicar la filosofa del ataque

hacia el punto ms dbil: el equipo o las personas.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 16

2 principio de la seguridad informtica

PREGUNTA:

Cunto tiempo deber

protegerse un dato?

P2: los datos confidenciales deben protegerse slo

hasta que ese secreto pierda su valor como tal.

Se habla, por tanto, de la caducidad del sistema de

proteccin: tiempo en el que debe mantenerse la

confidencialidad o secreto del dato.

Esto nos llevar a la fortaleza del sistema de cifra.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 17

3er principio de la seguridad informtica

P3: las medidas de control se implementan para

que tengan un comportamiento efectivo, eficiente,

sean fciles de usar y apropiadas al medio.

Efectivo: que funcionen en el momento oportuno.

Eficiente: que optimicen los recursos del sistema.

Apropiadas: que pasen desapercibidas para el usuario.

d

ida a

r

u

c

g

Se rmti

Info

Medidas de control

Jorge Rami Aguirre

Y lo ms importante: ningn sistema de

control resulta efectivo hasta que debemos

utilizarlo al surgir la necesidad de aplicarlo.

Junto con la concienciacin de los usuarios,

ste ser uno de los grandes problemas de la

Gestin de la Seguridad Informtica.

Madrid (Espaa) 2006

Pgina 18

Captulo 3: Introduccin a la Seguridad Informtica

Amenazas del sistema

Las amenazas afectan

principalmente al

hardware, al software y

a los datos. stas se

deben a fenmenos de:

Interrupcin

Interceptacin

Modificacin

Generacin

Jorge Rami Aguirre

Madrid (Espaa) 2006

Flujo Normal

Interrupcin

Interceptacin

Modificacin

Generacin

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 19

Amenazas de interrupcin

Interrupcin

Intruso

Se daa, pierde o deja de funcionar un punto del

sistema.

Su deteccin es inmediata.

Ejemplos:

Jorge Rami Aguirre

Destruccin del hardware.

Borrado de programas, datos.

Fallos en el sistema operativo.

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 20

Amenazas de interceptacin

Interceptacin

Intruso

Acceso a la informacin por parte de personas no

autorizadas. Uso de privilegios no adquiridos.

Su deteccin es difcil, a veces no deja huellas.

Ejemplos:

Jorge Rami Aguirre

Copias ilcitas de programas.

Escucha en lnea de datos.

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 21

Amenazas de modificacin

Modificacin

Intruso

Acceso no autorizado que cambia el entorno para

su beneficio.

Su deteccin es difcil segn las circunstancias.

Ejemplos:

Jorge Rami Aguirre

Modificacin de bases de datos.

Modificacin de elementos del HW.

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 22

Amenazas de generacin

Generacin

Intruso

Creacin de nuevos objetos dentro del sistema.

Su deteccin es difcil: delitos de falsificacin.

Ejemplos:

Jorge Rami Aguirre

Aadir transacciones en red.

Aadir registros en base de datos.

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 23

Escenarios de las amenazas del sistema

Interrupcin

(prdida)

Interceptacin

(acceso)

Datos

Modificacin

(cambio)

Generacin

(alteracin)

Ejemplos de amenzas

Los datos sern la parte ms

vulnerable del sistema

Hardware

Interrupcin (denegar servicio)

Interceptacin (robo)

Jorge Rami Aguirre

Madrid (Espaa) 2006

Software

Modificacin (falsificacin)

Interrupcin (borrado)

Interceptacin (copia)

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 24

Amenazas ms caractersticas

Hardware:

Agua, fuego, electricidad, polvo, cigarrillos, comida.

Software:

Adems de algunos tpicos del hardware, borrados

accidentales o intencionados, esttica, fallos de lneas

de programa, bombas lgicas, robo, copias ilegales.

Datos:

Tiene los mismos puntos dbiles que el software. Pero

hay dos problemas aadidos: no tienen valor intrnseco

pero s su interpretacin y, por otra parte, habr datos de

carcter personal y privado que podran convertirse en

datos de carcter pblico: hay leyes que lo protegen.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 25

Debilidades del sistema informtico (1)

HARDWARE - SOFTWARE - DATOS

MEMORIA - USUARIOS

Los tres primeros puntos conforman el llamado Tringulo de

Debilidades del Sistema:

Hardware: pueden producirse errores intermitentes, conexiones

sueltas, desconexin de tarjetas, etc.

Software: puede producirse la sustraccin de programas, ejecucin

errnea, modificacin, defectos en llamadas al sistema, etc.

Datos: puede producirse la alteracin de contenidos, introduccin

de datos falsos, manipulacin fraudulenta de datos, etc.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 26

Debilidades del sistema informtico (2)

Memoria: puede producirse la introduccin de un virus, mal uso de

la gestin de memoria, bloqueo del sistema, etc.

Usuarios: puede producirse la suplantacin de identidad, el acceso

no autorizado, visualizacin de datos confidenciales, etc.

Es muy difcil disear un plan que contemple minimizar de

forma eficiente todas estas amenazas, y que adems se

entienda y pase desapercibido por los usuarios.

Debido al principio de acceso ms fcil, el responsable de

seguridad informtica no se deber descuidar ninguno de

los cinco elementos susceptibles de ataque al sistema.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 27

Confidencialidad, integridad y disponibilidad

Estos son los tres elementos bsicos de la

seguridad informtica:

Confidencialidad

Los componentes del sistema sern accesibles slo por

aquellos usuarios autorizados.

Integridad

Los componentes del sistema slo pueden ser creados y

modificados por los usuarios autorizados.

Disponibilidad

Los usuarios deben tener disponibles todos los

componentes del sistema cuando as lo deseen.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 28

No repudio de origen y destino

No Repudio

Este trmino se ha introducido en los ltimos aos

como una caracterstica ms de los elementos que

conforman la seguridad en un sistema informtico.

Est asociado a la aceptacin de un protocolo de

comunicacin entre emisor y receptor (cliente y

servidor) normalmente a travs del intercambio de

sendos certificados digitales de autenticacin.

Se habla entonces de No Repudio de Origen y No

Repudio de Destino, forzando a que se cumplan todas

las operaciones por ambas partes en una comunicacin.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Pgina 29

Captulo 3: Introduccin a la Seguridad Informtica

El concepto de datos seguros

Si se cumplen los principios vistos anteriormente, diremos

en general que los datos estn protegidos y seguros.

DATOS

Confidencialidad

DATOS

DATOS

Integridad

Disponibilidad

DATOS

Datos Seguros

Jorge Rami Aguirre

Madrid (Espaa) 2006

Esto se entiende en el

siguiente sentido: los

datos slo pueden ser

conocidos por aquellos

usuarios que tienen

privilegios sobre ellos,

slo usuarios autorizados

los podrn crear o bien

modificar, y tales datos

debern estar siempre

disponibles.

Pgina 30

Captulo 3: Introduccin a la Seguridad Informtica

Sistema de cifra

M

Transmisor

Medio de

Transmisin

Receptor

MT

Cifrador

Mensaje cifrado

Descifrador

Usurpacin de identidad

por un intruso

Interceptacin del mensaje

por un intruso

Sea cual sea el medio de transmisin o almacenamiento (enlace,

red telefnica, red de datos, disco magntico, disco ptico, etc.),

ste ser siempre y por definicin un medio inseguro. Por lo tanto,

habr que adaptarse a este medio usando el cifrado. Tal vez esto

deje de ser cierto en los futuros sistemas con criptografa cuntica.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Pgina 31

Captulo 3: Introduccin a la Seguridad Informtica

Esquema de un criptosistema

Texto

Base

Emisor (E)

Receptor (R)

Texto cifrado

Cifrador

Descifrador

M

Texto base: ser

cualquier archivo

o documento

C

KE

Clave

Clave

KR

Canal inseguro

Hablaremos

entonces de:

Un espacio de textos en claro M

Un espacio de textos cifrados C

Un espacio de claves K

Unas transformaciones de cifrado EKE(M)

Unas transformaciones de descifrado DKR(C)

Jorge Rami Aguirre

Texto

Base

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 32

Funciones y operaciones de cifra

C = E(M)

E(M): Cifrado del mensaje M

D(C): Descifrado del criptograma C

M = D(C)

M = D(E(M))

Las operaciones D y E son

inversas o bien lo son las

Si se usa una clave k:

claves que intervienen. Esto

C = E(k,M) o Ek(M)

ltimo es lo normal, usando

inversos dentro de un cuerpo

M = D(k, E(k,M))

finito. Por tanto, se recupera

M = D(kR, E(kE,M))

as el mensaje en claro.

Es el caso tpico de los sistemas modernos: los algoritmos E y D son iguales y

la clave kR es la usada en el extremo receptor y la clave k E en extremo emisor.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Pgina 33

Captulo 3: Introduccin a la Seguridad Informtica

El espacio de mensajes M

Hola, qu tal?

Est muy claro que esto es

un texto en claro...

M = {m1, m2, ..., mn}

Componentes de un mensaje inteligible (bits, bytes,

pixels, signos, caracteres, etc.) que provienen de un

alfabeto previamente establecido como en el ejemplo.

El lenguaje tiene unas reglas sintcticas y semnticas.

En algunos casos y para los sistemas de cifra clsicos la

longitud del alfabeto indicar el mdulo en el cual se

trabaja. En los modernos, no guarda relacin.

Habr mensajes con sentido y mensajes sin sentido.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Pgina 34

Captulo 3: Introduccin a la Seguridad Informtica

El espacio de textos cifrados C

A?&% | $/n_*

VjbmljYSB3kZSBNYWR

y+WQgQ0ExLTAr8BgN=

C = {c1, c2, ..., cn}

Normalmente el alfabeto es el mismo que el utilizado

para crear el mensaje en claro.

Supondremos que el espacio de los textos cifrados C y

el espacio de los mensaje M (con y sin sentido) tienen

igual magnitud.

En este caso, a diferencia del espacio de mensajes M,

sern vlidos todo tipo de criptogramas, con y sin

sentido, como es lgico.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 35

El espacio de claves K

K = {k1, k2, ..., kn}

Se supone que es un conjunto altamente aleatorio de

caracteres, palabras, bits, bytes, etc., en funcin del

sistema de cifra. Al menos una de las claves en un

criptosistema se guardar en secreto.

Si el espacio de claves K fuera tan grande como el de

los mensajes M, se puede lograr un criptosistema con

secreto perfecto.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Pgina 36

Captulo 3: Introduccin a la Seguridad Informtica

Transformaciones de cifrado Ek

Ek: M C

kK

Ek es una aplicacin con una clave k, que est en el

espacio de claves K, sobre el mensaje M y que lo

transforma en el criptograma C.

Es el algoritmo de cifra. Slo en algunos sistemas

clsicos el algoritmo es secreto. Por lo general el

algoritmo de cifra ser de dominio pblico y adems

su cdigo fuente est disponible en Internet.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 37

Transformaciones de descifrado Dk

Dk: C M

kK

Dk es una aplicacin con una clave k, que est en el

espacio de claves K, sobre el criptograma C y que lo

transforma en el texto en claro M.

Se usa el concepto de inverso. D k ser la operacin

inversa de Ek o bien -que es lo ms comn- se usa la

misma transformacin Ek para descifrar pero con una

clave k que es la inversa de k dentro de un cuerpo.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 38

Requisitos de seguridad de un sistema

El algoritmo de cifrado y descifrado deber ser rpido y

fiable.

Debe ser posible transmitir ficheros por una lnea de

datos, almacenarlos o transferirlos.

No debe existir retardo debido al cifrado o descifrado.

La seguridad del sistema deber residir solamente en el

secreto de una clave y no en las funciones de cifra.

La fortaleza del sistema se entender como la

imposibilidad computacional (tiempo de clculo en aos

que excede cualquier valor razonable) de romper la cifra

o encontrar una clave secreta a partir de otros datos de

carcter pblico.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 39

Recomendaciones de Bacon

Filsofo y estadista ingls del siglo XVI

Dado un texto en claro M y un algoritmo de cifra Ek, el

clculo de Ek(M) y su inversa debe ser sencillo.

Ser imposible encontrar el texto en claro M a partir del

criptograma C si se desconoce la funcin de descifrado Dk.

El criptograma deber contener caracteres distribuidos para

que su apariencia sea inocente y no d pistas a un intruso.

Teniendo en cuenta los siglos trascurridos desde estas

afirmaciones, stas siguen siendo vlidas hoy en da.

http://www.sirbacon.org/links.html

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 40

Recomendaciones de Kerckhoffs

Profesor holands en Pars en el siglo XIX

K1 El sistema debe ser en la prctica imposible de criptoanalizar.

K2 Las limitaciones del sistema no deben plantear dificultades a sus

usuarios.

K3 El mtodo de eleccin de claves debe ser fcil de recordar.

K4 La transmisin del texto cifrado se har por telgrafo.

K5 El criptgrafo (equipo o mquina de cifrar) debe ser portable.

K6 No debe existir una larga lista de reglas de uso.

Al igual que en el caso anterior, estas recomendaciones siguen

siendo vlidas si las adaptamos a nuestra poca y tecnologa.

http://en.wikipedia.org/wiki/Kerckhoffs%27_law

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 41

Fortaleza de la cifra: tipos de ataques

Conociendo el algoritmo de cifra, el criptoanalista intentar

romper la cifra en uno de estos escenarios:

1. Contando nicamente con el criptograma.

2. Contando con texto en claro conocido.

3. Eligiendo un texto en claro.

4. A partir de texto cifrado elegido.

ATAQUE POR FUERZA BRUTA

5. Buscando todas combinaciones posibles de claves.

Un algoritmo de cifra ser fuerte si, conociendo su funcionamiento o

cdigo, conociendo el texto cifrado y conociendo el texto en claro, el

ataque a la clave de cifra secreta es computacionalmente muy difcil.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 42

Clasificacin de los criptosistemas

Sistemas de cifra: clsicos

versus modernos

Clasificacin histrica y

cultural (no tcnica).

Sistemas de cifra: en bloque

versus en flujo

Clasificacin de acuerdo a

cmo se produce la cifra.

Sistemas con clave: secreta versus pblica

Clasificacin de acuerdo al uso de una nica clave

secreta (sistemas simtricos) o bien dos claves, una de

ellas pblica y la otra privada (sistemas asimtricos).

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 43

Cifrado en bloque y cifrado en flujo

CIFRADO EN BLOQUE:

El mismo algoritmo de cifra se aplica a un bloque de

informacin (grupo de caracteres, nmero de bytes, etc.)

repetidas veces, usando la misma clave. El bloque de

texto o informacin a cifrar normalmente ser de 64

128 bits.

CIFRADO EN FLUJO:

El algoritmo de cifra se aplica a un elemento de

informacin (carcter, bit) mediante un flujo de clave en

teora aleatoria y de mayor longitud que el mensaje. La

cifra se hace carcter a carcter o bit a bit.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 44

Comparativa de cifra: bloque vs flujo

CIFRADO EN BLOQUE

Ventajas:

Desventajas:

* Alta difusin de los elementos * Baja velocidad de cifrado al tener

en el criptograma.

que leer antes el bloque completo.

* Inmune: imposible introducir

* Propenso a errores de cifra. Un

bloques extraos sin detectarlo.

error se propagar a todo el bloque.

CIFRADO EN FLUJO

Ventajas:

Desventajas:

* Alta velocidad de cifra al no

* Baja difusin de elementos en el

tener en cuenta otros elementos.

criptograma.

* Resistente a errores. La cifra es * Vulnerable. Pueden alterarse los

independiente en cada elemento. elementos por separado.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 45

Confidencialidad versus integridad

Vamos a ver cmo se obtienen en cada uno de estos

sistemas de cifra (cifrado con clave secreta o

sistemas simtricos y cifrado con clave pblica o

sistemas asimtricos) los dos aspectos ms relevantes

de la seguridad informtica:

La confidencialidad y la

integridad de la informacin

Llegaremos a un concepto de mucha utilidad en criptografa al

analizar el sistema con clave pblica...

Jorge Rami Aguirre

Madrid (Espaa) 2006

Pgina 46

Captulo 3: Introduccin a la Seguridad Informtica

Criptosistemas de clave secreta

Clave

M

Texto

Base

Medio de

Transmisin

Cifrado

Ek

MT

Cifrado: Ek

Jorge Rami Aguirre

Madrid (Espaa) 2006

k

M

Descifrado

Mensaje cifrado

Clave

nica

Clave

Dk

El problema es

cmo hacerla

llegar al destino

Descifrado: Dk

Texto

Base

Pgina 47

Captulo 3: Introduccin a la Seguridad Informtica

Confidencialidad con clave secreta

k

M

Medio de

Transmisin

C

EK

Texto

Base

DDKK

MT

Criptograma

Buscamos la

confidencialidad

protegida

intruso

M

Texto

Base

Protegeremos el

extremo receptor

No le estar

permitido leer M

El criptoanalista no podr descifrar el criptograma C o

cualquier otro texto cifrado bajo la transformacin EK.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Pgina 48

Captulo 3: Introduccin a la Seguridad Informtica

Integridad con clave secreta

k

M

Medio de

Transmisin

C

EEKK

Texto

Base

protegida

MT

Criptograma

DK

M

Texto

Base

Hola... soy Paquito!

No le estar permitido

generar un C

intruso

Buscamos la

integridad

Protegeremos ahora el extremo emisor

El criptoanalista no podr cifrar un texto en claro M y

enviarlo al destinatario como C = EK(M).

Jorge Rami Aguirre

Madrid (Espaa) 2006

Pgina 49

Captulo 3: Introduccin a la Seguridad Informtica

Resumen para sistemas de clave secreta

Integridad

k

M

Medio de

Transmisin

C

EEKK

Texto

Base

MT

Criptograma

protegida

Hola... soy Paquito!

no permitido

Confidencialidad

C

DDKK

Texto

Base

protegida

Es algo obvio y que

ya se esperaba...

no permitido

La confidencialidad y la integridad se lograrn

simultneamente si se protege la clave secreta.

Jorge Rami Aguirre

Madrid (Espaa) 2006

Pgina 50

Captulo 3: Introduccin a la Seguridad Informtica

Confidencialidad con clave pblica

clave pblica de B

Usuario A

M

Medio de

Transmisin

MT

EB

Texto

Base

clave privada de B

Criptograma

Observe que se cifra

con la clave pblica

del usuario receptor.

Buscamos la

confidencialidad

C = EB(M)

M = DB(C) = DB(EB(M))

Jorge Rami Aguirre

Madrid (Espaa) 2006

Usuario B

DDBB

protegida

Texto

Base

M no permitido

intruso

Cadausuario

usuariousa

usa

Cada

dosfunciones:

funciones:una

una

dos

pblicaEEXyyotra

otra

pblica

X

privadaDDX. .

privada

X

EB y DB son operaciones

inversas dentro de un cuerpo

Pgina 51

Captulo 3: Introduccin a la Seguridad Informtica

Integridad con clave pblica

clave privada de A

Usuario A

Medio de

Transmisin

M

Texto

Base

M

Texto

Base

Criptograma

protegida

Observe que se cifra

con la clave privada

del usuario emisor.

Hola... soy Paquito

otra vez!

no permitido

intruso

C = DA(M)

M = EA(C) = EA(DA(M))

Jorge Rami Aguirre

Usuario B

C

EA

MT

DAA

clave pblica de A

Madrid (Espaa) 2006

Buscamos la

integridad

DA y EA son operaciones

inversas dentro de un cuerpo

Pgina 52

Captulo 3: Introduccin a la Seguridad Informtica

Resumen para sistemas con clave pblica

k privada

de A

M

DA

k pblica

de B

EB

k privada

de B

k pblica

de A

DDBB

EA

Usuario A

M

Usuario B

Confidencialidad

Integridad

La integridad y la confidencialidad se

obtendrn ahora por separado ...

Esta caracterstica

ser muy importante

C = EB(DA(M))

Cifrado del mensaje con firma digital

M = EA(DB(C))

Descifrado y comprobacin de firma

Jorge Rami Aguirre

Madrid (Espaa) 2006

Pgina 53

Captulo 3: Introduccin a la Seguridad Informtica

Gestin de claves en sistemas simtricos

Clave

secreta

E

kAE

Nmero Claves:

n (n-1) / 2

kAD

kAC

kCE

kAB

kBE

Definicin previa:

X

kXY

kYX

kxy = kyx

Jorge Rami Aguirre

N = n de claves

kDE

kBD

kBC

B

Madrid (Espaa) 2006

kCD

5432 usuarios:

NN==10631

Muy mala gestin de claves: el valor tiende a n2.

Pgina 54

Captulo 3: Introduccin a la Seguridad Informtica

La solucin hbrida

Es entonces la clave pblica la solucin a

todos nuestros problemas?

NO !

Tendr como inconveniente principal (debido a las

funciones de cifra empleadas) una tasa o velocidad de

cifra mucho ms baja que la de los criptosistemas de

clave secreta.

Solucin?

Sistemas de cifra hbridos

Los esquemas actuales de

protocolos seguros en Internet,

redes y entornos de cmputo

personal (PC) funcionan as.

Fin del captulo

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 55

Cuestiones y ejercicios (1 de 2)

1. Un empleado poco satisfecho ha robado varios discos duros de muy

alta calidad con datos de la empresa. Qu importa ms, el costo de

esos discos o el valor de los datos? Justifique su respuesta.

2. En una empresa se comienza a planificar estrategias de acceso a las

dependencias, polticas de backup, de proteccin de los equipos

ante el fuego, agua, etc. Eso es seguridad fsica o lgica? Por

qu?

3. En nuestra empresa alguien usa software pirata. Es una amenaza de

interrupcin, interceptacin, modificacin o de generacin?

4. Una clave de sesin en Internet para proteger una operacin de cifra

dura 45 segundos. Si alguien intercepta el criptograma, debemos

preocuparnos si sabemos que la prxima vez la clave ser otra?

5. Si se prueban todas las combinaciones posibles de una clave para

romper un criptograma, qu tipo de ataque estamos realizando?

Jorge Rami Aguirre

Madrid (Espaa) 2006

Captulo 3: Introduccin a la Seguridad Informtica

Pgina 56

Cuestiones y ejercicios (2 de 2)

6. Si protegemos una clave en el extremo emisor, qu buscamos, la

confidencialidad o la integridad? Y si es en el extremo receptor?

7. Por qu en un sistema simtrico se obtienen la confidencialidad y

la integridad al mismo tiempo protegiendo slo la clave?

8. Explique qu significa que en un sistema de cifra asimtrica se

obtengan la confidencialidad y la integridad por separado.

9. Si se cifra un mensaje con la clave privada del emisor, qu se

obtiene? Y si el emisor cifra con la clave pblica del receptor?

10. Tiene sentido que el emisor cifre de forma asimtrica con su clave

pblica? Qu logramos con ello? Para qu servira?

11. Queremos comunicarnos 10 usuarios con un sistema de cifra de

clave secreta nica entre cada dos miembros. Cuntas claves sern

necesarias? Es eficiente el sistema? Y si hay un usuario ms?

Jorge Rami Aguirre

Madrid (Espaa) 2006

Potrebbero piacerti anche

- Enseñanza basada en tecnologías interactivas digitales aplicadas al entrenamiento de trabajo en alturasDa EverandEnseñanza basada en tecnologías interactivas digitales aplicadas al entrenamiento de trabajo en alturasNessuna valutazione finora

- Libro Manejo de Crisis Económica PDFDocumento58 pagineLibro Manejo de Crisis Económica PDFConzuelito AlvaradoNessuna valutazione finora

- Las 1,000 Respuestas que Deberías Conocer: EXPERTO EN SEGURIDADDa EverandLas 1,000 Respuestas que Deberías Conocer: EXPERTO EN SEGURIDADNessuna valutazione finora

- Formato #02 Convocatoria Proceso ElecciónDocumento1 paginaFormato #02 Convocatoria Proceso ElecciónErik Javier Ramirez Chipana100% (1)

- Procedimiento para Trabajos en AlturaDocumento3 pagineProcedimiento para Trabajos en AlturaGaby SeguraNessuna valutazione finora

- Actualizacion de Malla Curricular Curso Primeros AuxilioDocumento17 pagineActualizacion de Malla Curricular Curso Primeros AuxilioNorelis HerreraNessuna valutazione finora

- PTS ExcavacionesDocumento7 paginePTS ExcavacionesGladys Gretell Ortiz SaenzNessuna valutazione finora

- Diseño y Tipos de ControlesDocumento67 pagineDiseño y Tipos de ControlesLuis GuerreroNessuna valutazione finora

- Identificacion de SospechososDocumento20 pagineIdentificacion de SospechososOswaldo Chomba Castro100% (1)

- Lucha Contra Incendio SDocumento3 pagineLucha Contra Incendio SfjdelgadNessuna valutazione finora

- Vigia PDFDocumento12 pagineVigia PDFwillian ccoscco100% (1)

- 3.presentacion Induccion SSTDocumento49 pagine3.presentacion Induccion SSTmartin garzonNessuna valutazione finora

- Plan de Instruccion TriarDocumento91 paginePlan de Instruccion TriarViktor Montoya100% (1)

- Evaluación Sobre Uso de Equipos de Protección Personal (Epp)Documento2 pagineEvaluación Sobre Uso de Equipos de Protección Personal (Epp)Karla CuadrosNessuna valutazione finora

- Manual Prevencion RiesgoDocumento86 pagineManual Prevencion RiesgoAcevedo Navas Miguel Angel100% (1)

- Proteccion de Instalaciones 2.0Documento81 pagineProteccion de Instalaciones 2.0uhcfuehfwuNessuna valutazione finora

- Plan de Instrucción-SerdiDocumento115 paginePlan de Instrucción-SerdiWoerte IonNessuna valutazione finora

- Primeros Auxilios1 2019Documento2 paginePrimeros Auxilios1 2019QG QG AndrésNessuna valutazione finora

- Procedimiento de Trabajo Seguro Con Sustancias PeligrosasDocumento9 pagineProcedimiento de Trabajo Seguro Con Sustancias PeligrosasLorenä SalazarNessuna valutazione finora

- Equipos de Proteccion PersonalDocumento20 pagineEquipos de Proteccion PersonalThaineldelosAngelesNessuna valutazione finora

- NORMAS Y PROCEDIMIENTOS DE SEGURIDAD DPDocumento19 pagineNORMAS Y PROCEDIMIENTOS DE SEGURIDAD DPMarco Antonio Namay FlorianNessuna valutazione finora

- Manejo DefensivoDocumento48 pagineManejo DefensivoSeguridadArequipaNessuna valutazione finora

- Analisis Riesgo RICOH FEB2017Documento81 pagineAnalisis Riesgo RICOH FEB2017Mauricio Mauro DelacallejaNessuna valutazione finora

- Mejoramiento de SuelosDocumento7 pagineMejoramiento de Suelosyova_94hNessuna valutazione finora

- Curso Trabajo en AlturaDocumento46 pagineCurso Trabajo en AlturaVictor Gatica CarrascoNessuna valutazione finora

- Manual de Riesgos ItmDocumento81 pagineManual de Riesgos ItmAaron Jesus PalaciosNessuna valutazione finora

- Como Elaborar Un Plan de SeguridadDocumento38 pagineComo Elaborar Un Plan de SeguridadClaudia García RodríguezNessuna valutazione finora

- Evaluacion Tsa EcpDocumento9 pagineEvaluacion Tsa EcpFabian Pineda100% (1)

- EL SUPERVISOR SábadoDocumento216 pagineEL SUPERVISOR SábadoMotakino MoralesNessuna valutazione finora

- La Seguridad y El Supervisor - Hombre Clave 2011 (18 y 19 Sept)Documento149 pagineLa Seguridad y El Supervisor - Hombre Clave 2011 (18 y 19 Sept)Luis Alejandro AvilaNessuna valutazione finora

- Modulo. Plan de Prevención, Preparación y Respuesta Ante EmergenciasDocumento9 pagineModulo. Plan de Prevención, Preparación y Respuesta Ante EmergenciasFabio CabreraNessuna valutazione finora

- Seguridad Electronica PDFDocumento115 pagineSeguridad Electronica PDFJean Carlos Obada DelgadoNessuna valutazione finora

- 03 02 Modus OperandiDocumento31 pagine03 02 Modus OperandiJabJim A Betan100% (1)

- Teoria Homeostasis Del RiesgoDocumento11 pagineTeoria Homeostasis Del RiesgoCarlos MartinNessuna valutazione finora

- .Capacitación HeramientasDocumento14 pagine.Capacitación HeramientasMartin CamposNessuna valutazione finora

- Guía para Conductores ProfesionalesDocumento54 pagineGuía para Conductores ProfesionalesRener Robles LagunaNessuna valutazione finora

- EVALUACION SOBRE SISTEMAS TECNOLOGICOS Nro. 1Documento2 pagineEVALUACION SOBRE SISTEMAS TECNOLOGICOS Nro. 1gabriel ramirezNessuna valutazione finora

- 02 Conceptos Seguridad PrivadaDocumento6 pagine02 Conceptos Seguridad PrivadaMario Antonio Gonzalez PaineNessuna valutazione finora

- Manejo DefensivoDocumento34 pagineManejo Defensivoomar cortez medinaNessuna valutazione finora

- Rescate, Movilización y Traslado de LesionadosDocumento10 pagineRescate, Movilización y Traslado de LesionadosManuel José Rodríguez MillánNessuna valutazione finora

- Análisis Seguro de Trabajo - ASTDocumento18 pagineAnálisis Seguro de Trabajo - ASTJAIME ALFREDO TORRES GUERRERONessuna valutazione finora

- Criterios de Valoración Profesorado Seguridad Privada Por PolicíaDocumento27 pagineCriterios de Valoración Profesorado Seguridad Privada Por PolicíaC.U.B.Nessuna valutazione finora

- Texto - Investigación de Incidentes Accidentes - Fiscalización Laboral PDFDocumento40 pagineTexto - Investigación de Incidentes Accidentes - Fiscalización Laboral PDFJuan Carlos Mamani BravoNessuna valutazione finora

- Monitoreoencentralesdealarmas ProcedimientosDocumento7 pagineMonitoreoencentralesdealarmas ProcedimientosItzack Itzack0% (1)

- UntitledDocumento1 paginaUntitledgabriel ramirezNessuna valutazione finora

- Cartilla de VigilanciaDocumento20 pagineCartilla de VigilanciaSneider AlvarezNessuna valutazione finora

- Procedimientos de SeguridadDocumento68 pagineProcedimientos de SeguridadAlejandro Paredes Castaño100% (1)

- Boletin de Seguridad Privada Nº-9Documento24 pagineBoletin de Seguridad Privada Nº-9Eva SanchezNessuna valutazione finora

- Analisis Metodo MoslerDocumento51 pagineAnalisis Metodo MoslerSultan PalaciosNessuna valutazione finora

- Instrucción Mapa Riesgos DCHDocumento1 paginaInstrucción Mapa Riesgos DCHbienchilenoNessuna valutazione finora

- Seguridad Fisica Documento 1ra ExposicionDocumento16 pagineSeguridad Fisica Documento 1ra ExposicionlalmarosNessuna valutazione finora

- 05 Organizacion de Un Departamento de Seguridad en La EmpresaDocumento33 pagine05 Organizacion de Un Departamento de Seguridad en La Empresadiana lopezNessuna valutazione finora

- TM 079 1997 Instrucciones para Entidades Que Cuentan Con Sistemas de Seguridad Privada Martimo PortuariaDocumento65 pagineTM 079 1997 Instrucciones para Entidades Que Cuentan Con Sistemas de Seguridad Privada Martimo PortuariaFranko Encalada ValenciaNessuna valutazione finora

- Induccion ComigDocumento34 pagineInduccion ComigEfren QuispeNessuna valutazione finora

- Técnicas de Conducción de MotocicletasDocumento9 pagineTécnicas de Conducción de Motocicletascarlos donadoNessuna valutazione finora

- MMAEF M3 Cuaderno Del InstructorDocumento84 pagineMMAEF M3 Cuaderno Del InstructorMARIO DEL PINO MUÑOZNessuna valutazione finora

- Recomendaciones Recolectores de Residuos Domiciliarios 07 05 20 PDFDocumento12 pagineRecomendaciones Recolectores de Residuos Domiciliarios 07 05 20 PDFjoalcolNessuna valutazione finora

- Cuestionario Pregunta RespuestaDocumento10 pagineCuestionario Pregunta RespuestaJavier SolariNessuna valutazione finora

- 03 Intro Seg InfoDocumento56 pagine03 Intro Seg InfoNatalia CaroliNessuna valutazione finora

- Introducción A La Seguridad Informática-Tema 2-Libro ElectrónicoDocumento54 pagineIntroducción A La Seguridad Informática-Tema 2-Libro ElectrónicoPablo Tiscornia100% (1)

- Antonio Rafael Perez BoholloDocumento10 pagineAntonio Rafael Perez BoholloCecilia MichelottiNessuna valutazione finora

- Pa 2 Entrevista Asuc01595Documento3 paginePa 2 Entrevista Asuc01595Pedro Valencia MelgarNessuna valutazione finora

- Apuntes de EconometríaDocumento33 pagineApuntes de EconometríaAsociación de Estudiantes Chinos de la Universidad Carlos III de Madrid100% (10)

- Manual Fastfood tpv123Documento94 pagineManual Fastfood tpv123PITUJONessuna valutazione finora

- PA01 Gestión ProfesionalDocumento3 paginePA01 Gestión ProfesionalEduardo Vilca callaNessuna valutazione finora

- Modelo Montecarlo, Back Testing y Stress TestingDocumento4 pagineModelo Montecarlo, Back Testing y Stress TestingMarina Oña CatotaNessuna valutazione finora

- Golillas Nord LockDocumento16 pagineGolillas Nord LockPablo VidalNessuna valutazione finora

- Unidad IIIDocumento24 pagineUnidad IIIAxel Steven Contreras LòpezNessuna valutazione finora

- Circuitos de Disparo de Tiristores paraDocumento28 pagineCircuitos de Disparo de Tiristores paradaniel saaverdraNessuna valutazione finora

- Guía de Usuario Advia 2120-2120iDocumento56 pagineGuía de Usuario Advia 2120-2120ihumalib100% (1)

- VW Ficha Nivus - MY2021Documento2 pagineVW Ficha Nivus - MY2021Harold Tapia EspinozaNessuna valutazione finora

- 3com Switch Superstack 3 4500 Spa Configuracion BasicaDocumento6 pagine3com Switch Superstack 3 4500 Spa Configuracion BasicanayamuraNessuna valutazione finora

- Examen de Diseño de Redes de ComunicaciónDocumento10 pagineExamen de Diseño de Redes de ComunicaciónRaul MayorNessuna valutazione finora

- Condificacion de MantenimientoDocumento2 pagineCondificacion de Mantenimientoanon_508712177Nessuna valutazione finora

- Guia - de - Aprendizaje 004Documento18 pagineGuia - de - Aprendizaje 004maria nidia gutierrezNessuna valutazione finora

- Untitled-5 On ScratchDocumento1 paginaUntitled-5 On ScratchP. IG.Nessuna valutazione finora

- Caratula EditarDocumento7 pagineCaratula EditarJosip Palmarez OrdoñezNessuna valutazione finora

- Formacion Sociocultural-Ana Fernanda Covarrubias SanchezDocumento7 pagineFormacion Sociocultural-Ana Fernanda Covarrubias SanchezFer CovarrubiasNessuna valutazione finora

- Formato Devolucion de Aportes M-Pyga-F120 - Salud TotalDocumento1 paginaFormato Devolucion de Aportes M-Pyga-F120 - Salud Totalkarito Mc0% (1)

- Trabajo Remoto SGD - FinalDocumento48 pagineTrabajo Remoto SGD - FinalFlorentino Alberto Sanchez VilelaNessuna valutazione finora

- Expo RedesDocumento12 pagineExpo RedesMiharuMichaelisNessuna valutazione finora

- 011 Grupo Hacktivista #GuacamayaDocumento2 pagine011 Grupo Hacktivista #GuacamayaGaby AmoresNessuna valutazione finora

- Identificación de ProcesosDocumento4 pagineIdentificación de ProcesosAlexanderNessuna valutazione finora

- Información y Telecomunicaciones (2a. Ed.) - (PG 41 - 61)Documento21 pagineInformación y Telecomunicaciones (2a. Ed.) - (PG 41 - 61)rprovichNessuna valutazione finora

- Optimización Con DerivadasDocumento6 pagineOptimización Con Derivadasdilan guerraNessuna valutazione finora

- CP Procedimiento de Almacenamiento de SP en Bodegas PDFDocumento8 pagineCP Procedimiento de Almacenamiento de SP en Bodegas PDFRodrigo Alberto Bermúdez PérezNessuna valutazione finora

- Caso - Enunciado 5Documento7 pagineCaso - Enunciado 5Antonio Rafael Suarezvargas0% (1)

- Linux en LatinoamericaDocumento35 pagineLinux en LatinoamericaEMMANUEL BRANDO QUILLA ROMERONessuna valutazione finora

- Tareas EpiiDocumento5 pagineTareas EpiijuanNessuna valutazione finora

- La Regla de Calculo - Extincion ProgramadaDocumento7 pagineLa Regla de Calculo - Extincion Programadaloiso2Nessuna valutazione finora

- Sistema de gestión lean para principiantes: Fundamentos del sistema de gestión lean para pequeñas y medianas empresas - con muchos ejemplos prácticosDa EverandSistema de gestión lean para principiantes: Fundamentos del sistema de gestión lean para pequeñas y medianas empresas - con muchos ejemplos prácticosValutazione: 4 su 5 stelle4/5 (16)

- Cultura y clima: fundamentos para el cambio en la organizaciónDa EverandCultura y clima: fundamentos para el cambio en la organizaciónNessuna valutazione finora

- 7 tendencias digitales que cambiarán el mundoDa Everand7 tendencias digitales que cambiarán el mundoValutazione: 4.5 su 5 stelle4.5/5 (87)

- Inteligencia artificial: Lo que usted necesita saber sobre el aprendizaje automático, robótica, aprendizaje profundo, Internet de las cosas, redes neuronales, y nuestro futuroDa EverandInteligencia artificial: Lo que usted necesita saber sobre el aprendizaje automático, robótica, aprendizaje profundo, Internet de las cosas, redes neuronales, y nuestro futuroValutazione: 4 su 5 stelle4/5 (1)

- Guía de aplicacion de la ISO 9001:2015Da EverandGuía de aplicacion de la ISO 9001:2015Valutazione: 5 su 5 stelle5/5 (3)

- Ciberseguridad: Una Simple Guía para Principiantes sobre Ciberseguridad, Redes Informáticas y Cómo Protegerse del Hacking en Forma de Phishing, Malware, Ransomware e Ingeniería SocialDa EverandCiberseguridad: Una Simple Guía para Principiantes sobre Ciberseguridad, Redes Informáticas y Cómo Protegerse del Hacking en Forma de Phishing, Malware, Ransomware e Ingeniería SocialValutazione: 4.5 su 5 stelle4.5/5 (11)

- Ciencia de datos: La serie de conocimientos esenciales de MIT PressDa EverandCiencia de datos: La serie de conocimientos esenciales de MIT PressValutazione: 5 su 5 stelle5/5 (1)

- Clics contra la humanidad: Libertad y resistencia en la era de la distracción tecnológicaDa EverandClics contra la humanidad: Libertad y resistencia en la era de la distracción tecnológicaValutazione: 4.5 su 5 stelle4.5/5 (117)

- Guía para la aplicación de ISO 9001 2015Da EverandGuía para la aplicación de ISO 9001 2015Valutazione: 4 su 5 stelle4/5 (1)

- Inteligencia artificial: Una exploración filosófica sobre el futuro de la mente y la concienciaDa EverandInteligencia artificial: Una exploración filosófica sobre el futuro de la mente y la concienciaAna Isabel Sánchez DíezValutazione: 4 su 5 stelle4/5 (3)

- Excel para principiantes: Aprenda a utilizar Excel 2016, incluyendo una introducción a fórmulas, funciones, gráficos, cuadros, macros, modelado, informes, estadísticas, Excel Power Query y másDa EverandExcel para principiantes: Aprenda a utilizar Excel 2016, incluyendo una introducción a fórmulas, funciones, gráficos, cuadros, macros, modelado, informes, estadísticas, Excel Power Query y másValutazione: 2.5 su 5 stelle2.5/5 (3)

- Electrónica básica: INGENIERÍA ELECTRÓNICA Y DE LAS COMUNICACIONESDa EverandElectrónica básica: INGENIERÍA ELECTRÓNICA Y DE LAS COMUNICACIONESValutazione: 5 su 5 stelle5/5 (16)

- Excel y SQL de la mano: Trabajo con bases de datos en Excel de forma eficienteDa EverandExcel y SQL de la mano: Trabajo con bases de datos en Excel de forma eficienteValutazione: 1 su 5 stelle1/5 (1)

- EL PLAN DE MARKETING EN 4 PASOS. Estrategias y pasos clave para redactar un plan de marketing eficaz.Da EverandEL PLAN DE MARKETING EN 4 PASOS. Estrategias y pasos clave para redactar un plan de marketing eficaz.Valutazione: 4 su 5 stelle4/5 (51)

- Diseño, construcción y pruebas de horno prototipo semicontinuo para producir cerámicaDa EverandDiseño, construcción y pruebas de horno prototipo semicontinuo para producir cerámicaNessuna valutazione finora

- Radiocomunicaciones: Teoría y principiosDa EverandRadiocomunicaciones: Teoría y principiosValutazione: 5 su 5 stelle5/5 (3)

- Crear una web desde cero. Paso a paso con Joomla!. 2ª Edición Actualizada: Gráficos y diseño webDa EverandCrear una web desde cero. Paso a paso con Joomla!. 2ª Edición Actualizada: Gráficos y diseño webValutazione: 4.5 su 5 stelle4.5/5 (2)

- Cómo ser una Persona más Sociable: Aprende a hablar con cualquiera sin temor e incrementa por completo tu inteligencia socialDa EverandCómo ser una Persona más Sociable: Aprende a hablar con cualquiera sin temor e incrementa por completo tu inteligencia socialValutazione: 4.5 su 5 stelle4.5/5 (34)

- Toma de decisiones en las empresas: Entre el arte y la técnica: Metodologías, modelos y herramientasDa EverandToma de decisiones en las empresas: Entre el arte y la técnica: Metodologías, modelos y herramientasNessuna valutazione finora

- Scrum Las Estrategias del Juego: Es Póker, No AjedrezDa EverandScrum Las Estrategias del Juego: Es Póker, No AjedrezValutazione: 5 su 5 stelle5/5 (1)

- Sistemas de puesta a tierra: Diseñado con IEEE-80 y evaluado con MEFDa EverandSistemas de puesta a tierra: Diseñado con IEEE-80 y evaluado con MEFValutazione: 4.5 su 5 stelle4.5/5 (7)

- Prácticas de refrigeración y aire acondicionadoDa EverandPrácticas de refrigeración y aire acondicionadoValutazione: 5 su 5 stelle5/5 (6)