Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

Iso 17799

Caricato da

JulioArveloTitolo originale

Copyright

Formati disponibili

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

Formati disponibili

Iso 17799

Caricato da

JulioArveloCopyright:

Formati disponibili

[TYPE THE COMPANY NAME]

[Type the document title]

[Type the document subtitle]

ISO 17799 - 27002

Contenido

Glosario ......................................................................................................................................................... 3 Seguridad ...................................................................................................................................................... 4 Seguridad Informatica............................................................................................................................... 4 Qu es la Seguridad de la Informacin? ................................................................................................. 5 Definicin ISO 17799 ..................................................................................................................................... 5 Normas ISO 17799 ........................................................................................................................................ 6 Resumen de los Controles ISO 17799 ....................................................................................................... 7 ISO 17799 Normativa - Estndar |SEGURIDAD DE LA INFORMACIN .................................................. 7 Recomendaciones. ................................................................................................................................ 8 Secciones:.............................................................................................................................................. 8 Qu es la ISO17799? ................................................................................................................................. 10 Bajo la norma ISO.................................................................................................................................... 10 Las mejores prcticas se mencionan: ..................................................................................................... 10 Proceso de Implementacin. ...................................................................................................................... 11 Implementacin bajo la norma ISO. ....................................................................................................... 11 Ventajas - Desventajas ............................................................................................................................ 12 Antecedentes sobre el Proyecto ISO 17799 ........................................................................................... 12 Cmo se las organizaciones se benefician? .......................................................................................... 13 Cmo se las organizaciones se benefician? .......................................................................................... 13 Cambios De La Norma................................................................................................................................. 13 ISO/IEC 27002 ............................................................................................................................................. 13 Empresas Certificados BS 7799-2 / ISO/IEC 27001 ..................................................................................... 14 Certificacin ISO/IEC 27001. ....................................................................................................................... 14 Certificaciones Actuales Que Poseen Las Empresas De Software Dominicanas ........................................ 15 Certificaciones que desean obtener las empresas de software dominicanas ............................................ 15 Referencias.................................................................................................................................................. 17

ISO 17799 - 27002

Glosario Poltica. Reglas generales que todos deben seguir, debe ser corto, claro. Estndar. Coleccin de sistema de los requisitos especficos que deben cumplirse. Directrices. Coleccin de sugerencias especficas del sistema de las mejores prcticas. No son necesarios, pero se recomienda encarecidamente Procedimientos. Una serie de pasos para realizar una tarea

ISO 17799 - 27002

Seguridad Disponibilidad: se refiere a la seguridad que la informacin pueda ser recuperada en el momento que se necesite, esto es, evitar su prdida o bloqueo, bien sea por ataque doloso, mala operacin accidental o situaciones fortuitas o de fuerza mayor Integridad: Garanta de la exactitud de la informacin frente a la alteracin, prdida o destruccin, ya sea de forma accidental o fraudulenta. Confidencialidad: Caracterstica o atributo de la informacin por el que la misma slo puede ser revelada a los usuarios autorizados en tiempo y forma determinados.

Seguridad Informatica

La seguridad informtica, consiste en asegurar (mediante controles de proteccin, mtodos, tcnicas, etc.) que los recursos de los sistemas de informacin (Equipos tecnolgicos, software, datos, procesos) de una organizacin sean utilizados de la manera que se decidi, a fin de prevenir amenazas accidentales y deliberadas que pudieran resultar en una prdida de confidencialidad, integridad y disponibilidad.

ISO 17799 - 27002

Qu es la Seguridad de la Informacin?

La informacin es un activo Valor. Proteccin de la Informacin - Asegurar la continuidad de negocio, minimizar los daos, los requisitos legales Formularios de Informacin - Papel Electrnico, que hablo, y etc. Preservacin de la informacin Confidencialidad - La informacin no es revelada a los sujetos no autorizados Integridad - La precisin y la exhaustividad de la informacin y slo se modifica por los sujetos autorizados Disponibilidad - personas autorizadas se conceden evaluar a la informacin. (SLA) Controles de Seguridad de la Informacin - Las polticas, procedimientos, prcticas, estructura organizacional, y HW / SW.

Definicin ISO 17799 Es un estndar internacional que ofrece recomendaciones para realizar la gestin de la seguridad de la informacin dirigidas a los responsables de iniciar, implantar o mantener la seguridad de una organizacin. Define la informacin como un activo que posee valor para la organizacin y requiere una proteccin adecuada.

ISO 17799 - 27002

Normas ISO 17799

ISO 17799 - 27002

Resumen de los Controles ISO 17799

ISO17799 rea Poltica de seguridad. Seguridad de la organizacin. Activo de control y de clasificacin. Propsito Para establecer una visin para la seguridad y dirigir los recursos corporativos. Para desarrollar y crear las estructuras y procesos para la gestin de la seguridad. Para identificar y clasificar los activos de priorizar adecuadamente la importancia y garantizar la proteccin. Para reducir el error humano el mal uso y abuso por parte de personal. Para asegurar la defensa del permetro y fsicamente garantizar la proteccin de los activos.

Personal de seguridad. Seguridad fsica y ambiental.

Gestin de comunicaciones y operaciones. Control de Acceso Desarrollo de Sistemas y Mantenimiento Gestin de la Continuidad. Conformidad.

Para garantizar la exactitud de las operaciones y seguridad de redes / comunicaciones. Para poner en prctica los principios de control de acceso. Para garantizar que la seguridad se considera en conjunto con el desarrollo de sistemas. Para garantizar la continuidad de las empresas en caso de fallas mayores o desastres. Para garantizar el cumplimiento normativo.

ISO 17799 Normativa - Estndar |SEGURIDAD DE LA INFORMACIN

1. 2. 3. 4. 5. 6. 7. 8. 9. 1.

Poltica de Seguridad Organizacin de Seguridad Clasificacin y Control de Activos Aspectos humanos de la seguridad Seguridad Fsica y Ambiental Gestin de Comunicaciones y Operaciones Sistema de Control de Accesos Desarrollo y Mantenimiento de Sistemas Plan de Continuidad del Negocio 10.Cumplimiento

ISO 17799 - 27002 Recomendaciones.

Para realizar la Gestin de Seguridad de la Informacin. Permite la implantacin y evaluacin de las medidas de seguridad en TI. Es un paso para establecer un SGSI (Sistema de Gestin de Seguridad de Informacin). Son 11 dominios para derivar los: o Objetivos de Control: Resultados a alcanzar. o Controles: procedimientos, mtodos, herramientas.

Secciones: 1. Polticas de seguridad. Proporciona las directivas y el soporte de la direccin general de la empresa para la seguridad de la informacin. 2. Organizacin de la Seguridad de la Informacin Gestionar (administrar y mantener) la seguridad de la informacin: Recursos, activos, tercerizacin, etc. Mantener la seguridad de la informacin de los servicios de procesamiento de informacin de la organizacin a los cuales tiene acceso externos o que son procesados o usados por stas. 3. Clasificacin y control de activos. Deber mantenerse la proteccin adecuada de los activos corporativos y garantizar que los activos informticos reciban un nivel adecuado de proteccin 4. Seguridad del personal. Reducir el riesgo de error humano, robo, fraude, abuso de la informacin, sistemas y equipos. Asegurarse que el personal est consciente de las amenazas a la informacin y sus implicaciones. 4. Seguridad fsica y ambiental. Previene el acceso no autorizado a las instalaciones para evitar prdida, robo, dao de los bienes o interrupcin de las actividades productivas Normas ISO 17799 6. Gestin de Comunicaciones y Operaciones. Integrar los procedimientos de operacin de la infraestructura tecnolgica y de controles de seguridad documentados, que van desde el control de cambios en la configuracin de los

ISO 17799 - 27002 equipos, manejo de incidentes, administracin de aceptacin de sistemas, hasta el control de cdigo malicioso. Respaldo de informacin, gestin de la seguridad de las redes, intercambio de informacin y monitoreo Evita al mximo el riesgo de fallas en el sistema, incluido el hardware y software 7. Sistemas de control de acceso. Control del acceso a la informacin; previene los accesos no autorizados a sistemas de informacin (Sistemas operativos, aplicaciones de negocios, etc) Garantiza la proteccin de servicios de red; impide los accesos no autorizados a las computadoras; detecta actividades no autorizadas; salvaguarda la informacin cuando se utiliza cmputo mvil o remoto. 8. Adquisicin, Desarrollo y Mantenimiento de sistemas. Garantiza que la seguridad del sistema est construida dentro de la aplicacin para prevenir prdidas, abusos y modificaciones de los datos, si es necesario usando controles criptogrficos. Seguridad en los procesos de desarrollo y mantenimiento 9. Gestin de incidentes de la seguridad de informacin Reporte de los eventos y debilidades de la seguridad de la informacin, gestionando los incidentes y mejoras en la seguridad de la informacin 10. Plan de continuidad del negocio. El objetivo es estar preparado para evitar las interrupciones de las actividades crticas del negocio, en el caso se presenten fallas importantes o desastres en los sistemas de informacin, asegurando la recuperacin oportuna. 11. Cumplimiento Legal. Cumplimiento de los requisitos legales, de las polticas y las normas de seguridad y cumplimiento tcnico, as como las consideraciones de la auditora de sistemas de informacin.

ISO 17799 - 27002

Qu es la ISO17799? Es un conjunto completo de controles que incluye las mejores prcticas en: En La Seguridad De La Informacin Los Controles Basados En Polticas Medibles Certificables Gestin De Riesgos Basado En Reconocidos Internacionalmente

Bajo la norma ISO

Las mediciones basadas en los requisitos legales son: Proteccin y confidencialidad de los datos personales Proteccin de la informacin interna Proteccin de los derechos de propiedad intelectual

Las mejores prcticas se mencionan:

Informacin de la poltica de seguridad La asignacin de la responsabilidad de seguridad de la informacin Problema escalada Negocios de gestin de continuidad

10

ISO 17799 - 27002

Proceso de Implementacin.

Implementacin bajo la norma ISO.

Cuando se implementa un sistema de gestin de seguridad de la informacin de varios factores crticos de xito se deben considerar: La poltica de seguridad, sus objetivos y actividades reflejan los objetivos de negocio. La implementacin considera los aspectos culturales de la organizacin. Abierto de apoyo y el compromiso de la alta direccin son obligatorios. Conocimiento exhaustivo de los requisitos de seguridad, evaluacin y gestin del riesgo es necesario. Comercializacin eficaz de los objetivos de seguridad a todo el personal, incluidos los miembros de la administracin. La poltica de seguridad y medidas de seguridad se comunican a terceros contratados. Los usuarios son capacitados en forma adecuada. Un sistema completo y equilibrado para la medicin del desempeo est disponible, que apoya el mejoramiento continuo de dar retroalimentacin.

11

ISO 17799 - 27002

Ventajas - Desventajas

Adquirir un canal de comunicacin y publicidad de alcance masivo. Conseguir una forma de acceso a los evitando a sus intermediarios actuales. Establecer empresas virtuales o virtualizar las existentes. Vender y prestar servicios, como asesoramiento, relaciones postventas, etc. Sustituir las actuales mercancas por su equivalente digital. Una mayor tecnificacin de la empresa. Nuevas y ms estrechas relaciones entre cliente y proveedor. Adems de otro sin nmero de efectos colaterales. Procedimientos en lnea con disposiciones de tipo gubernamental. (Reconocimiento Internacional) Mejor proteccin a la confidencialidad, integridad y disponibilidad de la informacin. Mitigar riesgo a diferentes ataques Rpida y eficiente forma de recuperarse ante posibles amenazas. Cumplimiento con disposiciones legales.

Antecedentes sobre el Proyecto ISO 17799

Gestin de aplicaciones web en la produccin Tradicionales de las organizaciones de TI no estn familiarizados con la aplicacin web de gestin de seguridad Cuentas, director de TI (EDP) Aplicaciones de Internet 20 aos de edad poltica de los procedimientos / no se aplican Las ventajas de aplicar la norma ISO 17799 Mayor seguridad Mayor tiempo de actividad ROI - La lucha contra los incendios Mantenga su trabajo.

12

ISO 17799 - 27002

Cmo se las organizaciones se benefician?

Normalizacin - eficiencia y automatizacin ventaja competitiva Gestin de riesgos - no de seguridad para el bien de la seguridad Costo-efectividad Pasar de reactiva a proactiva Marco de referencia aceptado para la poltica

Cmo se las organizaciones se benefician?

1) 2) 3) 4) 5) Driver para la mejora de procesos Cumplir con los requisitos de socio de negocios mantener el cumplimiento regulatorio Medir la efectividad de los esfuerzos de seguridad de la informacin (ROI!)

Cambios De La Norma

Varias organizaciones britnicas tambin particip BS 7799:1995, seguridad de la informacin de gestin, el cdigo de prcticas para la seguridad de la informacin sistemas de gestin BS 7799-2:1998, de gestin de seguridad, las especificaciones para los sistemas de gestin de seguridad Revisin, BS 7799-1:1999, BS 7799-2:1999 Muchos pases adoptaron BS 7799 En diciembre de 2000, ISO / IEC 17799:2000, Cdigo de buenas prcticas para la gestin de seguridad de la informacin

ISO/IEC 27002

ISO / IEC 27002 es un estndar de seguridad de la informacin publicada por la Organizacin Internacional de Normalizacin (ISO) y la Comisin Electrotcnica Internacional (IEC), titulada Tecnologa de la informacin - Tcnicas de seguridad - Cdigo de buenas prcticas para la gestin de seguridad de la informacin. BRA ISO / IEC 27002:2005 se ha desarrollado a partir de BS7799, publicado a mediados de la dcada de 1990. La norma britnica fue adoptada por la norma ISO / IEC como ISO / IEC 17799:2000,

13

ISO 17799 - 27002 revisada en 2005, y pasa a ser (pero por lo dems sin cambios) en 2007 para alinearse con la otra la norma ISO / IEC 27000 de la serie de normas. ISO / IEC 27002 proporciona recomendaciones de mejores prcticas en la gestin de seguridad de la informacin para su utilizacin por los responsables de iniciar, implementar o mantener la seguridad de la informacin Sistemas de Gestin de la Informacin (ISMS). Seguridad de la informacin se define en el estndar en el contexto de la trada de la CIA: La preservacin de la confidencialidad (asegurando que la informacin es accesible slo para aquellos autorizados a tener acceso), integridad (proteccin de la exactitud e integridad de la informacin y los mtodos de procesamiento) y disponibilidad (asegurando que los usuarios autorizados tienen acceso a la informacin y los activos asociados cuando sea necesario).

Empresas Certificados BS 7799-2 / ISO/IEC 27001

2800 Empresas Certificadas a nivel mundial. 1800 en Japn. 415 Reino Unido 11en Brasil. 3 en Argentina.

Certificacin ISO/IEC 27001.

Implica la misma certificacin, por parte de organismos locales a nivel mundial. Es razonable considerar un crecimiento equiparable al de normas ISO ya existentes.

14

ISO 17799 - 27002

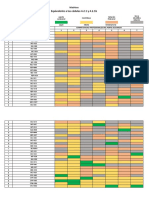

Certificaciones Actuales Que Poseen Las Empresas De Software Dominicanas

0.80 0.70 0.60 0.50 0.40 0.30 0.20 0.10 0.00 Norma ISO 9001:2000 Norma ISO/IEC 27001 CMMI Ninguna 10% 10% 10%

70%

Un 70% de las empresas no se ha certificado ni evaluado en alguna norma o modelo, mientras que el 30% por ciento restante se divide equitativamente entre la norma ISO 9001:2000, ISO / IEC 27001 y CMMI.

Certificaciones que desean obtener las empresas de software dominicanas

0.70 60% 0.60 50% 0.50 40% 0.40 0.30 0.20 0.10 0% 0.00 Norma ISO 9001: 2008 Norma ISO/IEC 27001 CMMI Ninguna

Todas las empresas aspiran a obtener alguna certificacin o evaluacin.

15

ISO 17799 - 27002

16

ISO 17799 - 27002

Referencias

ISO/IEC 17799:2000(E) CISSP:Certified Information Systems Security Professional Study Guide, Ed Tittel OWASP ISO 17799 Project http://www.isaca.org/Template.cfm?Section=Home&Template=/ContentManageme nt/ContentDisplay.cfm&ContentID=26409 http://rickyboeykens.spaces.live.com/blog/cns!7EE40084F422EFB2!142.entry http://17799-news.the-hamster.com/issue10-news11.htm http://www.17799.com/papers/iso17799scope.pdf http://www.isaca.org/Content/ContentGroups/Research1/Deliverables/AligningCOB IT,ITIL.pdf

17

Potrebbero piacerti anche

- Enciclopedia de la Seguridad Informática. 2ª Edición: SEGURIDAD INFORMÁTICADa EverandEnciclopedia de la Seguridad Informática. 2ª Edición: SEGURIDAD INFORMÁTICAValutazione: 3.5 su 5 stelle3.5/5 (6)

- MF0490_3 - Gestión de servicios en el sistema informáticoDa EverandMF0490_3 - Gestión de servicios en el sistema informáticoNessuna valutazione finora

- Iso 27001Documento5 pagineIso 27001LuisdaochoNessuna valutazione finora

- Norma Iso 27002Documento7 pagineNorma Iso 27002fatimix24650% (2)

- Introduccion Iso 17799Documento30 pagineIntroduccion Iso 17799angioesNessuna valutazione finora

- Ev5-Aplicacion de La Norma So 27002Documento7 pagineEv5-Aplicacion de La Norma So 27002oscarNessuna valutazione finora

- Estándar Internacional (Iso/Iec 17799)Documento31 pagineEstándar Internacional (Iso/Iec 17799)Wiliam Calderon FloresNessuna valutazione finora

- 2.7-Norma ISO 17799-2005Documento60 pagine2.7-Norma ISO 17799-2005Eugenio Pajaro ANessuna valutazione finora

- Trabajo Iso 17799Documento21 pagineTrabajo Iso 17799Kevin Sheyner Quiroz FloresNessuna valutazione finora

- Normas de Seguridad A y Fraude ElectronicoDocumento13 pagineNormas de Seguridad A y Fraude ElectronicoAlexander PinedaNessuna valutazione finora

- Seguridad de La InformacionDocumento69 pagineSeguridad de La InformacionRafaelNessuna valutazione finora

- Plan de Trabajo - Auditoria de Sistemas de InformaciónDocumento12 paginePlan de Trabajo - Auditoria de Sistemas de InformaciónAntony Montalvo RosalesNessuna valutazione finora

- Norma ISO BS7799 - ISO 17799Documento34 pagineNorma ISO BS7799 - ISO 17799EleanaMorenoCornejoNessuna valutazione finora

- Sistema de Gestión de La Seguridad de Información - Parte 1Documento32 pagineSistema de Gestión de La Seguridad de Información - Parte 1cecytecompuertasNessuna valutazione finora

- Microsoft Word - Gap Analysis Iso 27001Documento3 pagineMicrosoft Word - Gap Analysis Iso 27001Leonardo FradeNessuna valutazione finora

- Iso 27002 - 2013Documento3 pagineIso 27002 - 2013Junior Medrano ChepulineNessuna valutazione finora

- Redes t14 Seguridad1 ConceptosDocumento38 pagineRedes t14 Seguridad1 ConceptosYhonny Nogales QuinterosNessuna valutazione finora

- Tarea 1 SegurancaDocumento10 pagineTarea 1 SegurancaJeffry Alexander Rivera BaldettiNessuna valutazione finora

- Iso 27002Documento9 pagineIso 27002Kike RileyNessuna valutazione finora

- RESUMEN - Principios de Seguridad U1 ResumenDocumento16 pagineRESUMEN - Principios de Seguridad U1 ResumenVíctor José Pérez-Seoane MartínNessuna valutazione finora

- Tema 3Documento48 pagineTema 3juan gonzalezNessuna valutazione finora

- Iso 27002Documento7 pagineIso 27002RenanAchoNessuna valutazione finora

- Presentacion ISO 17799Documento33 paginePresentacion ISO 17799Waydi Ferney Farfan Diaz100% (1)

- Auditoria FisicaDocumento24 pagineAuditoria FisicaLuis Geovanny50% (2)

- Norma Iso 27002Documento7 pagineNorma Iso 27002edzon gaitanNessuna valutazione finora

- S1 Gssi 2024Documento50 pagineS1 Gssi 2024evelyn.retoNessuna valutazione finora

- Redes y Conectividad - Foro 1Documento6 pagineRedes y Conectividad - Foro 1Juan PulgarNessuna valutazione finora

- Clase 02 Auditoría y Seguridad de SistemasDocumento13 pagineClase 02 Auditoría y Seguridad de SistemasROBERTO CARLOS GONZALEZ VASQUEZNessuna valutazione finora

- Normas Iso para RedesDocumento10 pagineNormas Iso para RedesAlan CastroNessuna valutazione finora

- Tarea - ISO 17799-Roy RodriguezDocumento8 pagineTarea - ISO 17799-Roy RodriguezEstarossa MaelNessuna valutazione finora

- 2022 Unidad 5 Seguridad DTDocumento10 pagine2022 Unidad 5 Seguridad DTJimena RodriguezNessuna valutazione finora

- TALLER EJE 2 Politicas de Seguridad FinalDocumento10 pagineTALLER EJE 2 Politicas de Seguridad FinaljhonatanNessuna valutazione finora

- Controles de La Iso 27002Documento3 pagineControles de La Iso 27002Dayuma LopezNessuna valutazione finora

- Informe AuditoriaDocumento9 pagineInforme AuditoriaCharles Gualberto Canedo VillegasNessuna valutazione finora

- Semana 2 Seguridad InformáticaDocumento22 pagineSemana 2 Seguridad InformáticaPaolo CristhianNessuna valutazione finora

- Controles en La Seguridad de La InformacionDocumento31 pagineControles en La Seguridad de La InformacionCarol sánchezNessuna valutazione finora

- Iso 799Documento3 pagineIso 799Fady Estrada Pulido0% (1)

- 03 Politicas de SeguridadDocumento108 pagine03 Politicas de Seguridadpynef0% (1)

- Dominios de Seguridad Que Deben Conocer LasDocumento5 pagineDominios de Seguridad Que Deben Conocer Lasneurodiversos1Nessuna valutazione finora

- Iso 17799Documento23 pagineIso 17799militox24Nessuna valutazione finora

- Estrategias de Seguridad InformáticaDocumento5 pagineEstrategias de Seguridad InformáticaRaul E Vesga MNessuna valutazione finora

- Auditoria de La Seguridad InformáticaDocumento17 pagineAuditoria de La Seguridad InformáticaBrianna RomeroNessuna valutazione finora

- Seguridad en TIDocumento27 pagineSeguridad en TILuisAlfredo0% (1)

- Resumen 1Documento3 pagineResumen 1Rapun CelNessuna valutazione finora

- Norma Bs 7799Documento5 pagineNorma Bs 7799Demsshill CoutiñoNessuna valutazione finora

- Delitos InformáticosDocumento38 pagineDelitos InformáticosGonzalo Osco PortilloNessuna valutazione finora

- Actividad N 4 Analisis de Riesgo y Politicas de SeguridadDocumento3 pagineActividad N 4 Analisis de Riesgo y Politicas de Seguridadjhon aldair juarez aparicioNessuna valutazione finora

- SGSIDocumento8 pagineSGSILeonardo LitumaNessuna valutazione finora

- Actividad 3Documento9 pagineActividad 3Enrique PomboNessuna valutazione finora

- AlcanceDocumento3 pagineAlcancePEDRO ANDREE RODRIGUEZ PINCONessuna valutazione finora

- Software para La Gestión Contable VictorDocumento27 pagineSoftware para La Gestión Contable VictorDiana OchoaNessuna valutazione finora

- Cobit5 Dss05 Gestionar Servicios de SeguridadDocumento10 pagineCobit5 Dss05 Gestionar Servicios de SeguridadJuan Fernando Ramirez AgudeloNessuna valutazione finora

- Unidad 5 Seguridad DTDocumento6 pagineUnidad 5 Seguridad DTJimena RodriguezNessuna valutazione finora

- InformaticaDocumento15 pagineInformaticaNoelys MenesesNessuna valutazione finora

- Marco TeoricoDocumento5 pagineMarco TeoricoJohan sierraNessuna valutazione finora

- Trabajo Seguridad Informatica Actividad 3Documento7 pagineTrabajo Seguridad Informatica Actividad 3Johnathan Perez MonroyNessuna valutazione finora

- El SGSI (Sistema de Gestión de Seguridad de La Información) Es El Concepto Central Sobre El Que Se Construye ISO 27001Documento6 pagineEl SGSI (Sistema de Gestión de Seguridad de La Información) Es El Concepto Central Sobre El Que Se Construye ISO 27001Carmen ZavalaNessuna valutazione finora

- Gestión de servicios en el sistema informático. IFCT0109Da EverandGestión de servicios en el sistema informático. IFCT0109Nessuna valutazione finora

- Auditorías y continuidad de negocio. IFCT0510Da EverandAuditorías y continuidad de negocio. IFCT0510Nessuna valutazione finora

- Seguridad en equipos informáticos. IFCT0109Da EverandSeguridad en equipos informáticos. IFCT0109Nessuna valutazione finora

- Astm C-40Documento5 pagineAstm C-40Yorman LPNessuna valutazione finora

- Multiplicación y División de Binarios IetarDocumento3 pagineMultiplicación y División de Binarios Ietaryolima cardenasNessuna valutazione finora

- Formatos de VPBDocumento6 pagineFormatos de VPBjesus jimenezNessuna valutazione finora

- Resumen de EcologiaDocumento9 pagineResumen de EcologiaRuss ChirinosNessuna valutazione finora

- RPC Comprobacion Marcado CE Productos Construccion 2014Documento79 pagineRPC Comprobacion Marcado CE Productos Construccion 2014Diana CalderónNessuna valutazione finora

- LogoaudiometriaDocumento4 pagineLogoaudiometriaDaniela Gómez PadillaNessuna valutazione finora

- Matriz de AtributosDocumento6 pagineMatriz de AtributosHenry SousukeNessuna valutazione finora

- CaudalDocumento3 pagineCaudalCristian PaoloNessuna valutazione finora

- Modelo de Salud Pública en VenezuelaDocumento7 pagineModelo de Salud Pública en VenezuelaYulymary PerdomoNessuna valutazione finora

- Clase 4. Medidas de Resumen de Datos. Diseño ExperimentalDocumento24 pagineClase 4. Medidas de Resumen de Datos. Diseño ExperimentalBrilliAguilarNessuna valutazione finora

- 6 Sigma TareaDocumento11 pagine6 Sigma TareaTony Orphic DatfNessuna valutazione finora

- Ciclo PdcaDocumento7 pagineCiclo PdcaAndrés Matte EluchansNessuna valutazione finora

- Herencia RobotDocumento2 pagineHerencia RobotNoe MachorroNessuna valutazione finora

- Tema 1 Lenguaje y ComunicacionDocumento6 pagineTema 1 Lenguaje y ComunicacionegnatioNessuna valutazione finora

- 3.1 Estado y DerechoDocumento3 pagine3.1 Estado y DerechoAxel MirandaNessuna valutazione finora

- Icap Inventario para La Planificacion de Servicios y Programacion IndividualDocumento19 pagineIcap Inventario para La Planificacion de Servicios y Programacion IndividualJUAN ORDOÑEZNessuna valutazione finora

- Campos de Aplicacion de La PsicologiaDocumento3 pagineCampos de Aplicacion de La PsicologiaJuliana gabriela Alvarez andradeNessuna valutazione finora

- Auto EvaluacionDocumento2 pagineAuto EvaluacionJulia Clarisa Colodro BarrientosNessuna valutazione finora

- Semana 2 y 3Documento44 pagineSemana 2 y 3M4Gn3tONessuna valutazione finora

- ExamenDocumento21 pagineExamenJuan Alonso Leandro NuñezNessuna valutazione finora

- Cuestionario Kalpakjian C13 P1Documento1 paginaCuestionario Kalpakjian C13 P1Josee Ricardo Velasquez IriarteNessuna valutazione finora

- 13 Ciencias SocialesDocumento30 pagine13 Ciencias SocialesMaria Fernanda BeronNessuna valutazione finora

- Catalogo de ProductosDocumento130 pagineCatalogo de ProductosAlvaro ChoqueNessuna valutazione finora

- EstadisticaDocumento9 pagineEstadisticaEnrique BalantaNessuna valutazione finora

- Evaluación El Género NarrativoDocumento6 pagineEvaluación El Género NarrativoCoteMolinaGonzalezNessuna valutazione finora

- Proyecto de TesisDocumento40 pagineProyecto de TesisJOHAN GEORVIN HUILLCA CCASANINessuna valutazione finora

- Guía Didáctica 2 Tipos de FuerzaDocumento8 pagineGuía Didáctica 2 Tipos de FuerzaMathius SmallNessuna valutazione finora

- Conclusión Expo Fisiología CelularDocumento7 pagineConclusión Expo Fisiología CelularRoger Carlos Lemus LopezNessuna valutazione finora

- Día Internacional de Los Pueblos Indígenas - 9 DE AGOSTODocumento2 pagineDía Internacional de Los Pueblos Indígenas - 9 DE AGOSTOAbel Foraquita ChoqueNessuna valutazione finora

- Autorizacion Datos - SeleccionDocumento3 pagineAutorizacion Datos - SeleccionSebastian MartinezNessuna valutazione finora