Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

Segurança Informação PM Bahia

Caricato da

Jose Raimundo Silva SantosTitolo originale

Copyright

Formati disponibili

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

Formati disponibili

Segurança Informação PM Bahia

Caricato da

Jose Raimundo Silva SantosCopyright:

Formati disponibili

POLCIA MILITAR DA BAHIA

Centro de Formao e Aperfeioamento de Praas Unidade de Desenvolvimento Educacional

Artigo Cientfico: Segurana da Informao

SGT BM Joo Tom Silva Sampaio1 SGT PM Jos Raimundo Silva Santos2

Artigo Cientfico apresentado na Disciplina de Metodologia da Pesquisa e Trabalho de Concluso de Curso, do Curso de Aperfeioamento de Sargentos 2009.

1 2

Graduado em Licenciatura em Matemtica pela UEFS e_mail: jtomesampaio@gmail.com Graduando do Curso de Informtica da UCSal e_mail: jrsilva@pm.ba.gov.br

SEGURANA DA INFORMAO

OBJETIVO Apresentar um modelo de segurana da informao e, dar incio a uma reflexo sobre os aspectos gerais que a envolvem e suas disposies no mbito da Segurana Pblica, mais precisamente, da Polcia Militar da Bahia.

PALAVRAS CHAVE Dado; Segurana; Informao.

RESUMO A segurana da informao passa primeiro pelo comprometimento de todos os envolvidos no processo de gerao da informao, desde a coleta dos dados, sua disponibilizao no mbito interno ou externo a uma organizao, ressaltando a segurana fsica dos equipamentos, dos dados e das informaes, tendo como referncia a ABNT (Associao Brasileira de Normas Tcnicas) NBR (Normas Brasileiras) ISO/IEC (International Standartization Organization / International Engineering Consortium) 17799:2005. Os equipamentos tambm tm papel importante neste processo, garantindo a integridade, confidencialidade e a disponibilidade da informao e para tanto carece de cuidados, desde o seu funcionamento ao local onde est instalado, pois necessria a proteo fsica destes.

No quesito software, cuidado especial aos constantes ataques de pragas eletrnicas e atualizao de softwares utilizados para proteo das informaes e da infra-estrutura de rede. Cuidados especiais devem ser tomados quanto a publicao de informaes, que devem sempre passar por um nvel de reviso, evitando a publicao de informaes sigilosas que possam a vir colocar em cheque a reputao da instituio.

KEY WORDS Data; Security; Information.

ABSTRACT Information security is the first commitment of all involved in the process of generating information from data collection to ensure their availability in the internal or external the a organization, highlighting the physical security of equipament, data and information, with reference to ISO/IEC 17799:2005. The equipment also has an important role in this process, ensuring the integrity, confidentiality and availability of information and much needed care from their operation to where it is installed, it is necessary for physical protection of these. At least in software, special attention to the constant attacks of pests and electronic upgrade of software used for protecting information and infrastructure network. Care should be taken as the publishing of information, which should always go through a revision level, preventing the publication of sensitive information that may come to put a check on the reputation of institution.

INTRODUO Este Artigo prope um modelo de segurana da informao, bem como, a utilizao de medidas de proteo fsica e lgica da informao. Neste contexto, so abordados alguns pontos que certamente tornam este estudo bastante atraente e interessante. A construo deste modelo de segurana da informao est fundamentada na engenharia social, fator primordial na incluso do elemento humano no tratamento dos dados da informao e dos equipamentos, apoiada em trs pilares: Confidencialidade onde devem ter acesso informao somente as pessoas autorizadas; Disponibilidade esta deve estar disponvel quando for necessria; e Integridade devendo o acesso ser realizado em sua forma original. No adiantaria ter um cofre a prova de arrombamento se a chave de acesso ficasse pendurada na fechadura, por este ponto que passa a engenharia social, quando busca formar o usurio no trato da informao, tornado o usurio parte do sistema de segurana, consciente do seu papel e de suas responsabilidades. O estabelecimento de uma poltica de segurana no uso dos recursos disponveis que envolva todos os usurios fator preponderante para o sucesso na adoo desta poltica num plano de educao continuada. A atualizao da poltica adotada, o atendimento ao modo dinmico com que avana a informtica e ateno aos usurios na aplicao correta das polticas, concorre para a diminuio em possveis falhas de segurana que porventura advenham por parte de m f ou falta de conhecimento do usurio. Classificar a informao em nveis facilita a definio de uma poltica de segurana. Assim como, a definio de pessoas e grupos, principalmente aquelas terceirizadas, haja vista o curto tempo que permanecem na organizao, principalmente a limitao destes ao estritamente necessrio na prtica de suas atividades, favorece a poltica adotada.

SEGURANA DA INFORMAO

A segurana tem muitas facetas, trs das mais importantes so: a natureza das ameaas, a natureza dos invasores e a perda na obteno acidental de dados. Do ponto de vista da segurana os sistemas computacionais tm trs objetivos gerais, a confidencialidade dos dados, devem ser acessados por quem tem autorizao sobre eles, a integridade, pois apenas pessoas autorizadas podem modificar os dados e, a disponibilidade, onde os dados devem estar disponveis quando forem solicitados (TANENBAUM, 2003, p.439). Identificar possveis ameaas, invasores e perda acidental de dados so fatores que devem ser levados em considerao no projeto de segurana, para o norteamento dos dispositivos a serem utilizados, para isto exige-se um profissional apto para tal situao.

[...] A rea de segurana da informao tornou-se uma realidade nos dias atuais para qualquer empresa. A contratao do profissional adequado para o cargo de analista de segurana exige prtica, formao x.php? topgroupid=999999999&groupid=15&subgroupid=33& contentid=9365) e algumas certificaes, [...] (http://www.jornalempresasenegocios.com.br/site/inde

A criptografia das palavras gregas "krypts" (oculto) e "grphein" (escrever), codificao da informao com o objetivo de evitar o acesso indevido mesma, podendo ser utilizada tanto na proteo local, bem como, na transmisso de dados. A criptografia pode/deve ser utilizada para proteger as informaes contidas nos equipamentos da instituio, assegurando que o equipamento, ou mesmo a transmisso das informaes, sejam interceptadas ou possam ser facilmente acessadas.

Segundo Tanenbaum, (TANENBAUM, 2003, p. 770), h uma diferena entre cifra e cdigo, afirmando que cifra a transformao de uma mensagem bit a bit, sem observar a estrutura, enquanto que cdigo feita a substituio da palavra por outra palavra ou smbolo. A criptografia est ligada ao conceito de algoritmo e de chave, consistindo esta ltima em uma string que possibilita a mudana da forma de criptografia e o primeiro em uma funo matemtica aplicada chave selecionada, devendo esta ser de fcil alterao de acordo com o Princpio de Kerckoff: Todos os algoritmos devem ser pblicos; apenas as chaves so secretas. Na criptografia de chave simtrica utilizada a mesma chave para codificar a informao garantindo que mesmo que ela seja capturada s poder ser decodificada com o conhecimento da chave que h criptografou. Algoritmos como: DES (Data Encryption Standard), IDEA (International Data Encryption Algorithm), RC (Ron's Code ou Rivest Cipher) etc., so simtricos. Quando utilizada a criptografia de chave assimtrica, so geradas duas chaves, uma que chave pblica, disponibilizada em local acessvel para que se possam receber mensagens criptografadas e, o receptor da mensagem utiliza sua chave privada, que de seu conhecimento, para decodificar e ler a mensagem que lhe foi enviada. Utiliza algoritmos como: RSA (Rivest, Shamir and Adleman), ElGamal, DSA (Digital Signature Algorithm) etc. (TANENBAUM, 2003, p. 799). O tamanho da chave tambm influencia no nvel de segurana, portanto quanto maior for esta chave, mais robusto ser o algoritmo. Cuidado especial deve-se aos cdigos maliciosos como vrus, worms, cavalos de tria entre outras pragas eletrnicas, enumeradas na sesso 10.4.1, versando principalmente sobre uma poltica de atualizao de software para proteo e remoo destas pragas e a assinatura de listas de discusso especializadas (NBR 17799, 2005, p. 47).

EQUIPAMENTOS

A proteo local e dos equipamentos devem ser avaliadas de acordo com o nvel de segurana desejado, utilizando-se de barreiras fsicas como: cofres, salas trancadas, de acesso restrito, cadeados em estaes de trabalho e notebook, identificao biomtrica, bem como, proteo contra incidentes ambientais. A atualizao constante dos servidores de rede e estaes de trabalho ajuda na manuteno da segurana, evitando que falhas de sistemas operacionais e de rede sejam exploradas por invasores. Uma equipe bem treinada e motivada faz-se necessria para manter-se conectada a centros especializados como: a RNP (Rede Nacional de Pesquisa), organizao que centraliza os incidentes de segurana ocorridos no pas e no mundo, oferecendo apoio na soluo destes incidentes; e o prprio Cert.br (Centro de Estudos, Resposta e Tratamento de Incidentes de Segurana no Brasil), disponibilizam materiais.

REDE A proteo da informao atravs da rede, passando inicialmente pela utilizao de firewall (Parede de fogo), dispositivo de hardware ou software, responsvel pela proteo dos pacotes que entram e saem de uma rede, fazem o isolamento, permitindo apenas o trafego e comunicao devidamente autorizados (NBR 17799, 2005, p. 62). A conexo do equipamento a rede dever ser controlado no permitindo que equipamentos pessoais sejam conectados a infra-estrutura de rede sem autorizao (NBR 17799, 2005, p. 71). O isolamento de seguimentos de rede (unidades) facilita o

gerenciamento de informaes sigilosas aumentando o nvel de segurana (NBR 17799, 2005, p. 73). Conexes externas podero ser permitidas, desde que seja possvel a identificao, autenticao do equipamento e utilizao de VPN (Rede Virtual Privada).

O monitoramento das atividades da rede de computadores, como a leitura dos arquivos de log, a utilizao de um IDS, proporciona a reduo do tempo de identificao e resposta, a incidentes de segurana (NBR 17799, 2005, p. 63).

DOCUMENTOS O backup (cpia de segurana) uma alternativa a segurana de documentos, que devem preferencialmente ser acondicionados de forma a permitir a sua recuperao caso haja necessidade. Os documentos podem ser assinados digitalmente, por entidades credenciadas ou internamente, montando uma CA (Autoridade Certificadora), que neste caso garanta a autenticidade dos documentos internos organizao.

ASSINATURA DIGITAL A assinatura digital, criada em substituio assinatura convencional, com o objetivo de garantir: que o receptor possa verificar a identidade do transmissor; que o transmissor no possa negar o envio; e que o prprio receptor no possa alterar a mensagem. Na assinatura de chave simtrica utilizado um depositrio de assinaturas para o qual as mensagens devem ser primeiramente enviadas, e este depositrio que decodifica e remete ao destinatrio atestando a identidade do remetente. Utilizando a assinatura por chave assimtrica o processo parecido com o simtrico, no entanto, quem recebe uma mensagem assinada no tem a chave de descriptografia, tendo que buscar junto autoridade certificadora a confirmao de que aquela assinatura encontrada pertence realmente ao remetente.

CONTROLE DE ACESSO

O controle e acesso pode ser implementado utilizando solues de autenticao de usurio no nvel de toda a corporao, centralizando as informaes dos usurios com acesso aos recursos disponibilizados, objetivando atribuir responsabilidade civil e criminal, com base nas polticas adotadas (NBR 17799, 2005, p. 65). Este modelo facilita a coordenao da poltica de segurana, evitando que as unidades subordinadas criem regras de acesso que contrariem a poltica organizacional, a exemplo de ID de usurio, poltica de senhas, etc. O processo de autenticao por biometria, composto de duas partes, cadastramento e identificao, onde ocorre uma digitalizao das caractersticas que permitam a identificao positiva de um individuo dentre vrios.

RESPONSABILIDADE Os usurios devem ser devidamente orientados quanto s implicaes legais na utilizao dos recursos corporativos, guarda de senhas pessoais e utilizao de e-mail corporativo, para fins diversos ao da organizao. Uma poltica de senhas flexvel, sem descuidar da segurana, orientao quanto a sua formao evitando-se que dados pessoais sejam utilizados na sua confeco e um help desk capacitado para dar o devido suporte aos usurios. (NBR 17799, 2005, p. 69).

INTRANET/INTERNET Informaes que ficam disponveis em locais pblicos como as pginas web, da intranet/internet, devem ser devidamente protegidas com controles de aprovao da informao a ser publicada. Testes para identificar fragilidades devem ser efetuados e cuidados com os dados que so inseridos por terceiros devem ser devidamente tratados (NBR, 2005, p 60).

CONCLUSO

10

A segurana da informao um tema amplamente complexo, justamente por abranger, influenciar e englobar as diversas reas do conhecimento. Assim, o planejamento da informao dentro de sua gesto e na disposio social atual, mostra em seus aspectos tecnolgicos, desafiadores e deslumbrantes para seus pesquisadores, um verdadeiro fascnio. Contudo de maneira simples, porm concisa, este artigo buscou abordar tpicos que possibilitem pesquisadores vislumbrarem, de maneira geral, informaes que contribuam para o enriquecimento de idias sobre este contedo, o qual se mostra, cada vez mais, presente e necessrio ao cotidiano do cidado, a Segurana da Informao. A norma ABNT NBR ISSO/IEC 17700:2005, orienta o tratamento da informao nos seus diversos nveis, no determina qual a tecnologia de software ou hardware deve ser utilizada no seu seguimento. No entanto, so elencados vrios meios tcnicos para se chegar ao objetivo: proteo da informao, mostrando quais tcnicas deve ser usada. Com base nestas informaes, pode-se buscar primeiramente a definio do que e o que deve ser protegido, para ento se definir como dever ser feito. Desta forma, essa pode no ser uma tarefa fcil, contudo, deve-se estar atento para a definio de um modelo flexvel, no ponto de vista da adaptao s mudanas que frequentemente ocorrem nas legislaes e objetivos da organizao. Observa-se que um ponto fundamental no sucesso de uma poltica de proteo da informao est no fator humano, salientando sempre em seu contedo, que a qualificao profissional de usurios, operadores e gestores fator preponderante para o sucesso da poltica adotada. A integrao com organismos voltados ao monitoramento dos incidentes de segurana outro fator mpar, que promove uma integrao da organizao com outras, compartilhando solues, que podem ser utilizadas aproveitadas na soluo de seus problemas relacionados segurana. Definir claramente papis para gestores uma premissa importante, visto que, este o responsvel legal pelas informaes sob sua guarda. Cabendo, no entanto a este, inteirar-se de todos os procedimentos adotados, mesmo sem aprofundar-se em questes tcnicas, porm consciente de suas responsabilidades.

11

REFERNCIAS TANENBAUM, Andrew S. Redes de Computadores. Rio de Janeiro: Campus, 2003. TANENBAUM, Andrew S. Sistemas Operacionais Modernos. So Paulo: Prentice Hall, 2003. Cartilha de Segurana da Internet do Cert.br .Disponvel em http://cartilha.cert.br. Acesso em: 30 de outubro de 2009. Cartilha de Segurana para Administradores de Rede do Cert.br. Disponvel em http://www.cert.br/docs/segadmredes/segadmredes.html. Acesso em: 13 de novembro de 2009. ABNT NBR ISO/IEC 17799:2005, Rio de Janeiro. Jornal Empresas &Negcios So Paulo. Disponvel em http://www.jornalempresasenegocios.com.br/site/index.php? topgroupid=999999999&groupid=15&subgroupid=33&contentid=9365. Acesso em: 02 de dezembro de 2009.

Potrebbero piacerti anche

- Introdução À Segurança Informática - CCMDocumento4 pagineIntrodução À Segurança Informática - CCMJanaina LacerdaNessuna valutazione finora

- Política De Segurança Da InformaçãoDa EverandPolítica De Segurança Da InformaçãoNessuna valutazione finora

- Introdução à Segurança da InformaçãoDocumento29 pagineIntrodução à Segurança da InformaçãoMaiara Godinho BaltazarNessuna valutazione finora

- Seguranca Da Informação AtividadesDocumento5 pagineSeguranca Da Informação AtividadesImVelloster46Nessuna valutazione finora

- Segurança Da Informação X Infraestrutura TecnológicaDocumento9 pagineSegurança Da Informação X Infraestrutura TecnológicaEmeson BorgesNessuna valutazione finora

- Princípios e Práticas de Segurança da InformaçãoDocumento13 paginePrincípios e Práticas de Segurança da InformaçãoAdamo Da Cruz BarbosaNessuna valutazione finora

- Conceitos para A Perícia Forense ComputacionalDocumento0 pagineConceitos para A Perícia Forense ComputacionalAymée Beatriz VicenteNessuna valutazione finora

- Arquitetura de Segurança - Conteúdo Web 02Documento22 pagineArquitetura de Segurança - Conteúdo Web 02Gol CactinNessuna valutazione finora

- 3 - Segurança Da InformaçãoDocumento8 pagine3 - Segurança Da InformaçãoandréNessuna valutazione finora

- Introdução à segurança informáticaDocumento4 pagineIntrodução à segurança informáticaJoselito CoutinhoNessuna valutazione finora

- Normas e melhores práticas de segurança da informação para IBHDocumento9 pagineNormas e melhores práticas de segurança da informação para IBHJefferson Juliano Hilário de OliveiraNessuna valutazione finora

- Recomenda - Es de Seguran - A Na Rede INTRAGOV v3Documento14 pagineRecomenda - Es de Seguran - A Na Rede INTRAGOV v3Alan MartinsNessuna valutazione finora

- Segurança em Redes IP Apresentação1Documento57 pagineSegurança em Redes IP Apresentação1Edlásio HenriquesNessuna valutazione finora

- Politica de Segurança Do 5cta Quartel ExercitoDocumento22 paginePolitica de Segurança Do 5cta Quartel ExercitoMaicon Italo Gomes Da SilvaNessuna valutazione finora

- Segurança Da Informação - CópiaDocumento15 pagineSegurança Da Informação - CópianjemusseNessuna valutazione finora

- Resenha Segurança DigitalDocumento5 pagineResenha Segurança DigitalLucas Douglas Rothmund100% (1)

- CybersecurityDocumento6 pagineCybersecurityAkane AmiNessuna valutazione finora

- SAI_03-Ã_reas da Segurança Empresarial-parte IIIDocumento38 pagineSAI_03-Ã_reas da Segurança Empresarial-parte IIIBruno BarrosNessuna valutazione finora

- Segurança de DadosDocumento30 pagineSegurança de DadosmarcospavanbrNessuna valutazione finora

- Segurança da Informação conceitosDocumento1 paginaSegurança da Informação conceitosGustavo SantanaNessuna valutazione finora

- Segurança em Redes de ComputadoresDocumento82 pagineSegurança em Redes de ComputadoresluciliogomesNessuna valutazione finora

- Segurança em SO: Antivírus, Hackers e CriptografiaDocumento16 pagineSegurança em SO: Antivírus, Hackers e CriptografiaEunesio Armindo NhatuveNessuna valutazione finora

- Trabalho Segurança Da Informação Enviado.Documento8 pagineTrabalho Segurança Da Informação Enviado.georgeoteroNessuna valutazione finora

- TFCR-Ficha 1Documento17 pagineTFCR-Ficha 1Henriques Adriano MonteiroNessuna valutazione finora

- Completo01 - Segurança Da InformaçãoDocumento23 pagineCompleto01 - Segurança Da Informaçãothiagosampaio900100% (1)

- Conceitos de Proteção e SegurançaDocumento18 pagineConceitos de Proteção e SegurançaDHOWARTES50% (2)

- Segurança de Rede de Computadores 3 GrupoDocumento12 pagineSegurança de Rede de Computadores 3 GrupoIvandro Antonio Sebastiao DathNessuna valutazione finora

- Segurança em computação na nuvemDocumento10 pagineSegurança em computação na nuvemUnitec UnitecNessuna valutazione finora

- Crimes CibernéticosDocumento155 pagineCrimes CibernéticosYurySouzaNessuna valutazione finora

- Exerc Revisao Avalicao A1 Segurança ADSDocumento4 pagineExerc Revisao Avalicao A1 Segurança ADSHenio SilvaNessuna valutazione finora

- Introdução Ao Direito Digital - Apostila 3Documento18 pagineIntrodução Ao Direito Digital - Apostila 3andreNessuna valutazione finora

- Exercicio - 06.11Documento2 pagineExercicio - 06.11Matheus MadridNessuna valutazione finora

- Curso Online CibersegurançaDocumento18 pagineCurso Online CibersegurançaEloy Madeira JuniorNessuna valutazione finora

- Segurança Dos DadosDocumento3 pagineSegurança Dos DadosCristylson MavingaNessuna valutazione finora

- Cartilha Básica de Segurança Da Informação e ComunicaçõesDocumento7 pagineCartilha Básica de Segurança Da Informação e ComunicaçõesSeção InformáticaNessuna valutazione finora

- Criptografia: conceitos, usos e aplicaçõesDocumento17 pagineCriptografia: conceitos, usos e aplicaçõesLivia Maria Piccinin MachadoNessuna valutazione finora

- Cyber SecurityDocumento20 pagineCyber SecurityClelioNessuna valutazione finora

- Seg - Inf - Unidade 1 e 2Documento40 pagineSeg - Inf - Unidade 1 e 2Matheus AlvesNessuna valutazione finora

- Segurança de RedesDocumento12 pagineSegurança de RedesFlavioARNessuna valutazione finora

- Introducao A Seguranca Da InformacaoDocumento15 pagineIntroducao A Seguranca Da Informacaotarcisiocavalcanti03Nessuna valutazione finora

- Apostila SIC NOVO 2021Documento28 pagineApostila SIC NOVO 2021sacrasubNessuna valutazione finora

- Segurança da informaçãoDocumento6 pagineSegurança da informaçãoThayane MNessuna valutazione finora

- Artigo Tratamento de IncidenteDocumento11 pagineArtigo Tratamento de IncidenteAdilson LarreaNessuna valutazione finora

- Segurança em RedesDocumento9 pagineSegurança em RedesLucas DiasNessuna valutazione finora

- Segurança de Redes e Sistemas de TelecomunicaçõesDocumento99 pagineSegurança de Redes e Sistemas de TelecomunicaçõesfrankacreanoNessuna valutazione finora

- Fundamentos de Segurança Da Informação: Jeanine Dos Santos BarretoDocumento18 pagineFundamentos de Segurança Da Informação: Jeanine Dos Santos BarretoPaulo ManuelNessuna valutazione finora

- SERPRO 2023 Analista Tecnologia Amostra-1Documento51 pagineSERPRO 2023 Analista Tecnologia Amostra-1rgunther1333Nessuna valutazione finora

- Segurança de SistemasDocumento15 pagineSegurança de SistemasLirio MangaNessuna valutazione finora

- Segurança Informática: Programa da DisciplinaDocumento24 pagineSegurança Informática: Programa da DisciplinaBilton Nhanissane100% (1)

- Seguranca LogicaDocumento19 pagineSeguranca LogicaFabiano Guimarães de MelloNessuna valutazione finora

- Segurança da Informação e AuditoriaDocumento5 pagineSegurança da Informação e AuditoriaBOrtetNessuna valutazione finora

- ApostilaDocumento36 pagineApostilaPaco RamonNessuna valutazione finora

- Politica de Segurança Da InformaçãDocumento54 paginePolitica de Segurança Da Informaçãquintanillajose1Nessuna valutazione finora

- Sistema de InformaçãoDocumento22 pagineSistema de InformaçãoEstela YamanaNessuna valutazione finora

- Tudo Sobre Segurança LinuxDocumento152 pagineTudo Sobre Segurança LinuxmaxsanielNessuna valutazione finora

- Os 10 domínios da Segurança da InformaçãoDocumento4 pagineOs 10 domínios da Segurança da Informaçãojosearmando1975Nessuna valutazione finora

- Introdução à Segurança de Redes e SistemasDocumento47 pagineIntrodução à Segurança de Redes e SistemasPigulho Bastos CameiraNessuna valutazione finora

- Segurança de sistemas: confidencialidade e disponibilidadeDocumento5 pagineSegurança de sistemas: confidencialidade e disponibilidadeWanderson Ferreira LimaNessuna valutazione finora

- Mini TCCDocumento10 pagineMini TCCTaufique Quimo CassimoNessuna valutazione finora

- Formação em Linguagens e Tecnologias - Avaliação Módulo 1Documento6 pagineFormação em Linguagens e Tecnologias - Avaliação Módulo 1RH Oito Ervas100% (22)

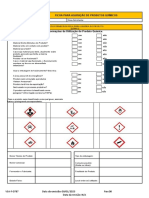

- VSA-F-0787R00 FAPQ - Ficha de Aceitação de Produtos Químicos (V1)Documento2 pagineVSA-F-0787R00 FAPQ - Ficha de Aceitação de Produtos Químicos (V1)Julio IzelNessuna valutazione finora

- Instruções de Pagamento Pelo Internet Banking Ou CaixaDocumento1 paginaInstruções de Pagamento Pelo Internet Banking Ou CaixaLuivan SouzaNessuna valutazione finora

- Criando página fakeDocumento2 pagineCriando página fakeHalo KodeinNessuna valutazione finora

- NIT-DICLA-26 - 04 - Requisitos Lab - Ensaio Ensaio ProficiênciaDocumento6 pagineNIT-DICLA-26 - 04 - Requisitos Lab - Ensaio Ensaio Proficiênciaoigresy100% (1)

- MR390LOGAN3Documento46 pagineMR390LOGAN3Economy AssistanceNessuna valutazione finora

- Catalogo Heliar 2019Documento33 pagineCatalogo Heliar 2019fabiobonadiaNessuna valutazione finora

- Ecologia FlorestalDocumento3 pagineEcologia FlorestalJeyNessuna valutazione finora

- MODELO Proposta Orçamento Midias SociaisDocumento11 pagineMODELO Proposta Orçamento Midias SociaisCaio Nogueira67% (9)

- Comandos EletricosDocumento35 pagineComandos EletricosJackson AugustoNessuna valutazione finora

- Configurando cliente HTTPS com Eclipse para acessar Web ServiceDocumento17 pagineConfigurando cliente HTTPS com Eclipse para acessar Web ServiceSergio SilvaNessuna valutazione finora

- Manual de instalação do sistema HCS 2010Documento21 pagineManual de instalação do sistema HCS 2010HenriqueBekerNessuna valutazione finora

- Avaliaçao DiagnosticaDocumento18 pagineAvaliaçao DiagnosticarecrisbapinNessuna valutazione finora

- LITERACIA DIGITAL - INICIAÇÃODocumento12 pagineLITERACIA DIGITAL - INICIAÇÃOCapitaoLusoNessuna valutazione finora

- Operação automática USCA DSE4520Documento1 paginaOperação automática USCA DSE4520VaroliverNessuna valutazione finora

- Manual-HTL 3510Documento2 pagineManual-HTL 3510Michel GonçalvesNessuna valutazione finora

- PesoDocumento139 paginePesoanon-494879100% (8)

- Osciloscópio USBDocumento91 pagineOsciloscópio USBJoyceCrisNessuna valutazione finora

- MPP - Trabalho - Título ChatGPTDocumento8 pagineMPP - Trabalho - Título ChatGPTNaiane MedeirosNessuna valutazione finora

- Presença DigitalDocumento4 paginePresença DigitalCedupNessuna valutazione finora

- Construindo um Theremin com 4 métodosDocumento11 pagineConstruindo um Theremin com 4 métodosDiogo DuranNessuna valutazione finora

- Como usar pendrive de forma otimizadaDocumento3 pagineComo usar pendrive de forma otimizadaedutrindadeNessuna valutazione finora

- Motor Scania DC 9 5 CilindrosDocumento36 pagineMotor Scania DC 9 5 CilindrosIvo Silva67% (3)

- Brazor para LeigosDocumento76 pagineBrazor para LeigosSilas SantosNessuna valutazione finora

- Detecção de componentes de rede elétrica por visão computacionalDocumento62 pagineDetecção de componentes de rede elétrica por visão computacionalIsabella LorentzNessuna valutazione finora

- Usando Programas de Diagnóstico de Hardware - LAERCIO VASCONCELOSDocumento55 pagineUsando Programas de Diagnóstico de Hardware - LAERCIO VASCONCELOSRicardo PereiraNessuna valutazione finora

- Programa Nuclear Disciplinas 1-2o Trimestres 2012Documento4 paginePrograma Nuclear Disciplinas 1-2o Trimestres 2012Fernando PeleiasNessuna valutazione finora

- Catálogo de Acessórios - WEBDocumento68 pagineCatálogo de Acessórios - WEBEuclides Melo JúniorNessuna valutazione finora

- Sistema de controle para splitõesDocumento18 pagineSistema de controle para splitõesWesley AmancioNessuna valutazione finora

- Take One L1300 - Web PDFDocumento2 pagineTake One L1300 - Web PDFCarla Bergamin RosaNessuna valutazione finora