Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

TP 358 2019-2

Caricato da

Vipul ShahCopyright

Formati disponibili

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

Formati disponibili

TP 358 2019-2

Caricato da

Vipul ShahCopyright:

Formati disponibili

TP358 Lapso 2019-2 1/5

UNIVERSIDAD NACIONAL ABIERTA

VICERRECTORADO ACADÉMICO

AREA: INGENIERÍA

TRABAJO PRÁCTICO

ASIGNATURA: Sistema Operativos

CÓDIGO: 358

FECHA DE ENTREGA AL ESTUDIANTE: Adjunto a la primera Prueba Integral

FECHA DE DEVOLUCIÓN POR PARTE DEL ESTUDIANTE: Adjunto a la

Segunda Prueba Integral.

NOMBRE DEL ESTUDIANTE:

CÉDULA DE IDENTIDAD:

CORREO ELECTRÓNICO DEL ESTUDIANTE:

TELÉFONO:

CENTRO LOCAL:

CARRERA: 236

LAPSO ACADÉMICO: 2019-2

NUMERO DE ORIGINALES:

FIRMA DEL ESTUDIANTE:

UTILICE ESTA MISMA PÁGINA COMO CARÁTULA DE SU TRABAJO

PRÁCTICO

RESULTADOS DE CORRECCIÓN:

OBJ. Nº III.1 III.2 III.3

0:NL 1:L

Especialista: Nelly Escorcha Ingeniería de Sistemas

TP358 Lapso 2019-2 2/5

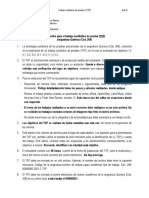

ESPECIFICACIONES DEL TRABAJO PRÁCTICO

Especificaciones: Este trabajo se basará en el objetivo III.1, III.2 y III.3 correspondiente al

Módulo III. En el desarrollo de ellos se evidenciará las destrezas adquiridas por el estudiante

en cuanto a la implementación de los sistemas operativos y el conocimiento de la estructura

de almacenamiento masivo, así como también la protección y seguridad de un sistema

informático.

TRABAJO PRÁCTICO No.1

SISTEMAS OPERATIVOS (358)

UND III, OBJ. III.1

1. En la Unidad de investigación de una Universidad se desea implementar una

infraestructura de almacenamiento masivo basada en una estrategia recursiva utilizando

los nodos de trabajo como discos servidores, empleando la técnica de sistema de

archivos denominado Parallel Virtual File System (PVFS2). Esta técnica es factible dado

el poco uso de los nodos de trabajo durante las labores de cálculo intensivo por parte de

los procesadores.

La arquitectura de hardware consta de 10 nodos locales y 4 nodos externos, de los cuales

se usaran ocho (8) equipos en total, (7) equipos locales y uno externo, seis (6) de ellos

utilizados como discos de almacenamiento.

Con base en la situación planteada, describa todos los elementos para la implementación

de una infraestructura de almacenamiento masivo utilizando el sistema de archivos

PVFS2, a través de un ensayo.

CRITERIO DE CORRECCIÓN:

El objetivo será considerado como aprobado si el estudiante presenta en un ensayo todos

los elementos para la implementación, de una infraestructura de almacenamiento masivo

utilizando el sistema de archivos PVFS2, tomando en cuenta la situación planteada.

UND III, OBJ. III.2

2. Un controlador, es un programa informático que posibilita la interacción entre el sistema

operativo de una computadora y/o un periférico o hardware. Entre las principales

funciones de un controlador están:

Convertir el flujo de bits en serie en un bloque de bytes.

Especialista: Nelly Escorcha Ingeniería de Sistemas

TP358 Lapso 2019-2 3/5

Efectuar cualquier corrección de errores necesaria.

Copiar el bloque en la memoria principal.

Cada controlador posee registros que utiliza para comunicarse con la Unidad Central de

Proceso (CPU):

Los registros pueden ser parte del espacio normal de direcciones de la memoria:

Entrada / Salida (E/S) mapeada a memoria.

Los registros pueden utilizar un espacio de direcciones especial para la E/S,

asignando a cada controlador una parte de él.

El Sistema Operativo, realiza la E/S al escribir comandos en los registros de los

controladores; y los parámetros de los comandos también se cargan en dichos

controladores.

Al aceptar el comando, la CPU puede dejar al controlador y dedicarse a otro

trabajo pendiente.

Al terminar el comando, el controlador provoca una interrupción para permitir que el S. O.:

Obtenga el control de la CPU.

Verifique los resultados de la operación.

La CPU obtiene los resultados y el estado del dispositivo al leer uno o más bytes

de información de los registros del controlador.

Tomando en consideración la información dada, realice un esquema donde se presenten

los diversos aspectos a tomar en cuenta por el S.O. para el funcionamiento de los

controladores.

CRITERIO DE CORRECCIÓN:

El objetivo será considerado como aprobado, si el estudiante basado en la información

dada presenta en un esquema los diversos aspectos que toma en cuenta el S.O. para el

funcionamiento de los controladores.

UND III, OBJ. III.3

3. Los archivos del sistema informático de los servicios municipales de una ciudad han sido

tomados como rehenes, siendo dichos archivos, víctima de un ciberataque de secuestro

de datos. El creador del programa malicioso (hacker), envió una nota en la que exigía

casi 24.000 dólares, para librar a todos los archivos capturados. Los funcionarios no

pueden acceder a sus correos electrónicos y los vecinos no pueden revisar en línea sus

Especialista: Nelly Escorcha Ingeniería de Sistemas

TP358 Lapso 2019-2 4/5

facturas, multas de tráfico o certificados, así como también el de gravámenes sobre las

propiedades que se venden, lo que ha ocasionado la paralización del mercado

inmobiliario de esta ciudad.

Con base en la situación anterior, formule una especificando a través de un informe

detallado las medidas de seguridad y los software de protección contra hackers que se

pueden implantar para los archivos de los sistemas informáticos del caso planteado.

CRITERIO DE CORRECCIÓN:

El objetivo será considerado como aprobado si el estudiante realiza una propuesta de

solución presentando en un informe detallado, las medidas y softwares de seguridad

contra hackers para la protección de los archivos del caso planteado.

ESTRUCTURA DEL TRABAJO:

El trabajo se estructurará de la siguiente forma:

Carátula (debe ser igual a la primera página mostrada en este trabajo).

Introducción breve.

Tabla de contenido.

Identificar cada sección con la descripción del objetivo correspondiente, conservando el

orden establecido y su respectiva enumeración de página. Especificar cada objetivo de

acuerdo a la actividad evaluativa (producto) indicada en el planteamiento de la

situación. Las orientaciones para su realización están en el Plan de Curso de la

asignatura.

Incluir conclusiones y recomendaciones en cada objetivo, de acuerdo a la actividad

evaluativa realizada.

Incluir bibliografía consultada, si no están incluidas previamente.

INSTRUCCIONES GENERALES:

Consultar las bibliografías obligatoria y complementaria colocadas en el Plan de Curso

de la asignatura. Los textos indicados en su mayoría se encuentran en la Biblioteca o

Unidad de Recursos Múltiples de su Centro Local.

El estudiante debe asumir el trabajo práctico como un trabajo de investigación

documental y de campo y orientarlo hacia los objetivos específicos relacionados con el

contenido. Al mismo tiempo, debe enfocar dicho trabajo con criterio crítico y ético.

Especialista: Nelly Escorcha Ingeniería de Sistemas

TP358 Lapso 2019-2 5/5

La calidad del trabajo desarrollado debe ir en función del conocimiento y dominio que el

estudiante haya adquirido a través de su aprendizaje y no en plasmar textualmente la

información extraída de las distintas fuentes como: textos o bibliotecas virtuales.

Es importante, que el estudiante consulte el texto de la asignatura conjuntamente con el

material referenciado y el Material de Instrucción de Apoyo (MIA); con la finalidad de que

obtenga información que facilite el logro de los objetivos planteados.

NO HABRÁ PRÓRROGA, para la entrega de los trabajos después de la fecha indicada

en la carátula de las especificaciones.

El estudiante debe incluir entre sus datos personales su respectivo correo electrónico y

teléfono personal (celular y/o habitación).

FIN DEL TRABAJO PRÁCTICO

NOTA: Los Trabajos Prácticos son estrictamente individuales y una

producción inédita del estudiante, cualquier indicio que ponga en

duda su originalidad, será motivo para su anulación. Queda a

discreción del asesor o profesor corrector, solicitar una verificación

de los objetivos contemplados en el mismo, únicamente en aquellos

casos en los que se vea comprometida la originalidad de la autoría del

presente trabajo práctico.

Especialista: Nelly Escorcha Ingeniería de Sistemas

Potrebbero piacerti anche

- Sistema operativo, búsqueda de información: Internet/Intranet y correo electrónico. ADGN0210Da EverandSistema operativo, búsqueda de información: Internet/Intranet y correo electrónico. ADGN0210Nessuna valutazione finora

- Practica2 PREDA 19 20Documento6 paginePractica2 PREDA 19 20Darkmaly BdNessuna valutazione finora

- Guia de Instalación ATM DIEBOLD TPG 4500Documento4 pagineGuia de Instalación ATM DIEBOLD TPG 4500Rigoberto Huerta LaraNessuna valutazione finora

- TP 358 2021-1Documento6 pagineTP 358 2021-1Vipul ShahNessuna valutazione finora

- 358 TP 2021-2Documento6 pagine358 TP 2021-2Vipul ShahNessuna valutazione finora

- 358 TP Nº2 2024-1Documento8 pagine358 TP Nº2 2024-1ruben dario guerra chirinosNessuna valutazione finora

- 338 Trabajo PracticoDocumento7 pagine338 Trabajo PracticoSahira AcostaNessuna valutazione finora

- TP 358 2022-2Documento7 pagineTP 358 2022-2Gustavo Marcano LopezNessuna valutazione finora

- 370 TP N°2 2024-1Documento5 pagine370 TP N°2 2024-1Rosana MartinezNessuna valutazione finora

- 358 TP Nº1 2024-1Documento7 pagine358 TP Nº1 2024-1ruben dario guerra chirinosNessuna valutazione finora

- TP 342 2019-2Documento6 pagineTP 342 2019-2selva362Nessuna valutazione finora

- TP 371 2023-2Documento7 pagineTP 371 2023-2marisa1305Nessuna valutazione finora

- TP 333 2019 1Documento7 pagineTP 333 2019 1selva362Nessuna valutazione finora

- 347 TP 2023 2Documento5 pagine347 TP 2023 2Pablo J. González MoraNessuna valutazione finora

- Auditoria TP 338Documento6 pagineAuditoria TP 338tamuztechNessuna valutazione finora

- Inventory Tools WmicDocumento35 pagineInventory Tools WmicGerman MoraNessuna valutazione finora

- 333 TP 2021-2Documento7 pagine333 TP 2021-2msalazarpNessuna valutazione finora

- TPR 342-2020-1Documento6 pagineTPR 342-2020-1Ricardo FontanillsNessuna valutazione finora

- TPR 316 2020-1Documento7 pagineTPR 316 2020-1Vipul ShahNessuna valutazione finora

- 324 TP 20241Documento6 pagine324 TP 20241marisa1305Nessuna valutazione finora

- TP 342 2014-1Documento5 pagineTP 342 2014-1Unidad de Logística de la Evaluación CLMetropolitanoNessuna valutazione finora

- Enunciado Arquitectura de Computadoras y Sistemas OperativosDocumento4 pagineEnunciado Arquitectura de Computadoras y Sistemas OperativosAntony PanduroNessuna valutazione finora

- TP 324 2022-2Documento6 pagineTP 324 2022-2Gustavo Marcano LopezNessuna valutazione finora

- TP 342 2021-1Documento6 pagineTP 342 2021-1Vipul ShahNessuna valutazione finora

- Silabo Mantenimiento PC Sep2015 Feb2016Documento6 pagineSilabo Mantenimiento PC Sep2015 Feb2016BMiguelAlencastroNessuna valutazione finora

- TPR 338-2020-1Documento6 pagineTPR 338-2020-1Vipul ShahNessuna valutazione finora

- TPR 311 2020-1Documento9 pagineTPR 311 2020-1Ricardo FontanillsNessuna valutazione finora

- Caratula de Trabajo PrácticoDocumento6 pagineCaratula de Trabajo PrácticoXiomara OrtegaNessuna valutazione finora

- TSP 330 2022-1Documento7 pagineTSP 330 2022-1ValentinaNessuna valutazione finora

- 324 TP 2022 1Documento5 pagine324 TP 2022 1EDILIA OCHOANessuna valutazione finora

- 370 TP 2021-2 - N°1Documento5 pagine370 TP 2021-2 - N°1Vipul ShahNessuna valutazione finora

- TP 338 2022-2Documento6 pagineTP 338 2022-2Marisabel Buenaño MorenoNessuna valutazione finora

- 348 TP 2021-2Documento4 pagine348 TP 2021-2msalazarpNessuna valutazione finora

- 10 Guia Redes 3 Introduccion Al PCDocumento5 pagine10 Guia Redes 3 Introduccion Al PCCristina7515Nessuna valutazione finora

- TP 333 2022-2Documento7 pagineTP 333 2022-2Reparacion and ElectronicaNessuna valutazione finora

- 342 TP 2021-2Documento7 pagine342 TP 2021-2msalazarpNessuna valutazione finora

- Guía de Actividades y Rúbrica de Evaluacion - Unidad 10 - Paso 11 - Entrega Documento FinalDocumento10 pagineGuía de Actividades y Rúbrica de Evaluacion - Unidad 10 - Paso 11 - Entrega Documento FinalCarlos ArroyoNessuna valutazione finora

- Arquitectura Del ComputadorDocumento11 pagineArquitectura Del ComputadorOctavio FerreiraNessuna valutazione finora

- 347 TP 2022 2Documento4 pagine347 TP 2022 2Pablo J. González MoraNessuna valutazione finora

- TP 311 2018-1Documento11 pagineTP 311 2018-1Rosana MartinezNessuna valutazione finora

- Guía de Actividades y Rúbrica de Evaluacion - Unidad 10 - Paso 11 - Entrega Documento FinalDocumento10 pagineGuía de Actividades y Rúbrica de Evaluacion - Unidad 10 - Paso 11 - Entrega Documento Finalfaber orlandoNessuna valutazione finora

- 336TPDocumento13 pagine336TPneptuno97Nessuna valutazione finora

- Guia de Actividades y Rúbrica de Evaluación - Tarea 1 - Reconocimiento de TecnologíasDocumento8 pagineGuia de Actividades y Rúbrica de Evaluación - Tarea 1 - Reconocimiento de TecnologíasDiana SantibañezNessuna valutazione finora

- 374 TP 2024-1Documento9 pagine374 TP 2024-1rodolfo sanchezNessuna valutazione finora

- 1nGFPInFn135nF1nAP1nGA08nRAnEspecificarnAprobada 886205a81eb525eDocumento13 pagine1nGFPInFn135nF1nAP1nGA08nRAnEspecificarnAprobada 886205a81eb525eJESS DAVID CARDENAS OSPINANessuna valutazione finora

- Guia Sistemas Modelo OSI Y TCPDocumento8 pagineGuia Sistemas Modelo OSI Y TCPCristina7515Nessuna valutazione finora

- Referencias de Evaluacion - Capacidades - InformaticaDocumento16 pagineReferencias de Evaluacion - Capacidades - Informaticaalejo silvaNessuna valutazione finora

- TP 336 2014-1Documento13 pagineTP 336 2014-1Unidad de Logística de la Evaluación CLMetropolitanoNessuna valutazione finora

- Syllabus Introduccion ComputacionDocumento2 pagineSyllabus Introduccion ComputacionVilchez RodriguezNessuna valutazione finora

- TP 335 2019 - 1Documento12 pagineTP 335 2019 - 1Vipul ShahNessuna valutazione finora

- TP 306 2021-1Documento4 pagineTP 306 2021-1Vipul ShahNessuna valutazione finora

- Diseño de Redes Guia 1Documento35 pagineDiseño de Redes Guia 1Alejo ValbuenaNessuna valutazione finora

- Guia de Aprendizaje 3Documento9 pagineGuia de Aprendizaje 3J09 DiazNessuna valutazione finora

- 316 TP 20241Documento5 pagine316 TP 20241marisa1305Nessuna valutazione finora

- Analítico OficialDocumento17 pagineAnalítico OficialRaúl Enrique Dutari DutariNessuna valutazione finora

- Guia de Actividades y Rúbrica de Evaluación - Unidad 1 - Tarea 2 - Arquitectura y Ensamble Del ComputadorDocumento9 pagineGuia de Actividades y Rúbrica de Evaluación - Unidad 1 - Tarea 2 - Arquitectura y Ensamble Del ComputadorAngy TatianaNessuna valutazione finora

- Guía de Actividades y Rúbrica de Evaluacion - Unidad 10 - Paso 11 - Entrega Documento FinalDocumento11 pagineGuía de Actividades y Rúbrica de Evaluacion - Unidad 10 - Paso 11 - Entrega Documento Finalasesorias academicas pre - postgrado virtualNessuna valutazione finora

- Microprocesadores y MicrocontroladoresDocumento5 pagineMicroprocesadores y MicrocontroladoresFernando Marín QuevedoNessuna valutazione finora

- Sistema operativo, búsqueda de información: Internet/Intranet y correo electrónico. ADGD0308Da EverandSistema operativo, búsqueda de información: Internet/Intranet y correo electrónico. ADGD0308Nessuna valutazione finora

- Operaciones auxiliares con Tecnologías de la Información y la Comunicación. IFCT0108Da EverandOperaciones auxiliares con Tecnologías de la Información y la Comunicación. IFCT0108Nessuna valutazione finora

- Utilización de las bases de datos relacionales en el sistema de gestión y almacenamiento de datos. ADGG0308Da EverandUtilización de las bases de datos relacionales en el sistema de gestión y almacenamiento de datos. ADGG0308Nessuna valutazione finora

- TP 209 2021-2Documento3 pagineTP 209 2021-2Vipul Shah100% (1)

- TSP 315 2023-1Documento6 pagineTSP 315 2023-1Vipul Shah100% (1)

- TP 618 2021-2Documento15 pagineTP 618 2021-2Vipul ShahNessuna valutazione finora

- TP 615 2021-2Documento6 pagineTP 615 2021-2Vipul ShahNessuna valutazione finora

- TP 673 2021-2Documento9 pagineTP 673 2021-2Ivanna BarreraNessuna valutazione finora

- 231 PC 2018-1 PCDocumento15 pagine231 PC 2018-1 PCElisaNessuna valutazione finora

- TSP 241 2021-2Documento5 pagineTSP 241 2021-2Janeth Carolina Cortez Noriega0% (1)

- TP - 251 - 2021 2Documento7 pagineTP - 251 - 2021 2Vipul ShahNessuna valutazione finora

- TP 231 2021-2Documento5 pagineTP 231 2021-2Vipul ShahNessuna valutazione finora

- TSP 205 2021-2Documento6 pagineTSP 205 2021-2Vipul ShahNessuna valutazione finora

- 178-179 TPS1 - 2020-1Documento4 pagine178-179 TPS1 - 2020-1Anya GonzalezNessuna valutazione finora

- 476 TSP 2021-2Documento26 pagine476 TSP 2021-2Vipul ShahNessuna valutazione finora

- TP 240 2021-2Documento7 pagineTP 240 2021-2Vipul ShahNessuna valutazione finora

- TSP 209 2021-2Documento5 pagineTSP 209 2021-2Vipul ShahNessuna valutazione finora

- 408 TSP 2021-2Documento21 pagine408 TSP 2021-2Vipul ShahNessuna valutazione finora

- TSP1 234 2021-2Documento5 pagineTSP1 234 2021-2Vipul ShahNessuna valutazione finora

- TSP1 232 20212Documento5 pagineTSP1 232 20212Vipul ShahNessuna valutazione finora

- 333 TSP 2021-2Documento5 pagine333 TSP 2021-2Vipul ShahNessuna valutazione finora

- TSP1 231 2021-2Documento6 pagineTSP1 231 2021-2Vipul ShahNessuna valutazione finora

- TSP1 202 2021 2Documento6 pagineTSP1 202 2021 2Vipul ShahNessuna valutazione finora

- 414 TSP 2021-2Documento31 pagine414 TSP 2021-2Vipul ShahNessuna valutazione finora

- 420 TSP 2021-2Documento27 pagine420 TSP 2021-2Vipul ShahNessuna valutazione finora

- 437 TSP 2021-2Documento25 pagine437 TSP 2021-2Vipul ShahNessuna valutazione finora

- TSP 259 2021 2Documento6 pagineTSP 259 2021 2Vipul ShahNessuna valutazione finora

- 560 TSP 2021-2Documento21 pagine560 TSP 2021-2Vipul ShahNessuna valutazione finora

- 484 TSP 2021-2Documento33 pagine484 TSP 2021-2Vipul ShahNessuna valutazione finora

- 479 TSP 2021-2Documento14 pagine479 TSP 2021-2Vipul ShahNessuna valutazione finora

- 490 TSP 2021-2Documento16 pagine490 TSP 2021-2Vipul ShahNessuna valutazione finora

- 488 TSP 2021-2Documento23 pagine488 TSP 2021-2Vipul ShahNessuna valutazione finora

- 489 TSP 2021-2Documento28 pagine489 TSP 2021-2Vipul ShahNessuna valutazione finora

- Preparatorio 4Documento15 paginePreparatorio 4Veronica GuerreroNessuna valutazione finora

- Muñoz - DelaCruz - Actividad1 - Introducción A Los Sistemas de CómputoDocumento4 pagineMuñoz - DelaCruz - Actividad1 - Introducción A Los Sistemas de CómputoLupitaSalayaNessuna valutazione finora

- Generación de La ComputadoraDocumento6 pagineGeneración de La ComputadoraNancy AINessuna valutazione finora

- Jerarquia de Memoria - Mem. Cache y Mem. VirtualDocumento80 pagineJerarquia de Memoria - Mem. Cache y Mem. VirtualAlex ApazaNessuna valutazione finora

- LINUX Trabajo EscritoDocumento8 pagineLINUX Trabajo EscritoAgustín Camacho SuárezNessuna valutazione finora

- PreciosDocumento17 paginePreciosjuanfeckNessuna valutazione finora

- Lista Compupartespc BoliviaDocumento2 pagineLista Compupartespc BoliviaAlanSanchez67% (3)

- Argumento de VentaDocumento3 pagineArgumento de VentaYessica Seminario tizonNessuna valutazione finora

- Protocolo Colaborativo de La Unidad 1Documento2 pagineProtocolo Colaborativo de La Unidad 1hectorNessuna valutazione finora

- Particiones Disco Con WindowsDocumento9 pagineParticiones Disco Con Windowsxacote5019Nessuna valutazione finora

- Requerimientos de Utiles de EscritorioDocumento2 pagineRequerimientos de Utiles de EscritorioRuly Antony Tolentino LópezNessuna valutazione finora

- ActividadncasondenestudionKobanSnA 1961323b4590a6fDocumento4 pagineActividadncasondenestudionKobanSnA 1961323b4590a6fAea GrondonaNessuna valutazione finora

- WordDocumento10 pagineWordJavier MuñozNessuna valutazione finora

- Michelle Alejos 31.263.091 Sección D01 3er SemestreDocumento10 pagineMichelle Alejos 31.263.091 Sección D01 3er SemestreJohan PadronNessuna valutazione finora

- Clean Code Aplicado para Desarrollos Limpios y RentablesDocumento8 pagineClean Code Aplicado para Desarrollos Limpios y Rentablesicg007Nessuna valutazione finora

- Resumen DocumentalDocumento2 pagineResumen DocumentalNelly Lopez50% (2)

- CLASSROOM LANGUAGE - Comprehensive ListDocumento4 pagineCLASSROOM LANGUAGE - Comprehensive ListLuis Ortega100% (1)

- Sistemas OperativosDocumento4 pagineSistemas OperativosJosé A. OrnelasNessuna valutazione finora

- Paso 2 - Grupo 309696 - 1Documento17 paginePaso 2 - Grupo 309696 - 1Wilmer Cortes100% (1)

- 19 2201laDocumento2 pagine19 2201laKikeNessuna valutazione finora

- Modifying A Dallas DS 1287 BatteryDocumento7 pagineModifying A Dallas DS 1287 BatteryCarlos LaferteNessuna valutazione finora

- Introducción Al Diseño de Sistemas DigitalesDocumento5 pagineIntroducción Al Diseño de Sistemas DigitalesEnrique GalindoNessuna valutazione finora

- Guía de Fallas Del Computador y VideorockolaDocumento12 pagineGuía de Fallas Del Computador y VideorockolaJavier Lorenzo Figueroa Miranda100% (1)

- Conceptos Basicos de TICDocumento4 pagineConceptos Basicos de TICjoseNessuna valutazione finora

- MexicanDocumento18 pagineMexicanStanley Pedro MangueNessuna valutazione finora

- Evolución de Los Dispositivos de Entrada y SalidaDocumento18 pagineEvolución de Los Dispositivos de Entrada y SalidaedinsonvalenzuelaNessuna valutazione finora

- 4429D ES NX Office Viewer Installation Manual PDFDocumento35 pagine4429D ES NX Office Viewer Installation Manual PDFLeandro Pabon VillarrealNessuna valutazione finora

- Detalle de Activos FijosDocumento19 pagineDetalle de Activos FijosClaudia Marcela Martínez AriasNessuna valutazione finora