Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

Anexo 4. Evaluación Final

Caricato da

kenshin1032Titolo originale

Copyright

Formati disponibili

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

Formati disponibili

Anexo 4. Evaluación Final

Caricato da

kenshin1032Copyright:

Formati disponibili

ANEXO 4. EVALUACIÓN FINAL.

Curso: Fundamentos de Seguridad Informática

Código: 233001

Nombre de la fase: Fase 4 - Evaluación y acreditación

Temáticas a desarrollar: Unidad 1 y 2. Conceptos básicos de la Seguridad

Informática, Servicios, amenazas y ataques.

Fecha de desarrollo: 04 de julio de 2019 al 17 de julio de 2019

Situación problema

Problema 1: HACKGOV está finalizando un año de trabajo desde su creación por lo

que genera experiencia en conceptos teóricos y técnico-teóricos; requieren

actualizar su campo de investigación y capacitación de personal por lo que es

necesario generar un documento con el top ten de temáticas de la seguridad

informática en pro de la actualización.

Problema 2: A su vez tienen un último caso, una entidad bancaria está sufriendo

ataques a sus cajeros automáticos de marca Tranax y de referencia Mini-Bank 1500.

No identifican el por qué logran acceder al root o al administrador del cajero

automático si los técnicos han definido de forma correcta y coherente las

contraseñas, de hecho están definiendo la siguiente contraseña de 13 caracteres:

Bankroot*./;1 esto es bastante seguro y tomaría un buen tiempo poder encontrar

dicha contraseña.

Uno de los investigadores de HACKGOV lee el manual completo de Tranax

encontrando una página que le llama bastante la atención y la cual parece que

podría contener la respuesta del mal procedimiento que están llevando a cabo los

técnicos en la configuración de los cajeros, en la Fig. 1. Se puede observar la

página la cual llama la atención del investigador HACKGOV:

Fig. 1. Configuración y asignación de clave cajero Tranax

Fuente: Tranax

Mediante una lectura exhaustiva puede comprobar que el error es de configuración

e identifica que es un error que se comete al no leer con atención las instrucciones

generadas por el proveedor, pero a su vez es un error del proveedor generar

condiciones de ese tipo.

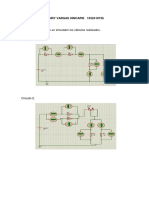

Problema 3: La misma entidad bancaria está identificando que muchos de sus

empleados están cambiando frecuentemente sus contraseñas de acceso al sistema

manifestando que alguien del banco está robando dichas contraseñas; los usuarios

sólo tienen acceso al sistema del banco, no existe navegadores web ni algún otro

tipo de software el cual puede generar peligro alguno, al punto que no existen

puertos USB habilitados. El experto de HACKGOV sospecha que puede ser un ataque

con cámara térmica y explica los usuarios del banco que es posible como se

evidencia en la Fig. 2.

Fig. 2. Capturando contraseñas con cámara térmica

Fuente: John Quintero.

Problema 4: (El estudiante debe tener en cuenta la guía publicada en el

entorno de aprendizaje práctico sobre funciones hash tiene el nombre de –

Guía educativa 1) El banco desea controlar los archivos más importantes para

evitar que sean modificados, por ende el investigador de HACKGOV les comenta que

pueden trabajar con una función hash, dicha función está articulada a cualquier

modificación del documento, si el documento llega a ser modificado su función hash

cambiará respecto a la generada inicialmente.

Potrebbero piacerti anche

- Anexo 4. Evaluación FinalDocumento3 pagineAnexo 4. Evaluación FinalEDGAR BASILIO CONTRERAS GARAVITONessuna valutazione finora

- Top 10 temáticas de seguridad informática y solución de problemas de cajeros automáticos y contraseñas robadasDocumento3 pagineTop 10 temáticas de seguridad informática y solución de problemas de cajeros automáticos y contraseñas robadasLuis Ozuna MartinezNessuna valutazione finora

- Evaluación final de seguridad informáticaDocumento4 pagineEvaluación final de seguridad informáticaJohanna Polania Martinez0% (1)

- Anexo 4 - Evaluación FinalDocumento6 pagineAnexo 4 - Evaluación FinalCristian0% (1)

- Anexo 4 - Evaluación FinalDocumento6 pagineAnexo 4 - Evaluación FinalRandy BarrancoNessuna valutazione finora

- Seguridad AjaxDocumento7 pagineSeguridad AjaxGustavo BarreiroNessuna valutazione finora

- Seguridad Web: Fundamentación y entorno de pruebasDocumento30 pagineSeguridad Web: Fundamentación y entorno de pruebasJhonatan VegaNessuna valutazione finora

- Osinergmin Instructivo ECV PracticantesDocumento11 pagineOsinergmin Instructivo ECV PracticantesJOSE ARTURO PILLCO TORRESNessuna valutazione finora

- Instructivo de Evaluación Virtual de ConocimientosDocumento11 pagineInstructivo de Evaluación Virtual de ConocimientosWILDER ENRIQUEZ POCOMONessuna valutazione finora

- Guia13 TransporteDocumento7 pagineGuia13 TransportecamiloNessuna valutazione finora

- Evaluación Del Capítulo 5 - Cybersecurity EssentialsDocumento16 pagineEvaluación Del Capítulo 5 - Cybersecurity EssentialsAlvaro Yturburo GarciaNessuna valutazione finora

- Preguntas sobre pruebas de software, métodos formales y SCMDocumento4 paginePreguntas sobre pruebas de software, métodos formales y SCMcargus05Nessuna valutazione finora

- Daw03 Serv AplicDocumento28 pagineDaw03 Serv Aplicraxis2010Nessuna valutazione finora

- Osinergmin Instructivo ECVDocumento11 pagineOsinergmin Instructivo ECVmedaliNessuna valutazione finora

- TALLER03 Seguridad en Aplicaciones EJE3Documento12 pagineTALLER03 Seguridad en Aplicaciones EJE3YïNå SånåNessuna valutazione finora

- Laboratorios CcnaDocumento447 pagineLaboratorios CcnaJulian Castañeda PatiñoNessuna valutazione finora

- Vulnerabilidades en DVWADocumento43 pagineVulnerabilidades en DVWAIrving LezcanoNessuna valutazione finora

- Mfernandez olivaTFM2020memoriaDocumento89 pagineMfernandez olivaTFM2020memoriaparaspotifygg 456456Nessuna valutazione finora

- Osinergmin Instructivo ECVDocumento11 pagineOsinergmin Instructivo ECVGardeniaBocangeNessuna valutazione finora

- Guía de Actividades y Rúbrica de Evaluación - Tarea 1 - Reconocimiento de ConceptosDocumento10 pagineGuía de Actividades y Rúbrica de Evaluación - Tarea 1 - Reconocimiento de Conceptosjavierone xporNessuna valutazione finora

- Seguridad en Redes y SistemasDocumento53 pagineSeguridad en Redes y SistemasJose Antonio Reyna Macias100% (1)

- Metoologia de AmenazasDocumento12 pagineMetoologia de AmenazasJavier Ingaroca100% (2)

- Evaluación Del Capítulo 7 - Ciberseguridad1819-SemipresencialDocumento15 pagineEvaluación Del Capítulo 7 - Ciberseguridad1819-Semipresencialburzure100% (3)

- Instructivo para Rendir Evaluaciones Virtuales - FMHDocumento9 pagineInstructivo para Rendir Evaluaciones Virtuales - FMHLeonardo YepezNessuna valutazione finora

- Anexo 2. Servicios, Conceptos y Modelos de Seguridad InformáticaDocumento5 pagineAnexo 2. Servicios, Conceptos y Modelos de Seguridad InformáticaSebas1998tian0% (1)

- Proyecto Final SeguridadDocumento24 pagineProyecto Final SeguridadNigel AbregoNessuna valutazione finora

- Guía de Actividades y Rúbrica de Evaluación - Unidad 1 - Tarea 2 - Introducción A La SeguridadDocumento8 pagineGuía de Actividades y Rúbrica de Evaluación - Unidad 1 - Tarea 2 - Introducción A La SeguridadIsmael MartinezNessuna valutazione finora

- Guia 2 SRDocumento7 pagineGuia 2 SRWendy De Orellana JuarezNessuna valutazione finora

- Tarea Virtual 2Documento8 pagineTarea Virtual 2Victor RumiguanoNessuna valutazione finora

- HACKINGDocumento28 pagineHACKINGkaruros04Nessuna valutazione finora

- Programacion WebDocumento3 pagineProgramacion WebDiegoNessuna valutazione finora

- DuqueOscar 2021 AplicacionSeguimientoProcesosDocumento70 pagineDuqueOscar 2021 AplicacionSeguimientoProcesosHernan Dario Mina OrtizNessuna valutazione finora

- Diego Olivero - Laboratorio #14Documento19 pagineDiego Olivero - Laboratorio #14Justin FelizNessuna valutazione finora

- 1 El Peligro - CyberOpsDocumento17 pagine1 El Peligro - CyberOpsCarlos Jesus Koo LabrinNessuna valutazione finora

- Prueba Adm Red 1 Fila ADocumento3 paginePrueba Adm Red 1 Fila AAlberto Campos V.Nessuna valutazione finora

- Manual Descarga WolframDocumento8 pagineManual Descarga WolframCamilo Nogales RomeroNessuna valutazione finora

- Segsoftt 2 TrabDocumento12 pagineSegsoftt 2 TrabCristian JarrinNessuna valutazione finora

- Anexo 2. Servicios, Conceptos y Modelos de Seguridad InformáticaDocumento5 pagineAnexo 2. Servicios, Conceptos y Modelos de Seguridad InformáticaYESENIA SAMPAYONessuna valutazione finora

- Activities Guide and Evaluation Rubric - Unit 2 - Task 3 - Modeling Threats - En.esDocumento15 pagineActivities Guide and Evaluation Rubric - Unit 2 - Task 3 - Modeling Threats - En.esDario HoyosNessuna valutazione finora

- 3.1.1.5 Lab - Create and Store Strong PasswordsDocumento3 pagine3.1.1.5 Lab - Create and Store Strong PasswordsManuel CabreraNessuna valutazione finora

- Aspecto de SeguridaadDocumento5 pagineAspecto de SeguridaadSebastian MurilloNessuna valutazione finora

- Capítulo 5 de Cybersecurity Essentials 1.0Documento14 pagineCapítulo 5 de Cybersecurity Essentials 1.0carlosNessuna valutazione finora

- Proceso de Gestión de Formación Profesional Integral Formato Guía de AprendizajeDocumento17 pagineProceso de Gestión de Formación Profesional Integral Formato Guía de AprendizajeSantiago GarciaNessuna valutazione finora

- Vector de AtaqueDocumento22 pagineVector de Ataquecybershop10Nessuna valutazione finora

- Fase 2 Seguridad Sistemas OperativosDocumento9 pagineFase 2 Seguridad Sistemas OperativosJhon Fredy LizcanoNessuna valutazione finora

- Gestión de formación profesional integral: Guía de aprendizaje sobre hardware y softwareDocumento8 pagineGestión de formación profesional integral: Guía de aprendizaje sobre hardware y softwareFelix E. SanchezNessuna valutazione finora

- Modelos de Programacion II Actividad Evaluativa Eje 1Documento8 pagineModelos de Programacion II Actividad Evaluativa Eje 1Programas B.A.S.GNessuna valutazione finora

- GFPI-F-019 Act 1. Conceptos Básicos de Seguridad - Corregida V2Documento7 pagineGFPI-F-019 Act 1. Conceptos Básicos de Seguridad - Corregida V2Dayron Alexis OliverosNessuna valutazione finora

- Introduccion A La SeguridadDocumento8 pagineIntroduccion A La SeguridadPilar Mercedes Mendoza AyalaNessuna valutazione finora

- SEGI01 Tarea SeguridadDocumento2 pagineSEGI01 Tarea SeguridadFelipe Garcia.sanchezNessuna valutazione finora

- Unidad 01 SIDocumento6 pagineUnidad 01 SIAna Arribas0% (1)

- 2334 - TECNOLOGÍAS DE LA INFORMACIÓN - Evaluación Final de Teoría - AyrtonDocumento6 pagine2334 - TECNOLOGÍAS DE LA INFORMACIÓN - Evaluación Final de Teoría - AyrtonJOSE LUIS MHNessuna valutazione finora

- Evaluación 4 PFEDocumento8 pagineEvaluación 4 PFESebastian HernandezNessuna valutazione finora

- Si155v Ep - 2021-IiDocumento3 pagineSi155v Ep - 2021-IiLeo Daniem Flores sanchezNessuna valutazione finora

- PruebaTécnicaCoordinadorSoftwareDocumento5 paginePruebaTécnicaCoordinadorSoftwaremichell to cla100% (1)

- Cifrado asimétrico y claves privadasDocumento11 pagineCifrado asimétrico y claves privadassal panNessuna valutazione finora

- Osinergmin-Instructivo-ECV-Practicantes 2023Documento10 pagineOsinergmin-Instructivo-ECV-Practicantes 2023vargasvaferNessuna valutazione finora

- UF1306 - Pruebas de funcionalidades y optimización de páginas webDa EverandUF1306 - Pruebas de funcionalidades y optimización de páginas webNessuna valutazione finora

- Pruebas de funcionalidades y optimización de páginas web. IFCD0110Da EverandPruebas de funcionalidades y optimización de páginas web. IFCD0110Nessuna valutazione finora

- Anexo 3. Servicios y AtaquesDocumento3 pagineAnexo 3. Servicios y Ataqueskenshin1032Nessuna valutazione finora

- Punto 6Documento4 paginePunto 6kenshin1032Nessuna valutazione finora

- Segundo Aporte Dispositivo UnoDocumento1 paginaSegundo Aporte Dispositivo Unokenshin1032Nessuna valutazione finora

- Procesos de Prueba de VulnerabilidadesDocumento7 pagineProcesos de Prueba de Vulnerabilidadeskenshin1032Nessuna valutazione finora

- Prop Uest A It ExpressDocumento5 pagineProp Uest A It Expresskenshin1032Nessuna valutazione finora

- Realimentacion A CindyPaso 2 - Explorar Los Fundamentos y Aplicaciones de La ElectricidadDocumento3 pagineRealimentacion A CindyPaso 2 - Explorar Los Fundamentos y Aplicaciones de La Electricidadkenshin1032Nessuna valutazione finora

- Punto 5Documento5 paginePunto 5kenshin1032Nessuna valutazione finora

- Momento1 ReconocimientoDocumento3 pagineMomento1 Reconocimientokenshin1032Nessuna valutazione finora

- Dictamen DS9Documento2 pagineDictamen DS9kenshin1032Nessuna valutazione finora

- Fase 2 y 4 - Realizar Práctica Individual 1 y 2Documento6 pagineFase 2 y 4 - Realizar Práctica Individual 1 y 2kenshin1032Nessuna valutazione finora

- Taller 4 - Grupo49Documento11 pagineTaller 4 - Grupo49kenshin1032Nessuna valutazione finora

- Análisis microscópico de la cebolla y papel milimetradoDocumento4 pagineAnálisis microscópico de la cebolla y papel milimetradokenshin103233% (3)

- VulnerabilidadesDocumento15 pagineVulnerabilidadeskenshin1032Nessuna valutazione finora

- Paso - 1 - Señales y CircuitosDocumento12 paginePaso - 1 - Señales y Circuitoskenshin1032Nessuna valutazione finora

- Caso de Estudio 3 BalotoDocumento4 pagineCaso de Estudio 3 Balotokenshin1032Nessuna valutazione finora

- Amenazas DefinidasDocumento4 pagineAmenazas Definidaskenshin1032Nessuna valutazione finora

- Actividad Fase 5 JDocumento8 pagineActividad Fase 5 Jkenshin1032Nessuna valutazione finora

- Caso 2Documento5 pagineCaso 2Alejandrapicomora100% (1)

- Guía de Actividades y Rúbrica de Evaluación Paso 1 - Reconocimiento Del CursoDocumento5 pagineGuía de Actividades y Rúbrica de Evaluación Paso 1 - Reconocimiento Del CursoRodrigo SanabriaNessuna valutazione finora

- Estudiante No 3Documento16 pagineEstudiante No 3kenshin1032Nessuna valutazione finora

- Actividad Fase 5 JDocumento8 pagineActividad Fase 5 Jkenshin1032Nessuna valutazione finora

- Fase2 CatedraDocumento3 pagineFase2 Catedrakenshin1032Nessuna valutazione finora

- Instrumentos DS9Documento7 pagineInstrumentos DS9kenshin1032Nessuna valutazione finora

- Caso 2Documento5 pagineCaso 2Alejandrapicomora100% (1)

- Funciones 2Documento5 pagineFunciones 2kenshin1032Nessuna valutazione finora

- Sistema SolarDocumento2 pagineSistema Solarkenshin1032Nessuna valutazione finora

- Fase 2 Grupo 47Documento12 pagineFase 2 Grupo 47kenshin1032Nessuna valutazione finora

- Entrada y Salida de MotosDocumento1 paginaEntrada y Salida de Motoskenshin1032100% (1)

- Actividad Fase 1-2-3 Grupo 597Documento22 pagineActividad Fase 1-2-3 Grupo 597kenshin1032Nessuna valutazione finora

- La Proporción ÁureaDocumento5 pagineLa Proporción ÁureaSara FelixNessuna valutazione finora

- Cuestionario NIA 315Documento3 pagineCuestionario NIA 315Christopher Rodriguez100% (2)

- Guía comunicación conectoresDocumento2 pagineGuía comunicación conectoresPoolett Torres TapiaNessuna valutazione finora

- Gestion Proyecto PostresDocumento47 pagineGestion Proyecto PostresyenniluciaNessuna valutazione finora

- Propuesta reforestación 82 Ha acuerdo Res 1019 MAVDTDocumento4 paginePropuesta reforestación 82 Ha acuerdo Res 1019 MAVDTVictor Hugo Preciado BNessuna valutazione finora

- 314721-Text de L'article-446273-1-10-20161115Documento8 pagine314721-Text de L'article-446273-1-10-20161115Kelvin AzuajeNessuna valutazione finora

- Licenciamiento Básico MicrosoftDocumento42 pagineLicenciamiento Básico MicrosoftHerney Alejandro Obando Vera100% (2)

- Foro 2Documento2 pagineForo 2Pedro JimenezNessuna valutazione finora

- Tarea1 - Liñan de La Cruz SandraDocumento2 pagineTarea1 - Liñan de La Cruz SandraSandra LiñanNessuna valutazione finora

- Fusiones y AdquisicionesDocumento18 pagineFusiones y AdquisicionesLorena RodriguezNessuna valutazione finora

- 712 Metodología Equipo 5Documento6 pagine712 Metodología Equipo 5oliviaNessuna valutazione finora

- Comunicación Ii - 2 GradoDocumento11 pagineComunicación Ii - 2 GradoAriana Cusquisivan RengifoNessuna valutazione finora

- Gestión M. Baldom y LindaDocumento24 pagineGestión M. Baldom y LindaMarieliza RodríguezNessuna valutazione finora

- PETARDocumento1 paginaPETARJoseph Junior Jahuira TaparaNessuna valutazione finora

- adminboletin,+RSBAP LG ALD 14 1959 - 01 - 04 32Documento14 pagineadminboletin,+RSBAP LG ALD 14 1959 - 01 - 04 32Martina BilbaoNessuna valutazione finora

- Aspectos Legales y Bioseguridad en El Uso de Dientes HumanosDocumento96 pagineAspectos Legales y Bioseguridad en El Uso de Dientes HumanosKaren GarciaNessuna valutazione finora

- Anamnesis Nutricional Adolescentes Mujeres: Mg. Esmeralda Hurtado CastroDocumento27 pagineAnamnesis Nutricional Adolescentes Mujeres: Mg. Esmeralda Hurtado CastroBlanca Esmeralda HurtadoNessuna valutazione finora

- Proceso Negocio Cadena AvicolaDocumento18 pagineProceso Negocio Cadena AvicolaPedro Conde100% (1)

- CLASE 3 Estructura OrganizacionalDocumento63 pagineCLASE 3 Estructura OrganizacionalPaulina Sáez donosoNessuna valutazione finora

- Espiritu, Alma y CuerpoDocumento29 pagineEspiritu, Alma y CuerpoFernando ParraNessuna valutazione finora

- Ley Aduanera y Su ReglamentoDocumento7 pagineLey Aduanera y Su ReglamentoLeight NealNessuna valutazione finora

- Características Biológicas y Productivas de Los Camélidos SudamericanosDocumento6 pagineCaracterísticas Biológicas y Productivas de Los Camélidos SudamericanosLuis Choque HuillcaNessuna valutazione finora

- Procesos San FernandoDocumento13 pagineProcesos San Fernandothekiller0702Nessuna valutazione finora

- Modelo ProbabilisticoDocumento18 pagineModelo ProbabilisticoEmmanuel Olguin CarvajalNessuna valutazione finora

- Lasa, IgnacioDocumento36 pagineLasa, Ignaciomelisa paula MinkevichNessuna valutazione finora

- Semana7. Ficha.Documento5 pagineSemana7. Ficha.alfredo alayo rodriguezNessuna valutazione finora

- 1.introduccion y Caracteristicas de Los Sistemas DistribuidosDocumento19 pagine1.introduccion y Caracteristicas de Los Sistemas DistribuidosSandra HurtadoNessuna valutazione finora

- Presupesto AaDocumento1 paginaPresupesto AaDiego MullerNessuna valutazione finora

- Requisitos - Cta. BNDocumento3 pagineRequisitos - Cta. BNMilagros MtvNessuna valutazione finora

- Vida de SantosDocumento5 pagineVida de SantosJudit GarnicaNessuna valutazione finora