Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

7.1 Cuadro Comparativo

Caricato da

Donaldm0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

313 visualizzazioni1 paginaEste documento proporciona definiciones, características y tipos de virus, malware y peligros en las redes sociales. Define un virus como un programa dañino capaz de replicarse y mutar para evadir detección, mientras que el malware se refiere a cualquier software malicioso diseñado para infectar dispositivos. Los peligros de las redes sociales incluyen el uso indebido de datos personales, ciberacoso y pérdida de productividad. El documento incluye un cuadro comparativo con esta información.

Descrizione originale:

Cuadro comparativo

Copyright

© © All Rights Reserved

Formati disponibili

DOCX, PDF, TXT o leggi online da Scribd

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoEste documento proporciona definiciones, características y tipos de virus, malware y peligros en las redes sociales. Define un virus como un programa dañino capaz de replicarse y mutar para evadir detección, mientras que el malware se refiere a cualquier software malicioso diseñado para infectar dispositivos. Los peligros de las redes sociales incluyen el uso indebido de datos personales, ciberacoso y pérdida de productividad. El documento incluye un cuadro comparativo con esta información.

Copyright:

© All Rights Reserved

Formati disponibili

Scarica in formato DOCX, PDF, TXT o leggi online su Scribd

0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

313 visualizzazioni1 pagina7.1 Cuadro Comparativo

Caricato da

DonaldmEste documento proporciona definiciones, características y tipos de virus, malware y peligros en las redes sociales. Define un virus como un programa dañino capaz de replicarse y mutar para evadir detección, mientras que el malware se refiere a cualquier software malicioso diseñado para infectar dispositivos. Los peligros de las redes sociales incluyen el uso indebido de datos personales, ciberacoso y pérdida de productividad. El documento incluye un cuadro comparativo con esta información.

Copyright:

© All Rights Reserved

Formati disponibili

Scarica in formato DOCX, PDF, TXT o leggi online su Scribd

Sei sulla pagina 1di 1

Nombre:

Sede:

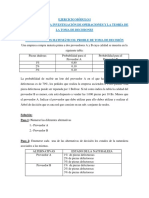

Cuadro comparativo

Módulo IV pág. 7, viñeta 2

Virus, malware, peligros en las redes sociales

Siga los pasos que se describen a continuación.

1. Realice una investigación en la Internet acerca de los virus, malware, peligros de las redes

sociales. Elabore una síntesis interpretativa y publíquela en su blog.

2. Resalte ideas principales de cada página consultada, las ideas principales deben permitirle

completar los aspectos incluidos en esquema.

3. Llene el siguiente cuadro comparativo con la información recabada en el numeral anterior.

Conceptos Definición Características Tipos

Es un sistema de software dañino, Son capaces de mutar; es decir, Virus de acción directa

escrito intencionadamente para transforman sus códigos para evitar Virus de sobre escritura

Virus entrar en una computadora sin que los detecten.

informátic permiso o conocimiento del Están creados para provocar algún

Virus de sector de

o usuario. Tiene la capacidad de daño. Sin embargo, el tipo y el arranque

replicarse a sí mismo, continuando grado de daño dependerá de su Macro Virus

así su propagación. Algunos virus programación.

no hacen mucho más que

Virus polimórfico

Pueden ser residentes o no, es

replicarse, mientras que otros decir, que permanecen en la

pueden causar graves daños o memoria del equipo aún después

afectar negativamente el de ser detectados.

rendimiento de un sistema. Algunos tienen la capacidad de

aparentar ser programas

comerciales comunes.

Hace referencia a cualquier Spyware: Es una clase de

tipo de software malicioso que virus más especializada, ya

Malware que es básicamente un

trata de infectar un ordenador

o un dispositivo móvil. Los programa espía.

Troyanos: Después de los

hackers utilizan el malware con virus básicos, los troyanos son

múltiples finalidades, tales el grupo de virus más famoso

como extraer información que existen.

personal o contraseñas, robar Keylogger: Está orientado a

dinero o evitar que los registrar, capturar y recopilar

propietarios accedan a su todos los movimientos de

dispositivo. Puede protegerse teclado realizados por ti

contra el malware mediante el regularmente.

uso de software antimalware. Ransomware: Está diseñado

para ingresar a nuestro

ordenador y bloquearlo hasta

que no se haga la voluntad del

dueño del virus.

Es repetitivo y continuado. (una vez Desconexión del

que se empieza es difícil pararlo, y, mundo real

Peligros en En plena era tecnológica, y

además, la frecuencia con que

las redes con el uso tan generalizado de Uso indebido de tus

ocurre cada vez es mayor)

internet y de las redes sociales fotos

sociales es muy frecuente que haya un

Además, se propaga rápidamente

en un determinado caso, pues lo Suplantación de

mal uso de las redes normal es que cada vez haya más

sociales, pero sabemos los identidad

gente implicada en él.

riesgos y peligros de las Se establece un control sobre la Ciberbulling

redes sociales, ¿los víctima. Pérdida de

conocemos? ¿Sabemos las Genera un mayor sentimiento de productividad

consecuencias de lo que pue desprotección al infiltrarse en

ámbitos donde uno supondría estar

a salvo, como el hogar.

Es un acto de violencia camuflada

4. Para publicar la información anterior, mejore la presentación antes de cargarla a su blog.

Potrebbero piacerti anche

- 5 Ataques Informáticos Que Podrían Afectar La RedDocumento3 pagine5 Ataques Informáticos Que Podrían Afectar La RedcesarNessuna valutazione finora

- Estudio de FactibilidadDocumento9 pagineEstudio de FactibilidadOstz AlbanNessuna valutazione finora

- Planteamiento Del ProblemaDocumento4 paginePlanteamiento Del ProblemaMaebara KeiichiNessuna valutazione finora

- Que Es La Seguridad DigitalDocumento2 pagineQue Es La Seguridad DigitalMaycielis GreenNessuna valutazione finora

- Seguridad en Los Web ServicesDocumento4 pagineSeguridad en Los Web ServicesLiliana MatuteNessuna valutazione finora

- Ensayo Sobre La Seguridad InformaticaDocumento8 pagineEnsayo Sobre La Seguridad InformaticaLuis DelgadoNessuna valutazione finora

- Ensayo Seguridad InformaticaDocumento6 pagineEnsayo Seguridad InformaticaferfusalNessuna valutazione finora

- Actividad 10 Cuadro ComparativoDocumento2 pagineActividad 10 Cuadro Comparativoguadalupe ramirezarreolaNessuna valutazione finora

- Actividad 2-Actividad 2 - Visualización de Métodos y Ciclos de Vida Del SistemaDocumento5 pagineActividad 2-Actividad 2 - Visualización de Métodos y Ciclos de Vida Del SistemaCristian ANessuna valutazione finora

- Metodología IconixDocumento15 pagineMetodología IconixEdynson CoronadoNessuna valutazione finora

- Estandares de Seguridad InformaticaDocumento3 pagineEstandares de Seguridad InformaticaShack_Quintero_488Nessuna valutazione finora

- Pirateria InformaticaDocumento5 paginePirateria InformaticaYajaira Patricia Blanco RuizNessuna valutazione finora

- Descargar PlantillaDocumento4 pagineDescargar PlantillaNino vejarNessuna valutazione finora

- Tabla 5 Ataques Que Afectan La RedDocumento1 paginaTabla 5 Ataques Que Afectan La RedCarli ChaurantNessuna valutazione finora

- Mapa Mental Normas IsoDocumento3 pagineMapa Mental Normas IsoDiana Vanessa VARGAS CORREANessuna valutazione finora

- Vulnerabilidades de Las Aplicaciones y DefensasDocumento41 pagineVulnerabilidades de Las Aplicaciones y Defensasyulery AnchundiaNessuna valutazione finora

- Analisis de La Pelicula Duro de Matar 4Documento3 pagineAnalisis de La Pelicula Duro de Matar 4Ruben FragosoNessuna valutazione finora

- 01 Caso 1 NKGDocumento8 pagine01 Caso 1 NKGNicolas CumezNessuna valutazione finora

- Unidad 1. Fundamentos Web / Actividad 2. Tecnologías Web.: LogrosDocumento3 pagineUnidad 1. Fundamentos Web / Actividad 2. Tecnologías Web.: LogrosMiguel BautistaNessuna valutazione finora

- Importancia de Realizar Pruebas de SoftwareDocumento2 pagineImportancia de Realizar Pruebas de SoftwarekarlapatisNessuna valutazione finora

- Caso de Estudio 4 - Quién Posee Sus Datos RespuestaDocumento10 pagineCaso de Estudio 4 - Quién Posee Sus Datos RespuestaEli kiotoNessuna valutazione finora

- Act. InglesDocumento8 pagineAct. Inglesanon_278407064Nessuna valutazione finora

- Fase 4 Laboratorio 2Documento20 pagineFase 4 Laboratorio 2ALEJANDRO ACOSTANessuna valutazione finora

- Compañia SeguridadDocumento1 paginaCompañia SeguridadArnoldSilvaNessuna valutazione finora

- M-O Seguridad-Informatica MX PDFDocumento12 pagineM-O Seguridad-Informatica MX PDFRogerunir UnirmsiNessuna valutazione finora

- Plantilla IEEE Tarea1 Concep Mod SegInf FabianDocumento11 paginePlantilla IEEE Tarea1 Concep Mod SegInf FabianFABIAN ANTONIO HOLGUIN GUERRANessuna valutazione finora

- Sophos Incident Response Guide EsDocumento6 pagineSophos Incident Response Guide EsCarlos Alberto Chirinos MundacaNessuna valutazione finora

- Anexo 3 - Servicios, Amenazas y AtaquesDocumento2 pagineAnexo 3 - Servicios, Amenazas y Ataquesnaibaf naibafNessuna valutazione finora

- Aspectos de Seguridad de La Información para La Gestión de Continuidad de NegocioDocumento2 pagineAspectos de Seguridad de La Información para La Gestión de Continuidad de NegocioveronicaNessuna valutazione finora

- EL INTERNET DE LAS COSAS (Ensayo)Documento7 pagineEL INTERNET DE LAS COSAS (Ensayo)DarwinSantillanMantillaNessuna valutazione finora

- Seguridad en Cómputo DMZDocumento14 pagineSeguridad en Cómputo DMZJosé Magaña MagañaNessuna valutazione finora

- SOLID y GRASPDocumento1 paginaSOLID y GRASPYulieth GonzalezNessuna valutazione finora

- Analisis PPBDocumento3 pagineAnalisis PPBRamanuya097Nessuna valutazione finora

- Tarea2 JessicaAmadoDocumento5 pagineTarea2 JessicaAmadoJulian Andres Suarez CadenaNessuna valutazione finora

- 21.4.7 Lab - Certificate Authority StoresDocumento9 pagine21.4.7 Lab - Certificate Authority StoresAlexander DuarteNessuna valutazione finora

- Informe Incubadora de HuevosDocumento11 pagineInforme Incubadora de HuevoskennjhoquielescanNessuna valutazione finora

- Aporte JackQuinteroDocumento9 pagineAporte JackQuinteroedisonNessuna valutazione finora

- Metodologia RadDocumento7 pagineMetodologia RadAmilcar SalasNessuna valutazione finora

- Control Sanitario de AlimentosDocumento5 pagineControl Sanitario de AlimentosRaul Alfredo BurgosNessuna valutazione finora

- Aspectos Legales y Éticos Del SoftwareDocumento3 pagineAspectos Legales y Éticos Del SoftwareJhamileth50% (2)

- Forensia Digital Ofensiva Alonso CaballeroDocumento16 pagineForensia Digital Ofensiva Alonso CaballerowebpieroNessuna valutazione finora

- Controles de Seguridad Informatica Aplicacion de Iso 27002Documento95 pagineControles de Seguridad Informatica Aplicacion de Iso 27002JoseCarlosCastroYepezNessuna valutazione finora

- Manual AP Ruckus R300Documento11 pagineManual AP Ruckus R300DariuzGonzaNessuna valutazione finora

- Intrusos InformáticosDocumento6 pagineIntrusos InformáticosMaria Elena Zavala Sanchez100% (1)

- Modelo Seguridad Aplicaciones WebDocumento133 pagineModelo Seguridad Aplicaciones WebPedro Mardones100% (2)

- Gestion Del Conocimiento-Taller Eje 2Documento10 pagineGestion Del Conocimiento-Taller Eje 2Sebastian Losada SilvaNessuna valutazione finora

- Evaluacion de Proyectos de TiDocumento2 pagineEvaluacion de Proyectos de TiHiusepNessuna valutazione finora

- Anatomia de Los Ataques InformaticoDocumento10 pagineAnatomia de Los Ataques InformaticoJosué Lizarazo100% (1)

- Trabajo Colaborativo V6Documento21 pagineTrabajo Colaborativo V6Jonathan VargasNessuna valutazione finora

- Presentacion ANALISIS VULNERABILIDADESDocumento15 paginePresentacion ANALISIS VULNERABILIDADESAngelica CamachoNessuna valutazione finora

- Cuadro SinopticoDocumento1 paginaCuadro Sinopticofabiancho2014Nessuna valutazione finora

- 01 - Laboratorio Configurar Extensión DAHDIDocumento4 pagine01 - Laboratorio Configurar Extensión DAHDICarlos BravoNessuna valutazione finora

- Diseño y Evaluación de Proyectos PDFDocumento2 pagineDiseño y Evaluación de Proyectos PDFAndhy Loor100% (1)

- Protocolo AaaDocumento7 pagineProtocolo AaaRosa GomezNessuna valutazione finora

- Metodos de Ordenamiento y BusquedaDocumento11 pagineMetodos de Ordenamiento y BusquedaJacobo Meraz ChávezNessuna valutazione finora

- Protocolos de Seguridad Redes InalambricasDocumento1 paginaProtocolos de Seguridad Redes InalambricasMaritza SalgueroNessuna valutazione finora

- Actividad T04-01 - GRUPO - VIRUS INFORMÁTICOSDocumento25 pagineActividad T04-01 - GRUPO - VIRUS INFORMÁTICOSCarol OrtegaNessuna valutazione finora

- Taller 2Documento19 pagineTaller 2Fäbîän BôrdäNessuna valutazione finora

- Tema: Virus. Informáticos: Integrantes: María Guerrero, Maiber Nazareno, Anthony Burgas, Danna BetancourtDocumento12 pagineTema: Virus. Informáticos: Integrantes: María Guerrero, Maiber Nazareno, Anthony Burgas, Danna BetancourtDANNA CAMILA BETANCOURT GIRONNessuna valutazione finora

- Virus InformaticoDocumento7 pagineVirus Informaticoalisonmorgan07721Nessuna valutazione finora

- Unisan Licda MartaDocumento117 pagineUnisan Licda MartaDonaldmNessuna valutazione finora

- Informe de Diagnostico ModificadoDocumento52 pagineInforme de Diagnostico ModificadoDonaldm100% (1)

- Problemas Y Soluciones Del PacienteDocumento3 pagineProblemas Y Soluciones Del PacienteDonaldmNessuna valutazione finora

- Elementos de La EducaciónDocumento6 pagineElementos de La EducaciónDonaldm50% (2)

- ArticulosDocumento2 pagineArticulosDonaldmNessuna valutazione finora

- 15 Canciones Ludicas y RecreativasDocumento19 pagine15 Canciones Ludicas y RecreativasDonaldmNessuna valutazione finora

- Cambios Físicos Que Ocurren en El Ser Humano y Sus CausasDocumento7 pagineCambios Físicos Que Ocurren en El Ser Humano y Sus CausasDonaldm100% (1)

- Actitud Positiva y NegativaDocumento1 paginaActitud Positiva y NegativaDonaldmNessuna valutazione finora

- Artistas y Grupos GuatemaltecosDocumento6 pagineArtistas y Grupos GuatemaltecosDonaldmNessuna valutazione finora

- Solicitud BanruralDocumento5 pagineSolicitud BanruralDonaldmNessuna valutazione finora

- Bienvenidos en MamDocumento5 pagineBienvenidos en MamDonaldmNessuna valutazione finora

- Tipos de LiteraturaDocumento6 pagineTipos de LiteraturaDonaldm100% (1)

- Actitud Positiva y NegativaDocumento1 paginaActitud Positiva y NegativaDonaldmNessuna valutazione finora

- AdivinanzasDocumento2 pagineAdivinanzasDonaldmNessuna valutazione finora

- Abono de Cascaras de FrutasDocumento1 paginaAbono de Cascaras de FrutasDonaldmNessuna valutazione finora

- Certificacion Mam...Documento2 pagineCertificacion Mam...DonaldmNessuna valutazione finora

- 10 ValoresDocumento3 pagine10 ValoresDonaldmNessuna valutazione finora

- Autores Destacados en EducacionDocumento9 pagineAutores Destacados en EducacionDonaldmNessuna valutazione finora

- Práctica - Estabilidad de Taludes en SlideDocumento3 paginePráctica - Estabilidad de Taludes en SlideErland Fernandez CanoNessuna valutazione finora

- IRENA REmap Republica Dominicana 2016Documento124 pagineIRENA REmap Republica Dominicana 2016Daniel E. De La RosaNessuna valutazione finora

- Que Es La Colorimetría HPDocumento10 pagineQue Es La Colorimetría HPJosue HernándezNessuna valutazione finora

- Mantenimiento Periódico Carretera VecinalDocumento48 pagineMantenimiento Periódico Carretera VecinalDAMBERS DAVIS CHAPILLIQUENNessuna valutazione finora

- UTEL Students HandbookDocumento30 pagineUTEL Students HandbookJesus Sanchez100% (3)

- DIP-FACT-Recibo Ciclico 2018070023 M23040000313708 PDFDocumento4 pagineDIP-FACT-Recibo Ciclico 2018070023 M23040000313708 PDFHerrera Salazar VisnuNessuna valutazione finora

- Iiee Listado de Partidas - Oiem Sac - Coar IcaDocumento9 pagineIiee Listado de Partidas - Oiem Sac - Coar IcaJuan RafaelNessuna valutazione finora

- Acido Acetico COMPLETADocumento34 pagineAcido Acetico COMPLETADelcy Ochoa100% (2)

- Investigacion Inter 2Documento5 pagineInvestigacion Inter 2Daniela TorosNessuna valutazione finora

- Infografía Historia Clínica GA3-230101280-AA1-EV02Documento5 pagineInfografía Historia Clínica GA3-230101280-AA1-EV02gloria pizarroNessuna valutazione finora

- Hoja de TrabajoDocumento1 paginaHoja de TrabajoCarlo SuarezNessuna valutazione finora

- 11 Sup de AndamioDocumento2 pagine11 Sup de AndamiorichardNessuna valutazione finora

- Guía de Práctica N°1 Arranque Directo de Un Motor TrifásicoDocumento8 pagineGuía de Práctica N°1 Arranque Directo de Un Motor TrifásicoJoselito Quispe DelgadoNessuna valutazione finora

- Artículo - Lodi-FéDocumento4 pagineArtículo - Lodi-FémirovetaNessuna valutazione finora

- Informatica 2Documento7 pagineInformatica 2AngelNessuna valutazione finora

- Desarrollo Guia 1.1 Taller de IntegraciónDocumento2 pagineDesarrollo Guia 1.1 Taller de IntegraciónkristelNessuna valutazione finora

- El Peróxido de HidrógenoDocumento12 pagineEl Peróxido de HidrógenoAnonymous lOccUlICS100% (2)

- PC1 2020-1B I93B-Primera ParteDocumento2 paginePC1 2020-1B I93B-Primera ParteCarlos Muñoz Vitor100% (1)

- Taller Practico Sobre SalarioDocumento6 pagineTaller Practico Sobre SalarioJulieth RenteriaNessuna valutazione finora

- ARQ ANTONIO ELOSUA NuevoDocumento7 pagineARQ ANTONIO ELOSUA NuevoOdracir PS100% (1)

- Stack HeapDocumento6 pagineStack HeapMynor MirandaNessuna valutazione finora

- Algoritmo BackPropagationDocumento4 pagineAlgoritmo BackPropagationisraaelmelchorNessuna valutazione finora

- Reto 3 Variante 3Documento3 pagineReto 3 Variante 3ISABELLA ORTIZNessuna valutazione finora

- PDF 3921 PDFDocumento3 paginePDF 3921 PDFRufoCcahuanaOroyaNessuna valutazione finora

- Taller 4 FinalDocumento25 pagineTaller 4 FinalYomi GuerrónNessuna valutazione finora

- Contrato Hamburguesa BorradorDocumento7 pagineContrato Hamburguesa Borradortessy garcia floresNessuna valutazione finora

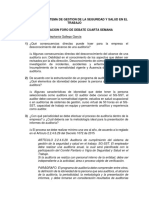

- Cuarta Entrega Foro Debate SGSSTDocumento2 pagineCuarta Entrega Foro Debate SGSSTstephaniaNessuna valutazione finora

- Dulces MomentosDocumento10 pagineDulces MomentosAléx Bravo100% (1)

- 29 Diciembre de 2004: Provincia de Río Negro Consejo Provincial de EducaciónDocumento11 pagine29 Diciembre de 2004: Provincia de Río Negro Consejo Provincial de Educacióngvs mynNessuna valutazione finora