Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

Resumen de Seguridad Informatica Rodriguez

Caricato da

eterias0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

8 visualizzazioni4 pagineSeguridad informatica

Copyright

© © All Rights Reserved

Formati disponibili

DOCX, PDF, TXT o leggi online da Scribd

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoSeguridad informatica

Copyright:

© All Rights Reserved

Formati disponibili

Scarica in formato DOCX, PDF, TXT o leggi online su Scribd

0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

8 visualizzazioni4 pagineResumen de Seguridad Informatica Rodriguez

Caricato da

eteriasSeguridad informatica

Copyright:

© All Rights Reserved

Formati disponibili

Scarica in formato DOCX, PDF, TXT o leggi online su Scribd

Sei sulla pagina 1di 4

UNIVERSIDAD AUTONOMA DE NUEVO LEÓN

PREPARATORIA 24

“DR. ALFREDO PIÑEYRO LOPÉZ “

Seguridad informática

Maestro: Abraham Romero

Alumno:

Rodríguez Cruz Jesús Humberto

Principios de la seguridad informática

Se puede definir a la seguridad informática como cualquier medida que impida que

la ejecución de operaciones no autorizadas sobre un sistema o red informática,

cuyos efectos pueden conllevar daños sobre la información, comprometer su

confidencialidad, autenticidad o integridad, disminuir el rendimiento de los equipos

o bloquear el acceso de los usuarios autorizados al sistema.

Principio de defensa en profundidad

Esto consiste en el diseño e implementación de varios niveles de seguridad dentro

del sistema informático de la organización.

Objetivos de la seguridad informática

Minimizar y gestionar los riesgos y detectar los posibles problemas y

amenazas a la seguridad.

Garantizar la adecuada utilización de los recursos y de las aplicaciones del

sistema.

Limitar las pérdidas y conseguir la adecuada recuperación dl sistema en

caso de un incidente de seguridad.

Cumplir con el marco legal y con los requisitos impuestos por los clientes en

sus contratos.

Políticas, planes y procedimientos de seguridad.

Políticas de seguridad: se define como una declaración de intenciones de alto

nivel que cubre la seguridad de los sistemas informáticos y que proporciona las

bases para definir y delimitar responsabilidades para las diversas actuaciones

técnicas y organizativas que se requieren.

Un plan de seguridad es un conjunto de decisiones que define cursos de acción

futuros, así como lo medios que se van a utilizar para conseguirlos.

Un procedimiento de seguridad es la definición detallada de los pasos a ejecutar

para llevar a cabo unas tareas determinadas. Estos permiten aplicar e

implementar las políticas de seguridad que han sido aprobadas por la

organización.

Elementos de las políticas de seguridad

Seguridad frente al personal

Alta de empleados: El procedimiento de alta de nuevos empleados requiere

prestar atención a aspectos como el adecuado cheque de referencias.

Baja de empleados: Antes una baja de un empleado también debería quedar

claramente definido, de tal modo que los responsables del sistema informático

puedan proceder a la cancelación.

Adquisición de productos: L a política de seguridad con la adquisición de

productos tecnológicos necesarios para el desarrollo y el mantenimiento de la

organización debe contemplar toda una serie de actividades ligadas a al proceso

de compra.

Relación con proveedores

En relación con proveedores externos requiere contemplar aspectos como la

negociación de los mínimos niveles d servicio y calidad en especial con aquellos

proveedores relacionados con la informática.

Seguridad física de las instalaciones

Los locales donde se ubiquen los ordenadores que contienen o puedan contener a

los ficheros y datos más sensibles de la organización deberán contar con los

medios mínimos de seguridad que eviten los riesgos de indisponibilidad que

pudieran producirse como consecuencia de incidencias fortuitas o intencionadas.

Sistema de protección eléctrica

Las directrices de seguridad relacionadas con la protección eléctrica de los

equipos informáticos deberían definir los siguientes aspectos:

Adecuada conexión de los equipos a la toma de tierra.

Revisión de instalación eléctrica específica para el sistema informático.

Eliminación de la electricidad estático en las salas donde se ubiquen los

equipos más importantes, como los servidores.

Filtrado de ruidos e interferencias electromagnéticas.

Utilización de sistema de alimentación interrumpida.

Control de nivel de emisiones electromagnéticas

Todos los equipos informáticos y electrónicos emiten señales radioeléctricas que

podrían revelar información de interés a aquellos usuarios con os medios para

interceptar dichas señales.

Vigilancia de la red y de los elementos de conectividad

Los hubs, switches, routers o puntos de acceso inalámbricos, podrían facilitar el

acceso la red a usuarios no autorizados si no se encuentran protegidos de forma

adecuada.

Configuración en el acceso y configuración de los servidores.

Los servidores, debido a su importancia para el correcto funcionamiento de

muchas aplicaciones y servicios de la red de la organización ya que suelen

incorporar información sensible.

Potrebbero piacerti anche

- Bateria Del Automovil.Documento27 pagineBateria Del Automovil.Brayan Acosta100% (1)

- CITAS TEXTUAL de SolucionDocumento2 pagineCITAS TEXTUAL de SolucionLeo Castro50% (2)

- Diseño de Casa Habitacion Del Siglo XXDocumento21 pagineDiseño de Casa Habitacion Del Siglo XXAdrian TamayoNessuna valutazione finora

- Diferencias normas APA y VancouverDocumento7 pagineDiferencias normas APA y VancouverCarlos Rodriguez Gonzales40% (10)

- El Pandeo Es Un Fenómeno de Inestabilidad Elástica Que Puede Darse en Elementos Comprimidos EsbeltosDocumento4 pagineEl Pandeo Es Un Fenómeno de Inestabilidad Elástica Que Puede Darse en Elementos Comprimidos Esbeltosvictor911223Nessuna valutazione finora

- Bioseguridad COVIDDocumento29 pagineBioseguridad COVIDBore RodriguezNessuna valutazione finora

- Manual de Calculo Integral 2017 PDFDocumento70 pagineManual de Calculo Integral 2017 PDFpabloNessuna valutazione finora

- El uso del celular durante clases de administración de empresasDocumento5 pagineEl uso del celular durante clases de administración de empresasMardoqueo BeltranNessuna valutazione finora

- Crusigrama de La GuiaDocumento3 pagineCrusigrama de La Guiapimpon70Nessuna valutazione finora

- AISLAMIENTODocumento9 pagineAISLAMIENTOAdriana RuizNessuna valutazione finora

- Adquisiciones y AbastecimientosDocumento171 pagineAdquisiciones y AbastecimientosCarlos Chavolla GómezNessuna valutazione finora

- 03 Rincones EscolaresDocumento3 pagine03 Rincones EscolaresjoseNessuna valutazione finora

- Hoja de Seguridad Msds Nitrógeno LíquidoDocumento7 pagineHoja de Seguridad Msds Nitrógeno LíquidoLina Marcela BedoyaNessuna valutazione finora

- Los 10 Pilares de La Gestión para Un Plan de Lubricación ExitosoDocumento16 pagineLos 10 Pilares de La Gestión para Un Plan de Lubricación Exitosoallmcbeall100% (1)

- Importancia Y Operaciones de NúmerosDocumento4 pagineImportancia Y Operaciones de NúmeroselcoqueticoclasicoNessuna valutazione finora

- Fracciones ParcialesDocumento22 pagineFracciones ParcialesAndres Soto EspinozaNessuna valutazione finora

- PD Ee ValladolidDocumento34 paginePD Ee ValladolidJudit Esteve GarciaNessuna valutazione finora

- Proyecto El Nuevo CampecheDocumento13 pagineProyecto El Nuevo CampecheLuis Ancona PayasNessuna valutazione finora

- DBT 3Documento50 pagineDBT 3jorge Ramirez PazNessuna valutazione finora

- Ejemplo Redes WiFiDocumento18 pagineEjemplo Redes WiFiArmando RodriguezNessuna valutazione finora

- Guia Practica Hospitalseguro PDFDocumento24 pagineGuia Practica Hospitalseguro PDFRuben MartinezNessuna valutazione finora

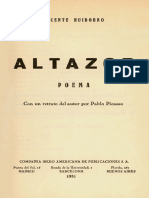

- Altazor Canto 1Documento30 pagineAltazor Canto 1Marquitx Gálvez ArrietNessuna valutazione finora

- Glosario Ambiental BásicoDocumento9 pagineGlosario Ambiental BásicoAlex BravoNessuna valutazione finora

- 1456-Texto Del Artículo-5629-1-10-20120327Documento4 pagine1456-Texto Del Artículo-5629-1-10-20120327Lou AndreasNessuna valutazione finora

- Fundamentos de La Administracion Semana 1 PDFDocumento20 pagineFundamentos de La Administracion Semana 1 PDFNaomi Scarlett De La Torre ValdezNessuna valutazione finora

- Metodos de MarcajeDocumento16 pagineMetodos de Marcajejuan pablo garcia sanchezNessuna valutazione finora

- Evaluación Proporción y PorcentajeDocumento8 pagineEvaluación Proporción y PorcentajeValy Nati SalasNessuna valutazione finora

- Comunicación escrita eficaz y desarrollo organizacionalDocumento12 pagineComunicación escrita eficaz y desarrollo organizacionalmcinserryNessuna valutazione finora

- Laboratorio 2 PULPASDocumento18 pagineLaboratorio 2 PULPASRigoberto Callisaya75% (8)

- Pensamiento PoliticoDocumento4 paginePensamiento PoliticoDanelle RiveroNessuna valutazione finora