Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

REDESWORLDConceptos Basicos

Caricato da

Andreziito_20100 valutazioniIl 0% ha trovato utile questo documento (0 voti)

51 visualizzazioni7 pagineTitolo originale

REDESWORLDConceptos basicos

Copyright

© Attribution Non-Commercial (BY-NC)

Formati disponibili

DOC, PDF, TXT o leggi online da Scribd

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

Attribution Non-Commercial (BY-NC)

Formati disponibili

Scarica in formato DOC, PDF, TXT o leggi online su Scribd

0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

51 visualizzazioni7 pagineREDESWORLDConceptos Basicos

Caricato da

Andreziito_2010Copyright:

Attribution Non-Commercial (BY-NC)

Formati disponibili

Scarica in formato DOC, PDF, TXT o leggi online su Scribd

Sei sulla pagina 1di 7

Conceptos basicos

1. Descargar en la red el manual del Access Pont QP WA252G

2. Definir

WDS: sistema de distribución inalámbrica,es una forma de inteconectar las redes si

necesidad de un tipo de cableado

Puede funcionar como repetidor, transmitiendo la señal de un “puente” aunq la

velocidad se reduce

• 802.1X/RADIUS:es una forma de controlar el acceso basado en puerto hace

uso de las características físicas de acceso con el fin de proporcionar un medio

de autenticación y autorización de los dispositivos conectados a un puerto LAN

• IAPP: Inter-Access Point Protocol es protocolo que describe una extensión

opcional de IEEE 802.11 que no daun punto de acceso inalámbrico de

comunicación entre los sistemas de múltiples proveedores.

• WEP: "Privacidad Equivalente a Cableado", sistema de cifrado incluido en el

estándar IEEE 802.11 como protocolo para redes inalámbricas que nos

encriptala información que se maneja. Proporciona un cifrado a nivel 2, basado

en el algoritmo de cifrado RC4 que utiliza claves de 64 bits. se basa en una

clave secreta compartida entre una estación móvil. La clave secreta se utiliza

para cifrar los paquetes antes de su transmisión, y una comprobación de

integridad se utiliza para asegurar que los paquetes no se modifican en tránsito

3. Indique la función de los siguientes leds

• STATUS: muestra un color rojo solido cuando el dispositivo se esta

reiniciando.

• WEP / WPA: Es un color naranja, que se muestra cuando la seguridad

inalámbrica esta activada

• LINK/ACT: Su color verde es característico al instante en que se conecta o se

asocia con una estación

• MAC CTRL: se muestrade color naranjado solido cuando el control Mac esta

ativado

• WDS: Se usa el color naranjado cuando el WDS es activado

• LAN 1 y 2: Se utiliza el color verde tanto para la LAN 1 y 2 al momento en que

se conecta a una red local

4. Defina los ajustes por defecto de este modelo de Access Pont

Devicename: WirrelessAp

SSID: Defaultvalue 802.11g-Ap

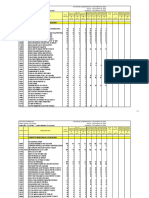

5. EN QUE CONSISTE CADA UNO DE LOS MODOS DEL ACCESS POINT

(Pegar la imagen respectiva)

• ACCESS POINT (DEFECTO)

Consiste en conectar todas las estaciones a una red alambrica, las

estaciones pueden terner internet si el punto de acceso tiene internet

• REPETIDOR

Transmite la señal de un puente y la extiende llevando la conexión de

forma inalambrica a cualquier parte desde que se encuentren

• CLIENTE (Dos posibilidades)

Puede trabajar con una estación inalambrica cuando esta conectado a un

PC de modo que el pc puede enviar paquetes de un extremo inalámbrico a

un interfaz inalámbrica

• Puente

Deja el Access point como un punto y repetidor de acceso a la LAN al

mismo tiempo

6. QUÈ ES EL FIRMWARE?

O programación en firme, son instrucciones de programa para propósitos

específicos, grabado en una memoria de tipo no volátil o no variable (ROM,

EEPROM, flash,...), que establece la lógica de más bajo nivel que controla los

circuitoselectrónicos de un dispositivo de cualquier tipo.

Funcionalmente, el firmware es la interfaz entre las órdenes externas que

recibe el dispositivo y su electrónica. Encontramos firmware en memorias ROM

de los sistemas de diversos dispositivos periféricos, como en monitores de

video, unidades de disco, impresoras, etc., pero también en los propios

microprocesadores, chips de memoria principal y en general en cualquier

circuito integrado, asi como en la BIOS cuyo propósito es activar una máquina

desde su encendido y preparar el entorno para la instalación de un Sistema

Operativo complejo. En un microprocesador el firmware es el que recibe las

instrucciones de los programas y las ejecuta en la compleja circuitería del

mismo, emitiendo órdenes a otros dispositivos del sistema.

7. EN QUE CONSISTE LA OPCIÓN FRAGMENT TRESHOLD?

Es dividir los datos que se desean enviar en pequeñas porciones que se

envían independientemente entre el emisor y el receptor de modo que el

receptor reagrupe los datos y crea el paquete completo permitiendo retomar la

transmisión en un punto más concreto, sin tener que volver a enviar un número

de datos mayor.

Como consecuencia la fragmentación reduce la velocidad de transmisión en

enlaces que tengamos buena señal, bajo nivel de ruido y pocas colisiones,

pero la mejora en las ocasiones que tengamos problemas de enlace debido a

que cada paquete fragmentado añade varias cabeceras a los datos enviados

Para ajustar el valor idóneo de fragmentación, tenemos que analizar las

colisiones presentes en la red. Si tenemos menos de un 5% podemos

considerar desactivar la fragmentación. De lo contrario, probaremos a ajustar a

un valor intermedio, como puede ser a 1000 bytes.

8. QUE ES EL LONG PREAMBLE?

Es un tipo de preámbulo el cual traduce preámbulo largo, este se utiliza

principalmente en un red inalámbrica que posea un ambiente ruidoso. Su

función es la de sincronizar las trasmisiones en la red además de fijar un

delimitador denominado start frame

9. QUE ES EL BROADCAST SSID?

El broadcast SSID permite que todas las estaciones de trabajo situadas bajo la

red inalámbrica detecten el SSID del punto de acceso, que es el que premite

identificarlos como parte de una misma red inalámbrica, posee un máximo de

32 caracteres entre números y letras; para que todos los equipos inalámbricos

puedan comunicarse entre si deben poseer el mismo SSID ( service set

identifier que significa paquete de identificador del servicio)

10.EN QUE CONSISTE EL WIRELESS ACCESS CONTROL MODE?

Por medio de este sistema de control podremos establecer el tipo de seguridad

o quienes pueden acceder a la red inalámbrica que se posea. Los tres tipos de

opciones de este control de acceso son Disable, Allow listed y Deny listed. En

desable, desactiva el control de acceso y cualquiera podría ingresar. Con Allow

Listed, permite que las estaciones seleccionadas en una lista puedan ingresar.

Y con Deny Listed hace que las estaciones q se selecciones no puedan

ingresar

11. QUE ES EL SPANNING TREE?

Es un protocolo del modelo OSI de la capa 2. Este protocolo permite a los

dispositivos de la red activar o desactivar los enlaces de conexión, de esta

manera garantiza que no haya bucles en la topología de la red. Un bucle es

cuando dos componentes de una misma red están conectados por más de una

ruta, cuando sucede esto hace que la información circule constantemente

alrededor de la red y no puede llegar a su destino, por lo que es muy

importante usar este protocolo en las redes que se deseen utilizar

12. Elaborar un video y subirlo a su blog, en el que se muestre el proceso para

configurar el Access point como repetidor?

Potrebbero piacerti anche

- Mu Bases Reles Es PDFDocumento43 pagineMu Bases Reles Es PDFAndreziito_2010Nessuna valutazione finora

- Guia de Reles ArtecheDocumento28 pagineGuia de Reles ArtecheAndreziito_2010Nessuna valutazione finora

- Circular029-2018 Conformación UC Capítulo 14 CREG 015 de 2018Documento73 pagineCircular029-2018 Conformación UC Capítulo 14 CREG 015 de 2018Andreziito_2010Nessuna valutazione finora

- Wartegg PruebaDocumento1 paginaWartegg PruebaAndreziito_2010100% (1)

- Sustancias PurasDocumento42 pagineSustancias PurasAndreziito_2010Nessuna valutazione finora

- Ensayo Sobre El Arte de La ProtestaDocumento3 pagineEnsayo Sobre El Arte de La ProtestaAndreziito_2010Nessuna valutazione finora

- La Lengua (ENSAYO)Documento5 pagineLa Lengua (ENSAYO)Andreziito_2010Nessuna valutazione finora

- Modulo 02 - Ejemplos de Requerimientos Funcionales de Proceso o Área de NegocioDocumento2 pagineModulo 02 - Ejemplos de Requerimientos Funcionales de Proceso o Área de NegocioLuis FloresNessuna valutazione finora

- Variador 710Documento3 pagineVariador 710MIKI ALESSANDRO CORNEJO GARZONNessuna valutazione finora

- Actividad 1. La Historia Del Software OfimáticoDocumento2 pagineActividad 1. La Historia Del Software OfimáticoclasesenlineagciaNessuna valutazione finora

- Administracinparaemprendedores1ed Antoniocesaramarumaximiano 150505114120 Conversion Gate01Documento21 pagineAdministracinparaemprendedores1ed Antoniocesaramarumaximiano 150505114120 Conversion Gate01Jefersson Alex Quispe VargasNessuna valutazione finora

- Manual de Modo Grafico en Dev C++Documento18 pagineManual de Modo Grafico en Dev C++David Escola Vinan83% (12)

- Programa Java 10Documento2 paginePrograma Java 10Valdez TorresNessuna valutazione finora

- POP3Documento2 paginePOP3Freddy OtavaloNessuna valutazione finora

- Codigo Principal Snake C++Documento12 pagineCodigo Principal Snake C++LUDWIN JEAN DENNIS CHEJE APAZANessuna valutazione finora

- Parcial 1 CorteDocumento2 pagineParcial 1 CorteEdison GuzmanNessuna valutazione finora

- P4 E1 AmbitoredesDocumento2 pagineP4 E1 Ambitoredesmiguel gomez fernandezNessuna valutazione finora

- Entornos de Escritorio para Software Libre y PrivativoDocumento8 pagineEntornos de Escritorio para Software Libre y PrivativoNelly PazNessuna valutazione finora

- Unidad 1 Introducción A Las Bases de DatosDocumento13 pagineUnidad 1 Introducción A Las Bases de DatosangelNessuna valutazione finora

- Electronics Workbench MultisimDocumento2 pagineElectronics Workbench Multisim251022100% (1)

- Técnicas de Navegación Entre Web Forms ASPDocumento3 pagineTécnicas de Navegación Entre Web Forms ASPCesar PozoNessuna valutazione finora

- Tesis Ignacio JelvezDocumento95 pagineTesis Ignacio JelvezIgnacio JelvezNessuna valutazione finora

- Grado 8Documento5 pagineGrado 8ALVARINO ARROYONessuna valutazione finora

- PolComLiq 05 Computo Complementa Tu HogarDocumento18 paginePolComLiq 05 Computo Complementa Tu Hogarstore 4264Nessuna valutazione finora

- Datos, Informacion, Bases de Datos y AplicacionesDocumento4 pagineDatos, Informacion, Bases de Datos y AplicacionesAdrián Rodríguez.Nessuna valutazione finora

- Datos de Los Sistemas Operativos PDFDocumento2 pagineDatos de Los Sistemas Operativos PDFJesus Enrique Vazquez ReynaNessuna valutazione finora

- 2.1.1.6 Lab - Configuring Basic Switch SettingsDocumento14 pagine2.1.1.6 Lab - Configuring Basic Switch SettingsClaraNessuna valutazione finora

- Taller 3 Guía ExcelDocumento2 pagineTaller 3 Guía ExcelzayrajoharoaNessuna valutazione finora

- Historia Del SoftwareDocumento3 pagineHistoria Del SoftwareYeison Darley UrbanoNessuna valutazione finora

- Inf Lab MicrocontraladoresDocumento10 pagineInf Lab MicrocontraladoresNuñez Jeff StNessuna valutazione finora

- Desarrollo WebDocumento4 pagineDesarrollo WebNelson Aranibar RegaladoNessuna valutazione finora

- Lab Redes Sem3Documento9 pagineLab Redes Sem3erick lagosNessuna valutazione finora

- LABORATORIO 1 Manejo de Puertos DigitalesDocumento10 pagineLABORATORIO 1 Manejo de Puertos Digitalesmax trNessuna valutazione finora

- Plan de Renovación y Adquisición TIDocumento22 paginePlan de Renovación y Adquisición TIJorge Milton Navarro EstrellaNessuna valutazione finora

- Auladigital EBeam Classic DatosDocumento1 paginaAuladigital EBeam Classic DatosGeorge FelixNessuna valutazione finora

- Manual Informatica Basica-1Documento47 pagineManual Informatica Basica-1Juliana SalaNessuna valutazione finora

- Actividad 4. Contadores (Diagramas de Tiempo)Documento6 pagineActividad 4. Contadores (Diagramas de Tiempo)RodrigoNessuna valutazione finora