Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

Software Malintencionado y Virus

Caricato da

Eduardo RamirezTitolo originale

Copyright

Formati disponibili

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

Formati disponibili

Software Malintencionado y Virus

Caricato da

Eduardo RamirezCopyright:

Formati disponibili

Software Malintencionado y Virus

Índice

I. Introducción

II. Objetivo

III. Contenido

1. Software Malintencionado

1.1 Definición del software malintencionado

1.2 Categoría de Software Malintencionado

1.2.1 Troyanos

1.2.1.1 Troyanos de acceso remoto.

1.2.1.2 Rootkits

1.2.2 Gusanos

1.2.3 Virus

1.3 Características del software malintencionado

1.3.1 Entornos objetivo

1.3.1.1 Dispositivos

1.3.1.2 Sistemas operativos

1.3.1.3 Aplicaciones

1.3.2 Portadores

1.3.2.1 Archivos ejecutables

1.3.2.2 Secuencias de comandos

1.3.2.3 Macros

1.3.2.4 Sector de inicio

1.3.3 Mecanismos de transporte

1.3.3.1 Medios extraíbles

1.3.3.2 Recursos compartidos de red

1.3.3.3 Exploración de la red

1.3.3.4 Redes de igual a igual (P2P)

1.3.3.5 Correo electrónico

1.3.3.5.1 Servicio de envío de correo

1.3.3.5.2 Servicio de envío de correo masivo

1.3.3.6 Aprovechamiento remoto

1.3.4 Cargas

1.3.4.1 Puerta trasera

1.3.4.2 Daños o eliminación de datos

1.3.4.3 Robo de información

1.3.4.4 Denegación de servicio (DoS)

1.3.4.5 Denegación de servicio distribuida (DDoS)

1.3.5 Mecanismos de activación

1.3.5.1 Ejecución manual

1.3.5.2 Ingeniería social

1.3.5.2 Ejecución semiautomática

1.3.5.3 Ejecución automática

1.3.5.4 Ejecución automática

1.3.5.5 Bomba de tiempo

1.3.5.6 Activación condicional

1.3.6 Mecanismos de defensa

1.3.6.1 Armadura

1.3.6.2 Ocultación

1.3.6.3 Cifrado

1.3.6.4 Software malintencionado oligomórfico

1.3.6.5 Software malintencionado polimórfico

1.4 ¿Qué no se considera software malintencionado?

Auditoria y Seguridad Informática 1

Software Malintencionado y Virus

1.4.1 Software de humor

1.4.2 Mensajes de virus falsos

1.4.3 Fraudes

1.4.4 Correo no deseado

1.4.5 Programas espía

1.4.6 Publicidad no deseada

1.4.7 Cookies de Internet

Auditoria y Seguridad Informática 2

Software Malintencionado y Virus

2 Virus

2.1 Definición De Virus

2.2 Clasificación

2.2.1 Virus Macro

2.2.2 Virus del BOOT

2.2.3 Virus Gusano

2.2.4 Virus Troyano

2.2.5 Virus Web

2.2.6 Virus de Archivos

2.3 Mitos De Los Virus Informáticos

2.3.1 Mito 1-Miles de virus nuevos se escriben cada año

2.3.2 Mito 2-Todos los virus son extremadamente

2.3.3 Mito 3-Su computadora es blanco potencial para

2.3.4 Mito 4-Los autores de virus son más imaginativos

2.3.5 Mito 5-Liberando la información sobre virus

2.3.6 Mito 6-Los antivirus son trabajos bien hechos

2.3.7 Mito 7-Los virus causan millones en pérdidas

2.3.8 Mito 8-Todos los progresos en antivirus

2.3.9 Mito 9-Escribir e intercambiar virus va a ser legislado

2.4 Síntomas

2.5 Medidas Para Combatir La Amenaza De Los Virus

2.6 Detección Y Prevención De Virus

2.7 Recuperación

2.7.1 Aísle y desconecte el equipo

2.7.2 Elimine el virus

2.7.3 Recupere la información

2.7.4 Evite una infección futura

2.7.5 Aprenda de los errores

3. Software Antivirus

3.1 Definición Antivirus

3.2 Principales Funciones Y Componentes De Un ANTIVIRUS

3.2.1 VACUNA

3.2.2 DETECTOR

3.2.3 ELIMINADOR

3.3 Detalles De Antivirus

3.3.1 McAfee

3.3.2 Norton

3.3.3 Panda

3.3.4 NOD32 Anti-Virus

3.3.5 BitDefender

3.3.6 Avast Home

3.3.7 Kaspersky Antivirus

3.3.7.1 Cambios recientes en Kaspersky

3.3.7.2 Limitaciones de la versión de prueba

3.3.7.3 Para utilizar Kaspersky necesitas

3.4 Simbología De Las Principales Características De Cada Uno

3.4.1 LOS MEJORES EN ESTE ORDEN ANTIVIRUS

IV. Ejercicios de Aplicación

V. Ejercicios Desarrollados

VI. Manual

VII. Conclusiones

VIII. Bibliografía

Auditoria y Seguridad Informática 3

Software Malintencionado y Virus

I. Introducción

En el presente informe aprenderemos a diferenciar entre

un Software Malintencionado y lo que Virus pueden

causar dentro de una o varias Pc’s.

La finalidad de compartir la información recabada a lo

largo de este mes podrá serle de utilidad para Prevenir

y Mitigar cualquier intruso no amistoso dentro del

Sistemas Operativos, como también del Núcleo y el Set

de Instrucciones de un Computador o conjunto de ellos.

Aun a sabiendas que nunca se estará al 100% protegido

del ataque de alguno de estos intrusos informáticos.

El Capitulo 1, se hablare de Software Malintencionado,

y usted (Docentes y comunidad Universitaria) podrá

diferenciar y aclarar al mismo tiempo la razón del

porque nombrar a los Troyanos y Gusanos; Virus, esta

lejos de acercarse a la realidad. Además de poder

categorizar a detalle el Software malintencionado y

conocer acertadamente a lo que no se debe considerar un

Software Malintencionado.

El Capitulo 2, se podrá apreciar mejor a lo que sí se

puede conocer como Virus informático, podremos

clasificar a éstos, y despejar los mitos que circundan

alrededor de este Capitulo. Además conocerá a

profundidad los principales síntomas, así como las

medidas de prevención y mitigación de los Virus

Informáticos.

Y que seria de los Virus, sin sus respectivos Software

Antivirus. Y ese es el tema del capitulo 3, Antivirus.

Donde apreciaremos a grandes rasgos las funcionalidades

de estos software’s y sus componentes internos.

Roussell Eduardo Ramírez Álvarez

Auditoria y Seguridad Informática 4

Software Malintencionado y Virus

II. Objetivos

Objetivos Generales:

Permitir que todas aquellas personas que tenga acceso a

este informe puedan estar prevenidas del ataque de un

Software Malintencionado o Virus Informático. Aunque lo

seguiremos repitiendo muchas veces durante este

informe. “Nadie”, pero “Nadie” esta libre del ataque de

estos Intrusos.

Objetivos Específicos:

A la Comunidad Informática, tener siempre presente las

medidas de Prevención y Mitigación en caso de algún

tipo de ataque, y/o en todo caso saber que hacer, si es

que ya ocurrió el incidente.

Roussell Eduardo Ramírez Álvarez

Auditoria y Seguridad Informática 5

Software Malintencionado y Virus

CAPITULO 1

SOFTWARE MALINTENCIONADO

Auditoria y Seguridad Informática 6

Software Malintencionado y Virus

III. Contenido

1. Software Malintencionado

1.1 Definición del software malintencionado

En este informe se utiliza el término software malintencionado o malware

(procedente del término inglés "malicious software") como denominación

colectiva para hacer referencia a los virus, gusanos y troyanos que realizan

tareas malintencionadas en un sistema informático con total premeditación.

Por tanto, ¿qué es exactamente un virus o un gusano informático? ¿En qué se

diferencian de los troyanos? ¿Actúan las aplicaciones antivirus sólo frente a

gusanos y troyanos, o sólo ante virus?

Estas preguntas surgen dada la gran confusión, y a menudo la distorsión, que

acompaña al concepto de código malintencionado. La gran cantidad y variedad

de código malintencionado existente hace difícil proporcionar una definición

exacta de cada una de sus categorías.

A continuación se muestran varias definiciones simples de carácter general de

categorías de software malintencionado:

o Troyano. Programa aparentemente útil o inofensivo que en realidad

contiene código oculto diseñado para dañar o beneficiarse del sistema

en el que se ejecuta. Los troyanos se envían normalmente a través de

mensajes de correo electrónico que falsean el objetivo y la función del

programa. También se denominan códigos troyanos. El troyano deja una

carga o realiza una tarea malintencionada cuando se ejecuta.

o Gusano. Los gusanos utilizan código malintencionado de propagación

automática capaz de distribuirse de un equipo a otro a través de las

conexiones de red. Los gusanos pueden realizar acciones dañinas, como

consumir los recursos de la red o del sistema local, dando lugar

probablemente a un ataque de denegación de servicio. Determinados tipos

de gusanos se pueden ejecutar y propagar sin la intervención del

usuario, mientras que otros requieren que éste ejecute directamente el

código para su propagación. Además de replicarse, los gusanos también

pueden dejar una carga.

o Virus. Los virus ejecutan código escrito con la intención expresa de

replicarse. Se intentan propagar de un equipo a otro adjuntándose a un

programa host. Pueden dañar elementos de hardware, software o datos.

Cuando el host se ejecuta, también lo hace el código del virus,

infectando nuevos hosts y, en ocasiones, dejando una carga adicional.

A efectos de este informe, carga es un término colectivo que hace referencia

a las acciones que realiza el software malintencionado en un equipo

infectado.

Estas definiciones de las distintas categorías de software malintencionado

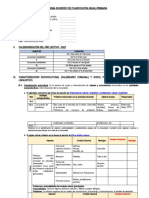

permiten presentar las diferencias entre ellas en un simple gráfico de flujo.

En la ilustración siguiente se muestran los elementos que permiten determinar

si un programa o una secuencia de comandos se incluyen dentro de alguna de

las categorías:

Auditoria y Seguridad Informática 7

Software Malintencionado y Virus

Figura 1 Árbol de decisión para determinar si se trata de código

malintencionado

La ilustración nos permite distinguir las categorías de código

malintencionado más comunes según se presentan en este informe. No obstante,

es importante señalar que un mismo ataque puede introducir código que se

ajuste a varias de estas categorías. Estos tipos de ataque (conocidos como

amenazas mixtas porque constan de más de un tipo de software malintencionado

y utilizan varios vectores de ataque) se pueden propagar muy rápidamente.

Un vector de ataque es la ruta que el software malintencionado puede utilizar

para realizar un ataque. Por ello, la defensa frente a las amenazas mixtas

puede resultar especialmente difícil.

Auditoria y Seguridad Informática 8

Software Malintencionado y Virus

1.2 Categoría de Software Malintencionado

En las secciones siguientes de este informe se ofrece una explicación más

detallada de cada categoría de software malintencionado y de algunos de los

elementos clave que lo componen.

1.2.1 Troyanos

Los troyanos no se consideran virus informáticos ni gusanos porque no se

pueden propagar por sí mismos. No obstante, se puede utilizar un virus o un

gusano para copiar un troyano en el sistema que se desea atacar como parte de

una carga de ataque. Este proceso se denomina colocación.

Normalmente, los troyanos tienen como objetivo interrumpir el trabajo del

usuario o el funcionamiento normal del sistema. Por ejemplo, los troyanos

pueden crear una puerta trasera en el sistema para que los atacantes puedan

robar datos o cambiar la configuración.

Hay otros dos términos que se suelen utilizar al hablar de troyanos o

actividades troyanas; se identifican y explican a continuación:

1.2.1.1 Troyanos de acceso remoto. Algunos programas troyanos permiten

al atacante o ladrón de datos hacerse con el control de un sistema de

forma remota. Estos programas se denominan troyanos de acceso remoto

(RAT) o puertas traseras. Varios ejemplos de RAT son: Back Orifice,

Cafeene y SubSeven.

1.2.1.2 Rootkits. Se trata de colecciones de programas de software que

los atacantes utilizan para obtener acceso remoto no autorizado a un

equipo y ejecutar ataques adicionales. Pueden utilizar varias técnicas

diferentes, entre las que se incluyen el seguimiento de las pulsaciones

de teclas, el cambio de los archivos de registro o de las aplicaciones

existentes en el sistema, la creación de puertas traseras y el ataque a

otros equipos de la red.

Por lo general, los rootkits se organizan como un conjunto de

herramientas que se adaptan específicamente para atacar a un sistema

operativo determinado. Los primeros aparecieron a principios de los 90,

siendo sus principales objetivos los sistemas operativos Sun y Linux.

Actualmente son muchos los sistemas operativos objetivo, entre ellos la

plataforma Microsoft® Windows®.

Nota: No hay que olvidar que tanto los RAT como determinadas

herramientas que forman los rootkits pueden tener usos legítimos de

control remoto y seguimiento. No obstante, se trata de herramientas que

pueden suponer problemas para la seguridad y privacidad, lo que aumenta

los riesgos globales de los entornos en los que se utilizan.

1.2.2 Gusanos

Si el código malintencionado se replica, no se trata de un troyano. Por

tanto, la cuestión que debe plantearse para definir más claramente el

software malintencionado es la siguiente: "¿Puede el código replicarse sin

necesidad de un portador?". Es decir, ¿puede replicarse sin necesidad de

infectar un archivo ejecutable? Si la respuesta a esta pregunta es "Sí", el

código se considera un tipo de gusano.

La mayoría de los gusanos intentan copiarse a sí mismos en un equipo host

para, a continuación, utilizar sus canales de comunicación y replicarse.

Auditoria y Seguridad Informática 9

Software Malintencionado y Virus

El gusano Sasser, por ejemplo, se aprovecha inicialmente de la vulnerabilidad

de un servicio para infectar un sistema y, a continuación, utiliza la

conexión de red del mismo para intentar replicarse. Si ha instalado las

últimas actualizaciones de seguridad (para detener la infección) o ha

habilitado los servidores de seguridad de su entorno para bloquear los

puertos de red utilizados por el gusano (para detener la replicación), el

ataque no tendrá éxito.

1.2.3 Virus

Si el código malintencionado agrega una copia de sí mismo a un archivo,

documento o sector de inicio de una unidad de disco con el fin de replicarse,

estaremos frente a un virus. Puede ser una copia directa del virus original o

una versión modificada del mismo. Para obtener información más detallada al

respecto, consulte la sección "Mecanismos de defensa" que aparece más

adelante en este informe.

Como se mencionó anteriormente, los virus contienen a menudo cargas que

pueden colocar en un equipo local, por ejemplo, un troyano, que realizará una

o varias acciones malintencionadas, como la eliminación de datos del usuario.

No obstante, aunque el virus sólo se replique y no contenga carga, seguimos

estando frente a un problema de software malintencionado, ya que el virus es

capaz de dañar datos, utilizar recursos del sistema y consumir ancho de banda

de red a medida que se replica.

Auditoria y Seguridad Informática 10

Software Malintencionado y Virus

1.3 Características del software malintencionado

Las características de las distintas categorías de software malintencionado

son a menudo muy similares. Por ejemplo, los virus y los gusanos pueden

utilizar la red como mecanismo de transporte. No obstante, mientras que el

virus buscará archivos que infectar, el gusano sólo intentará copiarse a sí

mismo. En la sección siguiente se explican las características típicas del

software malintencionado.

1.3.1 Entornos objetivo

Para que el ataque del software malintencionado a un sistema host tenga

éxito, es necesario que disponga de una serie de componentes específicos.

A continuación se muestran varios ejemplos típicos de componentes que

requiere el software malintencionado para lanzar un ataque a un sistema host:

1.3.1.1 Dispositivos. Ciertos tipos de software malintencionado se

dirigen específicamente a un tipo de dispositivo determinado, como un

PC, un equipo Apple Macintosh o incluso un dispositivo PDA, aunque este

último caso es muy poco común en la actualidad.

1.3.1.2 Sistemas operativos. En determinadas ocasiones, el software

malintencionado requiere un sistema operativo determinado para ser

efectivo. Por ejemplo, los virus CIH o Chernobyl de finales de los 90

sólo podían atacar equipos Microsoft Windows® 95 o Windows® 98.

1.3.1.3 Aplicaciones. También puede que el software malintencionado

requiera que en el equipo al que va a atacar esté instalada una

aplicación determinada para poder dejar una carga o replicarse. Por

ejemplo, el virus LFM.926 de 2002 sólo podía atacar si los archivos

Shockwave Flash (.swf) se ejecutaban en el equipo local.

1.3.2 Portadores

Cuando el software malintencionado es un virus, intenta atacar a un portador

(también conocido como host) e infectarlo. El número y tipo de portadores

susceptibles de ser atacados varía considerablemente, no obstante, en la

lista siguiente se muestran algunos ejemplos de los portadores que suelen ser

objeto de ataques con mayor frecuencia:

1.3.2.1 Archivos ejecutables. Se trata del objetivo del virus

"clásico", que se replica adjuntándose a un programa host. Además de

los archivos ejecutables típicos que utilizan la extensión .exe,

también pueden ser objeto de ataques archivos con las siguientes

extensiones: .com, .sys, .dll, .ovl, .ocx y .prg.

1.3.2.2 Secuencias de comandos. Los ataques que utilizan secuencias de

comandos como portadores se dirigen a archivos que utilizan un lenguaje

de secuencias de comandos como Microsoft Visual Basic® Script,

JavaScript, AppleScript o Perl Script. Entre las extensiones de este

tipo de archivos se encuentran: .vbs, .js, .wsh y .prl.

1.3.2.3 Macros. Estos portadores son archivos que admiten el lenguaje

de secuencias de comandos con macros de una aplicación determinada,

como una aplicación de procesamiento de textos, de hoja de cálculo o de

base de datos. Por ejemplo, los virus pueden utilizar los lenguajes de

macro de Microsoft Word y Lotus Ami Pro para producir una serie de

efectos, desde pequeñas malas pasadas (cambio de palabras en el

Auditoria y Seguridad Informática 11

Software Malintencionado y Virus

documento o de colores) hasta acciones malintencionadas (formateo del

disco duro del equipo).

1.3.2.4 Sector de inicio. Otras áreas específicas del disco del equipo

(discos duros y medios extraíbles de inicio), como el registro de

inicio maestro (MBR) o el registro de inicio de DOS, también se pueden

considerar portadores, dada su capacidad de ejecutar código

malintencionado. Una vez que el disco se ha infectado, la replicación

tiene lugar cuando éste se utiliza para iniciar otros sistemas.

Nota: si el virus intenta infectar tanto a archivos como a sectores de

inicio, hablamos de un virus multipartite.

1.3.3 Mecanismos de transporte

La replicación de los ataques de virus en distintos sistemas informáticos se

puede llevar a cabo a través de uno o varios métodos diferentes. En esta

sección se proporciona información sobre algunos de los mecanismos de

transporte más comunes utilizados por el software malintencionado.

1.3.3.1 Medios extraíbles. La transferencia de archivos es el primer y

probablemente más utilizado método de transmisión de virus informáticos

y otro tipo de software malintencionado (al menos, hasta el momento).

Se inició con los disquetes, luego pasó a las redes y, en la

actualidad, utiliza nuevos medios, como los dispositivos de bus serie

universal (USB) y los servidores de seguridad. Aunque la tasa de

infección no es tan alta como la del software malintencionado

transmitido a través de redes, la amenaza siempre está presente.

Resulta difícil de erradicar completamente dada la necesidad de

intercambiar datos entre sistemas.

1.3.3.2 Recursos compartidos de red. Cuando los equipos dispusieron de

un método que les permitía conectarse entre sí directamente a través de

una red, se abrió ante los creadores de software malintencionado un

nuevo mecanismo de transporte que superaba a los medios extraíbles en

cuanto a capacidad de propagar código malintencionado.

Cuando el sistema de seguridad de los recursos compartidos de red está

mal implementado, se obtiene como consecuencia un entorno apto para la

replicación de software malintencionado a un gran número de equipos

conectados. El uso de los recursos compartidos ha reemplazado en gran

medida al de los medios extraíbles.

1.3.3.3 Exploración de la red. Los creadores de software

malintencionado utilizan este mecanismo para explorar redes en busca de

equipos vulnerables o para atacar de forma aleatoria direcciones IP.

Con este mecanismo, por ejemplo, se puede enviar un paquete utilizando

un puerto de red específico a un intervalo determinado de direcciones

IP en busca de un equipo vulnerable al que poder atacar.

1.3.3.4 Redes de igual a igual (P2P). Para que tenga lugar una

transferencia de archivos P2P, es necesario que el usuario instale

previamente un componente cliente de la aplicación P2P que utilice uno

de los puertos autorizados en el servidor de seguridad de la

organización, por ejemplo, el puerto 80. Las aplicaciones utilizan este

puerto para atravesar el servidor de seguridad y transferir archivos

directamente de un equipo a otro.

Auditoria y Seguridad Informática 12

Software Malintencionado y Virus

Estas aplicaciones se pueden obtener fácilmente en Internet y

proporcionan un mecanismo de transporte que los creadores de software

malintencionado utilizan directamente para propagar un archivo

infectado en el disco duro de un cliente.

1.3.3.5 Correo electrónico. El correo electrónico se ha convertido en

el mecanismo de transporte utilizado por muchos creadores de software

malintencionado. La facilidad con la que se puede llegar a cientos de

miles de personas a través del correo electrónico sin necesidad de que

los responsables del ataque abandonen sus equipos ha hecho de este

mecanismo un método de transporte muy efectivo. Resulta relativamente

sencillo engañar a los usuarios para que abran archivos adjuntos al

correo electrónico (utilizando técnicas de ingeniería social). No es de

extrañar, por tanto, que muchos de los ataques de software

malintencionado más prolíficos hayan utilizado el correo electrónico

como transporte. Existen dos tipos básicos de software malintencionado

que lo utilizan de forma específica:

1.3.3.5.1 Servicio de envío de correo. Este tipo de software

malintencionado se envía a sí mismo por correo a un número

limitado de direcciones, bien utilizando el software de correo

instalado en el host (por ejemplo, Microsoft Outlook® Express),

bien empleando su propio motor integrado de protocolo simple de

transferencia de correo (SMTP).

1.3.3.5.2 Servicio de envío de correo masivo. Este tipo de

software malintencionado busca en el equipo infectado direcciones

de correo electrónico y, a continuación, se envía a sí mismo de

forma masiva a dichas direcciones, utilizando el software de

correo instalado en el host o su propio motor integrado SMTP.

1.3.3.6 Aprovechamiento remoto. El software malintencionado puede

intentar aprovechar una vulnerabilidad determinada de un servicio o

aplicación para replicarse. Este comportamiento se observa a menudo en

los gusanos; por ejemplo, el gusano Slammer aprovechó una de las

vulnerabilidades de Microsoft SQL Server™ 2000 para generar una

saturación de búfer que permitió que se sobrescribiera una parte de la

memoria del sistema con código que se podía ejecutar en el mismo

contexto de seguridad que el servicio SQL Server.

Las saturaciones de búfer se producen al agregar una cantidad de

información superior a la que el búfer es capaz de contener. Se trata

de una vulnerabilidad muy aprovechada por los atacantes para hacerse

con un sistema. Aunque Microsoft ya había identificado y solucionado

esta vulnerabilidad meses antes de que apareciera Slammer, pocos

sistemas se habían actualizado, por lo que el gusano se pudo propagar.

1.3.4 Cargas

Una vez el software malintencionado ha alcanzado el equipo host a través del

transporte, generalmente realizará una acción denominada carga, que puede

adoptar diferentes formas. En esta sección se identifican algunos de los

tipos de carga más habituales:

1.3.4.1 Puerta trasera. Este tipo de carga permite el acceso no

autorizado a un equipo. Aunque puede proporcionar acceso completo,

también se puede limitar, por ejemplo, a habilitar el acceso mediante

el protocolo de transferencia de archivos (FTP) a través del puerto 21

del equipo.

Auditoria y Seguridad Informática 13

Software Malintencionado y Virus

Si el ataque se produjo para habilitar Telnet, un intruso podría

utilizar el equipo infectado como área de almacenamiento temporal para

los ataques a través de Telnet en otros equipos. Como se ha mencionado

anteriormente, una puerta trasera en ocasiones se conoce como troyano

de acceso remoto.

1.3.4.2 Daños o eliminación de datos. Uno de los tipos de carga más

destructivos puede ser un código malintencionado que daña o elimina los

datos, y deja inservible la información del equipo del usuario. El

creador del software malintencionado tiene dos opciones: la primera

consiste en crear la carga de modo que se ejecute con rapidez.

Aunque es potencialmente desastroso para el equipo que infecta, el

diseño del software malintencionado permite descubrirlo antes y esto

favorece que se reduzcan las posibilidades de que se replique sin ser

detectado.

La otra opción consiste en dejar la carga en el sistema local (a modo

de troyano) durante un período de tiempo (consulte la sección

"Mecanismos de activación" más adelante en este capítulo para ver

ejemplos) para que el software malintencionado se extienda antes de que

se intente entregar la carga y, por lo tanto, se alerte al usuario de

su presencia.

1.3.4.3 Robo de información. Un tipo de carga de software

malintencionado especialmente preocupante es el que se ha diseñado para

robar información. Si una carga compromete la seguridad de un equipo

host, podrá proporcionar un mecanismo para pasar información a los

atacantes.

Esto puede ocurrir de diferentes formas; por ejemplo, la carga de

software malintencionado puede automatizar una transferencia con el

objetivo de capturar archivos locales o información tal como las teclas

que el usuario presiona (con el fin de intentar obtener el nombre y la

contraseña del usuario). Otro mecanismo consiste en proporcionar un

entorno en el host local que permita al atacante controlarlo de forma

remota u obtener acceso a los archivos del sistema directamente.

1.3.4.4 Denegación de servicio (DoS). Uno de los tipos de carga de

aplicación más sencilla es el ataque de denegación de servicio, que

consiste en un asalto computarizado que inicia un atacante para

sobrecargar o detener un servicio de red, por ejemplo un servidor Web o

de archivos. El objetivo de los ataques DoS es simplemente dejar

inutilizable un servicio determinado durante un período de tiempo.

1.3.4.5 Denegación de servicio distribuida (DDoS). Estos tipos de

ataques utilizan habitualmente clientes infectados que desconocen por

completo que participan en el ataque. Un ataque DDoS es un tipo de

denegación de servicio en el que un usuario utiliza código

malintencionado instalado en varios equipos para alcanzar un único

objetivo.

Con este método se puede conseguir un efecto mayor en el objetivo de lo

que se podría obtener si se usara un único equipo. La semántica del

ataque varía de unos a otros, si bien generalmente implica el envío de

grandes cantidades de datos a un host o un sitio Web específico, que

hacen que éste deje de responder (o se vuelva incapaz de responder) al

Auditoria y Seguridad Informática 14

Software Malintencionado y Virus

tráfico legítimo. De este modo, inunda el ancho de banda disponible en

el sitio de la víctima y hace que se quede sin conexión.

Puede resultar extremadamente difícil defenderse de este tipo de

ataque, puesto que los hosts responsables son de hecho víctimas

involuntarias. Los ataques DDoS generalmente se llevan a cabo mediante

bots (programas que realizan tareas repetitivas), como Eggdrop de

Internet Relay Chat (IRC), que un intruso puede utilizar para controlar

los equipos "víctimas" a través de un canal IRC. Una vez que esos

equipos quedan bajo el control del intruso, se convierten en zombies

que pueden atacar a un objetivo bajo las órdenes del intruso y sin el

conocimiento de sus propietarios.

Los ataques DoS y DDoS pueden implicar distintas técnicas, entre las

que se incluyen:

o Cierres del sistema. Si el software malintencionado consigue

apagar o bloquear el sistema host, puede ocasionar problemas

en uno o varios servicios. Para poder atacar el sistema host y

hacer que se apague, el software malintencionado debe

encontrar un punto débil en una aplicación o en el sistema

operativo.

o Inundación del ancho de banda. La mayor parte de los servicios

que se proporcionan en Internet están vinculados a través de

una conexión de red de banda ancha limitada que los conecta a

sus clientes. Si un creador de software malintencionado puede

entregar una carga que ocupe este ancho de banda con tráfico

de red falso, puede producir una denegación de servicio

simplemente impidiendo que los clientes puedan conectarse

directamente al mismo.

o Denegación de servicio de red. Este tipo de carga intenta

sobrecargar los recursos disponibles para el host local.

Recursos como el microprocesador y la capacidad de la memoria

quedan saturados por los ataques del tipo inundación de

paquetes SYN, en los que un atacante utiliza un programa para

enviar múltiples solicitudes de SYN de TCP con el fin de

llenar la cola de conexión pendiente en el servidor e impedir

el tráfico de red legítimo a y desde el host.

Los ataques del tipo bomba de correo también saturan los

recursos de almacenamiento para crear un ataque DoS, en el que

se envía a una dirección una cantidad excesiva de datos de

correo electrónico en un intento de ocasionar problemas en el

programa de correo electrónico o de impedir que el

destinatario reciba otros mensajes legítimos.

o Problemas en los servicios. Este tipo de carga también puede

ocasionar una denegación de servicio. Por ejemplo, esta

técnica de ataque DoS tiene éxito cuando el ataque en un

servidor de Sistema de nombres de dominio (DNS) deshabilita el

servicio DNS. Sin embargo, puede que todos los demás servicios

del sistema no resulten afectados.

Auditoria y Seguridad Informática 15

Software Malintencionado y Virus

1.3.5 Mecanismos de activación

Los mecanismos de activación son una característica que el software

malintencionado utiliza para iniciar la replicación o la entrega de la carga.

Entre los mecanismos de activación típicos se encuentran los siguientes:

1.3.5.1 Ejecución manual. Consiste simplemente en la ejecución del

software malintencionado por parte de la propia víctima.

1.3.5.2 Ingeniería social. El software malintencionado utilizará con

frecuencia alguna forma de ingeniería social para tratar de engañar a

una víctima y conseguir que ejecute manualmente el código

malintencionado. El enfoque puede resultar relativamente sencillo, como

el de los gusanos de correo masivo, en los que el elemento de

ingeniería social se centra en seleccionar el texto del campo Asunto

del mensaje de correo electrónico que tenga más posibilidades de ser

abierto por una víctima potencial.

Los creadores de software malintencionado pueden utilizar asimismo la

suplantación de correo electrónico para intentar hacer creer a la

víctima que un mensaje proviene de un remitente de confianza. La

suplantación es el acto de imitar un sitio Web o una transmisión de

datos para hacer que parezcan auténticos. Por ejemplo, el gusano Dumaru

original que apareció por primera vez en 2003 modificaba el campo De:

de los mensajes de correo electrónico para hacer creer que se enviaban

desde “security@microsoft.com”.

1.3.5.3 Ejecución semiautomática. Este tipo de mecanismo de activación

lo inicia primero la propia víctima y a partir de ahí se ejecuta

automáticamente.

1.3.5.4 Ejecución automática. Este mecanismo de activación no requiere

de ninguna ejecución manual. El software malintencionado lleva a cabo

su ataque sin necesidad de que la víctima ejecute un código

malintencionado en el equipo de destino.

1.3.5.5 Bomba de tiempo. Este tipo de mecanismo realiza una acción tras

un determinado período de tiempo. Este período puede ser un retraso

desde la primera ejecución de la infección o una fecha o intervalo de

fechas previamente establecidos. Por ejemplo, el gusano MyDoom.B

únicamente inició sus rutinas de carga contra el sitio Web de

Microsoft.com el día 3 de febrero de 2004, e hizo lo propio contra el

sitio Web del grupo SCO el 1 de febrero de 2004. Después, detuvo toda

replicación el 1 de marzo de ese mismo año, aunque el componente de

puerta trasera de la bomba de tiempo continuaba activo después de esta

fecha.

1.3.5.6 Activación condicional. Este mecanismo utiliza alguna condición

predeterminada para entregar la carga. Por ejemplo, un archivo con un

nombre nuevo, una serie de pulsaciones de teclas o el inicio de una

aplicación. El software malintencionado que emplea esta activación se

denomina en ocasiones bomba lógica.

Auditoria y Seguridad Informática 16

Software Malintencionado y Virus

1.3.6 Mecanismos de defensa

Numerosos ejemplos de software malintencionado utilizan algún tipo de

mecanismo de defensa para reducir la probabilidad de ser detectados y

eliminados. En la siguiente lista se ofrecen algunos ejemplos de las técnicas

empleadas:

1.3.6.1 Armadura. Este tipo de mecanismo de defensa emplea técnicas que

intentan impedir el análisis del código malintencionado, por ejemplo,

detectar cuándo se ejecuta un depurador e intentar evitar que funcione

correctamente, o agregar grandes cantidades de código sin sentido para

ocultar el objetivo del código malintencionado.

1.3.6.2 Ocultación. El software malintencionado utiliza esta técnica

para ocultarse mediante la interceptación de solicitudes de información

y la devolución de datos falsos. Por ejemplo, un virus puede almacenar

una imagen del sector de inicio no infectado y mostrarla cuando se

intente visualizar el sector de inicio afectado. El virus informático

más antiguo conocido, denominado “Brain”, utilizó esta técnica en 1986.

1.3.6.3 Cifrado. El software malintencionado que utiliza este mecanismo

de defensa realiza un cifrado de sí mismo o de la carga (y en ocasiones

incluso de otros datos del sistema) para evitar la detección o la

recuperación de datos. El software malintencionado cifrado contiene una

rutina de descifrada estática, una clave de cifrado y el código

malintencionado cifrado (que incluye una rutina de cifrado).

Cuando se ejecuta, utiliza la rutina de descifrado y la clave para

descifrar el código malintencionado. A continuación, crea una copia del

código y genera una nueva clave de cifrado. Emplea esa clave y la

rutina de cifrado para cifrar la copia nueva de sí mismo, agregando la

clave nueva con la rutina de descifrado al inicio de la copia nueva.

A diferencia de los virus polimórficos, el software malintencionado de

cifrado utiliza siempre las mismas rutinas de descifrado, así que

aunque el valor de la clave (y, por tanto, la firma de los códigos

malintencionados cifrados) generalmente cambia de una infección a otra,

los programas antivirus pueden buscar la rutina de descifrado estática

para detectar el software malintencionado que utiliza este mecanismo de

defensa.

1.3.6.4 Software malintencionado oligomórfico. Se trata de software que

utiliza el cifrado como mecanismo para defenderse y puede cambiar la

rutina de cifrado únicamente un número determinado de veces

(generalmente una cantidad reducida). Por ejemplo, un virus que puede

generar dos rutinas de descifrado diferentes se clasificaría como

oligomórfico.

1.3.6.5 Software malintencionado polimórfico. Utiliza el cifrado como

mecanismo de defensa para cambiarse con el fin de evitar ser detectado,

generalmente mediante el cifrado del propio software malintencionado

con una rutina de cifrado para, a continuación, proporcionar una clave

de descifrado diferente para cada mutación. De este modo, el software

malintencionado polimórfico utiliza un número ilimitado de rutinas de

cifrado para evitar la detección.

Auditoria y Seguridad Informática 17

Software Malintencionado y Virus

Cuando el software se replica, una parte del código de descifrado se

modifica. En función del tipo específico de código, la carga u otras

acciones llevadas a cabo pueden utilizar o no el cifrado. Generalmente

existe un motor de mutación, que es un componente incorporado del

código malintencionado de cifrado que genera rutinas de cifrado

aleatorias. Este motor y el software malintencionado quedan cifrados y

la nueva clave de descifrado se pasa con ellos.

Auditoria y Seguridad Informática 18

Software Malintencionado y Virus

1.4 ¿Qué no se considera software malintencionado?

Existe una serie de amenazas que no se consideran software malintencionado

puesto que no son programas informáticos escritos con intención de hacer

daño. No obstante, estas amenazas pueden afectar a la seguridad y a los

aspectos financieros de una organización. Por estos motivos se recomienda que

conozca las amenazas que representan para la infraestructura de TI de su

organización y para la productividad de los usuarios de TI. Clasificación de

Software no Malintencionado se detalla:

1.4.1 Software de humor

Las aplicaciones de humor están diseñadas para conseguir una sonrisa o, en el

peor de los casos, una pérdida de tiempo para el usuario. Estas aplicaciones

son tan antiguas como los propios equipos informáticos. Como no se han creado

con una intención maliciosa y se pueden identificar fácilmente como bromas,

no se consideran software malintencionado en este informe. Existen numerosos

ejemplos de aplicaciones de humor, que ofrecen desde interesantes efectos de

pantalla hasta divertidas animaciones o juegos.

1.4.2 Mensajes de virus falsos

Generalmente, resulta más sencillo engañar a alguien para que realice la

acción que uno desea que escribir software que la lleve a cabo sin que éste

lo advierta. Por lo tanto, en la comunidad de TI existe una gran cantidad de

mensajes de virus falsos.

Al igual que otras formas de software malintencionado, un mensaje de virus

falso utiliza la ingeniería social con el fin de intentar engañar a los

usuarios de los equipos para que realicen una acción. No obstante, en el caso

de un mensaje de virus falso, no se ejecuta ningún código; su creador

habitualmente sólo intenta engañar a la víctima. A lo largo de los años,

estos mensajes han adoptado formas muy diversas.

Sin embargo, un ejemplo muy común consiste en un mensaje de correo

electrónico en el que se anuncia la aparición de un nuevo tipo de virus y se

aconseja reenviar el mensaje a los contactos para ponerles sobre aviso. Estos

mensajes de virus falsos suponen una pérdida de tiempo, ocupan los recursos

de los servidores de correo electrónico y consumen ancho de banda de red.

1.4.3 Fraudes

Prácticamente toda forma de comunicación se ha utilizado en algún momento por

parte de delincuentes para intentar engañar a sus víctimas y conseguir que

realicen acciones que les reporten un beneficio económico. Internet, los

sitios Web y los mensajes de correo electrónico no son una excepción. Un

ejemplo típico consiste en un mensaje de correo electrónico que intenta

engañar al destinatario para que revele información personal que se pueda

utilizar con objetivos ilegales (por ejemplo, información sobre cuentas

bancarias). Un tipo especial de fraude es el denominado phishing, que se

pronuncia igual que “fishing”, ("pesca", en inglés) y que también se conoce

como suplantación de marca o carding.

Como ejemplos de "phishing" se pueden mencionar los casos en los que los

remitentes suplantan a compañías de gran prestigio, como por ejemplo eBay,

para intentar obtener acceso a la información de la cuenta del usuario. Este

tipo de mensajes utiliza con frecuencia un sitio Web que imita el aspecto del

sitio Web oficial de una compañía.

Auditoria y Seguridad Informática 19

Software Malintencionado y Virus

El mensaje de correo electrónico se utiliza para redirigir al usuario al

sitio Web falso y conseguir que escriba la información de su cuenta de

usuario, que se guarda y usa con fines ilícitos. Estos casos se deben tratar

con total seriedad y poner en conocimiento de las autoridades legales.

1.4.4 Correo no deseado

También conocido como spam, se trata de correo electrónico no deseado que se

genera para hacer publicidad de un servicio o producto. Aunque generalmente

se considera una molestia, no se trata de software malintencionado. Sin

embargo, el enorme incremento en la cantidad de mensajes de este tipo

constituye un problema para la infraestructura de Internet, con el resultado

de pérdida de productividad para los empleados, que se ven obligados a

descartar y eliminar estos mensajes a diario.

Aunque no existe acuerdo sobre el origen del término "spam", no hay duda de

que éste se ha convertido en una de las molestias más constantes en las

comunicaciones basadas en Internet. Muchos consideran que constituye un

problema de tal gravedad que actualmente representa una amenaza para el

funcionamiento de las comunicaciones a través de correo electrónico en el

mundo. Sin embargo, es preciso mencionar que salvo por la carga que soportan

los servidores de correo electrónico y los programas anti-spam, los mensajes

no deseados no se pueden replicar o amenazar el correcto estado y

funcionamiento de los sistemas de TI de una organización.

Los creadores de correo no deseado (conocidos con el término inglés spammers)

han utilizado a menudo software malintencionado para instalar un servicio de

servidor de correo electrónico SMTP de pequeño tamaño en un equipo host que,

a continuación, utilizan para enviar este tipo de mensajes a otros

destinatarios de correo electrónico.

1.4.5 Programas espía

Este tipo de software se denomina en ocasiones spybot o software de

seguimiento. Los programas espía utilizan otras formas de software y

programas engañosos que realizan algunas acciones en un equipo sin el

consentimiento del usuario. Entre ellas se incluyen la recopilación de

información personal y el cambio de los parámetros de configuración del

explorador de Internet. Además de ser una molestia, los programas espía

pueden causar problemas que abarcan desde la reducción del rendimiento

general del equipo hasta la violación de la privacidad personal.

Los sitios Web que distribuyen estos programas utilizan una gama de trucos

para conseguir que los usuarios los descarguen e instalen en sus equipos.

Entre estos trucos se incluye la creación de experiencias de usuario

engañosas y la inclusión de programas espía junto con otro software en el que

los usuarios pueden estar interesados, por ejemplo los programas gratuitos

para compartir archivos.

1.4.6 Publicidad no deseada

La publicidad no deseada se combina con frecuencia con una aplicación host

que se ofrece de modo gratuito a condición de que el usuario acepte dicha

publicidad. Como las aplicaciones de publicidad no deseada generalmente se

instalan después de que el usuario haya aceptado un contrato de licencia en

el que se advierte del objetivo de la aplicación, no se comete ningún delito.

No obstante, los mensajes de publicidad emergentes se pueden convertir en una

molestia y, en algunos casos, afectar al rendimiento del sistema.

Auditoria y Seguridad Informática 20

Software Malintencionado y Virus

Asimismo, la información que recopilan algunas de estas aplicaciones puede

plantear problemas de privacidad a los usuarios que no eran totalmente

conscientes de los términos del contrato de licencia.

Nota: aunque los términos spyware (programa espía) y adware (publicidad no

deseada) se utilizan con frecuencia como sinónimos, únicamente la publicidad

no deseada que el usuario no ha autorizado se puede equiparar a los programas

espía. La publicidad no deseada que advierte a los usuarios y les ofrece la

posibilidad de elección y el control no es engañosa y no se debe clasificar

como programa espía. Por otra parte se debe tener en cuenta que una

aplicación espía que afirma realizar una función específica y que, en

realidad, lleva a cabo otra diferente, actúa como un troyano.

1.4.7 Cookies de Internet

Las cookies de Internet son archivos de texto que los sitios Web colocan en

el equipo de un usuario cuando éste los visita. Contienen y proporcionan

información de identificación acerca del usuario a los sitios Web que las han

colocado en su equipo, además de otra información que los sitios deseen

conservar acerca de su visita.

Son herramientas legales que numerosos sitios Web utilizan para realizar un

seguimiento de la información de los visitantes. Por ejemplo, un usuario

adquiere un artículo en una tienda en línea, pero una vez que ha colocado el

producto en su carro de la compra, puede que desee visitar otro sitio Web por

alguna razón. La tienda en línea puede elegir guardar en una cookie en el

equipo del usuario la información de los productos seleccionados, para que,

cuando éste vuelva al sitio, sigan en el carro de la compra listos para que

el usuario los adquiera si así lo decide.

Los desarrolladores de sitios Web sólo deberían poder recuperar la

información almacenada en las cookies que ellos han creado. Este enfoque

debería garantizar la privacidad evitando que otras personas que no sean los

desarrolladores de estos sitios puedan tener acceso a las cookies que se han

dejado en los equipos de los usuarios.

Por desgracia, se sabe que algunos desarrolladores de sitios Web utilizan

cookies para recopilar información sin el conocimiento del usuario. Algunos

pueden engañar a los usuarios o no respetar las directivas que han

establecido. Por ejemplo, pueden realizar un seguimiento de los hábitos de

visita a diferentes sitios Web sin informar al usuario y utilizar esta

información para personalizar la publicidad que éste ve en un sitio Web, algo

que se considera una invasión de la privacidad.

Resulta difícil identificar esta forma de publicidad orientada al usuario y

otras formas de "uso indebido de las cookies", con lo que es complicado

decidir si se deben bloquear las cookies en el equipo y cuándo y cómo

hacerlo. Además, el nivel aceptable de información compartida varía de unos

usuarios a otros, por lo que también resulta complicado crear un programa

"anti-cookies" que satisfaga las necesidades de todos los usuarios

informáticos de un entorno.

Auditoria y Seguridad Informática 21

Software Malintencionado y Virus

CAPITULO 2

VIRUS

Auditoria y Seguridad Informática 22

Software Malintencionado y Virus

2. VIRUS

2.1 Definición de Virus

Un virus es un programa o secuencia de instrucciones que un ordenador es

capaz de interpretar y ejecutar, todo virus ha de ser programado y realizado

por expertos informáticos.

Su misión principal es introducirse, lo más discretamente posible en un

sistema informático y permanecer en un estado de latencia hasta que se cumple

la condición necesaria para activarse.

Las posibles vías de transmisión de los virus son: los discos, el cable de

una red y el cable telefónico.

Ejemplo Codigo ASM de Virus Michelangelo

Virus Name: Michelangelo

Aliases:

V Status: Common

Discovered: April, 1991

Symptoms: Disk directory damage; hard disk format; decrease in total

system and available memory

Origin: Sweden or the Netherlands

Eff Length: N/A

Type Code: BRtX - Resident Floppy Boot Sector/Master Boot Sector Infector

Detection Method: ViruScan, F-Prot, Sweep, AVTK, UTScan, NAV, CPAV, VNet,

VirexPC, VBuster, Panda, IBMAV, MSAV, DrVirus, Vi-Spy, PCRX

Removal Instructions: CleanUp, F-Prot or M-Disk/P

; This is a disassembly of the much-hyped michelangelo virus.

; As you can see, it is a derivative of the Stoned virus. The

; junk bytes at the end of the file are probably throwbacks to

; the Stoned virus. In any case, it is yet another boot sector

; and partition table infector.

Cuadro 2.1 Datos Virus Michelangelo

; destination of highmem jmp

xor ax,ax

mov es,ax

int 13h ; reset disk

push cs

pop ds

mov ax,201h

mov bx,7C00h

mov cx,firstsector

cmp cx,7 ; hard disk infection?

jne floppyboot ; if not, do floppies

mov dx,80h ; Read old partition table of

int 13h ; first hard disk to 0:7C00h

jmp short exitvirus

Cuadro 2.2 Fragmento Código ASM; en donde se pide confirmación de virus

en HD o Floppies

Auditoria y Seguridad Informática 23

Software Malintencionado y Virus

Lo primero que hace un virus típico, cuando se ejecuta el programa infectado,

es situar su propio código en una parte de la memoria permaneciendo residente

en ella. Todo lo que ocurra a partir de este momento depende enteramente de

la especie a la que pertenezca el virus en cuestión.

Generalmente los virus disponen de una rutina destructiva que se activará si

se cumple una determinada condición. Por ejemplo el virus "880" se activa el

día 11 de junio mostrando unos mensajes en la pantalla y sobre-escribiendo

archivos ejecutables.

Los virus más simples se auto replican en los ficheros ejecutables

disponibles en los diferentes discos duros del sistema, incrementando

ligeramente el tamaño de los mismos (incremento correspondiente al tamaño

real del virus). Estos ficheros ejecutables incluyen cualquier fichero cuya

extensión sea exe .com .ovl .sys o .bin.

Otro tipo de virus son los llamados virus de Boot. Estos utilizaban los

sectores de arranque y la tabla de particiones para ejecutarse y tomar el

control cada vez que el ordenador arranque desde un disco contaminado.

Los virus son programas que tienen la característica de replicarse y

propagarse por si mismo como se dijo anteriormente, es por ello de su nombre,

virus informático por que tiene una gran similitud con los virus biológicos.

Así como los virus biológicos entran en el cuerpo humano e infectan una

célula, para alterar su contenido genético y reproducirse, los virus

informáticos se introducen en los ordenadores infectando ficheros insertando

en ellos su código, y reproduciéndose cada vez que se accede a dichos

archivos.

Algunos virus solo infectan, otros modifican datos y otros mas destructivos,

eliminan datos, pero los hay otros que solo muestran mensajes (Recuerdo que

en una oportunidad en la computadora de la biblioteca de facultad, pude

observar que una PC mostraba un dibujo de una cara feliz y líneas mas abajo

decía que la PC, había sido infectada por un virus).

A continuación se presenta una breve cronología de lo que ha sido los

orígenes de los virus:

1949: Se da el primer indicio de definición de virus. John Von Neumann

(considerado el Julio Verne de la informática), expone su "Teoría y

organización de un autómata complicado". Nadie podía sospechar de la

repercusión de dicho artículo.

1959: En los laboratorios AT&T Bell, se inventa el juego "Guerra

Nuclear" (Core Wars) o guerra de núcleos de ferrita. Consistía en una

batalla entre los códigos de dos programadores, en la que cada jugador

desarrollaba un programa cuya misión era la de acaparar la máxima

memoria posible mediante la reproducción de si mismo.

1970: El Creeper es difundido por la red ARPANET. El virus mostraba el

mensaje "SOY CREEPER...ATRAPAME SI PUEDES!". Ese mismo año es creado su

antídoto: el antivirus Reaper cuya misión era buscar y destruir al

Creeper.

1974: El virus Rabbit hacía una copia de si mismo y lo situaba dos

veces en la cola de ejecución del ASP de IBM lo que causaba un bloqueo

del sistema.

Auditoria y Seguridad Informática 24

Software Malintencionado y Virus

1980: La red ARPANET es infectada por un "gusano" y queda 72 horas fuera

de servicio. La infección fue originada por Robert Tappan Morris, un

joven estudiante de informática de 23 años aunque según él fue un

accidente.

1983: El juego Core Wars, con adeptos en el MIT, salio a la luz publica

en un discurso de Ken Thompson. Dewdney explica los términos de este

juego. Ese mismo año aparece el término virus tal como lo entendemos

hoy.

1985: Dewdney intenta enmendar su error publicando otro artículo "Juegos

de Computadora virus, gusanos y otras plagas de la Guerra Nuclear

atentan contra la memoria de los ordenadores".

1987: Se da el primer caso de contagio masivo de computadoras a través

del MacMag Virus también llamado Peace Virus sobre computadoras

Macintosh. Este virus fue creado por Richard Brandow y Drew Davison y lo

incluyeron en un disco de juegos que repartieron en una reunión de un

club de usuarios. Uno de los asistentes, Marc Canter, consultor de Aldus

Corporation, se llevó el disco a Chicago y contaminó la computadora en

el que realizaba pruebas con el nuevo software Aldus Freehand. El virus

contaminó el disco maestro que fue enviado a la empresa fabricante que

comercializó su producto infectado por el virus.

Se descubre la primera versión del virus "Viernes 13" en los ordenadores

de la Universidad Hebrea de Jerusalén.

1988: El virus Brain creado por los hermanos Basit y Alvi Amjad de

Pakistan aparece en Estados Unidos.

Auditoria y Seguridad Informática 25

Software Malintencionado y Virus

2.2 CLASIFICACION

Actualmente hay diversas maneras de clasificar a los virus, pero los que

mencionare a continuación son los comunes:

2.2.1 Virus Macro

Son aquellos virus que están escritos en lenguaje macro, los cuales residen

en la macro de los archivos, tales como procesadores de texto,

presentaciones, hojas de cálculo, etc. Las macros son pequeños programas, los

cuales ayudan a realizar complejas operaciones, los cuales están asociados a

un archivo. Al ser una macro un programa es por esta razón que es susceptible

a infectarse. Los virus de macros se propagan al transferirse documentos

infectados, una ves que se abran estos archivos infectados con este tipo de

virus, la macros actuara de forma automática, produciéndose la infección.

2.2.2 Virus del BOOT

Estos tipos de virus, no infecta los archivos sino el lugar que los contiene

tales como el disco duro y los disquetes, mas específicamente infectan el

sector de arranque de estos dispositivos. La forma como se propaga comúnmente

estos tipos de virus es infectando primeramente el sector de arranque de los

disquetes, luego cuando queramos leer el contenido del disquete con un

ordenador, es en este momento cuando el disquete infectado, infectara al

sector de arranque del disco duro, ahora cada ves que coloquemos en disquete

en el ordenador, el virus que se encuentra en el sector de arranque del disco

duro tratara de infectarlo.

2.2.3 Virus Gusano

La principal característica de este virus, es que puede transportarse a si

mismo, aunque técnicamente un virus necesita de un medio de trasporte, pero

por cuestiones practicas se le considera un virus, en otras palabras un

gusano no necesita de un archivo para reproducirse, su fin es la de

reproducirse lo mas rápidamente posible a través de una red, causando muchas

veces el colapso de la red, pero también este virus en su propagación por la

red trata de conseguir información confidencial tales como, contraseñas

direcciones, documentos y muchas veces dejan mensajes. Los lugares preferidos

de propagación de este virus son por el correo electrónico, los canales de

chat y las redes.

2.2.4 Virus Troyano

Técnicamente no se le puede considerar un virus al igual que un gusano, ya

que no se reproducen infectando otros archivos. Hace honor a su nombre, ya

que este tipo de programa funciones como el mitológico caballo de Troya,

ingresan al computador como un programa benigno (pero realmente el programa

original haya sido desensamblado y le hayan añadido el troyano). Sin embargo,

al ejecutarlo instalará en nuestro ordenador un segundo programa, el troyano,

el cual podrá ser controlado remotamente desde otros equipos. Tienen la

capacidad de eliminar archivos y hasta borran el disco duro, además de esto

puede conseguir y enviar datos confidenciales a un equipo externo o abrir

puertos de comunicaciones, con lo cual permitiría que personas externas

puedan controlar la computadora.

Auditoria y Seguridad Informática 26

Software Malintencionado y Virus

2.2.5 Virus Web

Es el tipo de virus mas reciente, y que pueden estar presentes en los

controles Active X, javaScript y los Applet de Java. Se propagan cuando el

usuario entra a una pagina Web que contenga Active X o código Java o

JavaScript infectados. Estos virus pueden causar los siguientes daños, tales

como corromper archivos y directorios.

2.2.6 Virus de Archivos

Los virus del archivo son aquellos virus que se adhieren a otros "programas"

(programas que contiene código ejecutable o interpretable) de tal manera que

cuando usted ejecuta el programa infectado, el código del virus se ejecuta.

Usualmente el código del virus está añadido en tal forma que se ejecuta

primero, aunque esto no es estrictamente. Después de que el código del virus

se haya cargado y ejecutado, luego recién cargara y ejecutara el programa

original que ha infectado.

Auditoria y Seguridad Informática 27

Software Malintencionado y Virus

2.3 MITOS DE LOS VIRUS INFORMATICOS

2.3.1 Mito 1 - Miles de virus nuevos se escriben cada año.

La mentira acerca de este mito está en la palabra 'nuevos'. Si la industria

antivirus considera nueva una variante de un virus viejo como ser vienna o

jerusalem, entonces tienen razón. Pero la verdad es: una variación miserable

de un virus viejo no es un virus nuevo. Todos en el underground saben que la

mayoría de los virus nuevos que aparecen en los BBS de intercambio de virus

son sólo variantes de virus viejos con pequeñas modificaciones. Por lo tanto,

la afirmación de que 'cientos de virus nuevos se escriben cada semana' es

falsa.

2.3.2 Mito 2 - Todos los virus son extremadamente peligrosos y destructivos.

Este es otro mito común y falso, que el usuario común puede verificar por si

mismo. Consigan una copia del último Vsum de Patricia Hoffman. (Si bien no es

una fuente confiable de información, no hay nada mejor). Cuenten los virus

que causan daño, y compárenlos con los que 'no hacen nada además de

reproducirse'. Los resultados mostrarán que más del 70% de los virus no

tienen código malicioso o destructivo y la mayoría sólo se reproducen.

2.3.3 Mito 3 - Su computadora es blanco potencial para la infección de

millones de virus.

Falso. Ningún virus puede infectar su sistema si se toman medidas preventivas

como:

1- Nunca cargue software ilegal o pirateado en su sistema.

2- Proteja siempre contra escritura sus diskettes.

3- Instale al menos dos programas de chequeo de integridad, como VDS,

Integrity Master, Untouchable, etc., en su sistema.

4- Ejecute periódicamente todo el software de chequeo de integridad.

5- Instale software para menús con capacidad de seguridad como Direct

Access 5.0 y mantenga siempre el control sobre quienes usan su sistema.

No deje que usuarios no autorizados usen su sistema.

Si usted sigue esas reglas, las posibilidades de que su sistema sea

infectado por un virus se disminuyen a casi nada.

2.3.4 Mito 4 - Los autores de virus son más imaginativos y creativos que la

mayoría de los investigadores antivirus.

Esto es cierto. No tenemos jefe, no tenemos a nadie a quien responder,

no tenemos a nadie que nos diga lo que tenemos que hacer, no tenemos que

preocuparnos por cosas como productividad o costos, hacemos lo que hacemos

porque nos encanta hacerlo, trabajamos a nuestro propio ritmo, y siempre

estamos aprendiendo e intercambiando información.

2.3.5 Mito 5 - Liberando la información sobre virus y su código fuente, todo

el universo de las computadoras tal como lo conocemos colapsaría.

Otro mito falso.

1- La mayoría de los usuarios de computadora no saben programar, y de

los que saben, muy pocos saben programar en assembler. Esto nos deja

con un porcentaje muy pequeño de gente que sería capaz de hacer algo

con un código fuente de un virus.

Auditoria y Seguridad Informática 28

Software Malintencionado y Virus

2- Si alguien quiere aprender a programar un virus, eventualmente va

aprender, a pesar de cualquier esfuerzo de prohibir la publicación de

código fuente.

3- La mayoría de la gente que distribuye virus no es la misma que

quienes los escribe, y viceversa.

Distribuir código fuente de virus no es peligroso y no tiene efecto en el

número de infecciones. El código ejecutable de los virus no debería ser

distribuido libremente, pero el código fuente debería ser puesto a

disposición de quien lo quiera.

2.3.6 Mito 6 - Los antivirus son trabajos bien hechos y profesionales.

La mayoría de los antivirus son relajados y poco profesionales. Piensen en lo

siguiente: ¿Cuan bueno puede ser un programa si un chico de 15 años es capaz

de engañarlo cambiando unos pocos bytes en un virus? No es bueno, diría yo.

Una linda interface de usuario no hace un buen programa.

Esta es una lista de software antivirus en orden descendiente de calidad y

completitud (heurística, integridad de datos y scaneo)

1. TBAV (ThunderByte AntiVirus - Shareware) 6.08

2. Dr. Solomon's Antivirus.

3. AV toolkit Pro 1.07b (Rusia - Shareware)

4. F-PROT 2.09f (Islandia - Freeware para usuarios individuales)

5. SCAN / VSHIELD (Mcafee - Freeware para usuarios individuales)

6. Central Point Antivirus / MicroSoft Antivirus

7. Norton Antivirus.

2.3.7 Mito 7 - Los virus causan millones de millones de dólares en pérdidas

cada año.

Esto es una completa fantasía. Si, los virus causan millones de dólares en

pérdidas, pero las compañías y la gente gastan más dinero anualmente en

software anti virus que el que se pierde realmente debido a los virus. La

industria anti virus es multimillonaria. Por ejemplo, hay compañías públicas

multimillonarias como McAfee Associates y Cheyenne Software, y hacen millones

de dólares exclusivamente de la paranoia creada alrededor de los virus. Si

esto no fuera cierto, ¿piensan que los autores de Scan o F-Prot podrían dar

sus productos gratuitamente a los usuarios individuales? El propósito de

distribuir copias gratuitas de software anti virus entre los usuarios

individuales es simple: sirve como propaganda para los dueños de grandes

redes (generalmente, grandes compañías) que compran las licencias de esos

productos anti virus por cientos de miles de dólares.

2.3.8 Mito 8 - Todos los progresos en la investigación antivirus fue

conducido por los investigadores antivirus.

Falso. El progreso de la industria antivirus es conducido por las

innovaciones en los virus. Cosas como búsqueda con comodines o búsqueda

heurística se han inventado debido a que virus como 1260, V2P1, V2P2 (los

primeros virus polimórficos creados por Mark Washburn para demostrar a la

industria anti virus que la búsqueda por scaneo es inútil, por lo cual es

odiado por la mayoría de los investigadores anti virus) o la Mutation Engine

de Dark Avenger (MtE)

Auditoria y Seguridad Informática 29

Software Malintencionado y Virus

La integridad de datos fue hecha parte de los softwares anti virus debido a

la creación de virus multipartitos y stealth, donde la búsqueda por scaneo es

completamente inútil. Como pueden esperar, los investigadores anti virus van

a negar esto, ya que quieren el crédito para ellos mismos.

2.3.9 Mito 9 - Escribir e intercambiar virus va a ser legislado y se hará

ilegal.

Puede hacerse ilegal en varios países, pero no lo será nunca en Estados

Unidos. Escribir virus está protegido bajo la primera enmienda de la

constitución de los Estados Unidos. Si los BBS de intercambio de virus se

hacen ilegales, entonces todas las compañías multimillonarias de antivirus se

quedarían fuera del negocio porque no podrían conseguir de estos BBS los

cientos de nuevos virus creados cada mes y luego vender los upgrades cada mes

a los usuarios.

A menos que contraten un grupo de escritores de virus empiecen a escribir

nuevos virus para poder actualizar los anti virus con ellos y poder seguir

vendiéndolos. ¿Por qué piensan que un país con una rama tan poderosa de

custodia de la ley no hizo nada acerca de los BBS de intercambio de virus? Si

hicieran algo, estarían poniendo una industria multimillonaria a dormir,

simple y llanamente.

Auditoria y Seguridad Informática 30

Software Malintencionado y Virus

2.4 SINTOMAS

Cuando el ordenador es infectado por algún virus, el ordenador puede

experimentar una serie de problemas, los cuales pueden indicarnos la

existencia de algún virus en el equipo. Entre los principales síntomas son

los siguientes:

• Aparición de archivos o directorios extraños.

• Dificultad para arrancar el PC, o no conseguir inicializarlo.

• Apagado del equipo sin haberlo solicitado.

• Borrado de ficheros, sin una explicación aparente.

• Reducción del espacio libre en la memoria o en el disco duro, debido a

que el virus se debe alojar obligatoriamente en memoria. Este factor

puede no ser detectado, ya que normalmente el tamaño de un virus es

pequeño.

• Aparición de mensajes de error no comunes. Este factor puede ser

determinante a la hora de detectar el virus, ya que algunos creadores

de virus introducen en los mismos algún mensaje que deje constancia de

su creación.

• Fallos en la ejecución de los programas.

• Frecuentes caídas del sistema.

• Las operaciones rutinarias se realizan con mayor lentitud, aunque este

factor puede ser debido a otras causas, como errores en el disco duro.

Auditoria y Seguridad Informática 31

Software Malintencionado y Virus

2.5 MEDIDAS PARA COMBATIR LA AMENAZA DE LOS VIRUS

Tomar la acción defensiva es la mejor solución para proteger su computadora

contra los muchos de millares de virus que existe en la red de redes. Los

siguientes pasos que a continuación mencionare tal ves no lo protejan

totalmente contra los virus, pero al menos podrá reducir los daños:

• Instalar un software Antivirus. No hay software antivirus capaz de

protegerle al 100% contra todos los virus, pero es una gran ayuda al

poder explorar archivos entrantes y le mantendrá protegido de los virus

mas recientes. Actualizar su software Antivirus constantemente, si

fuera posible diariamente.

• Descargar Archivos con Cuidado. Descargar todos los archivos o los

archivos compartidos de una red en una carpeta especial sobre su duro y

explorarlo con su software Antivirus.

• Explorar los Archivos Adjuntos antes de leerlo o abrirlo. Es muy

importante que antes de leer cualquier documento que le hayan mandado a

su correo electrónico como archivo adjunto (aunque el remitente sea una

persona conocida), este sea explorado por un Software Antivirus

• Guardar archivos con extension.rtf o en ascii. Guardar archivos en rtf

o ascii, ayudan a prevenir los virus macro. Es importante advertir que

si usted elige el ascii para guardar su archivo, se perderá el formato

del archivo, por eso si desea guardar el formato es recomendable elegir

la extensión rtf.

• Respaldar los datos (Backup). Tener una copia de los datos en el disco

duro de otra computadora.

• No usar Software Ilegal o Pirateado en su computadora. Estos Software

pirateados son manipulados y por lo tanto podrían estar infectados.

• Utilizar los programas Shareware con mucha precaución. No utilizar los

programas shareware a menos que este absolutamente seguro de que no

contiene virus.

Auditoria y Seguridad Informática 32

Software Malintencionado y Virus

2.6 DETECCION Y PREVENCION DE VIRUS

Debido a que los virus informáticos son cada vez más sofisticados, hoy en día

es difícil sospechar su presencia a través de síntomas como la pérdida de

performance. De todas maneras la siguiente es una lista de síntomas que

pueden observarse en una computadora de la que se sospeche esté infectada por

alguno de los virus más comunes:

• Operaciones de procesamiento más lentas.

• Los programas tardan más tiempo en cargarse.

• Los programas comienzan a acceder por momentos a las disqueteras y/o al

disco rígido.

• Disminución no justificada del espacio disponible en el disco rígido y

de la memoria RAM disponible, en forma constante o repentina.

• Aparición de programas residentes en memoria desconocidos.

La primera medida de prevención a ser tenida en cuenta es, como se dijo

anteriormente, contar con un sistema antivirus y utilizarlo correctamente.

Por lo tanto, la única forma de que se constituya un bloqueo eficaz para un

virus es que se utilice con determinadas normas y procedimientos. Estas

normas tienden a controlar la entrada de archivos al disco rígido de la

computadora, lo cual se logra revisando con el antivirus todos los disquetes

o medios de almacenamiento en general y, por supuesto, disminuyendo al mínimo

posible todo tipo de tráfico.

Además de utilizar un sistema antivirus y controlar el tráfico de archivos al

disco rígido, una forma bastante eficaz de proteger los archivos ejecutables

es utilizar un programa chequeador de integridad que verifique que estos

archivos no sean modificados, es decir, que mantengan su estructura. De esta

manera, antes que puedan ser parasitados por un virus convencional, se

impediría su accionar.

Para prevenir la infección con un virus de sector de arranque, lo más

indicado es no dejar disquetes olvidados en la disquetera de arranque y

contar con un antivirus. Pero, además, puede aprovecharse una característica

que incorpora el setup de las computadoras más modernas: variar la secuencia

de arranque de la PC a "primero disco rígido y luego disquetera" (C, A). De

esta manera, la computadora no intentará leer la disquetera en el arranque

aunque tenga cargado un disquete.

Algunos distribuidores o representantes de programas antivirus envían

muestras de los nuevos virus peruanos a los desarrolladores del producto para

que los estudien o incluyan en sus nuevas versiones o upgrades, con la demora

que esto implica.

En consecuencia, la detección alternativa a la de scanning y las de chequeo

de actividad e integridad resultan importantes, ya que pueden detectar la

presencia de un virus informático sin la necesidad de identificarlo. Y esta

es la única forma disponible para el usuario de detectar virus nuevos, sean

nacionales o extranjeros.

De todas maneras, existe una forma de actualizar la técnica de scanning. La

misma consiste en incorporarle al antivirus un archivo conteniendo cadenas de

caracteres ASCII que sean trozos de código (strings) significativos del

sector vital de cada nuevo virus que todavía no esté incorporado en la base

de datos del programa.

Auditoria y Seguridad Informática 33

Software Malintencionado y Virus

De todas formas, esta solución será parcial: la nueva cadena introducida sólo

identificará al virus, pero no será capaz de erradicarlo.

Es muy importante que los "strings" que se vayan a incorporar al antivirus

provengan de una fuente confiable ya que, de lo contrario, pueden producirse

falsas alarmas o ser ineficaces.

Algunos de los antivirus que soportan esta cualidad de agregar strings son

Viruscan, F-Prot y Thunderbyte.

Auditoria y Seguridad Informática 34

Software Malintencionado y Virus

2.7 RECUPERACION

Un virus puede moverse por la red y atacar su sistema en minutos

inhabilitando las aplicaciones y destruyendo los archivos. La recuperación de

una violación a la seguridad puede ser costosa al pasarle la cuenta de cobro

a su pequeña empresa en términos de improductividad, datos alterados e

inactividad. Naturalmente que usted quiere evitar un contagio. Sin embargo

¿qué pasa si un virus, gusano o caballo de Troya logra traspasar sus

defensas?

Si sufre un ataque de virus, debe actuar inmediatamente para minimizar el

daño y evitar que se propague a otros equipos de la red, si es que aún no lo

ha hecho. Siga estas instrucciones para eliminar el virus y restaurar su

computadora a su estado inicial de funcionamiento y usted pueda volver a su

trabajo.

2.7.1 Aísle y desconecte el equipo

Lo primero que debe hacer si cree o sabe que ha sufrido un ataque de

virus es desconectar físicamente su computadora de la red. Un equipo

infectado pone en peligro todas las computadoras conectadas a la red.

Es esencial que su computadora esté aislada hasta que usted esté

seguro de que se ha recuperado completamente del ataque.

Si no está seguro de que otra computadora también haya sido

infectada, actúe como si lo hubiera sido. Retírela de la red y siga

las mismas instrucciones del equipo que sabía había sido atacado. Es

contraproducente limpiar un equipo cuando una computadora infectada

está todavía conectada a la red, esperado a que usted lo conecte de

nuevo para continuar su curso de infección.

2.7.2 Elimine el virus

Una vez que ha aislado y retirado la computadora de la red, debe

primero eliminar el código que causó el daño. El método más confiable

para eliminar un virus, gusano o caballo de Troya de su computadora

es usar herramientas de eliminación escritas para ese código

específico.

Su software antivirus debe tener actualizaciones o parches

disponibles para la amenaza a la seguridad específica, que están en

el mercado tan pronto como se descubren los códigos maliciosos.

Symantec Security Response pone a su disposición tanto las

herramientas de eliminación como las definiciones actualizadas tan

pronto como se descubre una amenaza.

No basta con simplemente borrar el programa de virus o archivo

infectado. La mayoría de virus, gusanos y caballos de Troya se copian