Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

Análisis de Seguridad Docker

Caricato da

Maximiliano OsorioTitolo originale

Copyright

Formati disponibili

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

Formati disponibili

Análisis de Seguridad Docker

Caricato da

Maximiliano OsorioCopyright:

Formati disponibili

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Avance de proyecto: Anlisis de seguridad de Docker

Maximiliano Osorio

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

1 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Agenda

Motivacin y descripcin del problema

Avances

Marco teorico

Implementacin

Discusin y posibles ataques

Secure image repository

ARP-spoofing attack

Conclusiones preliminares

Trabajo restante

Referencias

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

2 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Motivacin

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

3 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Motivacin

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

4 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Motivacin

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

5 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Motivacin

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

6 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Motivacin

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

7 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Docker

Docker es un proyecto open-source que utiliza la tecnologa de los containers

(libcontainer) para construir, migrar y correr aplicaciones distribuidas". Los

containers se basan en container-based virtualization

Qu son los containers ?

Desde lejos, parecen ser como VM.

Puedo instalar aplicaciones, tengo root, tengo red, montar filesystems, etc.

Pero son ambientes virtuales livianos, rpidos de iniciar (boot en ms), facil de migrar,

deterministas y otros.

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

8 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Problema ?

Es seguro correr aplicaciones en Linux Containers ?

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

9 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

F IGURE: De : Jerome Petazzoni, Docker

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

10 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

F IGURE: De : Jerome Petazzoni, Docker

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

11 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

F IGURE: De : Jerome Petazzoni, Docker

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

12 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

F IGURE: De : Jerome Petazzoni, Docker

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

13 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

F IGURE: De : Jerome Petazzoni, Docker

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

14 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

F IGURE: De : Jerome Petazzoni, Docker

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

15 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Agenda

Motivacin y descripcin del problema

Avances

Marco teorico

Implementacin

Discusin y posibles ataques

Secure image repository

ARP-spoofing attack

Conclusiones preliminares

Trabajo restante

Referencias

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

16 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Marco teorico

Componentes

Docker registry

Docker client

Docker

Docker Images

Docker Containers

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

17 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Marco teorico

Arquitectura

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

18 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Marco teorico

Docker registry

Repositorios pblicos (Docker Hub) y privados de imgenes.

Permite subir y bajar imgenes con sistemas operativos o aplicaciones ya

configuradas.

Imgenes son verificadas autenticidad y integridad.

Son usadas para construir Docker containers.

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

19 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Marco teorico

Docker image

Template read-only que son obtenidas desde registry.

Son usadas para construir Docker containers.

Los cambios realizados se hacen a travs de capas.

F IGURE: Representacin union file system

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

20 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Marco teorico

Docker registry

F IGURE: Representacin Dinmica de un Docker registry

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

21 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Marco teorico

Docker containers

Docker container consiste en aplicaciones, con archivos de usuarios y metadata.

Es construido en base a la imagen.

Ejemplo

docker run -ti ubuntu apache2 -D FOREGROUND

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

22 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Marco teorico

Docker containers

Docker client le informa al Docker que debe correr un container.

El comando apache2 -D FOREGROUND ser el init 0 del container

Traer la imagen : Docker verifica la existencia de la imagen ubuntu y sino existe

en el host, entonces Docker descarga de un registry ya sea privado o publico. Si

la imagen existe entonces crea el container.

Asignar un filesystem y montar una capa read-write : El container es creado

en el filesystem y se aade una capa en modo read-write a la imagen.

Crear la red y conectar con el bridge interface : Crea la interfaz de red que

permite que el Docker container pueda hablar con el host a travs del bridge

(docker0).

Asignar un IP : Asigna una ip del pool al container

Capturar el output, input y errores.

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

23 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Marco teorico

Aislamiento

Limite de recursos : Cgroups controlan la cantidad de recursos como CPU,

memoria y disk I/O

Process : Utiliza PID namespaces (kernel 2.6.32, el container solo puede ver

los procesos del container.

Filesystem : Mismo mecanismo y mismo resultado que con los procesos. Existen

device que deben ser montados (ej. /sys).

Device : Cgroups permite usar algunos devices 1 y bloquea la posibilidad de crear

y usar otros devices.

IPC : Los procesos corriendo en los containers utilizan IPC namespaces que

permite la creacin de un IPC separado y independiente para cada container

1. /dev/console, /dev/null, /dev/zero, /dev/full, /dev/tty*, /dev/urandom, /dev/random, /dev/fuse

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

24 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Marco teorico

Aislamiento

Network : Para cada container , Docker crea una red independiente usando

network namespaces, compuesta de su propia IP, rutas, network devices. Por

defecto, la conexin se realiza gracias al host que provee un Virtual Ethernet

bridge en la mquina, llamado docker0 que automaticamente realiza un forward

de los paquetes entre las interfaces del container.

F IGURE: Network

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

25 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Implementacin

Ambiente de prueba

Actualmente la implementacin base se encuentra lista. Utilizando un nodo Centos

con project-atomic y Docker 1.5.0. Se habilit SElinux para realizar pruebas con un

Mandatory Access Control

Versin

Docker version 1.5.0, build a8a31ef/1.5.0

F IGURE: Implementacin actual

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

26 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Discusin y posibles ataques

Secure image repository

Basado en la idea de Fernandez, Monge y Hashizume de Secure virtual machine

image repository [6] se investig sobre si Docker hub cumple con los patrones

especificados.

Desde Docker 1.3.0 se completa las defensas descritas :

Authenticator-Authorizer, Secure Channel, Security Logger/Auditor y filter.

Rudenberg [15] y Jay [7] alertan que el proceso de traer un imagen no es seguro.

CVE-2014-9356, CVE-2014-9357, CVE-2014-9358 [8]

Al probar realizar las pruebas, se determina que no afectan a la ltima versin de

Docker.

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

27 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Discusin y posibles ataques

ARP-spoofing attack

El modelo de red permite comunicacin layer-2.

Por defecto los containers se pueden comunicar, aunque existe una opcion icc

que aisla al container de los otros (red).

icc funciona a nivel de iptables (layer-3)

F IGURE: Network

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

28 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Discusin y posibles ataques

Prueba de concepto

docker run name= a t a c a n t e t i ubuntu_arp bash

docker run name= v i c t i m a t i ubuntu bash

El atacante hace arp-spoofing, a la victima (172.17.0.3)

f o r i i n $ ( seq 1 5 ) ; do

a r p s p o o f t 1 7 2 . 1 7 . 0 . 3 1 7 2 . 1 7 . 4 2 . 1 > / dev / n u l

Y la victima sufre el ataque

$ arp a

? ( 1 7 2 . 1 7 . 0 . 4 ) a t 0 2 : 4 2 : ac : 1 1 : 0 0 : 0 4 [ e t h e r ] on eth0

? ( 1 7 2 . 1 7 . 4 2 . 1 ) a t 0 2 : 4 2 : ac : 1 1 : 0 0 : 0 4 [ e t h e r ] on eth0

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

29 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Discusin y posibles ataques

Solucin ARP-spoofing attack

nyatec propone dos soluciones para esto : [12].

Eliminar la capacidad de NET_RAW para evitar que el container puede crear

PF_PACKET sockets que son necesarios para el ARP spoofing attack.

La utilizacin de etables para filtrar los Ethernet frame con direcciones de destino

incorrecto.

La utilizacin de SElinux tambin es una solucin comprobado en la prueba de

concepto.

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

30 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Conclusiones preliminares

Docker es un sistema seguro siendo utilizado con la configuracin por defecto

aunque si existen vulnerabilidades como se nombro anteriormente.

Utilizacin de herramientas complementaras como SElinux aumentan el grado de

seguridad.

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

31 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Trabajo restante

Completar investigacin con Linux Capabilities y Mandatory Access Control

Alcances de ataques en un ambiente de Docker con SElinux (MAC) integrado.

Contestar la pregunta Es posible asegurar el host o los containers si el atacante

sali del container ?.

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

32 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Referencias I

Thanh Bui.

Analysis of docker security.

arXiv preprint arXiv :1501.02967, 2015.

Docker.

7.2. advantages of using docker, 2015.

Docker.

Understanding docker, May 2015.

Docker.

Use cases, 2015.

Wes Felter, Alexandre Ferreira, Ram Rajamony, and Juan Rubio.

An updated performance comparison of virtual machines and linux containers.

technology, 28 :32, 2014.

EduardoB. Fernandez, Raul Monge, and Keiko Hashizume.

Building a security reference architecture for cloud systems.

Requirements Engineering, pages 125, 2015.

Trevor Jay.

Before you initiate a "docker pull", Dic 2014.

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

33 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Referencias II

LVM.

docker-io : multiple vulnerabilities, Dic 2014.

LVM.

Pid namespaces in the 2.6.24 kernel, 2015.

Victor Marmol, Rohit Jnagal, and Tim Hockin.

Networking in containers and container clusters.

Dirk Merkel.

Docker : lightweight linux containers for consistent development and deployment.

Linux Journal, 2014(239) :2, 2014.

nyantec.

Docker networking considered harmful, Mar 2015.

Pradeep Padala, Xiaoyun Zhu, Zhikui Wang, Sharad Singhal, Kang G Shin, et al.

Performance evaluation of virtualization technologies for server consolidation.

HP Labs Tec. Report, 2007.

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

34 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Referencias III

Nathan Regola and J-C Ducom.

Recommendations for virtualization technologies in high performance computing.

In Cloud Computing Technology and Science (CloudCom), 2010 IEEE Second

International Conference on, pages 409416. IEEE, 2010.

Jonanthan Rudenberg.

Docker image insecurity, Dic 2014.

Daniel Walsh.

Bringing new security features to docker, sep 2014.

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

35 / 36

Motivacin y descripcin del problema

Avances

Conclusiones preliminares

Trabajo restante

Referencias

Demo

DEMO

Maximiliano Osorio UTFSM

Seminario de Arquitecturas de Sistemas Distribuidos

36 / 36

Potrebbero piacerti anche

- Instalacion y Uso Basico de DockerDocumento29 pagineInstalacion y Uso Basico de DockerMoises EliasNessuna valutazione finora

- Manual de Exploit EternalblueDocumento6 pagineManual de Exploit EternalblueFatima PavonNessuna valutazione finora

- LIBRO - DevOps y Seguridad Cloud. Caparrós, Cubero, Guijarro (2017)Documento198 pagineLIBRO - DevOps y Seguridad Cloud. Caparrós, Cubero, Guijarro (2017)Diego Palma100% (1)

- Crear y Configurar Servidor OpenvpnDocumento40 pagineCrear y Configurar Servidor Openvpnhjaspe4549Nessuna valutazione finora

- Manual LNXSG SistemasUNI PDFDocumento107 pagineManual LNXSG SistemasUNI PDFLuis Alberto Utos CerasNessuna valutazione finora

- Curso DockerDocumento16 pagineCurso Dockermaximiliano espinozaNessuna valutazione finora

- Automatización de Tareas de Azure Mediante Scripts Con PowerShellDocumento16 pagineAutomatización de Tareas de Azure Mediante Scripts Con PowerShellKevin MoralesNessuna valutazione finora

- 4.3.2.3 Lab - Using Steganography PDFDocumento3 pagine4.3.2.3 Lab - Using Steganography PDFjcrodgonNessuna valutazione finora

- Grupo243006-28 - Fase 6Documento46 pagineGrupo243006-28 - Fase 6luis andres ramos100% (2)

- Ec2 Ug PDFDocumento1.108 pagineEc2 Ug PDFShadowWing ShadowWingNessuna valutazione finora

- Comandos TCP IPDocumento15 pagineComandos TCP IPDavid CelyNessuna valutazione finora

- Curso Básico de Administración de VMWARE Esxi 5.5Documento24 pagineCurso Básico de Administración de VMWARE Esxi 5.5aorustingNessuna valutazione finora

- Informe Tecnico AuditoriaDeSoftwareDocumento29 pagineInforme Tecnico AuditoriaDeSoftwarejjjjjjjNessuna valutazione finora

- Seguridad en RedesDocumento67 pagineSeguridad en RedesNelo Franno Beltran GuevaraNessuna valutazione finora

- Funcionamiento de Nmap para SubirDocumento4 pagineFuncionamiento de Nmap para SubirokstyaNessuna valutazione finora

- Libro Digital Bases de Datos I - EvaluanetDocumento203 pagineLibro Digital Bases de Datos I - EvaluanetR Estelita Sales50% (2)

- Curso de Curso de Docker PDFDocumento6 pagineCurso de Curso de Docker PDFCristian SalicoNessuna valutazione finora

- DOCKERDocumento9 pagineDOCKERRicardo ChuquilingNessuna valutazione finora

- 02 Virtualizacion IIIDocumento55 pagine02 Virtualizacion IIIAnonymous IXswcnWNessuna valutazione finora

- Servidor NIS PDFDocumento9 pagineServidor NIS PDFAcevedoAntonioNessuna valutazione finora

- BANNER GRABBING HERRAMIENTAS: Amap UnicorScan P0fDocumento16 pagineBANNER GRABBING HERRAMIENTAS: Amap UnicorScan P0fjavier_asir2012Nessuna valutazione finora

- Sistemas Operativos Puntos Extras Semana 4Documento5 pagineSistemas Operativos Puntos Extras Semana 4Misael Ayala100% (1)

- Grupo1-Lab Selks PDFDocumento13 pagineGrupo1-Lab Selks PDFEDWIN ANIBAL LIMA HUAYLLASNessuna valutazione finora

- Prueba 11Documento15 paginePrueba 11ERIKA VANESSA ALBARRACIN CHUSINNessuna valutazione finora

- Seguridad PerimetralDocumento39 pagineSeguridad PerimetralIvan QuintanaNessuna valutazione finora

- Implementación de PruebasDocumento20 pagineImplementación de PruebasDennys J MarquezNessuna valutazione finora

- DdrescueDocumento4 pagineDdrescueOrlando Jesus Figueroa RondonNessuna valutazione finora

- Docker Cheat SheetDocumento5 pagineDocker Cheat Sheetcarlos david garcia lopezNessuna valutazione finora

- Laboratorio No. 3Documento12 pagineLaboratorio No. 3Jair CamposNessuna valutazione finora

- Docker IIDocumento18 pagineDocker IIjagine4773Nessuna valutazione finora

- Laboratorio1 JairCamposDocumento9 pagineLaboratorio1 JairCamposJair CamposNessuna valutazione finora

- De Docker en PCDocumento32 pagineDe Docker en PCPato Esteban BecerraNessuna valutazione finora

- Openshift PresentacionDocumento11 pagineOpenshift PresentaciondjscratchNessuna valutazione finora

- Lab OratoriosDocumento90 pagineLab OratoriosK1m3rA njpNessuna valutazione finora

- Xamarin FormsDocumento1.626 pagineXamarin FormsCarbo Neroo0% (1)

- Programación en Python Cercado GonzalesDocumento4 pagineProgramación en Python Cercado Gonzalesjose cercadoNessuna valutazione finora

- DockerDocumento66 pagineDockernetcat72984Nessuna valutazione finora

- Metodologia SKRAMDocumento9 pagineMetodologia SKRAMCristianOrtizNessuna valutazione finora

- LABORATORIO N°2 FASE DE ESCANEO - MelkisedethDocumento15 pagineLABORATORIO N°2 FASE DE ESCANEO - MelkisedethMelky NavarroNessuna valutazione finora

- 10 Políticas de Grupo para Mejorar La Seguridad en WindowsDocumento9 pagine10 Políticas de Grupo para Mejorar La Seguridad en WindowseuryjoseNessuna valutazione finora

- Practica Inicial LDAPDocumento20 paginePractica Inicial LDAPVictor SevillanoNessuna valutazione finora

- Configurar Ansible para WindowsDocumento2 pagineConfigurar Ansible para WindowspruebaNessuna valutazione finora

- Laboratorio ContenedoresDocumento4 pagineLaboratorio ContenedoresPorfin AlguienNessuna valutazione finora

- Configuracion El Ids Con SnortDocumento66 pagineConfiguracion El Ids Con SnortPharis IngNessuna valutazione finora

- Proyecto 2p Grupo AngieDocumento17 pagineProyecto 2p Grupo AngieFrancisco Joel CevallosNessuna valutazione finora

- PFM ApexDocumento203 paginePFM ApexArias JuanjoNessuna valutazione finora

- Base de Datos ModuloDocumento103 pagineBase de Datos ModuloJei CabNessuna valutazione finora

- Laboratorio - Criptografia - 4Documento8 pagineLaboratorio - Criptografia - 4SamuelHenaoNessuna valutazione finora

- Montar Un Servidor Control de Sitios Web y Bloqueo de Descargas Con PfSense by EnigmaelectronicaDocumento14 pagineMontar Un Servidor Control de Sitios Web y Bloqueo de Descargas Con PfSense by EnigmaelectronicaEnya Andrea Ribba Hernandez80% (5)

- Guia Del Producto de Mcafee Data Loss Prevention 11.4.x.pdf Filenameutf-8guc3ada20del20producto20de 10-13-2020 PDFDocumento236 pagineGuia Del Producto de Mcafee Data Loss Prevention 11.4.x.pdf Filenameutf-8guc3ada20del20producto20de 10-13-2020 PDFChispas TVNessuna valutazione finora

- Práctica Seguridad Informática CAINEDocumento3 paginePráctica Seguridad Informática CAINEjvega67Nessuna valutazione finora

- TuxInfo "Numero 6" Revista Gratuita en Formato PDFDocumento97 pagineTuxInfo "Numero 6" Revista Gratuita en Formato PDFAriel M. Corgatelli100% (2)

- Administracion Avanzada LinuxDocumento54 pagineAdministracion Avanzada LinuxJose Manuel Diaz GonzalezNessuna valutazione finora

- PstoolDocumento27 paginePstoolTermita IntelectualNessuna valutazione finora

- Esteganografía Con OpenStego - Hacking en VivoDocumento8 pagineEsteganografía Con OpenStego - Hacking en VivoErland Mauricio Pardo MonroyNessuna valutazione finora

- UML y BPMNDocumento54 pagineUML y BPMNblajoscarNessuna valutazione finora

- Desarrollo de la aplicación Android: Guía turística para el municipio de CulleraDa EverandDesarrollo de la aplicación Android: Guía turística para el municipio de CulleraNessuna valutazione finora

- Sistemas Operativos 3Documento3 pagineSistemas Operativos 3Yesid SaavedraNessuna valutazione finora

- Arquitectura de As II REE - 0803Documento12 pagineArquitectura de As II REE - 0803Roy PérezNessuna valutazione finora

- ProblemasUnix BisDocumento81 pagineProblemasUnix Bisprofessor_inf_sucroNessuna valutazione finora

- Colgii 22 T 7 Lab 1Documento4 pagineColgii 22 T 7 Lab 1German Leonardo Ramirez DiazNessuna valutazione finora

- Tarea IDocumento4 pagineTarea INNessuna valutazione finora

- Practica POSIXDocumento20 paginePractica POSIXWenceslao Dimas RiosNessuna valutazione finora

- Ficha Complementaria N 2Documento6 pagineFicha Complementaria N 2Gery MorganNessuna valutazione finora

- 09 Las 10 Habilidades Que Marcaran El Mercado Laboral en El Ano 2020Documento3 pagine09 Las 10 Habilidades Que Marcaran El Mercado Laboral en El Ano 2020Maximiliano OsorioNessuna valutazione finora

- Integrales DoblesDocumento47 pagineIntegrales DoblesManuel Alejandro Fernandez HidalgoNessuna valutazione finora

- Certámenes 1 (2009-1 - 2014-1)Documento55 pagineCertámenes 1 (2009-1 - 2014-1)Maximiliano OsorioNessuna valutazione finora

- Avance de Seguridad Analisis DockerDocumento7 pagineAvance de Seguridad Analisis DockerMaximiliano OsorioNessuna valutazione finora

- Presentacion NokiaDocumento45 paginePresentacion NokiaMaximiliano OsorioNessuna valutazione finora

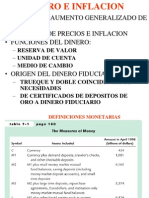

- Cap 07 Money and Inflation NewDocumento28 pagineCap 07 Money and Inflation Newpedro_llancaoNessuna valutazione finora

- FIO +CPM+y+PERTDocumento15 pagineFIO +CPM+y+PERTJose_Luis_215Nessuna valutazione finora

- FIO +CPM+y+PERTDocumento15 pagineFIO +CPM+y+PERTJose_Luis_215Nessuna valutazione finora

- Bases Proyectos Estudiantiles Financiados Por Exalumnos UTFSMDocumento7 pagineBases Proyectos Estudiantiles Financiados Por Exalumnos UTFSMFederacion Estudiantes Universidad Técnica Federico Santa MaríaNessuna valutazione finora

- Proyectos Estudiantiles DI - FormularioDocumento5 pagineProyectos Estudiantiles DI - FormularioMaximiliano OsorioNessuna valutazione finora

- 07 Ps CC1 C 1 SolDocumento5 pagine07 Ps CC1 C 1 SolMaximiliano OsorioNessuna valutazione finora

- Transformaciones LinealesDocumento13 pagineTransformaciones LinealesLeidy OviedoNessuna valutazione finora

- Case 1.1 ES StudentDocumento24 pagineCase 1.1 ES StudentGiovannyNessuna valutazione finora

- ADMLDocumento3 pagineADMLLuis LDANessuna valutazione finora

- Colas en JavaDocumento3 pagineColas en JavaGersonNessuna valutazione finora

- Pa32sm R1 - 2 Cuadro de AlarmasDocumento1 paginaPa32sm R1 - 2 Cuadro de AlarmasCristian MéndezNessuna valutazione finora

- TEMA 1 - Introduccion y Distribuciones LINUXDocumento35 pagineTEMA 1 - Introduccion y Distribuciones LINUXAlejandro RoncesvallesNessuna valutazione finora

- Guia 2Documento15 pagineGuia 2Milagros VegaNessuna valutazione finora

- Trabajo Zabbix y OCSDocumento16 pagineTrabajo Zabbix y OCSalsinopreuNessuna valutazione finora

- mfm0 14Documento344 paginemfm0 14Fernando Esteban Castro RomanNessuna valutazione finora

- Arquitectura Sistemas de InformacionDocumento5 pagineArquitectura Sistemas de InformacionDAVID ALEJANDRO GALINDO HIGUERANessuna valutazione finora

- db2n0z71 PDFDocumento696 paginedb2n0z71 PDFDiana García MonsiváisNessuna valutazione finora

- PDF Ccna2 v5-281-420Documento140 paginePDF Ccna2 v5-281-420Luis Jesús Onsihuay AlbertoNessuna valutazione finora

- Practica 1Documento6 paginePractica 1Fernanda Itandehui Hernandez SanchezNessuna valutazione finora

- Nuevo Unificado Sistemas OperativosDocumento52 pagineNuevo Unificado Sistemas OperativosMARIA FERNANDA ZAMBRANO MENDOZANessuna valutazione finora

- Ensamblaje de ComputadorasDocumento2 pagineEnsamblaje de ComputadorasFreddy AlvaNessuna valutazione finora

- Phanton 2 Plus SoftwareDocumento13 paginePhanton 2 Plus SoftwareJesus OrtizNessuna valutazione finora

- Instalar Notebook KIRA D40Documento3 pagineInstalar Notebook KIRA D40reinaldo blanco cañizaresNessuna valutazione finora

- Webinar QoS GWN78XX Grandstream Feb 2023Documento27 pagineWebinar QoS GWN78XX Grandstream Feb 2023Cristian ReyesNessuna valutazione finora

- Unidad III Inter-PDocumento14 pagineUnidad III Inter-PGrace VillasmilNessuna valutazione finora

- Transferencia de Registros y ProcesadoresDocumento6 pagineTransferencia de Registros y ProcesadoresALCIVER PEÑALOZA HERRERANessuna valutazione finora

- Renault Ecu Tools XpoDocumento11 pagineRenault Ecu Tools XpoJavi ChitoNessuna valutazione finora

- Catalogo SolutionDocumento122 pagineCatalogo SolutionnaweNessuna valutazione finora

- Conexión Li-FiDocumento8 pagineConexión Li-FiJohan Santiago Zarate LemusNessuna valutazione finora

- Sistemas Operativos Paginacion y SegmentacionDocumento71 pagineSistemas Operativos Paginacion y SegmentacionDavid Lopez FloresNessuna valutazione finora

- Efibootmgr - Gentoo WikiDocumento4 pagineEfibootmgr - Gentoo WikiCarlosNessuna valutazione finora

- S04 Convertidor DC DC Reductor Buck EJERCICIOSDocumento12 pagineS04 Convertidor DC DC Reductor Buck EJERCICIOSRonald Santiago AcuñaNessuna valutazione finora

- Evolución Del ComputadorDocumento17 pagineEvolución Del Computador_Gaby_diaz1Nessuna valutazione finora