Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

Ejemplos de Creacion de Politicas

Caricato da

Luis Enrique Urquidi Vallejos0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

31 visualizzazioni3 pagineEjemplos de Creacion de Politicas

Copyright

© © All Rights Reserved

Formati disponibili

DOCX, PDF, TXT o leggi online da Scribd

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoEjemplos de Creacion de Politicas

Copyright:

© All Rights Reserved

Formati disponibili

Scarica in formato DOCX, PDF, TXT o leggi online su Scribd

0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

31 visualizzazioni3 pagineEjemplos de Creacion de Politicas

Caricato da

Luis Enrique Urquidi VallejosEjemplos de Creacion de Politicas

Copyright:

© All Rights Reserved

Formati disponibili

Scarica in formato DOCX, PDF, TXT o leggi online su Scribd

Sei sulla pagina 1di 3

Nombre Cdigo Descripcin

Poltica de Uso Aceptable

(PUA) de los Recursos

Computacionales

PTI-

001

Regular el uso de los Recursos

Computacionales de la USM.

Poltica de Correo

Electrnico

PTI-

002

Regular especficamente el uso del Correo

Electrnico en la USM

Poltica de Seguridad TI

PTI-

003

Establecer los resguardos de seguridad

para la infraestructura, los datos, la

programacin de sistemas y los servicios

en operaciones

Poltica de Red de Datos

PTI-

004

Establecer el cundo, cmo, que tipo y a

quienes corresponde acceso a la red de

datos y a los sistemas de informacin

Poltica de Data Center

PTI-

005

Establece el las condiciones de operacin

del DataCenter USM para proveer una

infraestructura estable para albergar

fsicamente los servidores y sistemas de

informacin institucional para que permita

una operacin contnua del servicio

Poltica de Respaldo de Datos

de servidores

PTI-

006

Establecer el propsito, mecanismos

tcnicos, frecuencias , etc. del respaldo de

datos de servidores

Poltica de Renovacin de

Servidores

PTI-

007

Establecer los mecanismos tcnicos que

indican la necesidad de renovar un

servidor

DESCAD - Poltica de

Seguridad

PTI-

008

DESCAD - Poltica Control de

Cambios

PTI-

009

DESCAD - Procedimiento de

Respaldos

PTI-

010

Procedimiento de seguridad Respecto al control de acceso, deberan documentarse los

procedimientos relacionados con:

Procedimiento de alta, modificacin y baja de usuarios.

Procedimiento de asignacin del identificador y contrasea de usuario.

Cada uno de estos procedimientos debe documentar qu tareas deben realizarse,

quines sern los responsables de su ejecucin y qu evidencias de funcionamiento

dejar cada procedimiento. Instruccin tcnica para el alta de usuarios en entornos

Microsoft Windows En relacin al procedimiento de alta de usuarios, sera interesante

documentar qu personas sern las responsables a nivel tcnico de realizar el alta dentro

de los sistemas Microsoft. Para ello, puede ser necesario documentar cmo se realiza

esta tarea y qu perfil dentro del sistema de informacin est autorizado para su

realizacin. Esta instruccin tcnica puede detallar los siguientes aspectos:

- Campos o propiedades del usuario que habr que rellenar dentro de la ficha de Active

Directory cuando un usuario sea dado de alta.

- Criterios para la seleccin del identificador nico dentro de la organizacin.

- Configuracin inicial de la contrasea, indicando que el usuario en el primer inicio

deber forzosamente cambiar la contrasea por defecto para garantizar la

confidencialidad de la misma.

Poltica de uso de contraseas Para lograr la participacin del usuario final es necesario

explicar la importancia que tienen las contraseas en la seguridad de la organizacin as

como establecer qu usos estn autorizados y qu actividades estn prohibidas. Por

ltimo, es recomendable indicar las buenas prcticas respecto a la custodia y seleccin de

contraseas, informando al usuario con recomendaciones para que elijan contraseas

robustas y fciles de recordar. Por ejemplo: 1. Mantenga su contrasea en secreto: La contrasea

es algo muy serio y no debe ser proporcionada a nadie bajo ningn concepto. Cualquier persona que pueda

conocerla tiene la posibilidad de suplantarle en cualquier momento, con los problemas que eso le puede

ocasionar a usted, y no a l. 2. Utilice contraseas de calidad: La contrasea debe estar pensada para que

sea difcil de reproducir o de adivinar. Como recomendaciones le damos las siguientes:

Evite palabras del diccionario. Es lo primero que busca cualquier sistema de deteccin de contraseas.

No deben estar basadas en algo que pudieran adivinar u obtener usando informacin relacionada con usted,

como nombre de hijos, fecha de nacimiento, nmero de telfono, etc.

Como recomendaciones de contraseas de calidad le podemos ofrecer las siguientes:

Reglas nemotcnicas: LleSeupm (La lluvia en Sevilla es una pura maravilla)

Palabra cambiada de orden: aremlap (palmera al revs)

Uso de caracteres para recordar frases: esto-es-solo-un-ejemplo, (otro-ejemplo).

Sustituir nmeros por letras como el 4 por la letra A, el 0 por la o y el 1 por la letra i: Buen4c0ntr4se4.

1. Desarrollo Interno de Sistemas

2. Desarrollo por Terceros

3. Segregacin de Acceso a Datos

4. Documentacin

5. CRITERIOS BSICOS DE SEGURIDAD POR FASE DE DESARROLLO:

- Evaluacin

- Especificacin Detallada de Requerimientos

- Planificacin o Diseo del Sistema

- Codificacin y Pruebas

- Implementacin

- Post Implementacin

1. DECLARACIN INSTITUCIONAL

Declarar el compromiso de la autoridad conforme a los criterios de seguridad que deben estar

presentes desde las primeras etapas del desarrollo de sistemas en la institucin correspondiente,

en particular, en sus fases de planificacin y diseo.

Potrebbero piacerti anche

- Tutorial de Acronis True Image Home 2012Documento16 pagineTutorial de Acronis True Image Home 2012Luis Enrique Urquidi VallejosNessuna valutazione finora

- Requisitos de Registro SenapiDocumento2 pagineRequisitos de Registro SenapiLuis Enrique Urquidi Vallejos100% (1)

- Tierra y Territorio en La Cpe Bolivia - Fundacion TierraDocumento35 pagineTierra y Territorio en La Cpe Bolivia - Fundacion TierraLuis Enrique Urquidi VallejosNessuna valutazione finora

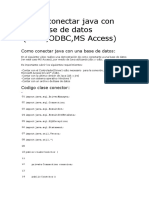

- Como Conectar Java Con Una Base de DatosDocumento4 pagineComo Conectar Java Con Una Base de DatosLuis Enrique Urquidi VallejosNessuna valutazione finora

- Diseño de Software Educativo Basado en CompetenciasDocumento27 pagineDiseño de Software Educativo Basado en CompetenciasLuis Enrique Urquidi VallejosNessuna valutazione finora

- Manual Moodle 2.8 PDFDocumento243 pagineManual Moodle 2.8 PDFLucas CochaNessuna valutazione finora

- Chat JavaDocumento24 pagineChat JavaLuis Enrique Urquidi VallejosNessuna valutazione finora

- Introducción A La Programación en Java (MINIMO)Documento3 pagineIntroducción A La Programación en Java (MINIMO)Luis Enrique Urquidi VallejosNessuna valutazione finora

- Toma de Decisiones GerencialesDocumento23 pagineToma de Decisiones GerencialesLuis Enrique Urquidi VallejosNessuna valutazione finora

- Requerimientosfuncionalesparaentregar 110214094951 Phpapp01Documento10 pagineRequerimientosfuncionalesparaentregar 110214094951 Phpapp01Ismael CodeNessuna valutazione finora

- Enriqueta UlloaDocumento1 paginaEnriqueta UlloaLuis Enrique Urquidi VallejosNessuna valutazione finora

- EA 5 - 0 CastellanoDocumento2 pagineEA 5 - 0 CastellanoLuis Enrique Urquidi VallejosNessuna valutazione finora

- Formulas de Productos dFORMULAS DE PRODUCTOS DE LIMPIEZAe LimpiezaDocumento17 pagineFormulas de Productos dFORMULAS DE PRODUCTOS DE LIMPIEZAe LimpiezaLuis Enrique Urquidi VallejosNessuna valutazione finora

- Formatoieee830srs Lleno 120709194542 Phpapp01Documento20 pagineFormatoieee830srs Lleno 120709194542 Phpapp01Adolfo Alarcón BadillaNessuna valutazione finora

- Tema2 Marketing STUDDocumento24 pagineTema2 Marketing STUDLuis Enrique Urquidi VallejosNessuna valutazione finora

- Ejemplos de Creacion de PoliticasDocumento3 pagineEjemplos de Creacion de PoliticasLuis Enrique Urquidi VallejosNessuna valutazione finora

- Cap3Documento15 pagineCap3Luis Enrique Urquidi VallejosNessuna valutazione finora

- Transaccion ComercialDocumento5 pagineTransaccion ComercialArturo Ledezma67% (9)

- Manual de Contabilidad Basica PDFDocumento33 pagineManual de Contabilidad Basica PDFAlexandra BustamanteNessuna valutazione finora

- Referencias APA 2012Documento6 pagineReferencias APA 2012Carlos FernandezNessuna valutazione finora

- Manual de Tecnicas ComercialesDocumento97 pagineManual de Tecnicas ComercialesSomclauNessuna valutazione finora

- El Uso de Costos Relevantes para La Toma de Decisiones GerencialesDocumento156 pagineEl Uso de Costos Relevantes para La Toma de Decisiones GerencialesLuis Enrique Urquidi VallejosNessuna valutazione finora

- Generacion de Codigo QR-SFVDocumento2 pagineGeneracion de Codigo QR-SFVLuis Enrique Urquidi VallejosNessuna valutazione finora

- Del Consumidor Convencional Al Consumidor DigitalDocumento164 pagineDel Consumidor Convencional Al Consumidor Digitaldiluz1190100% (1)

- TESIS de SISTEMA - Sistema Informático para La Administración de Consulta Externa de Un Hospital PúblicoDocumento30 pagineTESIS de SISTEMA - Sistema Informático para La Administración de Consulta Externa de Un Hospital PúblicoLuis Enrique Urquidi VallejosNessuna valutazione finora

- Actividades de Aprendizaje Sin CalificacionDocumento4 pagineActividades de Aprendizaje Sin CalificacionLuis Enrique Urquidi VallejosNessuna valutazione finora

- Desarrollo AplicacionesDocumento9 pagineDesarrollo AplicacionesLuis Enrique Urquidi VallejosNessuna valutazione finora

- Configuracion Thunderbird Pop3Documento12 pagineConfiguracion Thunderbird Pop3Luis Enrique Urquidi VallejosNessuna valutazione finora

- Cartografía NacionalDocumento16 pagineCartografía NacionalJhasmany AyllónNessuna valutazione finora

- Sistema SCADADocumento7 pagineSistema SCADAJoHn Cedeño Arcos100% (1)

- Porras Tarrias Antonio Manuel ASGBD01 TareaDocumento13 paginePorras Tarrias Antonio Manuel ASGBD01 TareaAntopo37Nessuna valutazione finora

- Tutotial Crear Portables Con Autoplay y WinrarDocumento14 pagineTutotial Crear Portables Con Autoplay y WinrarCarlosCortesNessuna valutazione finora

- SYLLABUS Investigacion de Operaciones 1Documento10 pagineSYLLABUS Investigacion de Operaciones 1Victor EucedaNessuna valutazione finora

- Pruebas de Software Trabajo FinalDocumento47 paginePruebas de Software Trabajo FinalJeffersonNessuna valutazione finora

- 1.1 Arquitectura Del CPUDocumento6 pagine1.1 Arquitectura Del CPURaúl Monforte ChulinNessuna valutazione finora

- Apuntes MySql.Documento36 pagineApuntes MySql.Hugo Sanchez ZaguiñoNessuna valutazione finora

- Historia de La ComputadoraDocumento18 pagineHistoria de La ComputadoramarielacascozNessuna valutazione finora

- Actividad 6 - Analisis de Diseño de SistemaDocumento8 pagineActividad 6 - Analisis de Diseño de SistemaUlises RuizNessuna valutazione finora

- Estado Del Arte Sobre Vision Artificial1Documento2 pagineEstado Del Arte Sobre Vision Artificial1richi7kapuzNessuna valutazione finora

- FOG ManualDocumento11 pagineFOG ManualRoberto De La CruzNessuna valutazione finora

- PENSAR en C++ Volumen1 PDFDocumento576 paginePENSAR en C++ Volumen1 PDFIsmael FlowNessuna valutazione finora

- Taller de S.O. Unidad 2Documento4 pagineTaller de S.O. Unidad 2Sairi Omar Tinoco OviedoNessuna valutazione finora

- Target For ArcGISDocumento4 pagineTarget For ArcGISlaogothNessuna valutazione finora

- Caso de Prueba de Cancelar Pedido AtendidoDocumento5 pagineCaso de Prueba de Cancelar Pedido AtendidoGeorge MartinezNessuna valutazione finora

- Conociendo OMNet++Documento54 pagineConociendo OMNet++Aldo NavarreteNessuna valutazione finora

- Microcontrolador - Aprendiendo ArduinoDocumento46 pagineMicrocontrolador - Aprendiendo ArduinoBraulio IrrutiaNessuna valutazione finora

- Instalacion y Configuracion de ZeroshellDocumento21 pagineInstalacion y Configuracion de ZeroshellJonathan Hernandez BlandonNessuna valutazione finora

- Tipos de DatosDocumento8 pagineTipos de DatosHector GuerreroNessuna valutazione finora

- Cuadro Comparativo de ModelosDocumento3 pagineCuadro Comparativo de ModelosJaravid Hernández100% (1)

- Convertir de Segundos A HorasDocumento9 pagineConvertir de Segundos A HorasBrayan Estiben Mica Perez0% (1)

- MipsDocumento3 pagineMipsMARTIN JOSE PARED BAEZNessuna valutazione finora

- Almacenamiento Masivo Profesional (I) - RAID, PATA, SATA, SCSI y SASDocumento2 pagineAlmacenamiento Masivo Profesional (I) - RAID, PATA, SATA, SCSI y SAStoto_falaNessuna valutazione finora

- Curso Hacking EticoDocumento5 pagineCurso Hacking EticoUnd3rC0d3Nessuna valutazione finora

- Manual de Instalacion de Oracle Sobre Centos y RedHatDocumento65 pagineManual de Instalacion de Oracle Sobre Centos y RedHatJonathan ReyesNessuna valutazione finora

- Introducción-Planear Un Sitio Web deDocumento6 pagineIntroducción-Planear Un Sitio Web dedavidin073Nessuna valutazione finora

- Operadores Boolaneos (Avanzados)Documento3 pagineOperadores Boolaneos (Avanzados)yerko.cubillos100% (1)

- Montando Servidor Turnkey LinuxDocumento153 pagineMontando Servidor Turnkey LinuxavionadoNessuna valutazione finora

- Whats AppDocumento11 pagineWhats AppYesica LopezNessuna valutazione finora

- Escenario 8Documento12 pagineEscenario 8Iquito mosi conleNessuna valutazione finora