Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

OUCH-201410 SP PDF

Caricato da

Jimmy Alfaro Hernandez0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

33 visualizzazioni3 pagineTitolo originale

OUCH-201410_sp.pdf

Copyright

© © All Rights Reserved

Formati disponibili

PDF, TXT o leggi online da Scribd

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

© All Rights Reserved

Formati disponibili

Scarica in formato PDF, TXT o leggi online su Scribd

0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

33 visualizzazioni3 pagineOUCH-201410 SP PDF

Caricato da

Jimmy Alfaro HernandezCopyright:

© All Rights Reserved

Formati disponibili

Scarica in formato PDF, TXT o leggi online su Scribd

Sei sulla pagina 1di 3

Editor Invitado

Lenny Zeltser se dedica a proteger las operaciones

de TI de los usuarios en la corporacin NCR y ensea

cmo combatir malware en el instituto SANS. Lenny

se encuentra en Twitter como @lennyzeltser y

tiene el blog de seguridad blog.zeltser.com.

Resumen

Conforme la tecnologa gana terreno en nuestras

vidas, manejarla se vuelve ms complicado. Tomando

en cuenta estos cambios, actualizarse en cuanto a

recomendaciones de seguridad puede ser confuso. Sin

embargo, mientras los detalles de cmo hacerlo pueden

cambiar con el tiempo, existen cuestiones fundamentales

con las que puedes protegerte. Independientemente de

qu tecnologa ests utilizando o en dnde la uses, te

recomendamos seguir estos cinco pasos claves.

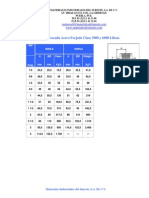

Cinco pasos claves

Cada uno de los cinco pasos mostrados a continuacin es una descripcin simple. Para aprender ms acerca de

cada paso, consulta la seccin de recursos al fnal de este boletn.

1. T: Primero y por sobre todo, ten en mente que la tecnologa por s sola no puede protegerte. Los atacantes han

aprendido que la manera ms fcil de sobrepasar la seguridad tecnolgica es atacndote a ti. Si ellos quisieran

tu contrasea o tu tarjeta de crdito, la manera ms fcil es engaarte para que t les des esa informacin.

Por ejemplo, ellos pueden llamarte hacindose pasar por el equipo de soporte de Microsoft y mencionar que tu

computadora fue infectada, cuando en realidad son cibercriminales que quieren tener acceso a tu cuenta. Tal vez

ellos te enven un correo electrnico explicando que tu paquete no pudo ser entregado y te soliciten mediante

un enlace confrmar tu direccin, realmente lo que ellos quieren es que visites un sitio web malicioso para tener

acceso a tu computadora. La mejor defensa en contra de los atacantes eres t. Duda utilizando tu sentido comn,

t puedes detener la mayora de los ataques.

2. Actualzate: Asegrate de que tus computadoras, dispositivos mviles, aplicaciones, y todo aquello conectado

a Internet, tenga la ltima versin de software. Los cibercriminales constantemente buscan vulnerabilidades en

las tecnologas que ocupas. Cuando las descubren, utilizan programas especiales para atacar esa falla y poder

entrar en cualquier tecnologa que ocupes, incluyendo la red, la computadora y los dispositivos mviles. Mientras

eso sucede, las compaas que crean esas tecnologas trabajan arduamente para mantenerte actualizado. Una

Resumen

Cinco pasos claves

En esta edicin...

Cinco pasos para mantenerse seguro

OUCH! | Octubre 2014

Estos cinco pasos clave cubren gran parte

de la proteccin necesaria en tu interaccin

con la tecnologa.

vez que se conoce la vulnerabilidad, ellos crean una

solucin para arreglarlo y la liberan al pblico. Al

revisar que tus computadoras y dispositivos mviles

tengan estas actualizaciones, reduces el nmero de

vulnerabilidades conocidas, as es mucho ms difcil

para alguien afectarte. Para mantenerte al da, activa

las actualizaciones automticas siempre que sea

posible. Esta regla aplica para casi cualquier tipo de

tecnologa conectada a la red, incluyendo televisores

inteligentes, monitores para bebs, routers caseros,

consolas de videojuegos, y probablemente algn

da, hasta tu auto. Si al sistema operativo de tu

computadora, dispositivo mvil o cualquier otra

tecnologa que ocupes no se le est dando soporte

y no recibe ninguna actualizacin, te recomendamos

conseguir una versin que tenga soporte.

3. Contraseas: El siguiente paso para protegerte

a ti mismo implica el uso de una contrasea nica

y fuerte para cada uno de tus dispositivos, cuentas

y aplicaciones en lnea. Las palabras claves son nicas y fuertes. Tener una contrasea segura signifca que

un atacante o programa automatizado no la podr adivinar fcilmente. En lugar de una sola palabra, puedes

utilizar una frase larga de varias palabras con smbolos y nmeros. Se debe usar una contrasea nica para

cada dispositivo diferente o para cada cuenta en lnea. De esta manera, si una contrasea est en peligro, todas

tus otras cuentas y dispositivos permanecen seguros. No puedes recordar todas esas contraseas nicas y

fuertes?, no te preocupes, nosotros tampoco. Por eso te recomendamos utilizar un gestor de contraseas, es una

aplicacin especializada para tu telfono inteligente o computadora que puede almacenar con seguridad todas

tus contraseas de forma cifrada. Por ltimo, si alguna de tus cuentas permite verifcacin de dos pasos, es muy

recomendable habilitarla, esta es una de las formas ms fuertes que existen para proteger tus cuentas.

4. Cifrado: Un cuarto paso que recomendamos es el uso de cifrado. El cifrado asegura que slo t o la gente de

tu confanza acceda a tu informacin. Los datos se pueden cifrar de dos formas, en reposo y en movimiento. El

cifrado de datos en reposo signifca que los archivos se protegen cuando estn almacenados en discos duros o

memorias USB. La mayora de los sistemas operativos permiten cifrar automticamente todos los datos de uso

con una caracterstica llamada Full Disk Encryption. Te recomendamos activarla siempre que sea posible. El

cifrado de datos en movimiento signifca que los datos irn cifrados cuando se transmiten de una computadora

o dispositivo a otro, por ejemplo cuando utilizas la banca en lnea. Una forma sencilla de comprobar si el cifrado

Cinco pasos para mantenerse seguro

OUCH! | Octubre 2014

est activado es, al visitar un sitio web, verifcar si la URL comienza con https: y si tiene una imagen de un

candado cerrado al lado, entonces se est navegando de forma segura.

5. Backups: A veces no importa qu tan cuidadoso seas, alguno de tus dispositivos o cuentas puede verse

comprometida. Si ese es el caso, a menudo la nica opcin para garantizar que tu computadora o dispositivo

mvil est libre de malware es limpiarlo por completo y reconstruirlo desde cero. Un atacante podra incluso

impedir el acceso a tus archivos personales, fotos u otra informacin almacenada en tu sistema. La nica opcin

podra ser restaurar toda la informacin personal por medio de una copia de seguridad. Debes asegurarte de que

ests haciendo copias de seguridad peridicas de cualquier informacin importante y tambin comprobar que

se puede hacer una restauracin a partir de ellas. La mayora de los sistemas operativos y dispositivos mviles

admiten copias de seguridad automticas.

Conoce ms

Suscrbete al boletn mensual de conciencia sobre seguridad OUCH!, consulta los archivos OUCH! y aprende ms

acerca de las soluciones de seguridad SANS visitando: http://www.securingthehuman.org

Versin en espaol

UNAM-CERT, Equipo de Respuesta a Incidentes de Seguridad de la Informacin en Mxico reconocido ante FIRST,

es una referencia en la materia en este pas.

Sitio web: http://www.seguridad.unam.mx

Sguelo en Twitter @unamcert

OUCH! es publicado por SANS Securing The Human y distribuido bajo licencia de Creative Commons BY-NC-ND 4.0.

Puedes distribuir este boletn o utilizarlo en tu programa de sensibilizacin de seguridad siempre y cuando no se modifque su contenido.

Para ms informacin contctanos en: ouch@securingthehuman.org

Consejo editorial: Bill Wyman, Walt Scrivens, Phil Hofman, Bob Rudis

Traduccin al espaol por: Octavio Domnguez y Juan Pablo Coln

Recursos

Phishing por correo electrnico: http://www.securingthehuman.org/ouch/2013#february2013

Cmo asegurar tu nueva tableta electrnica: http://www.securingthehuman.org/ouch/2013#december2013

Contraseas: http://www.securingthehuman.org/ouch/2013#may2013

Gestores de contraseas: http://www.securingthehuman.org/ouch/2013#october2013

Verifcacin de dos pasos: http://www.securingthehuman.org/ouch/2013#august2013

Cifrado: http://www.securingthehuman.org/ouch/2014#august2014

Copias de seguridad y recuperacin personal: http://www.securingthehuman.org/ouch/2013#september2013

securingthehuman.org/blog /securethehuman @securethehuman securingthehuman.org/gplus

Cinco pasos para mantenerse seguro

OUCH! | Octubre 2014

Potrebbero piacerti anche

- CATALOGO Completo Aceros AlcaldeDocumento22 pagineCATALOGO Completo Aceros AlcaldeAgustín DL73% (30)

- Hacking ZKDocumento56 pagineHacking ZKQuiesse MalundoNessuna valutazione finora

- Mallas MeshDocumento16 pagineMallas MeshPaco NavaNessuna valutazione finora

- Bases P3LI903012Documento96 pagineBases P3LI903012Jimmy Alfaro Hernandez100% (1)

- Manual PDFDocumento4 pagineManual PDFviba890% (2)

- Manual PDFDocumento4 pagineManual PDFviba890% (2)

- Manual PDFDocumento4 pagineManual PDFviba890% (2)

- FATOR - Catalogo TornilleriaDocumento234 pagineFATOR - Catalogo TornilleriaPacoNessuna valutazione finora

- Ley 1273 de 2009 modifica Código Penal protección información datosDocumento3 pagineLey 1273 de 2009 modifica Código Penal protección información datosWil ArzNessuna valutazione finora

- Fundamentos de Información TecnológicaDocumento108 pagineFundamentos de Información TecnológicaRaquel VargasNessuna valutazione finora

- Hiring Guide EsDocumento32 pagineHiring Guide EsJimmy Alfaro HernandezNessuna valutazione finora

- Graseras123 PDFDocumento6 pagineGraseras123 PDFJimmy Alfaro HernandezNessuna valutazione finora

- Vulnerabilidades en Red de DatosDocumento8 pagineVulnerabilidades en Red de Datostoto1234545Nessuna valutazione finora

- VictorMontero SeminarioTecnicasdelPenetrationTestingArgentinaDocumento37 pagineVictorMontero SeminarioTecnicasdelPenetrationTestingArgentinaJimmy Alfaro HernandezNessuna valutazione finora

- Gras ErasDocumento14 pagineGras ErasClaudio SotoNessuna valutazione finora

- 1 NewTipsAndTricks1-Spanish PDFDocumento58 pagine1 NewTipsAndTricks1-Spanish PDFOscar Franco MNessuna valutazione finora

- Catalogo Mesa Parte 3Documento46 pagineCatalogo Mesa Parte 3Jimmy Alfaro HernandezNessuna valutazione finora

- Gras ErasDocumento14 pagineGras ErasClaudio SotoNessuna valutazione finora

- Iso 22301 2012 en Continuidad Del NegocioDocumento6 pagineIso 22301 2012 en Continuidad Del NegocioPaula Andrea Jaramillo ANessuna valutazione finora

- ISO 27001 - 2013-vFINALDocumento7 pagineISO 27001 - 2013-vFINALwillcf100% (1)

- 1 NewTipsAndTricks1-Spanish PDFDocumento58 pagine1 NewTipsAndTricks1-Spanish PDFOscar Franco MNessuna valutazione finora

- OUCH-201106 SP PDFDocumento3 pagineOUCH-201106 SP PDFJimmy Alfaro HernandezNessuna valutazione finora

- Seg0 Codigos Maliciosos PDFDocumento17 pagineSeg0 Codigos Maliciosos PDFJorge LopRomNessuna valutazione finora

- Seguridad PreventivaDocumento33 pagineSeguridad PreventivaJimmy Alfaro HernandezNessuna valutazione finora

- ManualProcedimientos PDFDocumento28 pagineManualProcedimientos PDFJimmy Alfaro HernandezNessuna valutazione finora

- Descripción Del Proceso de Una Planta de Endulzamiento Con AminasDocumento6 pagineDescripción Del Proceso de Una Planta de Endulzamiento Con AminasJosé Manuel García Espinoza100% (1)

- Compartir Carpetas en Windows XPDocumento16 pagineCompartir Carpetas en Windows XPless_23Nessuna valutazione finora

- OUCH-201102 SPDocumento3 pagineOUCH-201102 SPJohn Alvaro Ariza EscamillaNessuna valutazione finora

- CriptoClasica PDFDocumento105 pagineCriptoClasica PDFJimmy Alfaro HernandezNessuna valutazione finora

- Políticas de Seguridad Informática 2013 GI PDFDocumento37 paginePolíticas de Seguridad Informática 2013 GI PDFJimmy Alfaro HernandezNessuna valutazione finora

- Conexiones - Tee Roscada MISDocumento1 paginaConexiones - Tee Roscada MISJimmy Alfaro HernandezNessuna valutazione finora

- Maquinado - Equivalencias de AcabadosDocumento1 paginaMaquinado - Equivalencias de AcabadosJimmy Alfaro HernandezNessuna valutazione finora

- Win32/Conficker.B!inf GusanoDocumento7 pagineWin32/Conficker.B!inf GusanoDavid ThomasNessuna valutazione finora

- Unidad 6 Sistemas OperativosDocumento30 pagineUnidad 6 Sistemas OperativosMiguel AngelNessuna valutazione finora

- Las Mejores Aplicaciones Antivirus para Tu Android - AndroidPIT PDFDocumento28 pagineLas Mejores Aplicaciones Antivirus para Tu Android - AndroidPIT PDFEdwhite66Nessuna valutazione finora

- Evidencia 3 Manejo, Proteccion Correccion de VirusDocumento5 pagineEvidencia 3 Manejo, Proteccion Correccion de Virusalejandromarroquin19Nessuna valutazione finora

- SINU-151 Unidad02 Material ReforzamientoDocumento3 pagineSINU-151 Unidad02 Material ReforzamientoAngelGamerYTNessuna valutazione finora

- Cuadro Comparativo de AntivirusDocumento7 pagineCuadro Comparativo de Antivirusleviatan86100% (1)

- TALLER DEL MODULO DE INTRODUCCION A LA CIBERSEGURIDAD 10agosDocumento4 pagineTALLER DEL MODULO DE INTRODUCCION A LA CIBERSEGURIDAD 10agosJuan José MarinNessuna valutazione finora

- Hijack ThisDocumento2 pagineHijack ThisAlex CristeaNessuna valutazione finora

- Herramientas de Sistema en YUMI PDFDocumento9 pagineHerramientas de Sistema en YUMI PDFJuan Pedro MartínezNessuna valutazione finora

- CCN CERT BP 01 16 Principios BasicosDocumento29 pagineCCN CERT BP 01 16 Principios BasicosJorge CasaliNessuna valutazione finora

- 3.2.2.3 Lab - Discover Your Own Risky Online Behavior PDFDocumento3 pagine3.2.2.3 Lab - Discover Your Own Risky Online Behavior PDFVicente Morocho Malla0% (1)

- Glosario de Términos TecnológicosDocumento8 pagineGlosario de Términos TecnológicosJuan SaavedraNessuna valutazione finora

- Spanish Cybersecurity-Certificate-glossaryDocumento28 pagineSpanish Cybersecurity-Certificate-glossaryigNaCiO DuQUeNessuna valutazione finora

- Cómo Protegerse de Los CiberataquesDocumento11 pagineCómo Protegerse de Los CiberataquesAndres jose Barrera higueraNessuna valutazione finora

- 10.1.2.4 Práctica de Laboratorio: Investigación Del Intercambio de Archivos Punto A PuntoDocumento4 pagine10.1.2.4 Práctica de Laboratorio: Investigación Del Intercambio de Archivos Punto A PuntoAndres DavidNessuna valutazione finora

- Eliminar Trojan:Win32/Miuref.F Cómodamente Desde Su PCDocumento12 pagineEliminar Trojan:Win32/Miuref.F Cómodamente Desde Su PCjacksonjemmy3Nessuna valutazione finora

- Seguridad de La Información: Capacitación Contact CenterDocumento57 pagineSeguridad de La Información: Capacitación Contact CenterDilia Yanneth Toro LoaizaNessuna valutazione finora

- Auditoria A Electricidad QuitoDocumento21 pagineAuditoria A Electricidad QuitoRonaldiño John Baez0% (1)

- 10 1 2 4 Practica de Laboratorio Investigacion Del Intercambio de Archivos Punto A PuntoDocumento4 pagine10 1 2 4 Practica de Laboratorio Investigacion Del Intercambio de Archivos Punto A PuntoSebastian Montoya CastañoNessuna valutazione finora

- Cómo funcionan los antivirus y cómo se propagan los virusDocumento1 paginaCómo funcionan los antivirus y cómo se propagan los virusErik- Parker100% (1)

- Seguridad Informática: Empleados DeslealesDocumento24 pagineSeguridad Informática: Empleados DeslealesCatalina Ramirez Carrera100% (1)

- Kaspersky Proyecto.Documento15 pagineKaspersky Proyecto.Sergio HernandezNessuna valutazione finora

- Examen Final CsDocumento6 pagineExamen Final CsGaloXavierRobayoLaz57% (7)

- Informe Virus, Grupo 6.Documento13 pagineInforme Virus, Grupo 6.Claudia Vargas AndinoNessuna valutazione finora

- Uso de Dispositivos Almacenamiento ExternoDocumento8 pagineUso de Dispositivos Almacenamiento Externoedgf504Nessuna valutazione finora

- Algoritmos para resolver problemasDocumento24 pagineAlgoritmos para resolver problemasJorge Bueno ArcosNessuna valutazione finora

- Análisis de Riesgos Informáticos y CiberseguridadDocumento22 pagineAnálisis de Riesgos Informáticos y CiberseguridadCarmin Perez100% (1)