Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

03-Capitulo2-Solucion Propuesta y Plan de Contingencias

Caricato da

Pompeyo Rojas Mescco0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

58 visualizzazioni38 pagineTitolo originale

03-Capitulo2-Solucion Propuesta y Plan de Contingencias (1)

Copyright

© © All Rights Reserved

Formati disponibili

DOC, PDF, TXT o leggi online da Scribd

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

© All Rights Reserved

Formati disponibili

Scarica in formato DOC, PDF, TXT o leggi online su Scribd

0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

58 visualizzazioni38 pagine03-Capitulo2-Solucion Propuesta y Plan de Contingencias

Caricato da

Pompeyo Rojas MesccoCopyright:

© All Rights Reserved

Formati disponibili

Scarica in formato DOC, PDF, TXT o leggi online su Scribd

Sei sulla pagina 1di 38

52

2.- SOLUCIN PROPUESTA Y PLAN DE CONTINGENCIAS

De acuerdo al anlisis de riesgos y a la revisin de seguridad realizada, se

presentan las sugerencias de los casos para combatir cada uno de los

riesgos potenciales a los que se enfrenta la red informtica de SASF.

2.1 RECOMENDACIONES CONTRA LA ACCIN DE VIRUS

Segn lo mostrado en la situacin actual en la seccin de esquema de

antivirus, es necesario estandarizar el softare de antivirus en todas las

estaciones de traba!o y servidores. "s aconse!able tener un proveedor de

softare antivirus para las estaciones y otro diferente para el servidor,

para reducir la probabilidad de que un virus que no este en la lista de

actualizacin, se filtre en toda la red.

Se sugiere que en las estaciones de traba!o se siga con la l#nea de

Symantec $%orton Antivirus& y en el servidor central instalar 'cAfee.

(ptamos por %orton Antivirus ya que en la mayor#a de las estaciones ya

53

se encuentra instalado este producto y es recomendable instalar el

'cAfee por la funcionalidad que brinda la consola de administracin de la

versin para servidores. Si no se opta por alguno de estos productos se

tendr#a que analizar que el producto que se esco!a no afecte el softare

instalado para las actividades que realiza la empresa.

"l porque tener ) antivirus diferentes, uno para el servidor y otro para las

estaciones de traba!o es porque estos tienen variaciones en sus tablas de

definiciones de virus, es ms dif#cil que un virus se propague por la red

debido a la diversificacin de productos que puedan detectarlos.

"s necesario implementar un procedimiento para las actualizaciones

automticas de las definiciones de virus, tanto para %orton como para

'acfee. "sta labor la debe realizar el administrador de red, cuidando que

se e!ecute en *oras en que no se degrade el performance del trfico de

red.

2.2 RECOMENDACIONES CONTRA ACCESOS NO AUTORIZADOS

Frente a este riesgo potencial, es necesario implementar lo siguiente+

54

2.2.1 RECOMENDACIONES A NIVEL FSICO

"l servidor de arc*ivos no debe ser accesible f#sicamente a cualquier

persona.

"s conveniente que e,ista un espacio f#sico donde se ubique

el

servidor, con acceso restringido al personal autorizado, y que cumpla

con los requisitos adecuados para su funcionamiento, como

temperatura ambiental adecuada, aislado del polvo y plagas

da-inas.

"n este espacio, adems de ubicar el servidor, se pueden ubicar

los

elementos ms sensibles de la red corporativa como el ./01Sitc* y

el servidor pro,y.

2.2.2 RECOMENDACIONES A NIVEL LGICO

.abilitar un fireall que evite ingresos desde redes e,ternas *acia la

red corporativa. 2ara la implementacin del mismo presentamos las

siguientes opciones+

3a primera opcin consta de configurar adecuadamente el fireall que

viene incluido con el sistema operativo 3inu, Suse 4.5.

55

3a segunda opcin seria adquirir un *ardare de seguridad que entre

sus caracter#sticas tenga implementado un fireall, el *ardare

sugerido es el siguiente+ S6S785 A2239A%:". 2ara ms detalles del

producto, ver ane,os :.

3a recomendacin de *ardare incrementar#a los costo de seguridad

los cuales se ver#an !ustificados por la posible e,pansin de la

empresa.

9nstalar un sistema de deteccin de intrusos para monitorear los

accesos o tentativas de accesos a la red corporativa para esto

presentamos a continuacin dos opciones+

3a primera opcin es un softare de 9DS instalado en el servidor pro,y

de la red. "ste puede ser LIDS $3inu, 9ntrusin Detection System&, que

es un parc*e del ;ernel de 3inu, que permite implementar

funcionalidades de 9DS al sistema operativo, y debido a ser open

source, no tiene costo.

56

3a segunda opcin es utilizar el 9DS que esta implementado en el

S6S785 A2239A%:" de Symantec.

Des*abilitar los servicios que no sean necesarios y luego de esto

verificar los posibles puertos que se encuentren abiertos

innecesariamente para proceder a cerrarlos. "sta informacin se

encuentra detallada en la situacin actual $cap#tulo <&.

:oncienciar a los usuarios de la red, se deber concienciar a los

usuarios de la red, acerca de una pol#tica m#nima de seguridad, por

e!emplo, evitar las claves fcilmente descifrables. "sta informacin se

encuentra detallada en las pol#ticas de seguridad informtica $cap#tulo

7&.

Solo esta permitido instalar en las computadoras el softare

requerido para el desarrollo de las actividades de la empresa, para

esto se contar con un listado de dic*o softare, el cual deber ser

seleccionado por la 6erencia y !efes de rea. Debido a que en SASF

el servidor de 0ase de Datos y de arc*ivos en ocasiones es al mismo

tiempo una estacin de traba!o, es fcil que se produzca p=rdida de

informacin. "s por esta razn que no se debe de instalar

*erramientas de desarrollo como lengua!es de programacin y

compiladores.

>eniendo presente que la mayor#a de los ataques informticos no

57

vienen de fuera, sino de dentro, segn lo indican las estad#sticas de

penetracin a las redes corporativas e,puestas en el ane,o D, un

usuario interno podr#a capturar contrase-as con una *erramienta

sniffer.

2ara evitarlo, es conveniente que la red, en lugar de estar basada en

un ./0, est= basada en conmutador $S?9>:.&.

"so evitar que todos los paquetes de informacin lleguen a todas las

tar!etas de red. /sando una red conmutada puede evitar muc*os

intentos de espiona!e de la informacin que circula por la red.

"s recomendable agregar contrase-a del 09(S a todos los equipos de

la red, para evitar vulnerabilidades de acceso dependientes de los

Sistemas (perativos 9nstalados.

2.3 RECOMENDACIONES PARA PREVENIR FALLAS EN LOS EQUIPOS

3a primera opcin ser designar a uno o ms empleados a que

58

dediquen un tiempo para el aprendiza!e y formacin, mediante la toma

de un curso, para que ellos sean los encargados en brindar

mantenimiento preventivo y correctivo a los equipos que posee la

empresa.

:omo otra opcin sugerimos el contratar los servicios de una empresa

que de forma peridica realice mantenimiento preventivo a los equipos

y correctivo si lo amerita la situacin.

Sea la decisin que se que se esco!a se sugiere que como m#nimo se

realice por lo menos una vez al a-o y llevar un control, de la vida til

de los diferentes dispositivos.

2ara evitar el caos que provocar#a una aver#a en el servidor de

arc*ivos, o en uno de sus discos duros, plant=ese la utilizacin

de un cluster.

/n sistema de alimentacin sin interrupciones $/2S& es *oy en d#a

imprescindible, al menos para el servidor de arc*ivos, el servidor

pro,y y el ./01Sitc*.

59

Al llevar un control de lo instalado mediante las listas de softare se

recomienda que todo nuevo softare que se piense instalar sea

probado en un computador que posea el softare estndar para las

actividades de la empresa con la finalidad de confirmar que este nuevo

softare no afectara a las otros ya instalados.

2.4 RECOMENDACIONES CONTRA EL ROBO DE DATOS Y FRAUDE

2.4.1 MEDIDAS PREVENTIVAS CONTRA EL ROBO DE DATOS

"l conocimiento de las se-ales y los m=todos de robo ayudarn a los

!efes de rea a estar ms conscientes de posibles problemas. Aunque las

estad#sticas de robo de empleados son alarmantes, SASF puede

defenderse implementando medidas preventivas como+

2ublicar la 2ol#tica de Seguridad de la empresa.

2romover el concepto de responsabilidad del empleado.

:apacitar a los empleados para estar en alerta ante ladrones $y que

vean la importancia del robo a la empresa&

"ntrevistar bien a los postulantes.

",igir certificado de antecedentes.

60

@evisar bien sus referencias.

:apacitar bien a los empleados nuevos en los procedimientos.

Dar =nfasis a las pol#ticas de seguridad de la empresa.

'antener la puerta trasera cerrada.

'antener un ambiente de traba!o limpio y ordenado.

Desarrollar buenos canales de comunicacin con los empleados para

resolver que!as.

:apacitar a los empleados para que tengan una carrera profesional

dentro de la empresa.

"l liderazgo A el !efe debe poner el e!emplo en seguir las normas.

Ser duro con los empleados que roban, como e!emplo a los dems.

2.4.2 CMO PREVENIR ATAQUES DE INGENIERA SOCIAL

2ara comprobar si se estn realizando ataques de este tipo se recogern

estad#sticas de incumplimiento de procedimientos. 2or e!emplo, analizar

el nmero de personas que *an llamado a la empresa y que no se les *a

entregado la informacin porque no proporcionaban todos los datos de

identificacin solicitados. 2oder reconocer ciertas se-as t#picas de una

accin de esta naturaleza, como son re*usarse a entregar informacin de

contacto, tener muc*o apuro, referenciar a una persona importante,

61

intimidacin o requerimiento de informacin olvidada, por enumerar las

ms comunes, es claramente otra manera de estar alertas. De cualquier

forma, en la actualidad, es vital educar, capacitar, sensibilizar sobre las

pol#ticas y procedimientos definidos y que son relativos a este tema.

/na forma de defensa contra estos ataques es conocer los conceptos

bsicos que pueden ser utilizados contra una persona o la compa-#a a la

que pertenece y que abren brec*as para conseguir datos. :on este

conocimiento se debe adoptar una actitud proactiva que alerte y

concienciar a los empleados que avisen de cualquier pregunta o actitud

sospec*osa. "so s#, las pol#ticas de seguridad deben ser realistas con

reglas concisas y concretas que se puedan cumplir.

2.4.3 PROTECCIN PARA CORREO CORPORATIVO

Se recomienda el uso de una *erramienta que permita implementar

infraestructura de clave pblica para proteger la comunicacin por correo

electrnico que implique el env#o de informacin confidencial.

62

/nas de las *erramientas recomendadas para este propsito es el 3otus

%otes Domino para ?indos.

2.5 RECOMENDACIONES SOBRE COMO REALIZAR LAS

ACTUALIZACIONES DE PARCES DE SEGURIDAD

:omo complemento a las sugerencias anteriores, es recomendable estar

al d#a con la instalacin de los diferentes parc*es de seguridad para el

softare de la empresa.

Debido a que la mayor#a de equipos funcionan ba!o ambiente 'icrosoft,

es conveniente instalar un servidor S/S

<

, que realice las funciones de

actualizacin de los parc*es de seguridad de los sistemas operativos

?indos instalados en la red. 2ara esto se configurar#a el servidor central

para que descargue las actualizaciones y las almacene en disco duro,

luego los clientes $estaciones de la red& automticamente realizar#an la

actualizacin conectndose a este servidor. "ste proceso se deber#a

e!ecutar en *orarios que no afecten el desempe-o de la red.

1

S/S+ Softare /pdate Services $Servicios de Actualizacin de Softare&.

63

>ambi=n se deben descargar los parc*es de seguridad para las dems

aplicaciones que se utilizan en la empresa, como los productos (racle, de

manera que s= este al d#a con las correcciones de las vulnerabilidades

e,istentes.

3as recomendaciones de lo que debe realizarse en el caso de presentarse

una contingencia como fuego, terremoto o un robo f#sico, se las podr

encontrar a continuacin en el plan de contingencias.

2.! PLAN DE CONTINGENCIAS

"l 2lan de :ontingencias o "mergencias, constituye el instrumento

principal para dar una respuesta oportuna, adecuada y coordinada a una

situacin de emergencia causada por fenmenos destructivos de origen

natural o *umano.

Sin embargo, es fundamental contar con la suma de esfuerzos, de todos,

cuya composicin permita fortalecer y cumplir en tiempo las acciones

tendientes a prevenir y mitigar desastres en modo y tiempo las

64

circunstancias se-aladas y dar respuesta oportuna a las contingencias

que se presenten.

"s por ello que se presenta en el siguiente plan, las actividades a tomar

en cuenta por cada uno de los colaboradores de SASF, tanto antes,

durante y despu=s de la contingencia.

2.!.1 ACTIVIDADES PREVIAS AL DESASTRE

Son todas las actividades de planeamiento, preparacin, entrenamiento y

e!ecucin de las actividades de resguardo de la informacin, las cuales

nos asegurarn un proceso de @ecuperacin para SASF con el menor

costo posible. A continuacin detallaremos las siguientes a realizar+

E"#$%&'()*)'+#, -' .&$+ -' $(()/+

"n esta fase de planeamiento se debe de establecer los procedimientos y

normas a seguir relativos a+

$0 I+"#$&$(),+'" 12")($" -' &$ '*.3'"$

"n caso de que se pueda suscitar un robo, sismo o incendio se deber#an

tomar las siguientes medidas preventivas+

65

R,%,"+

Al entrar y salir de las instalaciones se deber observar previamente

de que no e,ista ningn individuo sospec*oso.

Bueda pro*ibido dar informacin personal de los empleados o

informacin confidencial de la organizacin.

:ontar con personal para resguardo de las instalaciones de la

empresa.

9nstalacin de alarma.

:ontratar con plizas de seguros

S)"*,"+

/bicar y revisar peridicamente, que se encuentren en buen estado

las instalaciones de A6/A, y S9S>"'A "3":>@9:(.

Fi!ar a la pared repisas, cuadros armarios, estantes, espe!os y libreros.

"vitar colocar ob!etos pesados en la parte superior de =stos, adems

asegurar al tec*o las lmparas.

Debe de e,istir y ubicarse en un lugar de fcil acceso y visible los

nmeros telefnicos de emergencia y un botiqu#n, de ser posible un

radio porttil y una linterna con pilas.

>odo el personal deber#a portar siempre una identificacin.

66

@ealizar simulacros de manera peridica.

I+('+-),"+

"star siempre alerta. 3a me!or manera de evitar los incendios, es la

prevencin.

2rocurar no almacenar productos inflamables.

:uidar que los cables de los aparatos el=ctricos se encuentren en

perfectas condiciones.

%o se deben realizar demasiadas cone,iones en contactos mltiples,

para evitar la sobre carga de los circuitos el=ctricos.

2or ningn motivo mo!ar las instalaciones el=ctricas. @ecuerde que el

agua es un buen conductor de la electricidad.

>odo contacto o interruptor debe tener siempre su tapa debidamente

aislada.

Antes de salir de SASF la ultima persona en *acerlo, deber revisar

que los aparatos el=ctricos est=n apagados o perfectamente

desconectados.

Bue pro*ibido fumar en las instalaciones de SASF debido a que este

*abito contaminante, no de!a una buena impresin en los clientes y

67

puede causar desagrado ante los no fumadores o puede causar un

incendio.

0a!o ningn motivo se debe sustituir los fusibles por alambre o

monedas, ni usar cordones el=ctricos da-ados o parc*ados.

:ontar con una alarma de incendios.

>ener en un lugar visible y accesible un e,tintor contra incendios.

@ealizar simulacros de manera peridica.

Debe de e,istir y ubicarse en un lugar de fcil acceso y visible los

nmeros telefnicos de emergencia y un botiqu#n.

%0 S)"#'*$" ' )+1,3*$()/+

"n SASF no se cuenta con sistemas de informacin que mane!en los

datos de la empresa. 3a informacin importante de la empresa se

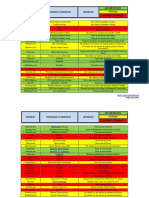

encuentra almacenada en un servidor central y detalla a continuacin+

N,*%3' E45)., P$#6 P3,./")#,

T$*$7

,

SasfCcorporativo Desa<< :+DSasfCcompartidoDS

asfCcorporativo

9nformacin

administrati

va

) 60

68

SasfCaplicaciones Desa<< :+DSasfCcompartidoDS

asfCaplicaciones

9nformacin

de

productos

desarrolla

dos

) 60

'anuales Desa<< :+DSasfCcompartidoDc

ompartidoDmanuales

'anuales

en general

) 60

:ursos Desa<< :+DSasfCcompartidoD:

urso

:ursos

dictados

<55 '

/sers Desa<< :+DSasfCcompartidoDc

ompartidoDusers

9nformacin

de los

colaborado

res

)60

T$%&$ 819 I+1,3*$()/+ (32#)($ -' &$ '*.3'"$

(0 E45).," -' (/*.5#,

9nventario actualizado de los equipos de mane!o de informacin

$computadoras, impresoras, etc.&, especificando su contenido $softare

que usa& y su ubicacin.

SASF podr#a optar por la toma de una 2liza de Seguros :omerciales,

como parte de la proteccin de los Activos 9nstitucionales, pero *aciendo

la salvedad en el contrato, que en casos de siniestros, la restitucin del

69

:omputador siniestrado se podr *acer por otro de mayor potencia $por

actualizacin tecnolgica&, siempre y cuando est= dentro de los montos

asegurados.

2ara revisar el inventario de *ardare y softare, revisar la seccin

ESituacin Actual de la "mpresaF tablas G <, ), 7, H, I, 8 y J

respectivamente.

Se deber realizar una se-alizacin o etiquetado de los :omputadores de

acuerdo a la importancia de su contenido, para ser priorizados en caso de

evacuacin. 2or e!emplo etiquetar $colocar un stic;er& de color ro!o al

Servidor, color amarillo a las computadoras con 9nformacin importante o

estrat=gica y color verde a las computadoras de contenidos normales.

-0 O%#'+()/+ : $&*$('+$*)'+#, -' &," 3'".$&-," -' )+1,3*$()/+

;BAC<UPS0

Se obtendrn copias de Seguridad de todos los elementos de softare

necesarios para asegurar la correcta e!ecucin de los Sistemas o

aplicativos de la 9nstitucin. 2ara lo cual se debe contar con+

70

0ac;ups del Sistema (perativo.

0ac;ups del Softare 0ase A 2aquetes y1o 3engua!es de

2rogramacin.

0ac;ups de 2roductos Desarrollados $:onsiderando tanto los

programas fuentes, como los programas ob!etos correspondientes&

0ac;ups de los Datos $0ases de Datos, Kndices, y todo arc*ivo

necesario para la correcta e!ecucin de los 2roductos Desarrollados&

0ac;ups del .ardare, mediante convenio con otra 9nstitucin que

tenga equipos similares o mayores y que brinden la seguridad de

poder continuar con las actividades para ser puestos a nuestra

disposicin, al ocurrir una contingencia y mientras se busca una

solucin definitiva al siniestro producido. "ste tipo de convenios debe

tener tanto las consideraciones de equipamiento como ambiente y

facilidades de traba!o.

2ara realizar los respaldos se tendr en consideracin el uso de la

*erramientas de encriptacin que vienen incluidas en el sistema operativo

?indos )555 para que la informacin pueda ser recuperada sola y

e,clusivamente por qui=n la gener. >ambi=n se recomienda tener

duplicidad en los respaldos, esto es, mantener un respaldo Ein situF para

71

mayor facilidad de recuperacin, y otro respaldo fuera de las instalaciones

de la empresa.

'0 P,&2#)($" ;+,3*$" : .3,('-)*)'+#," -' B$(=5."0

"l valor que tiene la informacin y los datos es casi absoluto, si falla el

disco duro, el da-o puede ser irreversible, puede significar la p=rdida total

de nuestra informacin, por esta razn debemos respaldar la informacin

importante. 3a p=rdida de informacin provoca da-o de fondo como los

mencionados a continuacin+

2=rdida de oportunidades de negocio

:lientes decepcionados

@eputacin perdida

3as interrupciones se presentan de formas muy variadas+ virus

informticos, fallos de electricidad, errores de *ardare y softare, ca#das

de red, *ac;ers, errores *umanos, incendios, inundaciones. L aunque no

se pueda prevenir cada una de estas interrupciones, SASF s# puede

prepararse para evitar las consecuencias que =stas puedan tener ya que

del tiempo que tarde en reaccionar SASF depender la gravedad de sus

72

consecuencias. "n parte para reducir el tiempo de recuperacin del

desastre se tendrn ciertas normas y procedimientos. Seguiremos las

siguientes medidas t=cnicas para la realizacin de las copias de

seguridad, condicionadas de acuerdo a los siguientes puntos+

V,&5*'+ -' )+1,3*$()/+ $ (,.)$3

Sugerimos las siguientes estrategias con respecto a la forma de respaldar

la informacin que puede ser+

:opiar slo los datos+ poco recomendable, ya que en caso de

incidencia, ser preciso recuperar el entorno que proporcionan los

programas para acceder a los mismos, influye negativamente en el

plazo de recuperacin del sistema.

:opia completa+ recomendable, si el soporte, tiempo de copia y

frecuencia lo permiten, incluye una copia de datos y programas,

restaurando el sistema al momento anterior a la copia.

:opia incremental+ solamente se almacenan las modificaciones

realizadas desde la ltima copia de seguridad, con lo que es necesario

mantener la copia original sobre la que restaurar el resto de copias.

/tilizan un m#nimo espacio de almacenamiento y minimizan el tipo de

desarrollo, a costa de una recuperacin ms complicada.

73

:opia diferencial+ como la incremental, pero en vez de

solamente

modificaciones, se almacenan los fic*eros completos que *an sido

modificados. >ambi=n necesita la copia original.

T)'*., -)".,+)%&' .$3$ '1'(#5$3 &$ (,.)$

"l tiempo disponible para efectuar la copia de seguridad es importante, ya

que el soporte utilizado, unidad de grabacin y volumen de datos a

almacenar, puede *acer que el proceso de grabacin de los datos dure

*oras, y teniendo en cuenta que mientras se efecta el proceso es

conveniente no realizar accesos o modificaciones sobre los datos ob!eto

de la copia, por esta razn los respaldos se los deber realizar fuera del

*orario laboral.

S,.,3#' 5#)&)>$-,

"sta decisin estar condicionada por un con!unto de variables, tales

como la frecuencia de realizacin, el volumen de datos a copiar, la

disponibilidad de la copia, el tiempo de recuperacin del sistema.

>entativamente proponemos dos alternativas, a continuacin+

74

3a utilizacin de una unidad de tape que ser alimentada

automticamente mediante un softare de respaldo el mismo que

puede ser 0rig*tStorM A@:serveM 0ac;up r<<.< for 'icrosoft Small

0usiness Server, el cual tiene un costo de N8OI,55 por servidor.

:ontinuar con el esquema actual de respaldo utilizando un softare de

escritura de informacin a :DPs de datos.

F3'(5'+()$ -' 3'$&)>$()/+ -' (,.)$" -' "'?53)-$-

3a realizacin de copias de seguridad *an de e!ecutarse diariamente, =ste

es el principio que debe regir la planificacin de las copias.

/na alternativa basada en la frecuencia de e!ecucin que nos ayudar a

tener una planificacin en los respaldos es la que describimos a

continuacin+

S'(5'+()$ -' 3'".$&-, GFS ;G3$+-1$#6'3-F$#6'3-S,+0

75

"sta secuencia de respaldo es una de las ms utilizadas y consiste en

@espaldos :ompletos cada semana y @espaldos de 9ncremento o

Diferenciales cada d#a de la semana. Suponiendo la siguiente semana+

Domingo

$<&

3unes $)& 'artes $7& 'i=rcoles

$H&

Queves $I& Riernes $8& Sbado $J&

Diferencial1

de

9ncremento

o %ADA

Diferencial1

de

9ncremento

Diferencial1

de

9ncremento

Diferencial1

de

9ncremento

Diferencial1

de

9ncremento

:ompleto Diferencial1

de

9ncremento

o %ADA

Domingo

$4&

3unes $O& 'artes $<5& 'i=rcoles

$<<&

Queves $<)& Riernes

$<7&

Sbado

$<H&

Diferencial1

de

9ncremento

o %ADA

Diferencial1

de

9ncremento

Diferencial1

de

9ncremento

Diferencial1

de

9ncremento

Diferencial1

de

9ncremento

:ompleto Diferencial1

de

9ncremento

o %ADA

T$%&$ 811 E"45'*$ -' 3'".$&-, GFS

76

"n caso de fallar el Sistema en Queves$<)&+

Ser necesario el @espaldo completo del Riernes$8& y si se utilizaron

@espaldos Diferenciales+ Slo el @espaldo Diferencial del 'i=rcoles$<<&.

Si se utilizaron @espaldos de 9ncremento+ Se necesitaran todos los

@espaldos de 9ncremento desde el Sbado$J& *asta el 'i=rcoles$<<&.

:laro esta que los respaldos completos de cada Riernes pasan a formar

parte del SArc*ivoS mensual de 9nformacin.

M'($+)"*," -' (,*.3,%$()/+

Se deben definir mecanismos de comprobacin de las copias de

seguridad, aunque los propios programas las efecten, para verificar el

estado de la copia, es conveniente planificar dentro de las tareas de

seguridad la restauracin de una parte de la copia o de la copia completa

peridicamente cada 7 meses, como mecanismo de prueba y garant#a.

77

R'".,+"$%&' -'& .3,('",

Se debe designar a una persona que incluya entre sus funciones la

supervisin del proceso de copias de seguridad, el almacenamiento de

los soportes empleados en un lugar designado a tal fin, e incluso de la

verificacin de que las copias se *an realizado correctamente. "ste rol

ser definido por el rea administrativa de SASF.

"l responsable del proceso deber guardar las copias de seguridad en un

lugar ale!ado, como, por e!emplo, una ca!a de seguridad o cualquier otro

sitio asegurado contra incendios, para que, en caso de que se produzca

algn desastre, los datos se encuentren protegidos. Adems deber

formar equipos de evaluacin $auditoria de cumplimiento de los

procedimientos sobre Seguridad&.

:ada una de las reas operativas de Sudamericana de Softare, que

almacene informacin que sirva para la operatividad de la organizacin,

deber designar un responsable de la seguridad en su rea, pudiendo

ser el !efe de dic*a rea operativa. Sus labores sern+

2onerse en contacto con los miembros de su rea para darles a

conocer las pol#ticas y procedimientos a seguir para la seguridad de la

informacin

78

2roporcionar soporte t=cnico para las copias de respaldo de los

fuentes de los productos en desarrollo.

Supervisar la carga de arc*ivos de datos de los productos en

desarrollo, y la creacin de los respaldos incrementales.

Rerificar el funcionamiento ptimo de los componentes de red.

"stablecer procedimientos de seguridad en los sitios de recuperacin.

(rganizar la prueba de *ardare y softare.

"!ecutar traba!os de recuperacin.

2articipar en las pruebas y simulacros de desastres.

@evisar que las %ormas y procedimientos con respecto a 0ac;ups,

seguridad de equipos y data se cumpla.

Supervisar la realizacin peridica de los bac;ups, por parte de los

equipos operativos, comprobando f#sicamente su realizacin,

adecuado registro y almacenamiento.

9nformar de los cumplimientos e incumplimientos de las %ormas, para

las acciones de correccin respectivas.

3os Qefes de las unidades operativas e,istentes en SASF debern

reportar el cumplimiento y mensualmente *acer la entrega de la

informacin que ellos *ayan respaldado al Administrador de la red de

Sudamericana de Softare con el fin de revisar y centralizar los

bac;ups realizados.

79

2.!.2 ACTIVIDADES DURANTE EL DESASTRE

/na vez presentada la :ontingencia o Siniestro, se debern e!ecutar las

siguientes actividades, planificadas previamente+

P&$+ -' '*'3?'+()$"

"n este plan se establecen las acciones que se deben realizar cuando se

presente un Siniestro, as# como la difusin de las mismas.

"s conveniente prever los posibles escenarios de ocurrencia del Siniestro+

Durante el d#a.

Durante la %oc*e o madrugada.

"ste plan deber incluir la participacin y actividades a realizar por todas

y cada una de las personas que se pueden encontrar presentes en el

rea donde ocurre el siniestro, debiendo detallar+

R#as de salida o escape.

80

2lan de "vacuacin del 2ersonal. T2lan de puesta a buen recaudo de

los activos $incluyendo los activos de 9nformacin& de la 9nstitucin $si

las circunstancias del siniestro lo posibilitan&

/bicacin y se-alizacin de los elementos contra el siniestro

$e,tintores, etc.&

Secuencia de llamadas en caso de siniestro, tener a la mano+

elementos de iluminacin $linternas&, lista de tel=fonos de 0omberos 1

Ambulancia, Qefatura de Seguridad y de su personal $equipos de

seguridad& nombrados para estos casos.

A continuacin detallamos ciertas normar sugeridas para el caso que se

presente un siniestro, sea este robo, sismo o incendio que son los ms

comunes.

R,%,"+

"l personal de Sudamericana de Softare con el fin de resguardar su

integridad, deber tener en cuenta las siguientes recomendaciones+

'antener la calma+ %o oponer resistencia, en especial si el criminal

est armado o se nota que est= ba!o el influ!o de drogas.

81

9nteligencia+ >ratar de retener frases e,presadas por el atacante y

evitar mirarlo directo a los o!os para prevenir enfrentamientos.

'emoria+ Aprenderse el nmero de placas y caracter#sticas del

automvil en caso de que los agresores escapen en un ve*#culo.

Sencillez+ 3a gente debe evitar ser ostentosa y mantenerse atenta a lo

que sucede a su alrededor.

S)"*,"+

Si el Sismo no es fuerte, tranquil#cese, acabar pronto, si es fuerte,

mantenga la calma, agudice la atencin para evitar riesgos y recuerde las

siguientes instrucciones+

Si est dentro del edificio, qu=dese dentro, *asta poder salir

calmadamenteU si est fuera, permanezca fuera, buscando una rea

despe!ada.

Dentro de un edificio busque estructuras fuertes+ como por e!emplo

una mesa, ba!o el dintel de una puerta, !unto a un pilar, pared maestra

o en un rincn y prote!a su cabeza.

Apague todo fuego, con e,tintores. %o utilice ningn tipo de llama

$cerilla, encendedor, vela, etc.& durante o inmediatamente despu=s del

temblor.

82

Fuera de un edificio ,al=!ese de cables el=ctricos, cornisas, cristales,

pretiles, etc.

%o se acerque ni penetre al edificio para evitar ser alcanzado por la

ca#da de ob!etos peligrosos $cristales, cornisas, etc.& Raya *acia

lugares abiertos, no corra y cuidado con el trfico.

I+('+-),"+

:onserve la calma+ %o 6rite, %o :orra, %o "mpu!e. 2uede provocar

un pnico generalizado. A veces este tipo de situaciones causan ms

muertes que el mismo incendio.

0usque el e,tintor ms cercano y trate de combatir el fuego. Si no

sabe mane!ar el e,tintor, busque a alguien que pueda *acerlo por

usted.

Si el fuego es de origen el=ctrico no intente apagarlo con agua.

:ierre puertas y ventanas para evitar que el fuego se e,tienda, a

menos que =stas sean sus nicas v#as de escape.

Al momento de abrir una puerta, verifique que la c*apa no est=

caliente antes de abrirlaU s# lo est, lo ms probable es que *aya fuego

al otro lado de ella, no la abra.

83

"n caso de que el fuego obstruya las salidas, no se desespere y

colquese en el sitio ms seguro. "spere a ser rescatado.

Si *ay *umo colquese lo ms cerca posible del piso y desplcese Sa

gatasS. >pese la nariz y la boca con un trapo, de ser posible

*medo.

Si se incendia su ropa, no corra+ t#rese al piso y ruede lentamente. De

ser posible cbrase con una manta para apagar el fuego.

F,3*$()/+ -' '45).,"

Si bien la premisa bsica es la proteccin de la 9ntegridad del personal, en

caso de que el siniestro lo permita $por estar en un inicio o estar en una

rea cercana, etc.&, deber de e,istir dos equipos de personas que acten

directamente durante el siniestro, un equipo para combatir el siniestro y

otro para el salvamento de los recursos 9nformticos, de acuerdo a los

lineamientos o clasificacin de prioridades, para salvar los equipos

se-alados en las actividades previas al desastre.

E+#3'+$*)'+#,

/n aspecto importante es que el personal tome conciencia de que los

siniestros $incendios, sismos, etc.& pueden realmente ocurrir, y tomen con

84

seriedad y responsabilidad estos entrenamientos, para estos efectos es

conveniente que participen los elementos directivos de Sudamericana de

Softare. Se llevar a cabo estos entrenamientos mediante la

implementacin de simulacros y c*arlas ante los posibles siniestros que

pudiesen ocurrir en la empresa.

2.!.3 ACTIVIDADES DESPU@S DEL DESASTRE

Despu=s de ocurrido el Siniestro o Desastre es necesario realizar las

actividades que se detallan en el 2lan de contingencias establecido previo

a su e!ecucin se deben tomar en cuenta los puntos que se detallan a

continuacin.

EA$&5$()/+ -' -$7,"

9nmediatamente despu=s que el siniestro *a concluido, se deber evaluar

la magnitud del da-o que se *a producido, que sistemas se estn

afectando, que equipos *an quedado no operativos, cuales se pueden

recuperar, y en cuanto tiempo.

85

2ara la evaluacin de los da-os se realizarn las preguntas o

indagaciones necesarias por parte del equipo encargado de la vigilancia

y1o supervisin del rea en donde se produ!o el siniestro.

"l ob!etivo de establecer esta evaluacin *ace que los encargados de

cada rea puedan reconocer el tipo de desastre que se produ!o sea este

en el mbito f#sico o lgico.

:uando se obtengan los resultados de la evaluacin realizada, el equipo

encargado de la supervisin verificar en cul de los puntos establecidos

en el plan de contingencias enca!a el siniestro.

Si se tratase de un desastre en el mbito lgico se deben verificar los

siguientes puntos+

2ara la informacin e,istente de SASF se debe verificar la calidad e

integridad de la misma $*acer las pruebas sobre los programas que

antes del desastre funcionaban correctamente&

3a calidad e integridad de la informacin de respaldo.

"n lo posible volver al estado original de la informacin antes del

desastre.

86

Si se tratase de un desastre en el mbito f#sico se deben verificar los

siguientes puntos+

2or una Suspensin o ca#da del suministro el=ctrico, el estado del

*ardare $"quipos de cmputo, "quipos de telecomunicaciones&

Si se trata de un siniestro de fuerza mayor como son+ incendios,

inundaciones, maremotos, tornados, robo a la empresaU se deben

seguir los lineamientos establecidos en el plan de contingencias para

desastres de gran magnitud.

P3),3)>$()/+ -' $(#)A)-$-'" -'& .&$+ -' $(()/+

:on la evaluacin de da-os reales y su comparacin contra el 2lan de

accin, tendremos la lista de las actividades que debemos realizar,

siempre priorizndola en vista a las actividades estrat=gicas y urgentes de

nuestra "mpresa.

Ser muy importante el evaluar la dedicacin del personal a las

actividades que puedan no *aberse afectado, para ver su asignacin

87

temporal a las actividades afectadas, en apoyo al personal de los

sistemas afectados y soporte t=cnico.

EB'(5()/+ -' $(#)A)-$-'"

2ara la e!ecucin de actividades previamente planificadas en el 2lan de

accin se definen los siguientes equipos de traba!o+

"quipo de Salvaguarda de informacin

"quipo de Salvaguarda de *ardare

"quipo de Salvaguarda de la empresa

:ada uno de estos equipos cuenta con un coordinador que deber

reportar diariamente el avance de los traba!os de recuperacin y, en caso

de producirse algn problema, reportarlo de inmediato a la !efatura a

cargo del 2lan de :ontingencias.

3os traba!os de recuperacin tendrn dos etapas, la primera la

restauracin del servicio usando los recursos de la 9nstitucin o local de

respaldo, y la segunda etapa es volver a contar con los recursos en las

cantidades y lugares propios del Sistema de 9nformacin, debiendo ser

88

esta ltima etapa lo suficientemente rpida y eficiente para no per!udicar

el buen servicio de nuestro Sistema e imagen 9nstitucional, como para no

per!udicar la operatividad de la 9nstitucin o local de respaldo.

EA$&5$()/+ -' 3'"5&#$-,"

/na vez concluidas las labores de @ecuperacin del $los& Sistema$s& que

fueron afectados por el siniestro, debemos de evaluar ob!etivamente,

todas las actividades realizadas, que tan bien se *icieron, que tiempo

tomaron, que circunstancias modificaron $aceleraron o entorpecieron& las

actividades del plan de accin y como se comportaron los equipos de

traba!o.

De la "valuacin de resultados y del siniestro en si, darn como resultado

dos tipos de recomendaciones, una la retroalimentacin del plan de

:ontingencias y otra una lista de recomendaciones para minimizar los

riesgos y p=rdida que ocasion el siniestro.

89

R'#3,$&)*'+#$()/+ -'& .&$+ -' $(()/+

:on la evaluacin de resultados, debemos de optimizar el plan de accin

original, me!orando las actividades que tuvieron algn tipo de dificultad y

reforzando los elementos que funcionaron adecuadamente.

"l otro elemento es evaluar cual *ubiera sido el costo de no *aber tenido

nuestra 9nstitucin el plan de contingencias llevado a cabo.

Potrebbero piacerti anche

- Conceptos Basicos de La InformaticaDocumento13 pagineConceptos Basicos de La InformaticaYesenia Rivera CardozoNessuna valutazione finora

- Tipos de Delitos InformáticosDocumento13 pagineTipos de Delitos Informáticosyefre salazarNessuna valutazione finora

- Tema 1.1. Aplicacion de La Normatividad InformaticaDocumento24 pagineTema 1.1. Aplicacion de La Normatividad InformaticaKatherine SernaNessuna valutazione finora

- Que Es Un Virus Informaticos GuiaDocumento2 pagineQue Es Un Virus Informaticos GuiaLuis AriasNessuna valutazione finora

- NetEss Instructor Materials Chapter7Documento30 pagineNetEss Instructor Materials Chapter7RFID DemarkaNessuna valutazione finora

- Chiste InformaticoDocumento5 pagineChiste InformaticoRobert Vargas BonillaNessuna valutazione finora

- Eliminar Virus Oculta CarpetasDocumento8 pagineEliminar Virus Oculta CarpetasdilesverNessuna valutazione finora

- Tipos de Amenza A La InformacionDocumento10 pagineTipos de Amenza A La InformacionDiaz Flores Freddy GiancarlosNessuna valutazione finora

- Seguridad InformaticaDocumento28 pagineSeguridad InformaticaOscar BastidasNessuna valutazione finora

- Herramientas Diagnostico Hardware y SoftwareDocumento21 pagineHerramientas Diagnostico Hardware y SoftwarejocoesNessuna valutazione finora

- Cuestionario Computación UTPLDocumento9 pagineCuestionario Computación UTPLGuissella Quishpe100% (7)

- DiagramaDocumento1 paginaDiagramaMarco AntonioNessuna valutazione finora

- Procesos Windows PDFDocumento52 pagineProcesos Windows PDFvethoNessuna valutazione finora

- Fallas de SoftwareDocumento5 pagineFallas de Softwarejuan ricardoNessuna valutazione finora

- Eliminar Virus Que Convierte Carpetas en Accesos DirectosDocumento1 paginaEliminar Virus Que Convierte Carpetas en Accesos Directosleruri-1Nessuna valutazione finora

- Introducción A La Seguridad Informática: Conceptos Básicos.Documento10 pagineIntroducción A La Seguridad Informática: Conceptos Básicos.AlyJesusNessuna valutazione finora

- Fallas Mas Comunes de Software y Sus Respectivas SolucionesDocumento3 pagineFallas Mas Comunes de Software y Sus Respectivas SolucionesJuanCarlosPalaciosAsprilla50% (8)

- Qué Antivirus Es Recomendable para Un Cibercafé de 10 MáquinasDocumento3 pagineQué Antivirus Es Recomendable para Un Cibercafé de 10 MáquinasReoladNessuna valutazione finora

- Borrador de TecnologiaDocumento3 pagineBorrador de TecnologiaAdrianLezamaNessuna valutazione finora

- Tu Calificación..Documento12 pagineTu Calificación..Henry GomezNessuna valutazione finora

- Dispositivos de AlmacenamientoDocumento12 pagineDispositivos de AlmacenamientoRonaldNessuna valutazione finora

- Ficha de Trabajo MiniQuest Virus y AntivirusDocumento4 pagineFicha de Trabajo MiniQuest Virus y AntivirusIvy Torres0% (1)

- PROYECTO FINAL DE WORD CLASE Sabados 8-11Documento10 paginePROYECTO FINAL DE WORD CLASE Sabados 8-11Angela EscobarNessuna valutazione finora

- MalwareDocumento7 pagineMalwareArmando Sebastián Perez RodríguezNessuna valutazione finora

- Tipos de AtaqueDocumento64 pagineTipos de AtaqueJosé Victor Zaconeta FloresNessuna valutazione finora

- Fallas Del Hardware: Estefani Denizze López Martínez Catalina Luis Morales 3° Av-SmecDocumento12 pagineFallas Del Hardware: Estefani Denizze López Martínez Catalina Luis Morales 3° Av-SmecEstefani Denizze lopez martinezNessuna valutazione finora

- Daniel Alejandro Melo SorianoDocumento3 pagineDaniel Alejandro Melo Sorianodaniel meloNessuna valutazione finora

- 01 Secundaria - Clima de Confianza 0Documento13 pagine01 Secundaria - Clima de Confianza 0Vicente Morocho MallaNessuna valutazione finora

- Programas UtilitariosDocumento7 pagineProgramas UtilitariosYison Uver Angulo RivasNessuna valutazione finora