Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

Idea

Caricato da

PrincipeKevin BayonaSmytheCopyright

Formati disponibili

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

Formati disponibili

Idea

Caricato da

PrincipeKevin BayonaSmytheCopyright:

Formati disponibili

El algoritmo IDEA

El algoritmo IDEA

M. en C. Sergio Luis P erez P erez

UAM-Cuajimalpa

20 de junio de 2013

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

1 / 27

El algoritmo IDEA

Contenido

1 2 3 4 5 6 7

Algoritmo IDEA Generaci on de las llaves Generaci on de llaves inversas Vectores de prueba Aritm etica modular Modos de operaci on Bibliograf a

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

2 / 27

El algoritmo IDEA Algoritmo IDEA

Que es IDEA

El cifrador por bloques llamado IDEA (International Data Encryption Algorithm) es utilizado para cifrar textos con un tama no de bloque de 64 bits, utilizando una llave K de 128 bits. Fue dise nado por Xuejia Lai y James L. Massey en 1991. IDEA consiste de ocho transformaciones id enticas (cada una llamada ronda) y una transformaci on de salida, llamada media ronda.

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

3 / 27

El algoritmo IDEA Algoritmo IDEA

Que es IDEA

El proceso para cifrar y para descifrar es el mismo, solo cambian las llaves de ronda, en total 52 de 16 bits cada una. Gran parte de la seguridad de IDEA se deriva del intercalado de operaciones de distintos grupos -adici on y multiplicaci on modular y O-exclusivo (XOR) bit a bit-. Las operaciones de suma se realizan m odulo 216 . La operaciones de multiplicaci on se realizan m odulo 216 + 1, el cual es un n umero primo, y tratando en estos casos al 0 como si fuera 216 .

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa) El algoritmo IDEA 20 de junio de 2013 4 / 27

El algoritmo IDEA Algoritmo IDEA

Algoritmo IDEA

Figura : Diagrama general del algoritmo IDEA

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa) El algoritmo IDEA 20 de junio de 2013 5 / 27

El algoritmo IDEA Algoritmo IDEA

Algoritmo IDEA

Inicio

1 2 3 4 5 6 7 8

9 10

X1 = producto(X1, K1), X4 = producto(X4, K4). X2 = (X2+K2) %216 , X3 = (X3+K3) %216 . t0 = producto(K5, X 1 X 3). t1 = producto(K6, (t0+(X 2 X 4)) %216 ). t2 = (t0+t1) %216 . X1 = X 1 t 1, X4 = X 4 t 2. X2 = X 3 t 1, X3 = X 2 t 2. Del paso 1 al paso 7 se repite 8 veces en total, usando las siguientes 6 llaves cada vez. y1 = producto(X1, K49), y4 = producto(X4, K52). y2 = (X3+K50) %216 , y3 = (X2+K51) %216 .

El algoritmo IDEA 20 de junio de 2013 6 / 27

Fin

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA Generaci on de las llaves

Generaci on de las llaves

Se divide la llave original en 8 partes de 16 bits cada una. Las primeras 6 partes son las llaves k1 a k6 de izquierda a derecha respectivamente, utilizadas en la primer ronda de IDEA. Las ultimas dos partes ser an las llaves K7 y K8. Las otras 44 llaves son generadas de realizar un corrimiento circular a la izquierda de 25 bits sobre la llave original, se extraen las llaves siguientes y se hace el corrimiento nuevamente, as hasta completar las 52 llaves en 6 pasos.

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa) El algoritmo IDEA 20 de junio de 2013 7 / 27

El algoritmo IDEA Generaci on de llaves inversas

Generaci on de llaves inversas

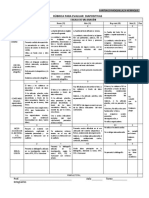

Se generan las 52 llaves normales. Luego se ajustan a la siguiente tabla.

Figura : Tabla de generaci on de llaves inversas

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

8 / 27

El algoritmo IDEA Vectores de prueba

Vectores de prueba

Vector 1 key = <00000000000000000000000000000000> plaintext = <0000000000000000> ciphertext = <0001000100000000> Vector 2 key = <00010002000300040005000600070008> plaintext = <0000000100020003> ciphertext = <11fbed2b01986de5>

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

9 / 27

El algoritmo IDEA Aritm etica modular

Aritm etica modular I

La aritm etica modular es un sistema aritm etico para clases de equivalencia de n umeros enteros llamadas clases de congruencia. Fue introducida en 1801 por Carl Friedrich Gauss en su libro Disquisitiones Arithmeticae. Esta aritm etica puede ser ejemplicada con ayuda de un reloj de manecillas, ya que los n umeros se repiten eventualmente conforme avanzan las manecillas. La aritm etica modular puede ser construida matem aticamente mediante una relaci on de congruencia.

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa) El algoritmo IDEA 20 de junio de 2013 10 / 27

El algoritmo IDEA Aritm etica modular

Aritm etica modular II

Una congruencia es un t ermino que establece que dos n umeros enteros a y b tienen el mismo resto al dividirlos por un n umero natural m 0. El valor m es com unmente llamado m odulo. Esto se expresa de la siguiente manera: a b (m od m) que indica que a y b se encuentran en la misma clase de congruencia m odulo n, que de otro modo signica que: a m od m = b m od m o bien (a b ) m od m = 0

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa) El algoritmo IDEA 20 de junio de 2013 11 / 27

El algoritmo IDEA Aritm etica modular

Aritm etica modular III

Adici on modular en IDEA Las operaciones de suma deben ser realizadas m odulo 216 = 0x 10000. (59045 + 27182) m od 216 = 86227 m od 216 = 20691 (0xE 6A5 + 0x 6A2E ) & 0xFFFF = 0x 150D 3 & 0xFFFF = 0x 50D 3 20691 0x 50D 3 En general, toda operaci on modular donde m es una potencia de 2 puede ser realizada mediante la operaci on de bits &.

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

12 / 27

El algoritmo IDEA Aritm etica modular

Aritm etica modular IV

Multiplicaci on modular en IDEA Las operaciones de producto deben ser realizadas m odulo 16 2 + 1 = 0x 10001. El producto tiene ciertas propiedades especiales en el algoritmo IDEA. El algoritmo es el siguiente:

1

2 3 4

Sea c un entero de 32 bits sin signo y a, b los valores a multiplicar de 16 bits. Si a = 0 entonces hacer r (0x 10001 b ) De lo contrario si b = 0 entonces hacer r (0x 10001 a) De lo contrario c a b , r (c &0xFFFF ) (c >> 16)

Si r < 0 entonces r (0x 10001 + r )

Regresar r &0xFFFF

El algoritmo IDEA 20 de junio de 2013 13 / 27

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA Aritm etica modular

Aritm etica modular V

Inverso aditivo en IDEA El inverso aditivo de un n umero es el opuesto de ese n umero. En general el inverso de x es x . La suma de un n umero y su inverso aditivo siempre es cero. x + (x ) = 0 En IDEA se calcular a como: (x )&0xFFFF

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

14 / 27

El algoritmo IDEA Aritm etica modular

Aritm etica modular VI

Inverso multiplicativo en IDEA El multiplicador modular inverso de un entero n m odulo p es un entero m tal que: od p ) que se reescribe como mn1 1(m od p ) n1 m(m El multiplicador inverso de un n umero n m odulo p s olo existe si y s olo si n y p son coprimos. mcd (n, p ) = 1 El multiplicador modular inverso de n m odulo p se puede obtener mediante el algoritmo extendido de Euclides.

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

15 / 27

El algoritmo IDEA Aritm etica modular

Aritm etica modular VII

Algoritmo extendido de Euclides Existen diversas variantes del algoritmo extendido de Euclides. http://es.wikipedia.org/wiki/Algoritmo de Euclides El algoritmo m as simple es el siguiente: ExtendEuclid(a, b )

1 2 3

Si b = 0 entonces regresar (1, 0, a); (x , y , d ) ExtendEuclid (b , a %b ); regresar (y , (x (a/b ) y ), d );

El algoritmo devuelve los valores (x , y , d ) tal que: d = mcd (a, b ) = x a + y b

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa) El algoritmo IDEA 20 de junio de 2013 16 / 27

El algoritmo IDEA Aritm etica modular

Aritm etica modular VIII

Inverso multiplicativo en IDEA utilizando el algoritmo extendido de Euclides Utilizando el algoritmo anterior simplemente se llama como: ExtendEuclid (n, p ) donde n es el valor del que se desea calcular n1 y p es el n umero primo.

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

17 / 27

El algoritmo IDEA Modos de operaci on

Modos de operaci on I

En la pr actica los archivos a cifrar no suelen adaptarse a los tama nos sobre los que operan los cifradores. Para cifrar mensajes de mayor tama no se utilizan los modos de operaci on. Un modo de operaci on permite cifrar archivos de cualquier tama no utilizando un cifrador determinado y una sola llave. Los primeros modos de operaci on desarrollados s olo aseguraban la condencialidad. Ejemplos.

ECB Electronic CodeBook.

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa) El algoritmo IDEA 20 de junio de 2013 18 / 27

El algoritmo IDEA Modos de operaci on

Modos de operaci on II

CBC Cipher-Block Chaining. OFB Output FeedBack. CFB Cipher FeedBack.

Luego se desarrollaron modos de operaci on para asegurar la condencialidad y la integridad del mensaje. Ejemplos:

CCM Counter with CBC-MAC. OCB Oset Codebook Mode.

La mayor a de los modos de operaci on se ayudan de la propiedad de que: aba=b

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa) El algoritmo IDEA 20 de junio de 2013 19 / 27

El algoritmo IDEA Modos de operaci on

Modos de operaci on III

De aqu en adelante P denota el texto en claro a cifrar. C denota el texto cifrado. EK (P ) denota aplicar el proceso de cifrado a P . DK (C ) denota aplicar el proceso de descifrado a C . DK (EK (P )) = P .

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

20 / 27

El algoritmo IDEA Modos de operaci on

Modos de operaci on IV

ECB Electronic CodeBook (Cifrado) Este modo de operaci on simplemente divide el mensaje en bloques y los cifra independientemente.

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

21 / 27

El algoritmo IDEA Modos de operaci on

Modos de operaci on V

ECB Electronic CodeBook (Descifrado) El cifrado consiste simplemente en descifrar cada bloque.

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

22 / 27

El algoritmo IDEA Modos de operaci on

Modos de operaci on VI

CBC Cipher-Block Chaining (Cifrado) Fue inventado por IBM en 1976. Adem as requiere un vector de inicializaci on del tama no del bloque a cifrar. Ci = EK (Pi Ci 1 ), C0 = IV

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

23 / 27

El algoritmo IDEA Modos de operaci on

Modos de operaci on VII

CBC Cipher-Block Chaining (Descifrado) El descifrado consiste en aplicar la siguiente f ormula: Pi = DK (Ci ) Ci 1 , C0 = IV

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

24 / 27

El algoritmo IDEA Modos de operaci on

Modos de operaci on VIII

CFB Cipher FeedBack (Cifrado) Este modo de operaci on es pr acticamente el reverso del CBC. Ci = EK (Ci 1 ) Pi , C0 = IV

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

25 / 27

El algoritmo IDEA Modos de operaci on

Modos de operaci on IX

CFB Cipher FeedBack (Descifrado) El descifrado consiste en aplicar la siguiente f ormula: Pi = EK (Ci ) Ci 1 , C0 = IV

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

26 / 27

El algoritmo IDEA Bibliograf a

Bibliograf a

Handbook of Applied Cryptography, by A. Menezes, P. van Oorschot, and S. Vanstone, CRC Press, 1996. Handbook of Applied Cryptography, capitulo 7, disponible en http://cacr.uwaterloo.ca/hac/ http://www.quadibloc.com/crypto/co040302.htm, consultada el 17-06-2013. http://www.informationsuebertragung.ch/indexAlgorithmen.html, consultada el 17-06-2013.

M. en C. Sergio Luis P erez P erez (UAM-Cuajimalpa)

El algoritmo IDEA

20 de junio de 2013

27 / 27

Potrebbero piacerti anche

- Esoterroristas 2 Edición - DesbloqueadoDocumento234 pagineEsoterroristas 2 Edición - DesbloqueadoMichel Silva75% (4)

- Estado de Cuenta 0313Documento2 pagineEstado de Cuenta 0313PrincipeKevin BayonaSmythe100% (1)

- Cifrado RC4Documento15 pagineCifrado RC4Ferney Giovany Jerez Vargas100% (1)

- UD1 Seguridadinformatica Examen TICIIDocumento2 pagineUD1 Seguridadinformatica Examen TICIICACONessuna valutazione finora

- Tema 4. Gestión de Usuarios y Permisos (GBD) (Asir)Documento23 pagineTema 4. Gestión de Usuarios y Permisos (GBD) (Asir)calenduloNessuna valutazione finora

- Puzzle 3 X 3 Heuristic AsDocumento11 paginePuzzle 3 X 3 Heuristic AsPrincipeKevin BayonaSmytheNessuna valutazione finora

- Tipos de InvestigacionDocumento4 pagineTipos de InvestigacionPrincipeKevin BayonaSmytheNessuna valutazione finora

- Manual para Registrar Alumnos IBT PrometricDocumento3 pagineManual para Registrar Alumnos IBT PrometricPrincipeKevin BayonaSmytheNessuna valutazione finora

- O ISIC-2010-224 Inteligencia Artificial PDFDocumento12 pagineO ISIC-2010-224 Inteligencia Artificial PDFOsiel RendonNessuna valutazione finora

- SD Estrategias de Ensenanza-AprendizajeDocumento189 pagineSD Estrategias de Ensenanza-AprendizajeAlejandro Janino Dueña AvellairaNessuna valutazione finora

- Introducción: Planificación y Administración de Redes Acceso Al WANDocumento12 pagineIntroducción: Planificación y Administración de Redes Acceso Al WANPrincipeKevin BayonaSmytheNessuna valutazione finora

- Planeación EstratégicaDocumento5 paginePlaneación EstratégicaPrincipeKevin BayonaSmytheNessuna valutazione finora

- Registro de Control y Estado de La CPUDocumento8 pagineRegistro de Control y Estado de La CPUPrincipeKevin BayonaSmytheNessuna valutazione finora

- ComponentesDocumento54 pagineComponentesCarlos ZepólNessuna valutazione finora

- Perfil ISIC-2010-224Documento1 paginaPerfil ISIC-2010-224Victor Castillejos RodriguezNessuna valutazione finora

- Sistemas de Modulacion Analogica PDFDocumento38 pagineSistemas de Modulacion Analogica PDFmars1107488Nessuna valutazione finora

- Guia para La Escritura Del Ensayo - Yolanda GamboaDocumento10 pagineGuia para La Escritura Del Ensayo - Yolanda GamboaKing MobNessuna valutazione finora

- Encriptación de DatosDocumento3 pagineEncriptación de DatosWilmer PérezNessuna valutazione finora

- CntraseñasDocumento4 pagineCntraseñasDamian FariasNessuna valutazione finora

- Amenazas Informáticas Inteligentes PDFDocumento1 paginaAmenazas Informáticas Inteligentes PDFRena Luxor VolfieNessuna valutazione finora

- Capitulo 1 Ccna SecurityDocumento35 pagineCapitulo 1 Ccna SecurityTys VirtualstoreNessuna valutazione finora

- Introducci NDocumento9 pagineIntroducci NBeatriz García GilNessuna valutazione finora

- Seguridad Logica - Trabajo FinalDocumento75 pagineSeguridad Logica - Trabajo FinalRonal Terrero100% (1)

- Práctica Cifrado y CriptografiaDocumento24 paginePráctica Cifrado y Criptografiajuampe81Nessuna valutazione finora

- Resumen Videos Intypedia 10,11,12,13Documento10 pagineResumen Videos Intypedia 10,11,12,13Jhonny Chuquilla MendozaNessuna valutazione finora

- Rubrica para Evaluar DiapositivasDocumento2 pagineRubrica para Evaluar DiapositivasvalerieNessuna valutazione finora

- III LLL - 06 NOVIEMBRE 2008 - Una Computadora de PapelDocumento3 pagineIII LLL - 06 NOVIEMBRE 2008 - Una Computadora de PapelFrancisco ArriagaNessuna valutazione finora

- ElJuegoDeLosMensajesSecretos PDFDocumento16 pagineElJuegoDeLosMensajesSecretos PDFoscarinescNessuna valutazione finora

- VPNDocumento17 pagineVPNjuanpabloNessuna valutazione finora

- Informe Encriptación y Desencriptación en MatlabDocumento3 pagineInforme Encriptación y Desencriptación en MatlabSamir Fernando Vergara BeltránNessuna valutazione finora

- Fase 4 Aplicaciones de Los Sistemas MatricialesDocumento6 pagineFase 4 Aplicaciones de Los Sistemas MatricialesJohnier Fernando Giraldo CardonaNessuna valutazione finora

- UAI - Seguridad InformáticaDocumento178 pagineUAI - Seguridad Informáticaignacio50005676Nessuna valutazione finora

- Provincia NET - Instructivo Conexion FTPS (00000002)Documento6 pagineProvincia NET - Instructivo Conexion FTPS (00000002)Perfil InexistenteNessuna valutazione finora

- Sistema HillDocumento7 pagineSistema HillJerson David Herrera CastroNessuna valutazione finora

- CRIPTOGRAFÍADocumento2 pagineCRIPTOGRAFÍAmartis1234Nessuna valutazione finora

- Criptografía - Matemática Discreta (PF)Documento14 pagineCriptografía - Matemática Discreta (PF)Ronald Osorio0% (1)

- GolombDocumento40 pagineGolombСифуентес СифуентесNessuna valutazione finora

- Historia Algoritmo 3DESDocumento1 paginaHistoria Algoritmo 3DESterminus09100% (1)

- Índice 3Documento4 pagineÍndice 3Mtech MasterNessuna valutazione finora

- Ejercicio 62Documento4 pagineEjercicio 62Selene MartinezNessuna valutazione finora

- Implicaciones Del BluetoothDocumento3 pagineImplicaciones Del BluetoothJohan Daniel Quinonez RuizNessuna valutazione finora

- Ensenar A Pensar Del Juego Al Razonamiento Matemat PDFDocumento13 pagineEnsenar A Pensar Del Juego Al Razonamiento Matemat PDFJose VasquezNessuna valutazione finora

- Taller1 - PracticaDocumento4 pagineTaller1 - PracticaCesar Beltrán HernándezNessuna valutazione finora