Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

Plan de Auditoria

Caricato da

DavidLeo0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

55 visualizzazioni31 pagineTitolo originale

PLAN DE AUDITORIA.doc

Copyright

© © All Rights Reserved

Formati disponibili

DOC, PDF, TXT o leggi online da Scribd

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

© All Rights Reserved

Formati disponibili

Scarica in formato DOC, PDF, TXT o leggi online su Scribd

0 valutazioniIl 0% ha trovato utile questo documento (0 voti)

55 visualizzazioni31 paginePlan de Auditoria

Caricato da

DavidLeoCopyright:

© All Rights Reserved

Formati disponibili

Scarica in formato DOC, PDF, TXT o leggi online su Scribd

Sei sulla pagina 1di 31

PLAN DE AUDITORA

Auditora Basada en Riesgos

Contenido

Contenido...........................................................................................................................2

Introduccin:......................................................................................................................3

Concepto general de la auditoria de la informacin..........................................................5

Perfil del auditor................................................................................................................6

5 grandes peligros..............................................................................................................8

Auditora interna y eterna................................................................................................!

"IP#$ % C&A$'$ (' A)(I"#*IA............................................................................++

A)(I"#*IA I,-#*./"ICA (' '0P&#"ACI1,...............................................+2

A)(I"#*IA (' I,-#*./"ICA (' ('$A**#&&# (' P*#%'C"#$ #

AP&ICACI#,'$........................................................................................................+2

A)(I"#*IA (' I,-#*.ACI1, AP&ICA(A A &A 3'$"I1, ('

(#C).',"#$.........................................................................................................+6

A)(I"#*IA I,-#*./"ICA (' $I$"'.A$.......................................................+8

A)(I"#*IA (' &A $'3)*I(A( I,-#*./"ICA.............................................24

A)(I"#*5A I,-#*./"ICA (' C#.),ICACI1, % *'('$..........................22

P*#C'$#$ % 6'**A.I',"A$ 7)' ('-I,', &A A)(I"#*IA (' &A

I,-#*.ACI1,:............................................................................................................26

P*#C'$#$:................................................................................................................26

6'**A.I',"A$:.....................................................................................................26

#89'"I:#$....................................................................................................................28

.#"I:#$ (' )$#........................................................................................................2!

2

Introduccin:

'l desarrollo a pasos agigantados de los medios de comunicacin; nos lle<a a concluir

en =ue los sistemas inform>ticos; con el paso de los a?os se @an con<ertido en

@erramientas muy poderosas para la organiAacin en un ni<el empresarial;

materialiAando conceptos =ue son totalmente <itales; los cuales forman los $istemas de

Informacin de las 'mpresas; con<irtiBndose a finales del Cltimo siglo en pilares

fundamentales para el desarrollo empresarial en general.

&a gestin empresarial cumple un rol muy importante @oy en da; estando la inform>tica

in<olucrada en todos los procesos =ue se re=uieren para una Duena gestin; el

EmanagementF o gestin de la empresa se denomina as a la forma como las

organiAaciones est>n afrontando el mercado. &a inform>tica no es =uiBn maneGa las

empresas; tiene un poder de decisin pero no decide por s misma. % de acuerdo cmo

se tome su importancia dentro del >mDito empresarial; se da la eistencia de la

Auditoria de Informacin.

6asta @ace relati<amente poco; el tBrmino Auditoria @a tenido un uso incorrecto; ya =ue

se le encasill en el concepto de e<aluacin el cual est> e=ui<ocado; por=ue se considera

=ue tiene un solo fin y es el de detectar errores y se?alar fallos. Por ello se deDe corregir

y decir =ue la auditoria es un eamen crtico =ue se lle<a a caDo con la finalidad de

e<aluar la eficiencia y la eficacia de una seccin; organismo; entidad; etc.

&a auditoria de informacin se define como un diagnstico gloDal =ue ofrece una

Efotografa aBreaF del modo en =ue se utiliAa la informacin en un sistema de

interaccin. Adem>s permite tener una comprensin general del funcionamiento y

caractersticas del sistema; antes de =ue Bste sea utiliAado. Puede e<aluar elementos

como recursos de informacin; usos =ue se pueden @acer del sistema; fluGos de

informacin; caractersticas del soporte y tipos de interaccin =ue permite el sistema;

entre otros.

A la @ora de realiAar una auditoria de informacin; deDemos identificar el uso de la

informacin =ue se @ace en la organiAacin y el fluGo =ue sigue. Para ello deDemos

identificar los recursos de los =ue la organiAacin a estudiar dispone; =uB uso efecti<o se

@ace de ellos y los resultados =ue se oDtienen. "amDiBn deDemos tener en cuenta el

e=uipamiento del =ue se dispone; =uiBn @ace uso de Bl; el coste; el <alor =ue aporta a la

organiAacin y =uB tipo de profesional desempe?a estas funciones.

&a auditoria de informacin deDe relacionar lo =ue se encuentra con los oDGeti<os de la

organiAacin; as como relacionarlos con la cultura organiAati<a; adem>s de ayudar a

decidir cmo la organiAacin deDe desarrollar una poltica informati<a. $e persigue

realiAar una diagnosis de las carencias de la situacin actual; ya se por duplicaciones de

la informacin como falta de Bsta; suDutiliAacin de recurso; incompatiDilidad oHu

oDsolescencia de sistemas; carencias formati<as dentro del conGunto de los miemDros de

la organiAacin; necesidades etraordinarias de recursos e insuficiencia del personal.

3

Por ello y como consecuencia se @a con<ertido en una ecelente @erramienta =ue e<alCa

los par>metros soDre los =ue se @a de construir el sistema de gestin de la informacin

de las organiAaciones.

2

Concepto general de la auditoria de la informacin

6asta @ace relati<amente poco tiempo; el termino Auditoria tenia un uso incorrecto; ya

=ue se le asociaDa al concepto de e<aluacin el cual est> e=ui<ocado; por=ue se

considera =ue tiene un solo fin =ue es el de detectar errores y se?alar fallos. Por ello se

deDe corregir y decir =ue la auditoria es un eamen crtico =ue se lle<a a caDo con la

finalidad de e<aluar la eficiencia y la eficacia de una seccin; organismo; etc.

&a auditoria de informacin es un proceso interno al =ue se someten los sistemas de las

organiAaciones =ue optan por intentar meGorar sus circunstancias. &a auditoria de la

informacin ofrece una <isin gloDal o una Efotografa aBreaF del modo en =ue se utiliAa

la informacin en un sistema de interaccin.

Adem>s este sistema tamDiBn analiAa el funcionamiento general y las caractersticas del

sistema; antes de =ue Bste sea utiliAado. Puede e<aluar elementos como recursos de

informacin; usos =ue se pueden @acer del sistema; fluGos de informacin;

caractersticas del soporte y tipos de interaccin =ue permite el sistema entre otros.

&a funcin de la auditoria es independiente y sus conclusiones no son <inculantes; estas

son plasmadas en el informe final y se las llama recomendaciones. 'n dic@o informe

final aparece el alcance de la auditoria Iprecisin del entorno y los limites en los =ue se

desarrolla BstaJ; =uedando as determinados no solo los puntos a los =ue se =uiere llegar

IoDGeti<osJ sino; =ue materias @an sido eliminadas.

5

Perfil del auditor

'l auditor inform>tico @a de tener los conocimientos tBcnicos soDre el >rea a eaminar.

'ntonces podemos decir =ue el auditor inform>tico @a de tener conocimientos =ue

aDar=uen los siguientes temas:

Estructura del sistema de aplicacin.

'sto incluye un conocimiento amplio del @ardKare Iunidades de almacenamiento;

terminales; perifBricos; procesadores...JL tamDiBn de sistemas y tBcnicas de

mantenimientoL programacin y uso de taDlas de decisin y matrices.

Controles y procedimientos del sistema de aplicaciones.

'l mBtodo de aplicar los controles de aplicacin y las tBcnicas para an>lisis del control

interno. &as acti<idades en la aplicacin del proceso de datos; comunicacin de datos y

otras >reas pertenecientes al procesamiento de aplicaciones; as como el uso de Dases de

datos y diccionario de datos. "amDiBn la identificacin de los terminales; los procesos

de autoriAacin IpermisosJ soDre los usuarios y terminales y transacciones =ue pueden

ser realiAadas por los usuarios. &as tBcnicas =ue empleadas para asistir en el control de

acceso a los datos y los programas tamDiBn son incluidas en los conocimientos

necesarios.

Gerencia de datos.

'n este campo deDemos incluir el almacenamiento de datos en cinta y discosL sellos

internos y eternos; preparacin de Doletines de acceso; generacin de arc@i<o acceso y

controlL etraccin de datos de las Dases centrales de datos.

Controles de instalacin.

'ste >rea aDarca controles de entrada y salida; in<entario de produccin; controles de

instalacin; maneGo de los controles de produccin; control soDre las cintas y otras

DiDliotecas de almacenamiento; respaldoIDacMNupJ y recuperacin; y almacenamiento

fuera de sitio IoffNsiteJ y retencin de arc@i<os. "amDiBn incluye el propsito y uso de

lenguaGes de control; sistemas de operacin; softKare del sistema y programas de

utilidad. Adem>s; de la familiariAacin con aspectos de las operaciones computariAadas;

funciones de DiDlioteca; sistema y programacin; ser<icios tBcnicos; maneGo de arc@i<os

y; el origen y autoriAacin de las transacciones.

Desarrollo de sistemas y controles sobre los procesos de mantenimiento.

6a de tener conocimiento soDre los controles de desarrollo y mantenimiento de los

procesos y de su aplicacin durante los proyectos. "amDiBn incluimos la eposicin

para el dise?o e implementacin del est>ndar de sistemas. Controles especficos =ue se

pueden implementar en nue<os sistemas: controles de entrada; procesamiento; salida;

correccin de errores; camDios de sistema; recuperacin de desastres; retencin de #'(

Iprocesamiento 'lectrnico de (atosJ. 'n instalaciones compleGas se deDera de conocer

la programacin modular como el luso de tBcnicas de programacin interacti<a.

6

Controles de sistemas En-Lnea y software.

Cuando los termnales; e=uipos de entrada remota; sistemas de transferencia electrnica

de fondos u otros est>n en uso; el auditor necesita conocimiento adicional soDre un

sistema en lnea como de los controles =ue pueden ser usados con ellos.

Controles sobre el sistema manejador de base de datos y software.

$i @ay un sistema maneGador de Dase de datos I#(8.$J; el auditor @a de conocer el

dise?o total y el uso del diccionario de datos. "amDiBn @a de conocer los atriDutos

especficos del (8.$ en uso en la empresa y soDre los controles de maneGo.

Minicomputadoras y procesamiento distribuido.

Conocimiento D>sico soDre el control de @ardKare y softKare en uso. &as

minicomputadoras se usan para aplicaciones especficas. Por esto el auditor deDe

conocer los conceptos relacionados con el procesamiento distriDuido y el control de

procesamiento distriDuido.

Aspectos especficos de las instalaciones u sistemas bajo auditoria.

'l auditor necesita informacin adicional por cada una de las aplicaciones de softKare y

@ardKare =ue la empresa emplea.

&a pregunta =ue nos @acemos a@ora es OCmo formar a un auditorP

&o principal para oDtener estos conocimientos es identificar los aspectos del P'( y su

organiAacin; =ue sean importantes dentro de la empresa. (espuBs @ay =ue saDer el

ni<el de conocimiento necesario soDre estas >reas; para =ue el auditor del sistema pueda

e<aluar correctamente las sugerencias; =ue los usuarios del procesamiento de datos

puedan ofrecerle. 'l auditor necesita una Dase de todos estos aspectos; no para traDaGar

si no para entender el funcionamiento.

&os aspectos =ue deDe conocer el auditor son Dastante amplios por =ue en una empresa

mediana o una gran organiAacin; necesitara entre dos das y una semana o una cantidad

de @oras Dastante grande repartida en <arios a?os antes de estar totalmente preparado.

.uc@os proyectos de sistemas de una empresa pueden durar mas de un a?o; pueden

incluso alcanAar los dos y tres a?os; por lo =ue los auditores son retenidos durante el

desarrollo de proyectos

'n funcin de los estos cocimientos el auditor inform>tico se encarga de re<isar los

siguientes puntos: los controles en las aplicaciones instaladas con el fin de determinas si

producen informacin eacta; oportuna y significati<a. la integridad de los datos.

. el ciclo de desarrollo de nue<os sistemas.

!. auditoria de datos reales y resultados de los sistemas =ue ya estBn implantados.

". procedimientos de operacin

#. seguridad

$. mantenimiento de sistemas

%. procedimientos de ad=uisicin de @ardKare y softKare.

&. practicas gerenciales del departamento de sistemas o inform>tica.

Q

'n realidad la auditoria inform>tica se di<ide en <arios tipos de auditoria: de produccin

y eplotacin; de gestin de documentos; de desarrollo de proyectos; de sistemas; de

comunicacin y redes y de seguridad. 's posiDle =ue dentro de las laDores de auditoria

inform>tica participe m>s de un auditor si no se encuentra una persona =ue pueda cuDrir

todos los tipos de auditoria.

5 grandes peligros

Los incendios

Puede destruir datos almacenados en cintas; dis=uetes y dem>s. "amDiBn destruye

@ardKare. "eniendo en cuenta =ue en las oficinas @ay otros tipos de materiales en

aDundancia altamente inflamaDles: caGas; papel; pl>stico.

'obos.

&os recursos materiales de una empresa pueden de gran <alor y por tanto un oDGeti<o

para roDar. # simplemente roDar su tiempo de uso para fines aGenos a la empresa.

(raude.

&os ordenadores potencian el fraude dificultando la pre<encin y el descuDrimiento.

6ay cuatro mBtodos D>sicos =ue el desfalcador utiliAa:

Manipulacin de datos de entrada.

(esarrollo de programas o rutinas impropias.

Alteracin o creacin de arc@i<os de da?os ficticios.

"ransmitir ilegalmente; interceptar o des<iar informacin teleprocesada.

)abotaje.

Por algunas raAones los centros de computacin en la educacin y los negocios son los

Dlancos llamati<os para destroAos; como eGemplo de tenemos:

'n la )ni<ersidad $ir 3eorge Rilliams en .ontreal; los estudiantes ocuparon el centro

de computacin y cuando atacaron; destroAaron dos grandes computadoras con @ac@as.

'n la )ni<ersidad de 8oston; <agos destruyeron una computadora con pinAas de cortar

alamDre y >cido.

'n &ondres; dos computadoras compartidoras de tiempo en un Duro de ser<icio fueron

saDoteadas por un empleado =ue saDa =ue cortar para pre<enir un f>cil diagnstico.

8

Auditora interna y externa

6aDlaremos de dos tipos distintos de auditoria la Interna y la 'terna; la Auditoria

interna se lle<a a caDo con recursos propios de la empresa; tanto como @umanos como

materiales; todos estos pertenecen a la empresa auditada. &os empleados =ue realiAan la

auditoria oDtienen una remuneracin econmica.

&a auditoria eiste por decisin de la 'mpresa; esto =uiere decir =ue la empresa puede

prescindir de esta acti<idad en cual=uier momento.

'n la auditoria eterna el personal deDe de ser afn a la empresa auditada; este tipo de

auditoria es el m>s empleado por la mayor aportacin de oDGeti<idad conseguida por la

poca relacin; o ineistente entre los auditores y los auditados.

&a Auditoria inform>tica interna tiene una <entaGa respecto la eterna; ya =ue puede ser

realiAada de forma peridica; incluyBndola en el plan anual de traDaGo realiAando una

re<isin a fondo de los sistemas y todos los e=uipos utiliAados en la empresa.

'sto permite al los empleados de la empresa adecuarse al plan de traDaGo; incluyendo la

auditoria realiAada de forma anual; apoyado por el Deneficio =ue aportan las distintas

meGoras oDtenidas como resultado de realiAar la auditoria.

&os empleados inform>ticos tienen el deDer de informar y tamDiBn escuc@ar las

opiniones tBcnicas positi<as o negati<as =ue estBn relacionadas con el sistema; as como

de los costos =ue Bste re=uiera. 'stas opiniones no cuentan con <oto dentro de la

direccin de la empresa. 'n camDio si =ue son importantes; como consecuencia de la

atencin de estas opiniones; se oDtienen resultados =ue satisfacen las necesidades m>s

inmediatas de los empleados.

&a mayor parte de las empresas; por no decir todas; desearan eGercer mayor control

soDre sus sistemas inform>ticos. &as empresas grandes son la =ue se pueden permitir el

luGo de tener una oficina de auditoria; ya =ue mantener este ser<icio de forma

permanente es muy costoso y caro. Como consecuencia las pe=ue?as empresas acuden a

auditorias eternas.

$i la empresa decide mantener de forma permanente el ser<icio de auditoria interna;

@aDr> =ue trasladar parte del personal inform>tico; ya eistente en la empresa; al nue<o

departamento para realiAar la nue<a acti<ad teniendo conocimientos de los sistemas

inform>ticos de la empresa.

"amDiBn @ay distintas raAones por las =ue una empresa; teniendo este ser<icio se

apoyara; tamDiBn; en los ser<icios de una auditoria eterna:

. -alta de capacidad tBcnica; para realiAar la auditora de materia especialiAada en

gran cantidad.

!. Comparar las informaciones de amDas auditorias; para asegurar el Bito de las

meGoras; aplicadas como consecuencia del resultado de la auditoria.

". #Dtener una <isin eterna y oDGeti<a de la empresa.

AmDos tipos de auditorias @an de estar liDres de toda posiDle influencia poltica. 'ste

tipo de influencias afectan a los resultados de la auditoria y como consecuencia es

!

posiDle =ue da?en la poltica general y la estrategia de la empresa. 'l departamento de

auditoria @a de tener autonoma para tomar decisiones y actuar de acuerdo a Bstas. 'ste

departamento puede reciDir solicitudes tanto de la direccin de la empresa como del

cliente; es un rgano independiente dentro de la empresa.

6emos de asegurarnos de las responsaDilidades asignadas a la fusin de auditoria

interna de la organiAacin incluyen la re<isin peridica de todos los aspectos de las

acti<idades del departamento de inform>tica; en concreto:

. gestin y administracin

!. desarrollo y mantenimiento de sistemas

". eplotacin de proceso de datos y apoyo a eplotacin

#. ser<icios tBcnicos

+4

TIPOS Y CAS!S "! A#"ITO$IA

'l departamento de inform>tica; tiene una acti<idad pensada para el usuario IeteriorJ;

aun=ue Bsta siga siendo la misma organiAacin; de a=u se oDtiene la Auditoria de

)suario diferenci>ndose as de la interna. Por lo tanto; tamDiBn tendremos una Auditoria

Inform>tica de acti<idades internas.

'l funcionamiento de la Auditoria de Inform>tica (e )suario; se realiAa por medio de la

(ireccin. )na inform>tica eficiente y eficaA; re=uiere el apoyo de la (ireccin frente al

eterior; el oDGeti<o de la Auditoria Inform>tica de (ireccin es re<isar estas relaciones.

'stas tres auditorias Iusuario; acti<idades internas y direccinJ; Gunto con la Auditoria

de $eguridad; son las cuatro >reas generales de la Auditoria Inform>tica m>s

importantes. (entro de estas >reas generales; eisten tamDiBn di<isiones. ICuadroJ.

Cada >rea especfica puede ser auditada de diferentes formasL

. (esde el interior.

!. (esde el apoyo =ue reciDe de la (ireccin.

". (esde el punto de <ista del usuario.

#. (esde la perspecti<a de la inform>tica; en cuanto a seguridad.

++

AUDITORIA INFORMTICA DE EXPLOTACIN

&a eplotacin inform>tica se ocupa de producir resultados inform>ticos de todo tipo.

Para realiAar la eplotacin inform>tica; se dispone de unos datos =ue @ay =ue

transformar y someter pre<iamente a controles de integridad y calidad. 'l proceso

inform>tico es el medio encargado de esta transformacin goDernada por programas. &a

eplotacin inform>tica est> di<idida en tres >reas:

. Planificacin.

!. Produccin.

". $oporte "Bcnico de 'plotacin Inform>tica.

(e este modo; se oDtienen resultados en forma de listados impresos; fic@eros soportados

magnBticamente para otros inform>ticos; rdenes autmatas para lanAar o modificar

procesos; etc.

&as funciones =ue se realiAan son las siguientes:

N Control de entrada de datos: $e analiAar> la informacin oDtenida para <erificar

su compatiDilidad con el sistema; teniendo en cuenta los plaAos estaDlecidos de

entrega de datos y la correcta entrega de informacin. $e realiAar>n los

procedimientos; de acuerdo a las normas <igentes.

N Planificacin y *ecepcin de Aplicaciones: &as normas de entrega de

Aplicaciones ser>n auditadas; comproDando su cumplimiento y su calidad. )na

forma de e<aluar la informacin; es recogiendo muestras representati<as de la

documentacin de las aplicaciones de eplotacin.

N Centro de Control y $eguimiento de "raDaGos: A la produccin diaria se le

realiAa un eamen e@austi<o. &a eplotacin inform>tica dar> eGecucin a

procesos por cadenas o lotes IDatc@J; o en tiempo real I"iempo *ealJ. &as

aplicaciones de teleproceso se encuentran en permanente acti<idad limitando a

las funciones de eplotacin a <igilar; as como recuperar incidencias; adem>s

Datc@ aDsorDe una Duena parte de los efecti<os de eplotacin. $i todo ello se

lle<a a caDo sin dificultad ni incon<enientes; el Bito de la eplotacin est>

garantiAado; as como el mantenimiento de la produccin.

(eDe de eistir adem>s; una sala de ordenadores; donde lle<ar a caDo las operaciones

necesarias en la Auditoria de 'plotacin; como un Centro de Control de *ed y un

Centro de (iagnosis I6elp (esMJ.

. $ala de ordenadores. #peracin: $e analiAar>n relaciones personales; co@erencia

de cargos y salarios; as como la igualdad en la asignacin de turnos de traDaGo.

$e <erificar> la eistencia de un responsaDle de sala en cada turno de traDaGo; se

analiAar> el grado de automatiAacin de comandos; la eistencia y el grado de

uso de los .anuales de #peracin y no slo la eistencia de planes de

formacin; sino tamDiBn su cumplimiento y el tiempo transcurrido de cada

operador desde el Cltimo curso reciDido. Adem>s se estudiar>n el desarrollo

diario y por @oras de cual=uier procedimiento.

+2

!. Centro de Control de *ed y Centro de (iagnosis I6elp (esMJ: $e suele uDicar en

>reas de produccin de eplotacin. $us funciones se Dasan eclusi<amente en la

comunicacin; estando relacionadas con la organiAacin del softKare de

Comunicaciones "Bcnicas de $istemas. (eDe de @aDer fluideA y coordinacin

entre amDos.

".

'l Centro de (iagnosis es el centro de llamadas de los usuariosNclientes; =ue

tienen proDlemas o a<eras; tanto de softKare como de @ardKare. 'st> enfocado

para inform>ticos grandes y con usuarios dispersos en un territorio amplio. 's

uno de lo elementos =ue m>s contriDuyen a configurar la imagen de la

Inform>tica de la #rganiAacin.

(eDe de ser auditada desde el usuario y soDre el ser<icio =ue se le dispone; no

slo comproDando la eficiencia tBcnica del Centro; sino tamDiBn analiAarlo

simult>neamente en el >mDito de )suario.

+3

AUDITORIA DE INFORMTICA DE DESARROLLO DE

PROYECTOS O APLICACIONES

&a funcin de desarrollo <iene del llamado An>lisis de $istemas y Aplicaciones; =ue

engloDa di<ersas >reas; tantas como sectores informatiAaDles con =ue cuenta la

organiAacin. )na aplicacin sigue las siguientes fases:

. *e=uisitos del usuario y del entorno.

!. An>lisis funcional.

". (ise?o.

#. An>lisis org>nico Ireprogramacin y programacinJ.

$. PrueDas.

%. 'ntrega de eplotacin y alta del proceso.

'stas fases son sometidas a control interno; o de lo contrario si no fuera as; adem>s del

disparo en los costes; pude producirse la insatisfaccin del usuario. &a auditoria tamDiBn

deDer> comproDar la seguridad de los programas en el sentido de garantiAar su correcta

eGecucin y no de lo contrario.

&a Auditoria de (esarrollo de Proyectos; analiAa las siguientes cuatro consideraciones:

N 'e*isin de las metodolo+as utili,adas- $e analiAan las metodologas

eistentes; facilitando la ampliacin de la Aplicacin en el futuro y su meGor

mantenimiento.

N Control .nterno de las Aplicaciones-

Estudio de viabilidad de la Aplicacin Iimportante en aplicaciones

largas; compleGas y carasJ.

Definicin lgica de la Aplicacin Ise analiAa el seguimiento lgico de

actuacin; en funcin de la metodologa elegida y finalidad =ue persigue

el proyectoJ.

Desarrollo Tcnico de la Aplicacin Iordenado y correcto; con

@erramientas tBcnicas compatiDles; utiliAadas en los di<ersos programasJ.

Diseo de Programas Im>ima sencilleA; modularidad y economa de

recursosJ.

Mtodos de Pruebas Ise realiAar>n soDre las normas de la instalacin;

utiliAando Guegos de ensayo de datosJ.

Documentacin Icumpliendo la normati<a estaDlecida en la instalacin;

tanto la de (esarrollo; como de Aplicaciones a 'plotacinJ.

Equipo de programacin Ien aplicaciones compleGas; se producir>n

<ariaciones en las composiciones de los grupos; =ue deDen estar

pre<istos; fiGando las tareas de an>lisis; de programacin e intermediasJ.

N )atisfaccin de usuarios- $iendo una aplicacin tBcnicamente eficiente y Dien

desarrollada; ser> un fracaso si no se satisface las necesidades o intereses del

usuario =ue la solicita.

N Control de /rocesos y Ejecuciones de /ro+ramas Crticos- Puede =ue se de

el caso; de =ue se estB eGecutando un mdulo =ue no se corresponde con el

programa fuente =ue desarroll; codific y proD el >rea de (esarrollo de

+2

Aplicaciones. 'l auditor no deDe descartar esta posiDilidad y deDe comproDar la

correspondencia eclusi<a entre el programa codificado y su compilacin. $i los

programas fuente y los programas mdulo no se corresponden; pro<ocaran altos

costes de mantenimiento; por crear errores de Dulto; @asta fraudes; acciones de

saDotaGe; espionaGe inform>tico; etc. Por ello; se deDe de tener en cuenta las

,ormas de &iDrera de Programas; en las =ue los programas fuente =ue sean

correctos por (esarrollo; ser>n entregados e 'plotacin con el fin de =ue:

NCopie el programa fuente en la liDrera de -uentes de 'plotacin; a la

=ue nadie m>s tiene acceso.

-Compile monte el programa! lle<>ndolo a liDrera de .dulos de

'plotacin; a la =ue nadie m>s tiene acceso.

-Copie los programas fuente =ue les sean solicitados para modificar;

arreglar; etc. Cual=uier camDio implica <ol<er al paso primero.

Como este mBtodo para auditar y dar de alta a una aplicacin es Dastante laDorioso y

complicado; @ay algunas empresas; no todas; =ue usan un sistema llamado ).A."

I)ser AceptaDle "estJ. Consiste en =ue el nue<o usuario de la Aplicacin la use

como si estu<iera en Produccin y detectara as los errores de la misma. &os

defectos =ue se encuentran; se <an corrigiendo a medida =ue se realiAa el ).A.".

)na <eA =ue se consigue; el usuario da el $ign #ff IEesto est> DienFJ; testeo =ue

tiene =ue controlar la auditoria y e<aluarlo para =ue sea el correcto; estando

in<olucrados tanto el cliente como el desarrollador en Bste. Cuando el ).A.".

finaliAa; la auditoria comprueDa =ue el $ign #ff del usuario est> Dien y el

funcionamiento es el correcto.

's aconseGaDle; adem>s; =ue las organiAaciones cuenten con un (epartamento 7A

I7uality Assurance Aseguramiento de la CalidadJ; con la funcin de controlar =ue

el producto llegue al usuario adecuadamente; en cuanto al funcionamiento y

prestaciones; antes de realiAar el ).A.".

+5

AUDITORIA DE INFORMACIN APLICADA A LA GESTIN DE

DOCUMENTOS

$e puede definir la Auditoria de Informacin; dentro del campo de gestin de

documentos; como un eamen sistem>tico; planteado y organiAado; =ue determina si las

acti<idades y los resultados =ue tienen relacin con la gestin de documentos; cumplan

con los mBtodos estaDlecidos y =ue aplic>ndose de forma adecuada; alcancen los

oDGeti<os estipulados; no slo por los responsaDles de la unidad de gestin documental;

sino por la organiAacin en general.

Por su finalidad; la Auditoria de Informacin aplicada a la gestin de documentos; se

presenta en tres categoras:

. *elacionada con la e<aluacin de la situacin actual de gestin de documentos

en la organiAacin; con el oDGeti<o de realiAar un diagnstico de gestin documental

y un plan de accin.

!. 'ncaminada a identificar los procedimientos de gestin de documentos; con la

intencin de estaDlecer meGoras en los procesos de la organiAacin; e<aluando tres

aspectos:

N (ise?o y estructura de la documentacin de la organiAacin Ien papel o

electrnicamenteJ; =ue sean fleiDles a posiDles camDios.

N 8ase procedimental; en la =ue se estaDlecen responsaDilidades y acti<idades de

los responsaDles de produccin; uso y administracin de documentos.

N 6erramientas tecnolgicas usadas para el meGor rendimiento de documentos

Iofim>tica; sistemas de informacin; correo electrnico; Intranet e Internet; entre

otrosJ.

". Identificar la efecti<idad de recursos documentales de la organiAacin.

'n realiAacin de esta auditoria; se deDen de tener en cuenta las siguientes cuestiones:

S O(ispone la organiAacin de la informacin =ue se necesitaPNAcceso.

S O'st> distriDuida adecuadamente la informacinPN-luGo.

S O$e utiliAa adecuadamente para la toma de decisionesPN*entaDilidad.

"eniendo en cuenta siempre las necesidades de la organiAacin; o el oDGeti<o =ue Dusca;

se aplicar> un tipo de auditoria especfica; incluso aplic>ndola a toda la organiAacin en

s; o simplemente a >reas especficas =ue la necesiten por=ue muestran carencias; =ue se

@an de solucionar. Adem>s; se puede aplicar una auditoria; a las @erramientas

tecnolgicas tamDiBn; in<olucradas en la gestin de documentos como en los $istemas

de Comunicacin; en Intranet o Internet; etc.

&os resultados =ue oDtenemos al aplicar dic@a auditoria son:

N 8alance de los procesos y acti<idades de gestin de documentos en la

organiAacin.

N Identifica puntos crticos y cuellos de Dotella; lo =ue permite aplicar soluciones

para minimiAarlos.

N (a prioridad a las >reas m>s perGudicadas o proDlem>ticas y a los proDlemas

como tal.

N (ise?a distintos mapas documentales.

N Permite la identificacin de epertos en temas determinados.

+6

N :erifica el cumplimiento de la normati<a legal.

N Identifica necesidades y epectati<as de la organiAacin; relacionado con la

gestin de documentos.

N 'staDlece estrategias de interBs; como implementar las tecnologas de

informacin; Dases de datos; etc.

N 'laDora el plan de accin y proyectos; relacionado con la gestin de

documentos.

&os Deneficios =ue la organiAacin auditada en la gestin documental; oDtiene son:

N Identifica oDst>culos y riesgos en documentos y soDrecostos =ue incurren en la

organiAacin Ireproceso; duplicacin; errores; pBrdidas; etc.J.

N "iene en cuenta la situacin actual de gestin de documentos en la organiAacin;

por lo =ue implementa las estrategias y la puesta en marc@a del plan de accin

en la gestin de documentos; =ue son necesidades de <ital importancia.

N Ayuda a comprender y conocer los fluGos de documentos a la organiAacin con

los =ue cuenta y les muestra lo =ue ganaran al contar con una eficiente gestin

documental.

N 'staDlece la relacin entre la informacin interna con la =ue cuenta la

organiAacin; con los documentos =ue satisfacen a esa informacin; @aciendo de

Bsta =ue sea m>s efecti<a.

N .uestra el logro de los oDGeti<os =ue desea la organiAacin; a tra<Bs de una

Duena gestin de documentos; adem>s de poder agregar m>s <alor al negocio.

+Q

Auditoria informti!a d" #i#t"ma#

'ste tipo de auditoria se encarga de analiAar las acti<idades relacionadas con la tBcnica

de sistemas en todos sus campos. 'n los tiempos =ue corren las telecomunicaciones

tienen gran importancia por lo =ue las comunicaciones; redes y lneas de las

instalaciones inform>ticas se analiAan por separado.

)istemas operati*os-

&o primero =ue se deDe comproDar es =ue los sistemas estBn actualiAados con las

Cltimas <ersiones del faDricante; e in<estigando; si @uDiera; la falta de estas

actualiAaciones Podremos descuDrir posiDles incompatiDilidades con otros productos de

softKare.

)oftware b0sico

'l softKare realiAado por el personal inform>tico de la empresa no deDe da?ar el sistema

ni causarle ningCn efecto negati<o. 6ay =ue tener en cuenta los costes y las alternati<as

m>s econmicas.

1unnin+

ConGunto de tBcnicas y de medidas relacionadas con la e<aluacin del funcionamiento

de los suDsistemas y del sistema en conGunto. 'ste tipo de acciones @an de ser

diferenciadas de los @aDituales controles =ue realiAa el personal de tBcnica de sistemas

de forma peridica. 'l tunning es m>s e@austi<o y metdico; puesto =ue pre<iamente

se estaDlecen planes y programas de actuacin desacuerdo los distintos sntomas =ue se

pueden oDser<ar. $e pueda realiAar:

si se sospec@a del deterioro de forma parcial o total del sistema.

(e forma sistem>tica y peridica; en cuyo caso las acciones son repetiti<as y est>n

planificadas y organiAadas pre<iamente.

'l auditor deDer> saDer el nCmero de tunning lle<ados a caDo en el periodo deseado; as

como los resultados oDtenidos.

2ptimi,acin de los sistemas y subsistemas-

6ay =ue mantener la optimiAacin de forma permanente

(eDido a la realiAacin de tunnings preprogramados o especficos se consigue una

optimiAacionT de forma permanente. 'l auditor deDe comproDar =ue las acciones de

optimiAacin son efecti<as y no afectan la operati<idad de los sistemas ni el plan critico

de produccin diaria de eplotacin.

Tun eGemplo de optimiAacin es la instalacin de una aplicacin; normalmente al

principio esta <aca; pero a medida =ue se utiliAa se <a cargando u esta se <uel<e m>s

pesada y m>s lenta; la informacin =ue mue<e cada <eA es mayor. 's entonces cuando

@ay =ue realiAar un an>lisis de performance; para poder optimiAarla; y as conseguir una

meGora en el rendimiento de la aplicacin.

+8

Administracin de bases de datos

'l dise?o de Dases de datos es algo compleGo y sofisticado; ya sean relaciones o

Gerar=uas; desarrolladas en funcin de las aBreas y usuarios de la empresa. &os

auditores pueden oDser<a disfunciones deDido a la escasa eperiencia de los usuarios de

las Dases de datos.

&a administracin de las Dases de datos deDe de estar a cargo de eplotacin y =ue las

conoce; de esto @a de asegurarse el auditor de Dase de datos. AnaliAara los sistemas de

sal<aguarda en uso y finalmente la integridad y consistencia de los datos; comproDando

la ausencia de redundancias entre ellos.

.n*esti+acin y desarrollo

&as empresas =ue usan y necesitan tecnologa y aplicaciones inform>ticas desarrolladas;

deDen tener en cuenta en todo momento =ue sus empleados desarrollan aplicaciones y

di<ersas utilidades; =ue inicialmente fueron creadas para la empresa pero =ue pueden

resultar interesantes para otras empresas de la competencia.

+!

Auditoria d" $a #"%uridad informti!a

&a auditoria en este campo aDarca distintas >reas relacionadas con la seguridad fsica y

lgica.

&a seguridad lgica se relaciona con el uso adecuado del softKare; la proteccin de

aplicaciones; procesos y datos tanto como del acceso ordenado y una Gerar=uiAacin

correcta de permisos para el acceso a la informacin.

&a seguridad fsica se refiere a la proteccin del @ardKare y los soportes de datos.

"amDiBn tenemos =ue tener en cuenta la seguridad de los edificios e instalaciones =ue

los alDergan. 'l auditor inform>tico deDe tener en cuenta situaciones no relacionadas

con la tecnologa pero =ue si afectan a Bsta. 'stas situaciones pueden ser de origen

natural; incendios; inundaciones; cat>strofes naturales o lle<adas a caDo por el @omDre;

roDos; saDotaGesU

&a seguridad inform>tica deDido a los r>pidos camDios =ue se producen de forma

continua en las plataformas y condiciones y la posiDilidad de interconectarse a tra<Bs de

redes; permite a las empresas meGorar su producti<idad y epandirse de forma

internacional; lo cual tamDiBn supone la aparicin de nue<as amenaAas para los sistemas

inform>ticos de las empresas.

'stos riesgos @an lle<ado a =ue muc@as empresas realicen documentos y directrices =ue

den conocimiento del uso adecuado de estas no<edades tecnolgicas y recomendaciones

para sacar un pro<ec@o <entaGoso; y e<itar el uso incorrecto ocasionando proDlemas a

los e=uipos los ser<icios =ue estos prestan; =ue pueden desencadenar gra<es

consecuencias y desastres dentro de la empresa.

Generalidades

$e deDe conocer adecuadamente como desarrollar y eGecutar la implantacin de un

sistema de seguridad para realiAar una e<aluacin correcta.

Para desarrollar un sistema de seguridad @ay =ue planear; organiAar; coordinar; dirigir y

controlar todo lo =ue este relacionado con el mantenimiento de la integridad fsica de

los recursos implicados en la funcin inform>tica; teniendo en cuenta el resguardo de

los acti<os de la empresa.

6ay di<ersos puntos =ue @ay =ue tener en cuenta en un sistema integral de seguridad:

definir elementos administrati<os.

(efinir elementos administrati<os

(efinir polticas de seguridad

A ni<el departamental

A ni<el institucional

#rganiAar y di<idir las responsaDilidades

Contemplar la seguridad fsica contra cat>strofes Iincendios; terremotos; inundaciones;

etc.J

(efinir pr>cticas de seguridad para el personal.

(efinir elementos tBcnicos de procedimientos.

(efinir las necesidades de sistemas de seguridad para @ardKare y softKare

-luGo de energa.

CaDleados locales y eternos

Aplicacin de los sistemas de seguridad incluyendo datos y arc@i<os.

24

Planificacin de los papeles de los auditores internos y eternos.

Planificacin de programas de desastre y sus prueDas IsimulacinJ.

Planificacin de e=uipos de contingencia con car>cter peridico.

Control de desec@os de los nodos importantes del sistema.

Poltica de destruccin de Dasura; copias; fotocopias; etc.

)n sistema @a de tener todos lo medios necesarios para su correcto funcionamiento. &as

consideraciones @a tener en cuenta son:

$ensiDiliAar a los eGecuti<os de la organiAacin en torno al tema de seguridad.

$e deDe realiAar un diagnstico de la situacin de riesgo y seguridad de la informacin

en la organiAacin a ni<el softKare; @ardKare; recursos @umanos y amDientales.

'laDorar un plan para un programa de seguridad.

/olticas de se+uridad inform0tica 3)EG4

&as polticas de seguridad inform>tica son una nue<a @erramienta para @acer <aler; a los

empleados; la importancia de la informacin y ser<icios primarios de la empresa; sin los

cuales no saldra adelante; no podra epandirse y ser competiti<a. .antener una

poltica de seguridad re=uiere un gran compromiso son la empresa; y una Duena tBcnica

para @allar errores y puntes dBDiles; tamDiBn un traDaGo duro para mantener actualiAada

esa poltica en funcin del camDiante mundo de la tecnologa y la inform>tica; en

concreto.

definicin de polticas de seguridad inform>tica

&a poltica de seguridad es una descripcin de cmo reconocer la informacin como

uno de los principales acti<os; un motor de intercamDio y desarrollo en el >mDito de sus

negocios.

elementos de una poltica de seguridad inform>tica

&as Polticas de $eguridad Inform>tica deDen considerar principalmente los siguientes

elementos:

Alcance de las polticas; incluyendo facilidades; sistemas y personal soDre la cual

aplica.

#DGeti<os de la poltica y descripcin clara de los elementos in<olucrados en su

definicin.

*esponsaDilidades por cada uno de los ser<icios y recursos inform>ticos aplicado a

todos los ni<eles de la organiAacin.

*e=uerimientos mnimos para configuracin de la seguridad de los sistemas =ue aDarca

el alcance de la poltica.

(efinicin de <iolaciones y sanciones por no cumplir con las polticas.

*esponsaDilidades de los usuarios con respecto a la informacin a la =ue tiene acceso.

&a poltica de seguridad inform>tica @a de eplicar por =ue se deDen tomar decisiones y

eplicar la importancia de Bstas

Etapas para .mplantar un )istema de )e+uridad

2+

Para =ue el plan de seguridad entre en funcionamiento y todo funcione correctamente y

se empiece a respetar las nue<as normas de la empresa como parte del plan del nue<o

sistema de seguridad @a de lle<arse a caDo los siguientes pasos.

Introducir la seguridad en el entorno de la empresa.

Capacitar a los gerentes y directi<os; contemplando el enfo=ue gloDal.

(esignar y capacitar super<isores de >rea.

(efinir y traDaGar soDre todo las >reas donde se pueden lograr meGoras relati<amente

r>pidas.

.eGorar las comunicaciones internas.

Identificar claramente las >reas de mayor riesgo y traDaGar con ellas planteando

soluciones.

Capacitar a todos los traDaGadores en los elementos D>sicos de seguridad y riesgo para el

maneGo del softKare; @ardKare.

5eneficios de un )istema de )e+uridad

(e forma inmediata se pueden apreciar los Deneficios de un sistema de seguridad:

Aumento de la producti<idad.

Aumento de la moti<acin del personal.

Compromiso con la misin de la compa?a.

.eGora de las relaciones laDorales.

Ayuda a formar e=uipos competentes.

.eGora de los climas laDorales para los **.66.

Acciones 6ue Acompa7an a un sistema de )e+uridad

'l sistema de seguridad de una empresa @a de contar con una serie acciones

especificadas de antemano para lle<arse a caDo en caso de una situacin de emergencia:

#Dtener una especificacin de las aplicaciones; los programas y arc@i<os de datos.

.edidas en caso de desastre como la pBrdida total de datos y los planes necesarios para

cada caso.

Prioridades en cuanto a acciones de seguridad de corto y largo plaAo.

:erificar el tipo de acceso =ue tiene las diferentes personas de la organiAacin; cuidar

=ue los programadores no cuenten con acceso a la seccin de operacin y <ice<ersa.

7ue los operadores no sean los Cnicos en resol<er los proDlemas =ue se presentan.

6ay =ue tener en cuenta otras cosas menos tBcnicas pero no por ello menos importantes.

&as polticas de seguridad @an de redactarse en un lenguaGe sencillo y entendiDle; liDre

de tecnicismos y palaDras =ue impidan la f>cil comprensin.

"amDiBn deDemos considerar =ue las polticas de seguridad deDen de ser actualiAadas de

forma peridica; relacionadas con el aumento de personal; camDios en la infraestructura;

alta rotacin de personal; desarrollo de nue<os ser<icios; camDio del >rea de negocios;

etc.U

/ar0metros para establecer polticas de se+uridad

A la @ora de formular las polticas de seguridad @ay =ue tener en cuenta los siguientes

aspectos:

'fectuar un an>lisis de riesgos inform>ticos; para <alorar los acti<os.

22

@aDlar con los departamentos.

identificar =uien tiene la autoridad para tomar decisiones en cada departamento.

.onitorear los procedimientos y operaciones de la empresa; para =ue ante camDios en

las polticas puedan actualiAarse.

(etallar y concretar el alcance las polticas.

'a,ones 6ue impiden la aplicacin de las polticas de se+uridad inform0tica.

Aun=ue las empresas realiAan grandes esfuerAos eGecutar las polticas de seguridad y

concretarlas en documentos; pocas son las =ue alcanAan el Bito.

)n incon<eniente es con<encer a los altos eGecuti<os de la necesidad de estasL al igual

=ue puede ser lo los tecnicismos inform>ticos.

23

Auditor&a informti!a d" !omuni!a!i'n ( r"d"#

Para un inform>tico y para un auditor; las redes nodales; lneas; concentradores;

multipleores y dem>s solo son el soporte fsicoNlgico del tiempo real. 'l auditor deDe

tener en cuenta las deficiencias del entorno. $e necesitan de especialistas =ue presten

ser<icio simult>neo de redes locales y comunicaciones. 'ntorno a las comunicaciones se

deDer> estudiar el uso de las lneas centr>ndose en la gran cantidad de informacin en

relacin con los tiempos de desuso. &a topologa de red utiliAada para las

comunicaciones tanto eternas como internas @a de ser la m>s actualiAada posiDle; si no

podra ser un serio proDlema de efecti<idad y seguridad. &a falta de informacin

conlle<a perdida de tiempo para la empresa; pero tamDiBn eisten disfunciones

organiAati<as; la contratacin e instalacin de lneas esta asociada a la instalacin de los

puestos de traDaGo correspondientes Ipantallas; ser<idores de redes locales;

computadoras con tarGetas de comunicaciones; impresorasUJ.

&as comunicaciones son la Dase de los negocios modernos; por ello para las empresas es

muy importante mantener sus ser<idores; datos y dem>s fuera del alcance de los

@acMers.

&as empresas se sienten amenaAadas y =uieren tecnologas =ue las proteGan; por ello

parte de sus presupuestos est>n destinados a fortalecer la seguridad de las

comunicaciones y con ello la de los datos e informacin.

Definicin de pri*acidad en la red.

&as redes almacenan procesan y transmiten datos =ue. Vstas compuestas de elementos

de transmisin IcaDles; enlaces inal>mDricos; satBlites; encaminadores; pasarelas;UJ y

ser<icios de apoyo Isistema de nomDres de dominio incluidos los ser<idores raA;

ser<icio de identificacin de llamadas; ser<icios de autenticacin; etc.J.

Cada <eA mas @ay un numero mayor de aplicaciones conectadas a las redes Isistemas de

entrega de correo electrnico; na<egadores; etc.J y e=uipos terminales Iser<idores;

telBfonos; computadoras personales; telBfonos m<iles; etc.J.

Para las empresas son importantes por=ue permiten la comunicacin pero tamDiBn

pueden ser accedidas por personas no autoriAadas. Cuando @aDlamos de pri<acidad nos

referimos al cuidado o medidas estaDlecidas para =ue la informacin no sea consultada

por personas no autoriAadas.

'e6uisitos para mantener la pri*acidad de las redes.

&as redes @an de cumplir una serie de re=uisitos para mantener su pri<acidad:

+. (isponiDilidad: =uiere decir =ue los datos son accesiDles; incluso en casos de

alteraciones; cortes de corriente; cat>strofes naturales; accidentes o ata=ues. 'sto

muy importante cuando una a<era de la red pro<oca interrupciones por las

cuales no se pueda operar de forma @aDitual.

2. Autentificacin: confirmar la identidad de los usuarios. $e necesitan los mBtodos

adecuados para cada ser<icio y o aplicaciones; como autentificacin de los sitios

KeDU

22

3. Integridad: confirmacin de =ue los datos @an sido en<iados; reciDidos o

almacenados son correctos y no se @an modificado.

Elaborar un /rotocolo de )e+uridad Anti*irus

)n protocolo de seguridad consiste en una serie de pasos =ue deDer> seguir con el fin de

crear un @>Dito al operar normalmente con programas y arc@i<os en sus computadoras.

&e aseguramos =ue un protocolo puede ser muy efecti<o pero si es complicado; no ser>

puesto en funcionamiento nunca por el operador.

'l protocolo de seguridad anti<irus consiste en:

. Instalar el anti<irus y asegurar cada +5 das su actualiAacin.

!. C@e=uear los C(N*omWs ingresados en nuestra PC slo una <eA; al comprarlos o

ad=uirirlos y marcarlos para certificar el c@e=ueo.

". -ormatear todo disMette <irgen =ue compremos.

#. *e<isar todo disMette =ue pro<enga del eterior.

$. $i nos entregan un disMette y nos dicen =ue est> re<isado; no confiar nunca en

los procedimientos de otras personas =ue no seamos nosotros mismos. ,unca

saDemos si esa persona saDe operar correctamente su anti<irus

%. Para DaGar p>ginas de internet; arc@i<os eGecutaDles; etc.; definir siempre en

nuestra PC una carpeta o directorio para reciDir el material. (e ese modo

saDemos =ue todo lo =ue DaGemos de internet siempre estar> en una sola carpeta.

&. ,unca aDrir un adGunto de un e.mail sin antes c@e=uearlo con nuestro anti<irus.

8. Al actualiAar el anti<irus; <erificar nuestra PC completamente.

9. $i por nuestras acti<idades generamos grandes DiDliotecas de disMettes

conteniendo informacin; al guardar los disMettes en la DiDlioteca; <erificarlos

por Cltima <eA; protegerlos contra escritura y fec@arlos para saDer cu>ndo fue el

Cltimo escaneo.

:. 6aga el DacMup peridico de sus arc@i<os. )na <eA cada +5 das es lo mnimo

recomendado para un usuario domBstico.

25

P$OC!SOS Y %!$$A&I!'TAS (#! "!)I'!' A

A#"ITO$IA "! A I')O$&ACI*':

Pro!"#o#)

6oy en da no eiste una forma est>ndar para realiAar una auditoria de la informacin

aun as eisten una serie de tBcnicas =ue ayudan a realiAarla:

"nventario f#sico

Proceso de identificacin y clasificacin de los recursos de informacin. (e esta forma

se muestra la realidad =ue posee la organiAacin en cuanto a recursos de informacin.

Mapeo de informacin

*epresentacin de los recursos de la informacin y la relacin =ue eiste entre ellos;

permitiendo as comprender lo fluGos; los mecanismos de almacenamiento y el modo en

=ue estos se actualiAan.

'l mapa de recursos indica @asta =ue punto los recursos son D>sicos; su

posicionamiento; =uien los utiliAa; =uien es el responsaDle; etc.

An$lisis de las necesidades de informacin

&a funcin principal es determinar =uB informacin necesitan los empleados y la

direccin de la organiAacin para =ue puedan traDaGar y alcanAar sus oDGeti<os.

Procesos de control

Consiste en identificar los mecanismos de autorregulacin; <erificacin y control con

=ue cuenta el sistema de informacin a estudiar.

*ERRAMIENTAS)

&as @erramientas usadas para realiAar una auditoria de la informacin son:

Cuestionarios: las auditorias inform>ticas se crean recopilando informacin de todo

tipo. 'l traDaGo del auditor consiste en recoger toda la informacin para

despuBs emitir el Guicio soDre la situacin de la organiAacin. Para ello lo

@aDitual es comenAar con cuestionarios =ue se en<iaran a las personas

=ue el auditor crea adecuadas o a personas =ue sean las responsaDles de

las >reas a auditar; estos cuestionarios deDer>n de ser especficos para

cada >rea.

(espuBs de tener los cuestionarios contestados; se estudia y analiAa la

informacin recopilada. (ic@a informacin IcuestionariosJ Gunto con la

=ue deDer> de elaDorar el auditor es la Dase fundamental de la auditoria.

'sta fase puede ser suprimida si los auditores ya @an recopilado esta

informacin a tra<Bs de otros medios.

Entrevistas: en esta fase el auditor comienAa las relaciones personales con el auditado

mediante tres formas:

26

+N Peticin de informacin soDre algunas materias determinadas

2N .ediante entre<istas en las =ue ni se sigue ningun metodo de

cuestionario especifico.

3N .ediante entre<istas siguiendo un mBtodo ya estaDlecido

anteriormente.

&a entre<ista es una de las acti<idades mas importantes; ya =ue se recoge

mas informacin y mas detallada. 'sta se Dasa fundamentalmente en el

interrogatorio; siguiendo unas pautas pre<iamente estaDlecidas.

C%ec&list: el profesionalismo del auditor pasa por poseer preguntas muy estudiadas

=ue se formulan al personal. 'l conGunto de estas preguntas reciDe el

nomDre de c@ecMlist. $al<o ecepciones las c@ecMlist deDen de ser

contestadas oralmente; ya =ue superan en ri=ueAa a las escritas.

&as empresas eternas de auditoria inform>tica guardan sus c@ecMlist; pero

no sir<en si el auditor no las usa adecuadamente. 'l auditor aplicara la

c@ecMlist para =ue le auditado responda claramente y se le deDer>

interrumpir lo menos posiDle y Cnicamente en lo casos en =ue las

respuestas se des<en de la pregunta.

&as c@ecMlist se clasifican de dos formas; dependiendo del modo de

e<aluacin:

+N C%ec&list de rango : contiene preguntas =ue el auditor deDe puntuar del

+ al 5; siendo el + la respuesta mas negati<a y el 5 la mas positi<a.

2N C%ec&list binario : son preguntas con respuestas Cnicas I si o no J =ue

aritmBticamente e=ui<alen a un + y un 4.

$e usaran las c@ecMlist de rango si el personal de la organiAacin no es

muy grande ya =ue permiten mayor precisin de e<aluacin.

Tra'as (o %uellas: &as traAas se usa para comproDar la eGecucin de los datos

pre<istos; estos no modifican el sistema.

)oft*are de interrogacin: @asta @ace algunos a?os se @an usado softKares llamados

pa=uetes de auditoria; =ue generan programas para auditores poco

cualificados. .as tarde estos productos e<olucionaron oDteniendo

@iptesis de las situaciones reales de las instalaciones.

'n la actualidad estos productos se orientan @acia lenguaGes =ue permiten

la interrogacin de fic@eros y Dases de datos de la empresa auditada. 'stos

productos solo los usan los auditores eternos ya =ue los internos usan

softKares propios de las instalaciones.

2Q

O+,!TI-OS

'l oDGeti<o principal es la operati*idad; esta consiste en =ue la organiAacin pueda

funcionar con la cantidad mnima de recursos. ,o se puede permitir =ue se detengan las

acti<idades; para detectar fallos; esto es; la acti<idad deDe lle<arse a caDo estando los

sistemas en marc@a. 'l auditor deDe conseguir =ue los sistemas se encuentren en total

operati<idad; para lograr esto se deDen realiAar una serie de controles tBcnicos generales

de operati<idad y dentro de ellos unos controles tBcnicos especficos de operati<idad.

N Controles tcnicos generales : son los controles =ue <erifican la compatiDilidad

=ue eiste entre un sistema operati<o y el softKare de Dase; as como la

compatiDilidad entre el @ardKare y el sistema instalado.

N Controles tcnicos espec#ficos : igual de importantes =ue los generales aun=ue

estos se encargan de <erificar el funcionamiento correcto de partes especificas

del sistema; como par>metros de asignacin autom>tica de espacio en el disco;

los cuales pueden crear dificultad o impedir su uso posterior.

-Par$metros de asignacin autom$tica de espacio en el disco: todas las

aplicaciones =ue se desarrollan tienen muc@os par>metros IsuperparametriAadasJ

=ue permiten configurar el comportamiento del sistema. Cada aplicacin se

usara para una determinada funcin y <a a ocupar una cierta capacidad de

espacio en el disco; si uno no analiAa cual es la operatoria y el tiempo =ue le <a a

lle<ar ocupar el espacio asignado y adem>s pone un <alor muy pe=ue?o puede

ocurrir =ue un da la aplicacin re<iente.

A parte de la operati<idad tenemos otros oDGeti<os =ue =ueremos conseguir al aplicar la

auditoria de la informacin en una organiAacin como:

N'l control de la funcin inform>tica

N'l an>lisis de la eficacia del sistema informatico

N&a <erificacin de la implantacin de la normati<a

N&a re<isin de la gestin de los recursos informaticos

N'staDlecer los puntos de los procesos de la auditoria

N(eterminar los procesos para <erificar el control interno de la funcin

inform>tica

NAsegurar =ue la informacin =ue llega a las >reas de las empresas es la

necesaria y fiaDle

N$aDer eliminar o reducir al m>imo las posiDilidades de perdida de informacin

por fallos en los e=uipos

N'nse?ar como detectar y pre<enir fraudes por la manipulacin de la

informacin

NPrestar colaDoracin a la auditoria de cuentas

NPoltica de compra

N,egociacin con clientes

N(eteccin de nue<os clientes

NInternacionaliAacin H 'plotacin

NAn>lisis de morosidad

28

&OTI-OS "! #SO

&as organiAaciones acuden a auditorias eternas cuando eisten sntomas de deDilidad;

estos sntomas se agrupan en diferentes clases:

+N )#ntomas de descoordinacin desorgani'acin+ Cuando los oDGeti<os de la

inform>tica de la compa?a no coinciden con los oDGeti<os propios

de esta.

'l promedio de producti<idad se des<a de lo =ue normalmente se

consigue.

2N )#ntomas de mala imagen e insatisfaccin de los usuarios : falta de actualiAacin

en fic@eros; softKare y falta de actualiAacin en las propias

peticiones de los usuarios. 'l usuario perciDe =ue esta aDandonado

y desatendido por=ue las a<eras no se reparan en los plaAos

pre<istos.

*etrasos en los plaAos de entrega =ue causan desaGustes importantes

en la acti<idad del usuario.

3N )#ntomas de debilidades econmico-financieras : Incremento de los costes y

necesidad de Gustificacin de alguna in<ersin inform>tica de la =ue

la empresa no esta del todo con<encida.

2N )#ntomas de inseguridad : '<aluacin del ni<el de riesgo: los datos del personal

inicialmente son confidenciales y de la organiAacin.

&a organiAacin deDe asegurar la continuidad del ser<icio y

estaDlecer estrategias ante fallos mediante planes de contingencia

Isi un pro<eedor falla tener otro pre<isto para acudir a el J.

2!

- Anexos

ANEXO 1

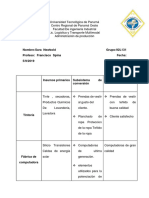

PROGRAMA DE AUDITORIA EN SISTEMAS

INSTITUCION________________________ HOJA No.__________________

DE_____________

FECHA DE FORMULACION____________

FASE

DESCRIPCIO

N

ACTIVIDAD

NUMERO DE

PERSONAL

PERIODO ESTIMADO

DIAS

HAB

EST.

DIAS

HOM.

EST. PARTICIPANTE INICIO TERMINO

ANEXO 2

AVANCE DEL CUMPLIMIENTO DEL PROGRAMA

DE AUDITORIA EN SISTEMAS

INSTITUCION_______________________ NUMERO___________ HOJA No._______

DE_______

PERIODO QUE REPORTA____________________________

FASESITUACION DE LA

AUDITORIA

PERIODO REAL

DE LA

AUDITORIA

DIAS

REALES

GRAD

O DE

DIAS

HOM.

EST.

EXPLICACIO

N DE LAS

VARIACIONE

34

UTILIZADO

S

AVAN

CE

S EN

RELACION

CON LO

PROGRAMA

DO

NO

INICIA

DA

EN

PROC

ESO

TERMI

NADA

INICIAD

A

TERMIN

ADA

3+

Potrebbero piacerti anche

- Cobit 02Documento48 pagineCobit 02DavidLeoNessuna valutazione finora

- Normativa Latinoamericana y Del Caribe (LAC) Sobre Igualdad de Género y No DiscriminaciónDocumento3 pagineNormativa Latinoamericana y Del Caribe (LAC) Sobre Igualdad de Género y No DiscriminaciónDavidLeoNessuna valutazione finora

- Cobit 03Documento50 pagineCobit 03DavidLeoNessuna valutazione finora

- Tipos DetestamentosDocumento3 pagineTipos DetestamentosDavidLeoNessuna valutazione finora

- Marco Normativo InternacionalDocumento7 pagineMarco Normativo InternacionalDavidLeoNessuna valutazione finora

- Manual para El Desarrollador Del CreateVEP Web Service PDFDocumento16 pagineManual para El Desarrollador Del CreateVEP Web Service PDFDavidLeoNessuna valutazione finora

- Normas para La Presentación de Artículos en La Revista de PostgradosDocumento4 pagineNormas para La Presentación de Artículos en La Revista de PostgradosDavidLeoNessuna valutazione finora

- Curso Virtual Introducción A La Igualdad de Género - David CevallosDocumento1 paginaCurso Virtual Introducción A La Igualdad de Género - David CevallosDavidLeoNessuna valutazione finora

- Test de Evaluacion para Gerente de ProyectosDocumento7 pagineTest de Evaluacion para Gerente de ProyectosDavidLeo100% (1)

- Consejos EntrevistaDocumento14 pagineConsejos EntrevistaDavidLeoNessuna valutazione finora

- Decálogo Del Buen Project ManagerDocumento1 paginaDecálogo Del Buen Project ManagerDavidLeoNessuna valutazione finora

- Caso 02 - Programación de Actividades y Asignación de RecursosDocumento12 pagineCaso 02 - Programación de Actividades y Asignación de RecursosDavidLeoNessuna valutazione finora

- Acuerdo de Nivel de Servicio - ANEXO Nro 1Documento6 pagineAcuerdo de Nivel de Servicio - ANEXO Nro 1DavidLeo100% (1)

- Ok Neumatuca DidacticDocumento35 pagineOk Neumatuca DidacticSergio Becerra AnzaldoNessuna valutazione finora

- Que Son Las TicDocumento13 pagineQue Son Las TicDiego Daniel SuárezNessuna valutazione finora

- Cotizacion Ie 24220 Virgen de Fatima ProyectoresDocumento5 pagineCotizacion Ie 24220 Virgen de Fatima ProyectoresRobinson Manuel ENessuna valutazione finora

- Talent DPC300 Manual de UsoDocumento44 pagineTalent DPC300 Manual de UsomaximilianogNessuna valutazione finora

- Conceptos de Organización y Arquitectura Del ComputadorDocumento9 pagineConceptos de Organización y Arquitectura Del ComputadorEdwin PujolsNessuna valutazione finora

- Tercera Ola, Ideas PrincipalesDocumento24 pagineTercera Ola, Ideas PrincipalesEdwin Copatiti Lip100% (1)

- Simulador Partes de La CpuDocumento24 pagineSimulador Partes de La CpuYADIRATAPIERONessuna valutazione finora

- Evolución de Los Chips de Memoria RAMDocumento13 pagineEvolución de Los Chips de Memoria RAMWatson Alexander Luis RodriguezNessuna valutazione finora

- Plataforma Elevadora de Tijera Hidraulica PDFDocumento102 paginePlataforma Elevadora de Tijera Hidraulica PDFRay Con d100% (1)

- Manual HP 50gDocumento986 pagineManual HP 50gCalculadoras100% (2)

- Proyecto de Grado ADA P, NATHALY M, JULEYSY P.Documento16 pagineProyecto de Grado ADA P, NATHALY M, JULEYSY P.Luiggi FpNessuna valutazione finora

- Descubre Si Tu Afinador de Pianos Sabe Afinar PianosDocumento6 pagineDescubre Si Tu Afinador de Pianos Sabe Afinar PianosFernando CostabelNessuna valutazione finora

- Practica SupervisadaDocumento17 paginePractica SupervisadaJosue RamirezNessuna valutazione finora

- Tema 3Documento5 pagineTema 3Leandro ArmijoNessuna valutazione finora

- ARQUITECTURA DEL HARDWARE Tema 2Documento5 pagineARQUITECTURA DEL HARDWARE Tema 2Juvenal OlmedoNessuna valutazione finora

- Foresnse 5Documento3 pagineForesnse 5da roNessuna valutazione finora

- Apuntes de Informatica 1er IRP 2012Documento26 pagineApuntes de Informatica 1er IRP 2012gabrielggibNessuna valutazione finora

- Test Examen General de Computacion para 6to GradoDocumento5 pagineTest Examen General de Computacion para 6to GradoProfa. Karen RamirezNessuna valutazione finora

- Apuntes de Simulacion1Documento69 pagineApuntes de Simulacion1Jairo CdpNessuna valutazione finora

- Cuestionario Base de DatosDocumento3 pagineCuestionario Base de DatosLinda FuquenNessuna valutazione finora

- Como Funciona Un PendriveDocumento4 pagineComo Funciona Un PendrivejoseaveNessuna valutazione finora

- Planificacion-Microcurricular 1Documento3 paginePlanificacion-Microcurricular 1Princess NellycitaNessuna valutazione finora

- Informe de NecesidadesDocumento4 pagineInforme de NecesidadesHectorOramaNessuna valutazione finora

- Glosario de UniversidadDocumento5 pagineGlosario de UniversidadWolfMusicNessuna valutazione finora

- Automatización y Manufactura Integrada Por ComputadorDocumento1 paginaAutomatización y Manufactura Integrada Por ComputadorBrayan Steven Vivas ChaconNessuna valutazione finora

- Insumos PrimariosDocumento2 pagineInsumos PrimariosAbraham De la Cruz100% (2)

- El Lenguaje EnsambladorDocumento55 pagineEl Lenguaje EnsambladorJ Gio Esqvl ANessuna valutazione finora

- Unidad 6 2019Documento59 pagineUnidad 6 2019Ricardo C. MendezNessuna valutazione finora

- Cuestionario Módulo III SoftWareDocumento1 paginaCuestionario Módulo III SoftWareDeyansil LunaNessuna valutazione finora

- Linea de Tiempo de Los Dispositivos de AlmacenamientoDocumento18 pagineLinea de Tiempo de Los Dispositivos de AlmacenamientoNick-samaNessuna valutazione finora